Vad är ransomware

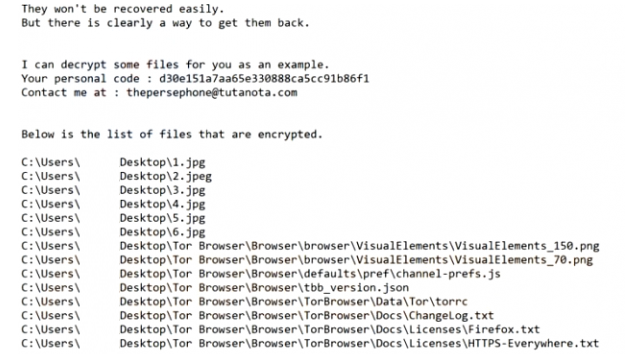

Persephone ransomware kommer att försöka låsa din data, vilket är varför den är kategoriserad som fil-kryptering av skadlig kod. Mer allmänt, är det känt som som ransomware. Det finns många sätt du kan ha smittat din dator, möjligen antingen genom spam e-postbilagor, skadliga annonser eller hämtar filer från otillförlitliga källor. Vi kommer att diskutera hur du kan skydda ditt system från denna typ av infektion senare i rapporten. Det finns en anledning ransomware tros vara så farligt, om du vill undvika sannolikt allvarlig skada, se till att du vet hur att förhindra att en infektion. Det kan vara särskilt chockerande att hitta dina filer låst om du har aldrig hänt på ransomware innan, och du har ingen aning om vad det är. När krypteringen är klar, kommer du att märka en gisslan anteckning, som kommer förklara att du behöver köpa en decryptor. Vi tvivlar på en dekryptering programvara kommer att skickas till dig efter att du betalat, som de människor du arbetar med är brottslingar, som inte kommer att känna sig ansvarig för att hjälpa dig. Vi är mer benägna att tro att de inte kommer att hjälpa i data recovery. Dessutom, dina pengar skulle stödja andra skadliga projekt i framtiden. Det är troligt att en gratis dekryptering programmet har släppts, som människor som specialiserat sig på skadlig kod kan ibland spricka ransomware. Försök att hitta en decryptor innan du tänka på att betala. Om du gjorde var noga med att säkerhetskopiera din data, kan de återvinnas efter att du har avinstallerat Persephone ransomware.

Hämta Removal Toolta bort Persephone ransomware

Ransomware sprida sätt

Om du inte vet hur hotet kan ha ringlat i din dator eller hur man undviker infektioner i framtiden, läs noga igenom följande avsnitt. I allmänhet, ransomware använder ganska enkla metoder för infektion, men det är också sannolikt att infektionen har hänt via mer avancerade. Låg-nivå ransomware skapare/distributörer som vill hålla sig till metoder som inte kräver avancerade kunskaper, som att skicka spam eller hosting infektion på ladda ner plattformar. Ransomware via spam är fortfarande kanske den mest frekventa infektioner metod. En infekterad fil läggs till i en något autentiskt skrivit e-post och skickas ut till samtliga tänkbara offer, vars e-postadresser som de har i sin databas. Om du vet vad du ska leta efter, e-post kommer att vara ganska självklar, men annars är det ganska lätt att se varför vissa människor skulle öppna det. Du kan notera att vissa tecken på att ett e-postmeddelande kan hysa skadlig kod, såsom text vara full en grammatik fel, eller nonsens e-postadress. Du kan också stöta på avsändaren utger sig för att vara från ett känt företag, eftersom det skulle orsaka användarna att sänka sin vakt. Således, även om du känner avsändaren, alltid kontrollera om den e-postadress som matchar den faktiska avsändarens adress. En röd flagga bör också vara hälsning saknar ditt namn, eller var som helst i e-post för att fråga. Avsändare vars bilagor är tillräckligt viktigt för att bli öppnade bör vara bekant med ditt namn, därför skulle inkludera det i den hälsning, istället för en vanlig Sir/Fru eller Kund. Till exempel Amazon automatiskt innehåller namnen kunder har försett dem med i e-mail de skickar därför om det verkligen är Amazon, du kommer att behandlas med ditt namn.

I fall du vill ha den korta versionen av detta avsnitt, alltid kontrollera att avsändaren är legitima innan du öppnar en bifogad fil. Du bör också vara försiktig och inte trycka på annonser när de besöker webbplatser med tvivelaktigt rykte. Om du trycker på en skadlig annons, alla typer av skadlig kod kan ladda ner. Annonser, särskilt de på tvivelaktiga webbsidor är knappast trovärdig, så undvik att interagera med dem. Genom att ladda ner från tvivelaktiga källor, du kan även sätta din enhet i fara. Om du ofta använder torrents, det minsta du kan göra är att läsa kommentarer från andra människor innan du laddar ner en. Skulle det inte heller vara ovanligt för brister i mjukvara som ska användas för att infektionen ska kunna glida på. Du behöver för att hålla din programvara uppdaterad grund av detta. Allt du behöver göra är att installera de korrigeringar som programvaruleverantörer göra tillgängliga för dig.

Hur fungerar fil-kryptering av skadlig kod beter sig

Snart efter du öppnar den skadliga filen, din dator kommer att skannas av malware för att hitta filer som syftar till att kryptera. Filer som skulle vara låst kommer att vara dokument, media-filer (foton, video, musik) och allt som du håller för viktigt. Den ransomware kommer att använda en kraftfull kryptering algoritm för kryptering när de har upptäckts. Du kommer att märka att de som har krypterats kommer att ha en konstig fil förlängning. Om du fortfarande är osäker om vad som har hänt, du kommer att hitta en lösen budskap, som kommer att förklara situationen och be att du köper en dekryptering verktyg. Begäran om utbetalning kan vara från ett par tiotal till tusentals dollar, det verkligen beror på ransomware. Vi har diskuterat varför överensstämmer med de krav som ställs är inte det bästa valet, det är dina filer, därför att du gör beslut. Det kan finnas andra metoder för att utföra återställning av data, så se till dem i förväg. En dekryptering verktyg som inte kostar något kan vara tillgänglig, om en skadlig programvara specialist kunde dekryptera ransomware. Det är också möjligt kopior av dina filer lagras någon av dig, du kan bara inte inse det. Du bör också försöka att återställa filer via Skugga Explorer, ransomware kan inte ha tagit bort kopior av dina filer känd som skuggkopior. Om du inte vill att denna situation uppstår igen, se till att du gör regelbundna säkerhetskopior. Om du hade tagit dig tid att göra säkerhetskopior av filer, bör du bara återställa dem efter att du tar bort Persephone ransomware.

Hur att avsluta Persephone ransomware

Det bör nämnas att vi inte rekommenderar att du försöker manuell avinstallation. Du kan hamna permanent skada ditt system om misstag görs. Vi rekommenderar att förvärva en skadlig programvara avskaffande program i stället. Dessa program är utformade för att eliminera Persephone ransomware eller liknande hot, så bör det inte vara problem. Dina uppgifter kommer inte dekrypteras av programmet, så det är inte kapabla att göra det. Du kommer att ha att titta på hur du kan återställa filer själv.

Hämta Removal Toolta bort Persephone ransomware

Lär dig att ta bort Persephone ransomware från datorn

- Steg 1. Ta bort Persephone ransomware hjälp av Felsäkert Läge med Nätverk.

- Steg 2. Ta bort Persephone ransomware med System Restore

- Steg 3. Återställa dina data

Steg 1. Ta bort Persephone ransomware hjälp av Felsäkert Läge med Nätverk.

a) Steg 1. Tillgång Felsäkert Läge med Nätverk.

För Windows 7/Vista/XP

- Start → Avstängning → Starta → OK.

- Tryck på och tryck på F8 tills Avancerade startalternativ visas.

- Välj Felsäkert Läge med Nätverk

För Windows 8/10 användare

- Tryck på power-knappen som visas på Windows logga in skärmen. Tryck på och håll ned Skift. Klicka På Starta Om.

- Felsökning → Avancerat → Inställningar för Start → Starta om.

- Välj Aktivera Felsäkert Läge med Nätverk.

b) Steg 2. Ta bort Persephone ransomware.

Du kommer nu att behöva öppna din webbläsare och ladda ner någon form av anti-malware program. Välj en trovärdig man, installera den och få den att söka igenom datorn efter skadliga hot. När ransomware finns, ta bort det. Om, av någon anledning, kan du inte få åtkomst till Felsäkert Läge med Nätverk, gå med ett annat alternativ.Steg 2. Ta bort Persephone ransomware med System Restore

a) Steg 1. Tillgång Felsäkert Läge med Command Prompt.

För Windows 7/Vista/XP

- Start → Avstängning → Starta → OK.

- Tryck på och tryck på F8 tills Avancerade startalternativ visas.

- Välj Felsäkert Läge med Command Prompt.

För Windows 8/10 användare

- Tryck på power-knappen som visas på Windows logga in skärmen. Tryck på och håll ned Skift. Klicka På Starta Om.

- Felsökning → Avancerat → Inställningar för Start → Starta om.

- Välj Aktivera Felsäkert Läge med Command Prompt.

b) Steg 2. Återställa filer och inställningar.

- Du kommer att behöva för att skriva på cd-återställ i fönstret som visas. Tryck På Enter.

- Typ i rstrui.exe och igen, tryck på Enter.

- Ett fönster kommer att dyka upp och du ska trycka på Nästa. Välj en återställningspunkt och klicka på Nästa igen.

- Tryck På Ja.

Steg 3. Återställa dina data

Medan backup är viktigt, det är fortfarande en hel del användare som inte har det. Om du är en av dem, kan du prova de nedan angivna metoderna och du bara kan vara möjligt att återställa filer.a) Med hjälp av Data Recovery Pro för att återställa krypterade filer.

- Ladda ner Data Recovery Pro, helst från en pålitlig webbplats.

- Söka igenom enheten efter filer som kan återvinnas.

- Återställa dem.

b) Återställa filer genom Windows Tidigare Versioner

Om du hade systemåterställning är aktiverat, kan du återställa filer genom Windows Tidigare Versioner.- Hitta en fil som du vill återställa.

- Höger-klicka på den.

- Välj Egenskaper och sedan Tidigare versioner.

- Välj den version av filen som du vill återställa och tryck på Återställ.

c) Med hjälp av Shadow Explorer att återställa filer

Om du har tur, ransomware inte ta bort dina skuggkopior. De är gjorda av ditt system automatiskt när systemet kraschar.- Gå till den officiella webbplatsen (shadowexplorer.com) och skaffa Skuggan Explorer-programmet.

- Ställa upp och öppna den.

- Tryck på rullgardinsmenyn och välj den disk som du vill ha.

- Om mappar som är ersättningsgilla, de kommer att visa det. Tryck på mappen och sedan Exportera.

* SpyHunter scanner, publicerade på denna webbplats, är avsett att endast användas som ett identifieringsverktyg. Mer information om SpyHunter. För att använda funktionen för borttagning, kommer att du behöva köpa den fullständiga versionen av SpyHunter. Om du vill avinstallera SpyHunter, klicka här.