Vad är fil kryptering av skadliga program

Creeper ransomware kommer att låsa dina filer, eftersom det är en ransomware. Det beror egentligen på vilken ransomware är ansvarig, men du kan inte få åtkomst till dina filer igen. Det är ganska lätt att förorena din enhet, vilket bara bidrar till varför det är så farligt. En stor faktor i en framgångsrik ransomware attack är användaren slarv, som förorening vanligtvis inträffar när en användare öppnar skadliga e-postbilagor, klicka på farliga annonser och falla för falska ‘nedladdningar’. Efter den krypterar dina filer, det kommer att begära att du betalar en viss summa pengar för en decryptor verktyg. Beroende på vilken typ av ransomware som du har, pengar som begärs kommer att skilja sig åt. Om du funderar på att betala, tänk om alternativ först. Lita på cyber brottslingar för att återställa dina filer skulle vara naivt, eftersom det finns ingenting som hindrar dem från att helt enkelt ta dina pengar. Det finns många berättelser om människor som blir inget efter att uppfylla de kraven. Denna typ av sak kan inträffa igen eller enheten kan krascha, så skulle det inte vara bättre att investera bett om pengar i någon typ av backup. Medan du kommer att få många olika alternativ, det bör inte vara svårt att välja det bästa alternativet för dig. Avsluta Creeper ransomware och sedan vidare till data recovery om du hade backup innan förorena ditt system. Du kommer att stöta på skadliga program som detta över, och du kommer troligen att bli smittad igen, så det minsta du kan göra är att vara beredd på det. Om du vill att din maskin för att inte bli smittad hela tiden, det är viktigt att lära sig om skadlig kod och hur att stoppa dem.

Hämta Removal Toolta bort Creeper ransomware

Hur fungerar ransomware sprida

Även om du kan hitta undantag, en hel del av ransomware tenderar att använda de mest grundläggande sprida sätt, såsom spam e-post, infekterade annonser och nedladdningar. Ändå, mer skickliga ransomware skapare kommer att använda metoder som kräver mer expertis.

Sedan fil kryptering av skadlig programvara kan erhållas via e-postbilagor, försök att komma ihåg om du har nyligen fått en konstig fil från ett e-postmeddelande. I grund och botten, denna metod är bara bifoga en fil till ett e-postmeddelande och skicka det till många användare. Det är inte ovanligt för dessa e-postmeddelanden för att prata om pengar, vilket är det ämne användare troligtvis tycker är viktiga, och därmed skulle inte tveka att öppna ett sådant e-post. Användning av grundläggande hälsningar (Kära Kund/Medlem), uppmanas att öppna de filer som lagts till, och många grammatiska fel är vad du bör vara försiktig när man arbetar med e-post från okända avsändare med tillsats av filer. Om e-postmeddelandet var från ett företag vars tjänster du använder, att de skulle ha automatiskt in ditt namn i e-post, istället för en vanlig hälsning. Inte bli chockad av att se namn som Amazon eller PayPal används, som att folk är mer benägna att sänka sina vakt om de ser ett bekant namn. Det är också troligt att du har kontakter med vissa farliga annons när du är på en tvivelaktig webbsida eller laddat ner något från en opålitlig sida. Om du ofta kontakt med annonser medan tvivelaktiga webbplatser, är det inte undra på att din dator är infekterad. Och bara använda legitima webbplatser för nedladdning. Källor såsom annonser och popup-fönster är ökända för att inte trovärdiga källor, så undvik att ladda ner något från dem. Program uppdatering i regel automatiskt, men om manuell uppdatering var nödvändig, kommer ett larm att skickas till dig via programmet själv.

Vad har hänt med dina filer?

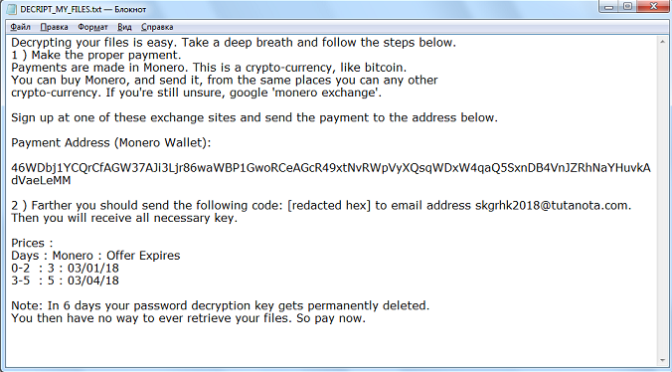

Det är inte omöjligt för en att kryptera data skadliga program för att permanent kryptera data, vilket är varför det är en så farlig infektion för att ha. Och det kommer att ta några minuter, om inte sekunder, för alla dina viktiga filer blir krypterad. Konstigt filnamnstillägg kommer att läggas till alla filer som påverkas, från vilket du kan avgöra vilken ransomware har infekterat din enhet. Starka krypteringsalgoritmer används av data kryptering av skadlig programvara för att kryptera filer. När krypteringen är klar, en gisslan anteckning borde synas, och det borde förklara hur du ska gå tillväga. Noteringen kommer att kräva att du köpa en dekrypteringsnyckel file recovery, men att ge till de krav inte är den mest rimliga beslut. Om du väntar skurkar ansvarig för att kryptera dina filer att hålla sitt ord, kan du vara i för en stor besvikelse, eftersom det finns lite att stoppa dem från att helt enkelt ta dina pengar. Du skulle också kunna finansiera sina, förutom sannolikt att förlora dina pengar. Och folk kommer att bli allt mer intresserad av den redan mycket framgångsrika företag, som enligt uppgift gjort $1 miljarder under 2016 ensam. Vi föreslår att du överväga att investera i backup med att pengarna i stället. Och om ett liknande hot uppstod igen, skulle du inte riskerar att förlora dina data som du bara kunde få tillgång till dem från en säkerhetskopia. Vår rekommendation skulle vara att bortse från krav, och om hotet är fortfarande inne på ditt system, ta bort Creeper ransomware, som du hittar riktlinjerna nedan. Dessa typer av infektioner kan undvikas om du vet hur de sprids, så försök att bli bekant med dess distribution sätt, i detalj.

Hur man tar bort Creeper ransomware

För att kontrollera om hotet är fortfarande kvar och för att bli av med det, om det är anti-malware program som kommer att behövas. Om du inte vet exakt vad du gör, vilket kanske inte är fallet om du läser detta, vi har inte råd att förfarandet för att ta bort Creeper ransomware manuellt. I stället för att riskera ditt system, använder pålitliga eliminering programvara. Det bör inte ha några problem med processen, som dessa typer av program är utvecklade för att avinstallera Creeper ransomware och liknande infektioner. Dock, i fall du inte vet hur du ska gå till väga, du kan använda riktlinjerna som vi har presenterat nedan för att hjälpa dig. Tänk på att programmet kan inte hjälpa dig att återställa dina data, allt man ska göra är att se till att infektionen är borta. I vissa fall kan dock den ransomware är decryptable, således malware forskare kan skapa en gratis dekryptering verktyg, så att den ser ut för det.

Hämta Removal Toolta bort Creeper ransomware

Lär dig att ta bort Creeper ransomware från datorn

- Steg 1. Ta bort Creeper ransomware hjälp av Felsäkert Läge med Nätverk.

- Steg 2. Ta bort Creeper ransomware med System Restore

- Steg 3. Återställa dina data

Steg 1. Ta bort Creeper ransomware hjälp av Felsäkert Läge med Nätverk.

a) Steg 1. Tillgång Felsäkert Läge med Nätverk.

För Windows 7/Vista/XP

- Start → Avstängning → Starta → OK.

- Tryck på och tryck på F8 tills Avancerade startalternativ visas.

- Välj Felsäkert Läge med Nätverk

För Windows 8/10 användare

- Tryck på power-knappen som visas på Windows logga in skärmen. Tryck på och håll ned Skift. Klicka På Starta Om.

- Felsökning → Avancerat → Inställningar för Start → Starta om.

- Välj Aktivera Felsäkert Läge med Nätverk.

b) Steg 2. Ta bort Creeper ransomware.

Du kommer nu att behöva öppna din webbläsare och ladda ner någon form av anti-malware program. Välj en trovärdig man, installera den och få den att söka igenom datorn efter skadliga hot. När ransomware finns, ta bort det. Om, av någon anledning, kan du inte få åtkomst till Felsäkert Läge med Nätverk, gå med ett annat alternativ.Steg 2. Ta bort Creeper ransomware med System Restore

a) Steg 1. Tillgång Felsäkert Läge med Command Prompt.

För Windows 7/Vista/XP

- Start → Avstängning → Starta → OK.

- Tryck på och tryck på F8 tills Avancerade startalternativ visas.

- Välj Felsäkert Läge med Command Prompt.

För Windows 8/10 användare

- Tryck på power-knappen som visas på Windows logga in skärmen. Tryck på och håll ned Skift. Klicka På Starta Om.

- Felsökning → Avancerat → Inställningar för Start → Starta om.

- Välj Aktivera Felsäkert Läge med Command Prompt.

b) Steg 2. Återställa filer och inställningar.

- Du kommer att behöva för att skriva på cd-återställ i fönstret som visas. Tryck På Enter.

- Typ i rstrui.exe och igen, tryck på Enter.

- Ett fönster kommer att dyka upp och du ska trycka på Nästa. Välj en återställningspunkt och klicka på Nästa igen.

- Tryck På Ja.

Steg 3. Återställa dina data

Medan backup är viktigt, det är fortfarande en hel del användare som inte har det. Om du är en av dem, kan du prova de nedan angivna metoderna och du bara kan vara möjligt att återställa filer.a) Med hjälp av Data Recovery Pro för att återställa krypterade filer.

- Ladda ner Data Recovery Pro, helst från en pålitlig webbplats.

- Söka igenom enheten efter filer som kan återvinnas.

- Återställa dem.

b) Återställa filer genom Windows Tidigare Versioner

Om du hade systemåterställning är aktiverat, kan du återställa filer genom Windows Tidigare Versioner.- Hitta en fil som du vill återställa.

- Höger-klicka på den.

- Välj Egenskaper och sedan Tidigare versioner.

- Välj den version av filen som du vill återställa och tryck på Återställ.

c) Med hjälp av Shadow Explorer att återställa filer

Om du har tur, ransomware inte ta bort dina skuggkopior. De är gjorda av ditt system automatiskt när systemet kraschar.- Gå till den officiella webbplatsen (shadowexplorer.com) och skaffa Skuggan Explorer-programmet.

- Ställa upp och öppna den.

- Tryck på rullgardinsmenyn och välj den disk som du vill ha.

- Om mappar som är ersättningsgilla, de kommer att visa det. Tryck på mappen och sedan Exportera.

* SpyHunter scanner, publicerade på denna webbplats, är avsett att endast användas som ett identifieringsverktyg. Mer information om SpyHunter. För att använda funktionen för borttagning, kommer att du behöva köpa den fullständiga versionen av SpyHunter. Om du vill avinstallera SpyHunter, klicka här.