Co to jest plik szyfrowanie złośliwego oprogramowania

Tron Ransomware plik-kodowanie szkodliwe oprogramowanie, znany jako szkodnika, kodują swoje dane. Infekcja może oznaczać, że może stracić dostęp do swoich plików, więc poważnie traktować zakażenia. Jest to dość łatwo zepsuć urządzenie, które sprawia, że jest bardzo niebezpieczne złośliwe oprogramowanie. Jeśli pamiętacie, otwierając dziwne załączników e-mail, klikając na jakieś wątpliwe reklamy lub pobierania aplikacji awansują na niektórych niezaufanych witryn, który, jak zaraził urządzenie. Po zainfekowaniu, proces szyfrowania zaczyna się, a kiedy on się zakończy, będziesz musiał zapłacić pewną kwotę pieniędzy, jeśli chcesz, aby odzyskać swoje pliki. 50 $lub 1000 $można by zapytać was, w zależności od szkodnika masz. Czy nie prosili dużo pieniędzy, lub niewielką kwotę, wykonując wymagania nie zaproponował. Czy uważasz, że faktycznie będzie w stanie odzyskać dane po dokonaniu płatności, biorąc pod uwagę, że tu nic nie będzie przeszkadzać przestępców po prostu wziąć swoje pieniądze. Jeśli twoje pliki nadal pozostaje zablokowany po dokonaniu płatności, to nie będzie dziwić. Badanie opcji tworzenia kopii zapasowych, tak, że jeśli taka sytuacja się nie powtórzy, nie stracisz swoje pliki. Można zobaczyć wiele różnych opcji, ale to nie powinno być trudne, aby znaleźć najlepsze rozwiązanie dla ciebie. Po prostu zaprzestać Tron Ransomware, i jeśli masz kopię zapasową przed infekcją, należy być w stanie odzyskać pliki stamtąd. Będziesz zmierzyć się z złośliwym oprogramowaniem, jak to wszędzie, i pewnie znowu się brudzi, więc musisz być na to gotowy. Aby utrzymać system bezpieczny, należy zawsze być gotowi zmierzyć się z ewentualnymi oprogramowania, zapoznanie się z tym, jak ich uniknąć.

Pobierz za darmo narzędzie do usuwaniaAby usunąć Tron Ransomware

Jak rozprzestrzenianie się szkodnika

Ludzie zwykle dostają ransomware, otwierając zainfekowane załączniki e-mail, współpraca z zainfekowanego reklamy i pobieranie ze źródeł, oni nie muszą. To nie znaczy, że twórcy nie wykorzystują wyrafinowane metody.

Jeśli przypomnieć pobieranie dziwne przywiązanie oczywiście e-mail w folderze spam, co może być tam, gdzie masz plik kodowania przed złośliwym oprogramowaniem. Cyberprzestępcy rozprzestrzeniali ransomware dodać uszkodzony plik do wiadomości e-mail, wysłać go do potencjalnych ofiar, które infekują swoje urządzenia, jak tylko otworzyli załącznik. To nie jest rzadkością w przypadku tych listów, aby posiadać pieniądze-powiązane informacje, które alarmów użytkowników otwierać go. Kiedy masz do czynienia z tajemniczym nadawcą listu, być na zwrócić uwagę na pewne oznaki tego, że to może być siedliskiem kodowanie pliku złośliwe oprogramowanie, takie jak błędy w gramatyce, zachęcić, aby otworzyć załącznik. Firmy, których bardzo ważne jest, aby nie używać otwartego wspólne powitanie, i zamiast napisać swoje imię i nazwisko. Możesz zobaczyć nazwy firm, takich jak Amazon lub PayPal są używane w tych wiadomościach, jak wiadomo, nazwy, by zmusić ludzi do bardziej zaufać e-mail. Klikając na reklamy, gdy na wątpliwych stron internetowych i pobierania plików z niezaufanych źródeł może również prowadzić do infekcji. Jeśli często interakcji z reklamą, podczas gdy na wątpliwych stron internetowych, to nic dziwnego, że masz system jest zainfekowany. Lub można pobrać ransomware-zainfekowany plik z niezaufanego źródła. Jedną rzeczą, aby pamiętać, aby nigdy nie pobierz oprogramowanie, aktualizacje i nic naprawdę, od pop-up lub wszelkie inne rodzaje reklam. Jeśli potrzebujesz aplikacji, aby aktualizować się, że będzie to robić sam lub ostrzegać, ale nie przez przeglądarkę.

Co się stało z twoimi plikami?

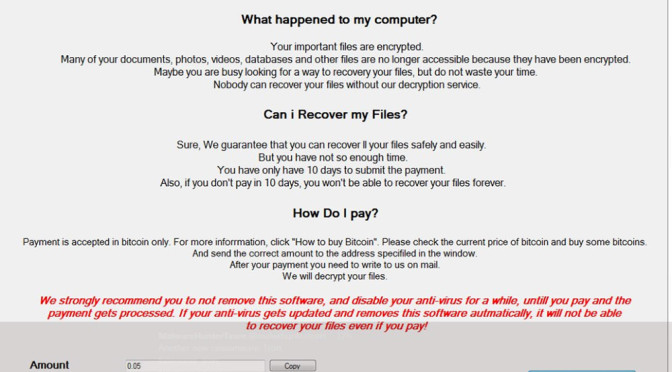

Być może dla kodowania plików złośliwego oprogramowania trwale szyfrowania plików, dlatego jest on tak szkodliwy niebezpieczny dla. Jak tylko on jest w środku, to zajmie minut, jeśli nie sekund, aby znaleźć pliki, które chce i kodować. Wszystkie kodowania plików będzie miał rozszerzenie pliku dołączonego do nich. Powód, dlaczego twój plików może być niemożliwe do rozszyfrowania za darmo, ponieważ niektóre kodowania pliku, malware program używają silnych algorytmów szyfrowania dla procesu kodowania, i, być może, nie jest możliwe, aby je łamać. Notatkę z okupem pojawi się na ekranie, lub zostaną znalezione w foldery zawierające pliki zaszyfrowane, i to powinno dać ci ogólne pojęcie o tym, co się dzieje. Notatki będą żądać od ciebie zapłaty za media dekodowania, ale nasza rada będzie ignorować wymagania. Jeśli czekasz na ludzi, którzy są szyfrowane twoje dane są przede wszystkim dotrzymywanie słowa, możesz być w dużej frustracji, ponieważ mogą one po prostu odebrać swoje pieniądze. Okup też pewnie będzie finansowanie przyszłych plik kodowania złośliwego oprogramowania działalności. Łatwo robił pieniądze regularnie przyciąga coraz więcej ludzi w biznes, który, podobno, podjęta w 2016 roku 1 miliard dolarów. Najlepszym wyborem będzie jakiś Typ kopii zapasowej, który zawsze będzie tam, jeśli coś się stało z twoimi plikami. Te typy zakażeń może się powtórzyć, i nie musisz się martwić o utratę plików, jeśli nie masz kopii zapasowej. Po prostu nie zwracamy uwagi na wymagania i zakończyć Tron Ransomware. Jeśli jesteś zaznajomiony z tym, jak te zagrożenia rozprzestrzeniania się, powinieneś być w stanie, aby uniknąć ich w przyszłości.

Jak rozwiązać Tron Ransomware

Ostrzegamy, że powinieneś dostać anty-malware, jeśli chcesz całkowicie odstąpić od szkodnika. Może postanowili wymazać Tron Ransomware ręcznie, ale można w końcu przynosi więcej szkody, więc nie możemy go polecić. Sprzedajemy niezawodne oprogramowanie do usuwania, byłoby znacznie bardziej mądrym rozwiązaniem, ponieważ nie będzie zagrożenia systemu. Jeśli kodowania danych złośliwego oprogramowania jest nadal w systemie, narzędzie bezpieczeństwa powinny być w stanie usunąć Tron Ransomware, ponieważ zastosowanie tych narzędzi, aby dbać o takich zakażeń. Jeśli napotkasz jakiś problem, lub nie jesteś pewien, co zrobić, wykonaj poniższe instrukcje. Niestety, oprogramowanie do usuwania złośliwego oprogramowania będzie po prostu przestać zagrożenia, nie pozwoli przywrócić pliki. Jednak, darmowe расшифровщиков wydane naukowcy malware, jeśli kodowanie pliku złośliwe oprogramowanie decryptable.

Pobierz za darmo narzędzie do usuwaniaAby usunąć Tron Ransomware

Dowiedz się, jak usunąć Tron Ransomware z komputera

- Krok 1. Usunąć Tron Ransomware przy użyciu trybu awaryjnego z obsługą sieci.

- Krok 2. Usunąć Tron Ransomware za pomocą System Restore

- Krok 3. Odzyskać dane

Krok 1. Usunąć Tron Ransomware przy użyciu trybu awaryjnego z obsługą sieci.

a) Krok 1. Tryb awaryjny z obsługą sieci.

Dla Windows 7/Vista/XP

- Start → zamknij → uruchom ponownie → OK.

- Naciśnij i przytrzymaj klawisz F8, aż zaawansowane opcje rozruchu pojawia się.

- Wybierz opcję tryb awaryjny z obsługą sieci

Dla Windows 8/10 użytkownicy

- Naciśnij przycisk zasilania, który pojawia się na ekranie logowania Windows. Naciśnij i przytrzymaj klawisz Shift. Kliknij Przycisk Uruchom Ponownie.

- Diagnostyka → Dodatkowe ustawienia → ustawienia pobierania → załaduj ponownie.

- Wybierz opcję włącz tryb awaryjny z obsługą sieci.

b) Krok 2. Usunąć Tron Ransomware.

Teraz trzeba otworzyć przeglądarkę i pobrać jakiś ochrony przed złośliwym oprogramowaniem. Wybrać zaufanego, zainstalować go i sprawdzić swój komputer na obecność zagrożeniami. Kiedy ransomware zakładają, usuń go. Jeśli z jakiegoś powodu nie można uzyskać dostęp do trybu awaryjnego z obsługą sieci, wejdź z innej opcji.Krok 2. Usunąć Tron Ransomware za pomocą System Restore

a) Krok 1. Trybie awaryjnym dostęp z Command Prompt.

Dla Windows 7/Vista/XP

- Start → zamknij → uruchom ponownie → OK.

- Naciśnij i przytrzymaj klawisz F8, aż zaawansowane opcje rozruchu pojawia się.

- Wybierz opcję tryb awaryjny z Command Prompt.

Dla Windows 8/10 użytkownicy

- Naciśnij przycisk zasilania, który pojawia się na ekranie logowania Windows. Naciśnij i przytrzymaj klawisz Shift. Kliknij Przycisk Uruchom Ponownie.

- Diagnostyka → Dodatkowe ustawienia → ustawienia pobierania → załaduj ponownie.

- Wybierz opcję włącz tryb awaryjny z Command Prompt.

b) Krok 2. Przywracanie plików i ustawień.

- Trzeba wpisać CD przywrócić w oknie, które się pojawi. Następnie Naciśnij Klawisz Enter.

- Typ w rstrui.exe i ponownie naciśnij Enter.

- Okno pop-up okno, należy kliknąć Next. Wybrać następnym razem punkt przywracania i kliknij.

- Kliknij Przycisk "Tak".

Krok 3. Odzyskać dane

Natomiast tworzenie kopii zapasowych jest bardzo ważne, istnieje wiele użytkowników, którzy nie mają go. Jeśli jesteś jednym z nich, możesz spróbować poniżej podane metody i po prostu mogłyby odzyskać pliki.a) Za Odzyskiwanie danych Pro, aby odzyskać zaszyfrowane pliki.

- Pobierz Data Recovery Pro, najlepiej z zaufanego serwisu.

- Sprawdź urządzenie pod kątem odzyskania plików.

- Je przywrócić.

b) Odzyskać pliki przez Windows poprzednich wersji

Jeśli masz włączony system odzyskiwania, można przywrócić pliki przez Windows poprzednich wersji.- Znajdź plik, który chcesz odzyskać.

- Kliknij prawym przyciskiem myszy na nim.

- Wybierz właściwości i w poprzednich wersjach.

- Wybrać wersję pliku, który chcesz odzyskać, a następnie kliknij przycisk przywróć.

c) Za pomocą cień Explorer do odzyskiwania plików

Jeśli masz szczęście, koderzy nie usuwać kopie w tle. Produkowane są przez system automatycznie, gdy system się zawali.- Odwiedź oficjalną stronę (shadowexplorer.com) i kupować aplikacje cień Explorer.

- Zainstalować i otworzyć go.

- Kliknij menu rozwijane i wybierz dysk, który chcesz.

- Jeśli foldery zostaną przywrócone, będą tam. Kliknij na folder, a następnie wyeksportować.

* SpyHunter skanera, opublikowane na tej stronie, jest przeznaczony do użycia wyłącznie jako narzędzie do wykrywania. więcej na temat SpyHunter. Aby użyć funkcji usuwania, trzeba będzie kupić pełnej wersji SpyHunter. Jeśli ty życzyć wobec odinstalować SpyHunter, kliknij tutaj.