Czech ransomware er et eksempel på en krypto-virus, viciously angripe Internett-brukere som en rasende skapning. Denne gangen crooks målretting tsjekkisk-talende land, og er ikke at fatte som andre ransomware infeksjoner. Tsjekkisk virus krever bare 9 dollar. Men hvor ikke synes så liten når konverteres til tsjekkiske koruna: 200. Det er ganske ironisk: crooks brukte sin tid og opprettet ransomware virus å motta slike små pengebeløp? Den egentlige årsaken bak slik beslutning er ikke unravelled. Denne infeksjonen er imidlertid en ekstern kraft, truende å overkjørt brukernes datasystemer.

Last ned verktøyet for fjerningfjerne Czech ransomware

Last ned verktøyet for fjerningfjerne Czech ransomware

Om Czech ransomware

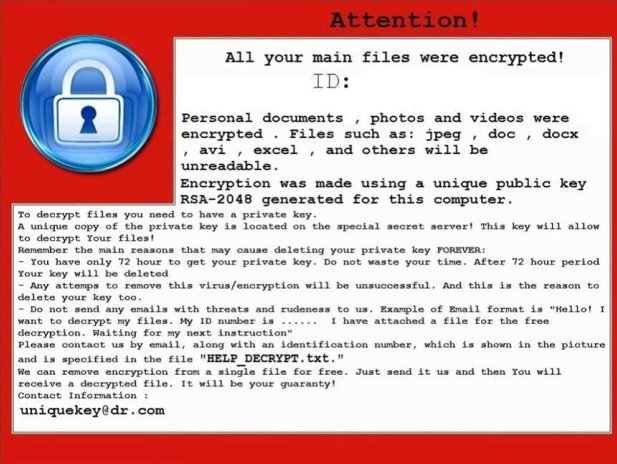

The ransomware note of this ransomware looks like this (translated to English):

Your computer and your files are locked!

What happened?

All your files are encrypted with an encryption algorithm AES-256 along with your personal computer.

WARNING!!!

If you do not meet all the requirements set out in 2 days, your decryption key is deleted and you never see your files and bills again.

How to get the key?

– Just buy the card Paysafe Card in the amount of CZK 200, enter the code (number) in the text box below this text and press the green button.

Your payment will be sent for verification. After verifying your files and your computer to its original state.

– Where can I buy Paysafe Card?

Paysafe Card can be purchased at any newsagent or pump. Just ask your dealer.

Crooks utnytte mange teknikker for å distribuere virus som tsjekkiske virus. Dette emnet vil bli analysert i den neste delen av denne artikkelen. For nå, la oss ta en titt på denne ransomware fortsetter og begynner overveldende kryptering. Nyttelasten på tsjekkisk virus lagres i en av mappene på enheten. Øynene til amatører ikke er opplært til å gjenkjenne disse filene. hvorfor? Fordi det er vanskelig å skille en alminnelig arkiv fra en nyttelast på en ransomware. Denne skjule strategien hjelper tsjekkiske virus å forbli uoppdaget til første fase av sin plan er fullført. Snakker mer spesifikt, omfatter første fase endring av Windows-registernøkler, som skanner systemet filer å kryptere og, selvfølgelig, den faktiske krypteringen av dem. Fase to kan identifiseres som den viktigste avslører: brukerne er virusinfisert tsjekkiske. Det setter alle kortene på bordet og forlater løsepenge notat, sitert ovenfor. Nå er brukere klar over at data krypteres med AES-256 algoritme for kryptering. Videre er det lett å finne filer, kodet av Czech ransomware: legger en.?? utvidelse (enten på begynnelsen eller slutten av filen).

Hvordan å dekryptere filer kryptert med Czech ransomware?

Siden krevde summen er så liten, kan brukere ikke bry og betale gebyr, istedenfor å vente på en skikkelig dekryptering verktøy frigis. Imidlertid ikke en krone skal brukes til hackere krav: selv om beløpet kreves så nominell. Tsjekkisk virus går så langt som truer med å eliminere dekrypteringsnøkkelen hvis folk ikke tar om 2 dager siden mottar løsepenge notat. Til IT-spesialister kommer med en fil frisk verktøyet, sørg for å prøve ut de allerede eksisterende. Videre, hvis du har lagret data i sikkerhetskopien lagringen, så du kanne lett hente filer fra disse anleggene.

Hvordan er Czech ransomware Distributed?

Vi har allerede lovet å avsløre de mest populære strategiene, valgt av skurkene å spre ransomware virus. E-postkontoer er ikke veldig godt sikret steder: søppelpost bokstaver blir stadig sendt og kan potensielt pestiferous. Unngå infeksjoner som tsjekkiske virus, vi foreslå for å åpne ikke uforsiktig tilfeldige mottatt bokstaver. Selv om meldingen ser uskyldig, kan det være bare en ren forkledning for brukere ikke føler seg truet. Det er alltid en dårlig avgjørelse laste ned vedlegg fra mottatt bokstaver, siden denne filen kan være begynnelsen av dine problemer: en nyttelast på ransomware virus. Videre brukerne er også bedt om å stoppe besøker upassende domener siden drive-by nedlasting kan også ta deg en uventet gjest som tsjekkiske virus.

Vold består i skyggefulle crooks tvinge andre, under en trusselen om å miste alle sine filer permanent, gjøre hva synes å være en ganske uvøren flytte. Ikke føler seg sårbare og fjerne denne tsjekkiske virus med anerkjente og sophisticate antivirus-verktøy. Reimage, Spyhunter eller Malwarebytes klarer å holde alt sammen. Enheter, beskyttet av disse skannerne, til å kjøre smidigere og er mer uimottakelig for infeksjoner. For mer informasjon bla om dekryptering og fjerning av Czech ransomware, nedover.Last ned verktøyet for fjerningfjerne Czech ransomware

Lære å fjerne Czech ransomware fra datamaskinen

- Trinn 1. Fjern Czech ransomware ved hjelp av sikkermodus med Nettverk.

- Trinn 2. Fjern Czech ransomware ved hjelp av System Restore

- Trinn 3. Gjenopprette data

Trinn 1. Fjern Czech ransomware ved hjelp av sikkermodus med Nettverk.

a) Trinn 1. Få tilgang til sikkermodus med Nettverk.

For Windows 7/Vista/XP

- Start → Slå → Start → OK.

- Trykk og hold ved å trykke F8 til Avanserte oppstartsalternativer vises.

- Velg sikkermodus med Nettverk

For Windows 8/10 brukere

- Trykk på power-knappen som vises på Windows login-skjermen. Trykk på og hold nede Skift. Klikk Start På Nytt.

- Feilsøke → Avanserte valg → Oppstart Innstillinger → Start.

- Velg Aktivere sikkermodus med Nettverk.

b) Trinn 2. Fjern Czech ransomware.

Du trenger nå å åpne nettleseren og laste ned noen form for anti-malware-programvaren. Velg en troverdig ett, installere den og få den til å skanne datamaskinen din for skadelig trusler. Når ransomware er funnet, må du fjerne det. Hvis for noe grunn, du ikke kan få tilgang til sikkermodus med Nettverk, kan du gå med en annen mulighet.Trinn 2. Fjern Czech ransomware ved hjelp av System Restore

a) Trinn 1. Tilgang sikkermodus med Command Prompt.

For Windows 7/Vista/XP

- Start → Slå → Start → OK.

- Trykk og hold ved å trykke F8 til Avanserte oppstartsalternativer vises.

- Velg sikkermodus med Command Prompt.

For Windows 8/10 brukere

- Trykk på power-knappen som vises på Windows login-skjermen. Trykk på og hold nede Skift. Klikk Start På Nytt.

- Feilsøke → Avanserte valg → Oppstart Innstillinger → Start.

- Velg Aktivere sikkermodus med Command Prompt.

b) Trinn 2. Gjenopprette filer og innstillinger.

- Du må skrive inn cd gjenopprette i vinduet som vises. Trykk På Enter.

- Type i rstrui.exe og igjen, trykker du på Enter.

- Et vindu vil dukke opp og du skal trykke Neste. Velg et gjenopprettingspunkt, og trykk på Neste på nytt.

- Trykk På Ja.

Trinn 3. Gjenopprette data

Mens backup er viktig, det er fortsatt ganske mange brukere som ikke har det. Hvis du er en av dem, og du kan prøve det nedenfor gitt metoder, og du bare kan være i stand til å gjenopprette filer.a) Ved hjelp av Data Recovery Pro til å gjenopprette krypterte filer.

- Last ned Data Recovery Pro, fortrinnsvis fra en pålitelig nettside.

- Skanne enheten for utvinnbare filer.

- Gjenopprette dem.

b) Gjenopprette filer gjennom Windows Tidligere Versjoner

Hvis du hadde systemgjenoppretting er aktivert, kan du gjenopprette filer gjennom Windows Tidligere Versjoner.- Finn en fil du ønsker å gjenopprette.

- Høyre-klikk på det.

- Velg Egenskaper, og klikk Tidligere versjoner.

- Plukke hvilken versjon av filen du vil gjenopprette, og trykk på Gjenopprett.

c) Ved hjelp av Skygge Explorer til å gjenopprette filer

Hvis du er heldig, ransomware ikke slette dine skyggekopier. De er laget av systemet automatisk for når systemet krasjer.- Gå til den offisielle nettsiden (shadowexplorer.com) og skaffe Skyggen Explorer-programmet.

- Sette opp og åpne det.

- Trykk på rullegardinmenyen og velge den disken du vil.

- Hvis mappene er gjenvinnbare, vil de vises her. Trykk på mappen og deretter Eksporter.

* SpyHunter skanner, publisert på dette nettstedet er ment å brukes som et søkeverktøy. mer informasjon om SpyHunter. For å bruke funksjonen for fjerning, må du kjøpe den fullstendige versjonen av SpyHunter. Hvis du ønsker å avinstallere SpyHunter. klikk her.