De NullByte Ransomware is een variant van de DetoxCrypto Ransomware en aandelen gelijkenissen met de Serpico Ransomware. Een onderzoek bleek dat de NullByte Ransomware wordt geleverd aan gebruikers via spam e-mail geladen met een beschadigde uitvoerbaar bestand. Het PE-bestand bij de hand kan zijn voorzien van een pictogram van een bestand van Microsoft Word, PDF-formaat en afbeelding om de gebruiker te verleiden erop zonder inspectie van het bestand te dubbelklikken. De reis van de NullByte Ransomware in e-mails die lijken te zijn officiële persberichten van sociale mediadiensten zoals Facebook en Instagram. De spam e-mail gebruikt voor het verspreiden van de NullByte Ransomware mag voorstellen dat de gebruiker overgenomen van een grote som geld en nodig om te antwoorden met een bijlage bij de e-mail formulier.

Removal Tool downloadenom te verwijderen NullByte Ransomware

Removal Tool downloadenom te verwijderen NullByte Ransomware

Wij adviseren sterk tegen het openen van bestanden en links die zijn geplaatst in spam, want dat is de gemeenschappelijke voortplanting methode die wordt gebruikt voor cryptomalware. Wanneer de gebruiker de NullByte Ransomware uitvoert zal het blokkeren van de UAC-melding en beginnen met het installeren van de belangrijkste onderdelen op het beschadigde systeem. De NullByte Ransomware zal de AES-256 encryptie-algoritme gebruiken om te vergrendelen van de gegevens van de gebruikers en gebruiken het als hefboomwerking om betaling van de vraag. Onderzoekers blijkt dat de NullByte Ransomware is ontworpen voor het coderen van alle gegevens binnen de standaardbibliotheek gebruiker gelegen in C:Usersyour_account_name. De NullByte Ransomware is waarschijnlijk te richten op de follow gegevenscontainers:

.3GP, .7Z. APK. AVI. BMP. CDR. CER. CHM, CONF. CSS. CSV. DAT. DB. DBF. DJVU. DBX. DOCM, DOC. EPUB. DOCX. FB2. FLV. GIF. GZ. ISO. IBOOKS. JPEG. JPG. SLEUTEL. MDB. MD2. MDF. MHT, .MOBI. MHTM. MKV. MOV. MP3. MP4. MPG. MPEG. PICT. PDF. PPS. PKG. PNG. PPT. PPTX. PPSX. PSD. RAR. RTF. SCR. SWF. SAV. TIFF. TIF. TBL. TORRENT. TXT. VSD. WMV. XLS. XLSX. XPS. XML. CKP, ZIP. JAVA. PY. ASM. C. CPP, .CS. JS. PHP. DACPAC. RBW. RB. MRG. DCX. DB3. SQL. SQLITE3. SQLITE. SQLITEDB. PSD. PSP. VOB. DXF. DWG. DRW. CASB. CCP. CAL. CMX. CR2.

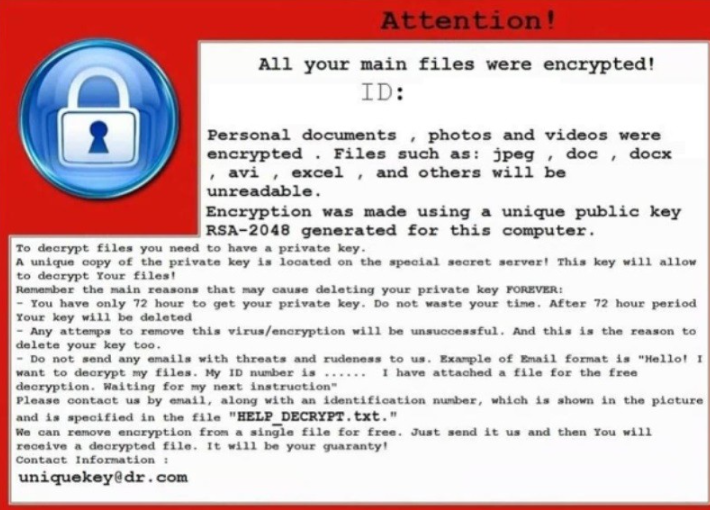

Objecten die zijn gewijzigd door de NullByte Ransomware zijn gemakkelijk te herkennen door de uitbreiding van de _nullbyte geplaatst na de oorspronkelijke extensie. Bijvoorbeeld worden 2015_bmw_hp4.jpeg naar 2015_BMW_HP4.jpeg_nullbyte gecodeerd. Slachtoffers van de NullByte Ransomware getoond het slotscherm thats de decryptor voor de NullByte Ransomware. De decryptor zal niet operationeel zijn tenzij u betaling te bieden en de volgende boodschap heeft:

‘All of your personal files have Been encrypted. The price for you to receive your password is currently set for 0.1 of BTC (USD $57.6) and can be sent to the address provided in the QR code on your right

If you are using the BitCoin Image phone the app, you CAN scan the this [QR code] to transfer us Funds. The more popular BitCoin apps include Circle, Coinbase, and Airbitz. They have many good user reviews and guides.

Once you have transferred the bitcoins to our wallet address, you may contact us using the form on your right.

To find more information on Bitcoins do a YouTube search.

To submit a decryption key request, use the app called Decrypt placed on your desktop. It is the application that opened upon encryption completion. We would like to apologize for the inconvenience this made have cost you and will release a decryption key as soon as you transfer funds to our Bitcoin wallet.’

dankzij de inspanningen van bedreiging onderzoekers er is een gratis decryptor voor de NullByte Ransomware die werd uitgebracht door Demonslay33 op het Web openbaar. Houd er rekening mee dat de NullByte Ransomware zou kunnen updates ontvangen en de decryptor door Demonslay33 niet voor bijgewerkte versies werken kan. De losprijs voor de NullByte Ransomware wellicht verrassend klein als 60 dollar, maar u moet niet de financiering van de ontwikkeling van de continue cryptomalware. Computergebruikers moeten een geloofwaardige anti-malware suite verwijderen van sporen van de NullByte Ransomware en installeren van een betrouwbare back-up oplossing om veilig hun gegevens te gebruiken.

Leren hoe te verwijderen van de NullByte Ransomware vanaf uw computer

- Stap 1. Verwijder NullByte Ransomware met behulp van de Veilige Modus met Netwerkmogelijkheden.

- Stap 2. Verwijder NullByte Ransomware met System Restore

- Stap 3. Het herstellen van uw gegevens

Stap 1. Verwijder NullByte Ransomware met behulp van de Veilige Modus met Netwerkmogelijkheden.

a) Stap 1. Toegang tot de Veilige Modus met Netwerkmogelijkheden.

Voor Windows 7/Vista/XP

- Start → Afsluiten → Opnieuw → OK.

- Druk op en houd de toets F8 totdat Advanced Boot Options wordt weergegeven.

- Kiezen Veilige Modus met Netwerkmogelijkheden

Voor Windows 8/10 gebruikers

- Druk op de power-knop die wordt weergegeven op de Windows login scherm. Druk op en houd Shift ingedrukt. Klik Op Opnieuw Opstarten.

- Het oplossen → Geavanc. opties → Startup Settings → Opnieuw.

- Kies 'Inschakelen' Veilige Modus met Netwerkmogelijkheden.

b) Stap 2. Verwijder NullByte Ransomware.

U moet nu open uw browser en download een soort van anti-malware software. Kies voor een betrouwbare, installeer het en laat het scannen van uw computer op schadelijke bedreigingen. Wanneer de ransomware is gevonden, te verwijderen. Als, voor welke reden dan ook, je kan niet in de Veilige Modus met Netwerkmogelijkheden, gaat u met een andere optie.Stap 2. Verwijder NullByte Ransomware met System Restore

a) Stap 1. Toegang tot de Veilige Modus met Command Prompt.

Voor Windows 7/Vista/XP

- Start → Afsluiten → Opnieuw → OK.

- Druk op en houd de toets F8 totdat Advanced Boot Options wordt weergegeven.

- Selecteer Veilige Modus met Command Prompt.

Voor Windows 8/10 gebruikers

- Druk op de power-knop die wordt weergegeven op de Windows login scherm. Druk op en houd Shift ingedrukt. Klik Op Opnieuw Opstarten.

- Het oplossen → Geavanc. opties → Startup Settings → Opnieuw.

- Kies 'Inschakelen' Veilige Modus met Command Prompt.

b) Stap 2. Bestanden en instellingen terugzetten.

- U zal moet invoeren in de cd-herstellen in het venster dat verschijnt. Druk Op Enter.

- Typ in rstrui.exe en druk weer op Enter.

- Een venster pop-up en u moet druk op Volgende. Kies een herstelpunt en klik op Volgende weer.

- Druk Op Ja.

Stap 3. Het herstellen van uw gegevens

Terwijl de back-up is essentieel, er is nog heel wat gebruikers die het niet hebben. Als u een van hen, kunt u proberen de onderstaande methoden en je zou in staat zijn om de bestanden te herstellen.a) Met behulp van Data Recovery Pro te herstellen gecodeerde bestanden.

- Download Data Recovery Pro, bij voorkeur van een betrouwbare website.

- Het scannen van uw apparaat op herstelbare bestanden.

- Ze herstellen.

b) Bestanden terugzetten via Windows Vorige Versies

Als u systeemherstel is ingeschakeld, kunt u bestanden herstellen door Windows Vorige Versies.- Zoek een bestand dat u wilt herstellen.

- Klik met de rechtermuisknop op.

- Selecteer Eigenschappen en klik vervolgens op Vorige versies.

- Kies de versie van het bestand dat u wilt herstellen en druk op Herstellen.

c) Met behulp van Schaduw Explorer om de bestanden te herstellen

Als je geluk hebt, de ransomware niet verwijderen van uw schaduwkopieën. Ze zijn gemaakt door het systeem automatisch wanneer het systeem vastloopt.- Ga naar de officiële website (shadowexplorer.com) en het verwerven van de Schaduw Explorer-toepassing.

- Set-up en open het.

- Druk op het drop-down menu en kies de schijf die u wilt.

- Als de mappen worden hersteld, zullen ze verschijnen. Druk op de map en vervolgens op Exporteren.

* SpyHunter scanner, gepubliceerd op deze site is bedoeld om alleen worden gebruikt als een detectiehulpmiddel. meer info op SpyHunter. Voor het gebruik van de functionaliteit van de verwijdering, moet u de volledige versie van SpyHunter aanschaffen. Als u verwijderen SpyHunter wilt, klik hier.