“Locky” voelt heel vrolijke klinkende naam. Maar het is ook de bijnaam van een nieuwe stam van ransomware, zogenaamd omdat het al je belangrijke bestanden hernoemt, zodat zij de extensie .lockyhebben. Natuurlijk, het niet alleen uw bestanden hernoemen, het scrambles hen eerst en – zoals u waarschijnlijk over ransomware weet-alleen de oplichters de decoderingssleutel hebben. U kunt de decoderingssleutel kopen van de oplichters via het zogenaamde donkere web. De prijzen die we hebben gezien variëren van BTC 0,5 tot 1,00 BTC (BTC is kort voor “bitcoin,” waar een bitcoin is momenteel worth over $400 / £280).

Locky geïnstalleerd via valse facturen

Locky wordt momenteel gedistribueerd via e-mail dat Word document bijlagen met schadelijke macro’s bevat. Het e-mailbericht bevat een vergelijkbaar onderwerp T.A.V.: factuur J-98223146 en een bericht zoals “Zie de bijgevoegde factuur (Microsoft Word-Document) en de betaling volgens de voorwaarden die aan de onderkant van de factuur worden vermeld”. Een voorbeeld van een van deze e-mails is beneden te zien.

bijgevoegde aan deze e-mail berichten zal een schadelijke Word-document waarin een naam gelijkaardig aan invoice_J-17105013.doc. Wanneer het document wordt geopend, zal de tekst worden vervormd en het document verschijnt een bericht dat u de macro’s inschakelen moet als de tekst onleesbaar is.

bijgevoegde aan deze e-mail berichten zal een schadelijke Word-document waarin een naam gelijkaardig aan invoice_J-17105013.doc. Wanneer het document wordt geopend, zal de tekst worden vervormd en het document verschijnt een bericht dat u de macro’s inschakelen moet als de tekst onleesbaar is.

Removal Tool downloadenom te verwijderen .locky files virus

De meest voorkomende manier waarop Locky aankomt is als volgt:

- U ontvangt een e-mail met een bijgevoegd document (Troj/DocDl-BCF).

- Het document ziet eruit als abracadabra.

- Het document adviseert u macro’s moet inschakelen “als de gegevenscodering is onjuist.”

- Als u macro’s inschakelt, corrigeren u eigenlijk niet de tekstcodering (dat is een uitvlucht); in plaats daarvan uitvoert u code in het document dat slaat een bestand op schijf en loopt het.

- Het opgeslagen bestand (Troj/Ransom-CGX) fungeert als een downloader, die de laatste malware-nettolading van de oplichters haalt.

- De laatste lading kon worden iets, maar in dit geval is meestal de Locky Ransomware (Troj/Ransom-CGW).

Locky scrambles alle bestanden die overeenkomen met een lange lijst van extensies, met inbegrip van video’s, beelden, broncode en Office-bestanden. Locky zelfs scrambles wallet.dat, uw Bitcoin wallet bestand, als je er een hebt. Met andere woorden, als u meer BTCs in uw portemonnee dan de kosten van het rantsoen, en geen back-up hebt, bent u zeer waarschijnlijk om te betalen. (En u zult al genoeg weten hoe om te kopen nieuwe bitcoins en hoe te betalen met hen.) Locky verwijdert u ook alle Volume Snapshot Service (VSS)-bestanden, ook wel bekend als schaduwkopieëndat u hebt gemaakt. Schaduwkopieën zijn hoe Windows live back-momentopnamen te maken zonder te stoppen met werken – u niet nood voor logo of zelfs sluit u uw toepassingen eerst – zodat ze een snelle en populaire alternatief voor een goede back-upprocedure zijn.

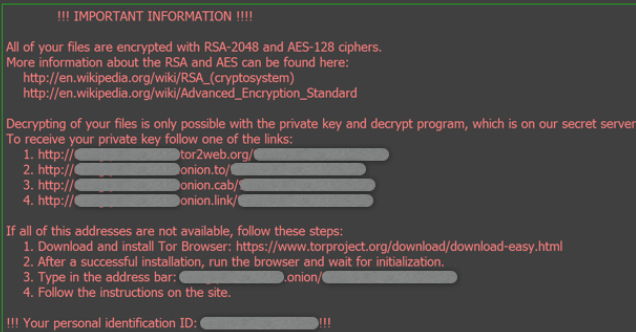

Keer Locky is klaar om je te raken voor het rantsoen, het zorgt ervoor dat u ziet het volgende bericht door uw bureaubladachtergrond wijzigen:

als u de donkere webpagina in het waarschuwingsbericht gegeven bezoekt dan u ontvangen in de instructies voor de betaling die we hierboven te zien. Helaas, voor zover wij vertellen kunnen, er zijn geen gemakkelijk snelkoppelingen om uw gegevens terug als u niet over een recente back-up. Vergeet niet, ook dat Locky zoals de meeste ransomware, uw C:-schijf alleen niet klauteren. Het scrambles eventuele bestanden in elke map op een gekoppeld station dat benaderen kan, met inbegrip van verwisselbare stations die zijn aangesloten op het moment, of netwerk dat deelt zijn toegankelijk, met inbegrip van servers en computers van andere mensen, of ze Windows, OS X of Linux lopen. Als u bent aangemeld als domeinbeheerder en je door ransomware geraakt, kon jij inderdaad zeer veel schade. Geef jezelf aan de voorkant alle login macht u ooit wellicht is erg handig, maar gelieve te doen het niet.

als u de donkere webpagina in het waarschuwingsbericht gegeven bezoekt dan u ontvangen in de instructies voor de betaling die we hierboven te zien. Helaas, voor zover wij vertellen kunnen, er zijn geen gemakkelijk snelkoppelingen om uw gegevens terug als u niet over een recente back-up. Vergeet niet, ook dat Locky zoals de meeste ransomware, uw C:-schijf alleen niet klauteren. Het scrambles eventuele bestanden in elke map op een gekoppeld station dat benaderen kan, met inbegrip van verwisselbare stations die zijn aangesloten op het moment, of netwerk dat deelt zijn toegankelijk, met inbegrip van servers en computers van andere mensen, of ze Windows, OS X of Linux lopen. Als u bent aangemeld als domeinbeheerder en je door ransomware geraakt, kon jij inderdaad zeer veel schade. Geef jezelf aan de voorkant alle login macht u ooit wellicht is erg handig, maar gelieve te doen het niet.

Locky uw gegevens worden gecodeerd en volledig verandert de bestandsnamen

Wanneer Locky wordt gestart zal het creëren en toewijzen een unieke 16 hexadecimaal nummer aan het slachtoffer en zal kijken graag F67091F1D24A922B. Locky zal dan scannen alle lokale stations en niet-toegewezen netwerkshares voor gegevensbestanden om te coderen. Tijdens het coderen van bestanden zal het gebruik van de AES encryptie-algoritme en alleen het coderen van de bestanden die overeenkomen met de volgende extensies:

.mid, .wma, .flv, .mkv, .mov, .avi, .asf, .mpeg, .vob, .mpg, .wmv, .fla, .swf, .wav, .qcow2, .vdi, .vmdk, .vmx, .gpg, .aes, .ARC, .PAQ, .tar.bz2, .tbk, .bak, .tar, .tgz, .rar, .zip, .djv, .djvu, .svg, .bmp, .png, .gif, .raw, .cgm, .jpeg, .jpg, .tif, .tiff, .NEF, .psd, .cmd, .bat, .class, .jar, .java, .asp, .brd, .sch, .dch, .dip, .vbs, .asm, .pas, .cpp, .php, .ldf, .mdf, .ibd, .MYI, .MYD, .frm, .odb, .dbf, .mdb, .sql, .SQLITEDB, .SQLITE3, .asc, .lay6, .lay, .ms11 (Security copy), .sldm, .sldx, .ppsm, .ppsx, .ppam, .docb, .mml, .sxm, .otg, .odg, .uop, .potx, .potm, .pptx, .pptm, .std, .sxd, .pot, .pps, .sti, .sxi, .otp, .odp, .wks, .xltx, .xltm, .xlsx, .xlsm, .xlsb, .slk, .xlw, .xlt, .xlm, .xlc, .dif, .stc, .sxc, .ots, .ods, .hwp, .dotm, .dotx, .docm, .docx, .DOT, .max, .xml, .txt, .CSV, .uot, .RTF, .pdf, .XLS, .PPT, .stw, .sxw, .ott, .odt, .DOC, .pem, .csr, .crt, .key, wallet.dat

Bovendien zal Locky overslaan alle bestanden waar de volledige padnaam en bestandsnaam een van de volgende tekenreeksen bevatten:

tmp, winnt, Application Data, AppData, Program Files (x86), Program Files, temp, thumbs.db, $Recycle.Bin, System Volume Information, Boot, Windows

Wanneer Locky een bestand codeert zal het naam van het bestand naar de notatie [unique_id] [id] .locky. Dus als test.jpg is gecodeerd zou het worden omgedoopt tot zoiets als F67091F1D24A922B1A7FC27E19A9D9BC.locky. De unieke ID en andere informatie zal ook worden ingebed in het einde van het gecodeerde bestand.

Het is belangrijk te benadrukken dat Locky bestanden op netwerkshares coderen zal, zelfs wanneer ze niet zijn gekoppeld aan een lokaal station. Zoals voorspeld, dit wordt steeds meer en meer gemeenschappelijk en alle systeembeheerders moeten vergrendelen van alle ONP gedeeld met de laagste machtigingen met zoveel mogelijk.

Als onderdeel van het coderingsproces, wordt Locky ook verwijderd alle de schaduwkopieën van het Volume op de computer zodat ze niet worden gebruikt om te herstellen van de bestanden van het slachtoffer. Locky doet dit door het uitvoeren van de volgende opdracht:

vssadmin.exe Delete Shadows /All /Quiet

In het Windows-bureaublad en in elke map waar een bestand is gecodeerd, zal Locky losgeld notities genaamd _Locky_recover_instructions.txtmaken. Deze losgeld nota bevat informatie over wat er gebeurd met de bestanden en de koppelingen naar de pagina decrypter van het slachtoffer.

WAT TE DOEN?

- Back-up regelmatig en houden van een recente back-up off-site. Er zijn tientallen manieren dan ransomware die bestanden plotseling, zoals brand, overstroming, diefstal, verloren gegane laptop of zelfs een toevallige verwijderen verdwijnen kunnen. Uw back-up coderen en u hoeft niet te vrezen voor het back-upapparaat in de verkeerde handen vallen.

- Geen macro’s in document bijlagen ontvangen via e-mail inschakelen. Microsoft opzettelijk auto-uitvoering van de macro’s standaard uitgeschakeld vele jaren geleden als een veiligheidsmaatregel. Een heleboel malware infecties afhankelijk ervan te overtuigen dat u macro’s weer inschakelt, dus doe het niet!

- Wees voorzichtig met ongevraagde bijlagen. De boeven zijn afhankelijk van het dilemma dat niet moet u een document opent, totdat u zeker dat het gewenste bent, maar u kunt niet zeggen of het gewenste totdat u het hebt geopend. In geval van twijfel, laat u het uit.

- Geef jezelf niet meer inloggen macht dan je nodig hebt. Bovenal niet ingelogd als beheerder langer dan strikt noodzakelijk is en Vermijd browsing, openen van documenten of andere “normale werktijd” activiteiten terwijl u beheerdersrechten hebt.

- Overwegen installeren van de Microsoft Office viewers. Deze viewer programma’s kunt u zien hoe documenten eruit zonder ze te openen in Word of Excel zelf. In het bijzonder ondersteunt de viewer software geen macro’s, zodat u niet het inschakelen van macro’s per ongeluk!

- Vroeg patch, patch vaak. Malware die niet via document macro’s vaak komt, is afhankelijk van veiligheidsinsecten in populaire applicaties, met inbegrip van Office, uw browser, flits en meer. Hoe eerder u patch, de minder open gaten blijven voor de oplichters te exploiteren.

Removal Tool downloadenom te verwijderen .locky files virus

* SpyHunter scanner, gepubliceerd op deze site is bedoeld om alleen worden gebruikt als een detectiehulpmiddel. meer info op SpyHunter. Voor het gebruik van de functionaliteit van de verwijdering, moet u de volledige versie van SpyHunter aanschaffen. Als u verwijderen SpyHunter wilt, klik hier.