Le Malabu Ransomware est un encodeur de fichier Trojan qui porte le nom du fichier « Lionel-X.exe, » qu’il peut utiliser pour fonctionner sur les ordinateurs infectés. Le cheval de Troie Malabu Ransomware utilise les algorithmes de cryptage AES-256 et 1024-RSA pour verrouiller des données et demander à être transféré à l’adresse de portefeuille des opérateurs ransomware USD 500 d’une valeur de Bitcoins. La menace en question peut-être être transmise aux utilisateurs via des spams qui incluent un document endommagé.  Télécharger outil de suppressionpour supprimer Malabu Ransomware

Télécharger outil de suppressionpour supprimer Malabu Ransomware

Le document de Microsoft Word est conçu pour émettre des commandes au système d’exploitation Windows et installer le Malabu Ransomware sur PC de l’utilisateur lorsque le document est chargé dans la mémoire du système. Les utilisateurs d’ordinateurs qui sont compromises par la Malabu Ransomware remarquerez que leurs fichiers en vedette l’extension « .fucked ». Par exemple, « Printemps de stratégie Business 2017.pptx » est renommé en « Business stratégie printemps 2017.pptx.fucked » et le fichier ne contient pas une miniature. Le même marqueur a été utilisé par le EnkripsiPC Ransomware et les Rijndael Ransomware, mais il ne semble pas y avoir un lien direct entre les menaces.

La menace à portée de main les fonctions même était comme l’infâme Spora Ransomware mais ne dispose pas de son réseau de distribution et de soutien au centre. Toutefois, vous ne faut pas sous-estimer le Malabu Ransomware parce qu’il est conçu pour bloquer des objets à l’aide de l’algorithme de chiffrement AES-256 et décryptage est impossible sans la clé de décodage qui est envoyée au serveur « Command and Control » via une connexion SSL. Le Malabu Ransomware est destiné aux utilisateurs anglophones mais cela ne signifie pas que les utilisateurs basés en Asie, et Amérique du Sud devraient dormir tranquille. Les auteurs de le Malabu Ransomware peuvent viser à étendre leurs activités et données et votre ordinateur est peut-être pas sûrs. Nous n’avons pas une liste complète des types de fichiers ciblés par les Malabu Ransomware mais les chevaux de Troie similaires est connus pour prioriser le cryptage des formats suivants :

.3GP, .7Z, .APK, .AVI, .BMP, .CDR, .CER, .CHM, .CONF, .CSS, .CSV, .DAT, .DB, .DBF, .DJVU, .DBX, .DOCM, ,DOC, .EPUB, .DOCX .FB2, .FLV, .GIF, .GZ, .ISO .IBOOKS,.JPEG, .JPG, .KEY, .MDB .MD2, .MDF, .MHT, .MOBI .MHTM, .MKV, .MOV, .MP3, .MP4, .MPG .MPEG, .PICT, .PDF, .PPS, .PKG, .PNG, .PPT .PPTX, .PPSX, .PSD, .RAR, .RTF, .SCR, .SWF, .SAV, .TIFF, .TIF, .TBL, .TORRENT, .TXT, .VSD, .WMV, .XLS, .XLSX, .XPS, .XML, .CKP, .ZIP, .JAVA, .PY, .ASM, .C, .CPP, .CS, .JS, .PHP, .DACPAC, .RBW, .RB, .MRG, .DCX, .DB3, .SQL, .SQLITE3, .SQLITE, .SQLITEDB, .PSD, .PSP, .PDB, .DXF, .DWG, .DRW, .CASB, .CCP, .CAL, .CMX, .CR2.

que le réseau de Distribution limitée de le Malabu Ransomware ne veut pas dire il est moins efficace

Le Malabu Ransomware est un cryptovirus de codeur de fichier qui est nommé d’après le « Lionel-X. exe’ fichier qui est utilisé pour infecter l’ordinateur. Le ransomware utiliser RSA-1024 et AES-256 algorithme de cryptage aux données de verrouillage. L’algorithme de chiffrement est utilisé pour demander les bitcoins ou la demande de rançon à payer pour l’adresse de portefeuille des pirates. Le Lionel utilise le nom de fichier d’extension comme ‘. baisée ‘ par exemple « business planning.pptx » sera rebaptisée « planification des activités. pptx. baisée « et le fichier n’aura pas la vignette.

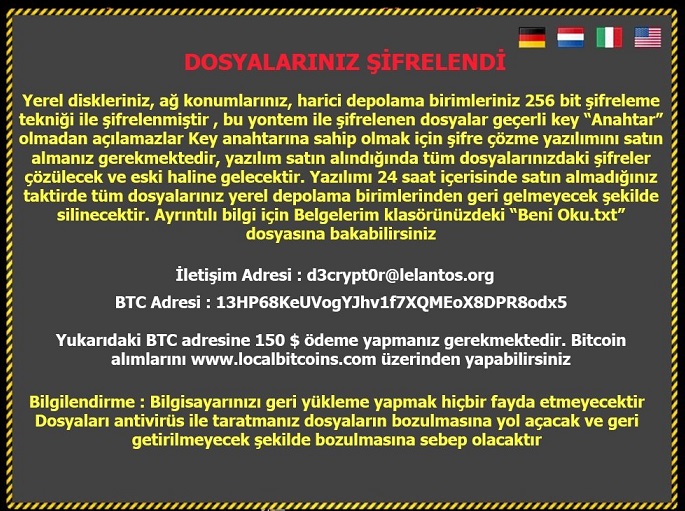

Vous devez noter que le Malabu Ransomware est tout aussi efficace que le Cerber 4.0 Ransomware et c’est une bonne idée pour sécuriser vos fichiers en exécutant un gestionnaire de sauvegarde décent. La note de rançon affichée par le Malabu Ransomware se présente comme une fenêtre de programme, qui propose le texte suivant :

experts en sécurité informatique

‘YOUR WINDOW IS HACKED

ALL YOUR FILES, DOCUMENTS, DATAS, VIDEOS, PICTURES, MP3s ARE ENCRYPTED. YOUR COMPUTER SCREEN IS ALSO LOCKED.

YOU’VE BEEN HACKED WITH MALABU RANSOMWARE.

YOU WILL PAY US $500 INTO OUR BITCOIN ADDRESS BELOW AND WE WILL GIVE YOU THE KEY TO DECRYPT, AND YOU WILL GET YOUR FILES BACK. AFTER 48 HRS, YOU WILL PAY $1000 MORE. WE DON’T GIVE A FUCK.. IF YOU DELAY, YOU LOOSE ALL

1EBbTjEmGN2w5kUN6uPLyU5e8x7zjRt8J’

n’encouragent pas aux utilisateurs d’établir des négociations avec les escrocs cyber par l’intermédiaire de l’email « steverusell@mail.com ». Les acteurs de la menace peuvent suspecter que vous pourriez avoir des données précieuses sur votre machine et augmenter la quantité demandée de Bitcoins, ainsi essayer d’extraire des fichiers de votre disque dur. Les utilisateurs de PC doivent éradiquer la Malabu Ransomware avec l’aide d’un scanner de bonne réputation anti-malware et charger des images propre sauvegarde pour récupérer leur structure de données.

Télécharger outil de suppressionpour supprimer Malabu Ransomware

* SpyHunter scanner, publié sur ce site est destiné à être utilisé uniquement comme un outil de détection. plus d’informations sur SpyHunter. Pour utiliser la fonctionnalité de suppression, vous devrez acheter la version complète de SpyHunter. Si vous souhaitez désinstaller SpyHunter, cliquez ici.