Est-ce une grave menace

Verasto ransomware fichier chiffrement des logiciels malveillants, aussi connu comme ransomware, encoder vos données. Ces types de contaminations doivent être prises au sérieux, car ils pourraient entraîner la perte de fichiers. Il est assez facile d’être infecté, ce qui ne fait qu’ajouter à pourquoi il est si dangereux. Des pièces jointes de mails infectés, de publicités et de faux téléchargements sont les plus typiques des raisons pourquoi ransomware peut infecter. Dès qu’il est en place et en cours d’exécution, il va commencer à crypter vos fichiers, et une fois que le processus est terminé, il va vous demander de payer de l’argent pour obtenir un déchiffreur, qui, théoriquement, devrait récupérer vos données. En fonction de codage de données de logiciels malveillants que vous avez, la somme demandée sera différent. Si vous envisagez de payer, pensez à des solutions de rechange en premier. Les criminels ne se sentent pas obligés de vous aider à restaurer vos fichiers, vous risquez de ne rien obtenir. Vous serait certainement pas être la seule personne à rien. Au lieu de respecter les demandes, il serait plus sage d’acheter une sorte de sauvegarde avec une partie de cet argent. Nous sommes sûrs que vous trouverez une option qui convient à vos besoins car il ya beaucoup à choisir. Pour ceux qui n’ont de sauvegarder les fichiers avant de les logiciels malveillants infiltré, il suffit de retirer Verasto ransomware et de restaurer les données à partir de l’endroit où vous êtes en les stockant. Il est essentiel de se préparer à tous les scénarios dans ces types de situations, car vous aurez probablement infecté de nouveau. Si vous voulez rester en sécurité, vous avez besoin pour vous familiariser avec le potentiel de contamination et la façon de protéger votre machine contre eux.

Télécharger outil de suppressionpour supprimer Verasto ransomware

Ransomware répartition des moyens

Même si il y a des cas particuliers, la majorité des ransomware utilisation de base des moyens de distribution, qui sont d’email de spam, infecté de publicités et de faux téléchargements. Cela ne signifie pas que les développeurs n’utilisent pas de méthodes sophistiquées.

Vous avez probablement obtenu l’infection par pièce jointe à un courriel, qui aurait pu en venir à partir d’un légitime apparaissant e-mail. Comme vous l’avez probablement deviné, les logiciels malveillants les développeurs ont besoin pour faire est d’ajouter un fichier corrompu à un e-mail, et de l’envoyer à plusieurs personnes. Si elles le voulaient, les criminels pourraient faire de ces e-mails très convaincant, normalement à l’aide de sujets comme l’argent et les impôts, ce qui est pourquoi il n’est pas vraiment surprenant que les pièces jointes sont ouvertes. Lorsque vous traitez avec des e-mails provenant d’expéditeurs que vous n’êtes pas familier avec, être varier de certains signes qu’il pourrait être malveillants, tels que des erreurs de grammaire, de fort encouragement pour ouvrir la pièce jointe. Pour rendre cela plus clair, si quelqu’un d’important vous envoie un fichier, ils utilisent votre nom, pas général de salutations, et vous n’auriez pas besoin de regarder pour les emails dans le dossier spam. Il ne serait pas choquant si vous voyez connu les noms de société (Amazon, eBay, PayPal) être utilisé, parce que quand les gens remarquent un nom connu, ils sont plus susceptibles de laisser tomber leurs gardes. Vous pourriez avoir aussi ramassé l’infection par d’autres moyens, tels que des compromis, de publicités ou de faux téléchargements. Si vous avez été sur un site compromis et cliqué sur une infectées par ad, il pourrait avoir causé les données cryptage de téléchargement de logiciels malveillants. Et s’en tenir à des sites légitimes pour les téléchargements. Sources comme les annonces et les pop-ups sont tristement célèbre pour être pas les sources dignes de confiance, afin de ne jamais télécharger quoi que ce soit. Si une application a besoin de mettre à jour lui-même, il ne serait pas vous avertir via un navigateur, il s’agirait soit de mise à jour par lui-même, ou vous alerter par le programme lui-même.

Que faut-il faire?

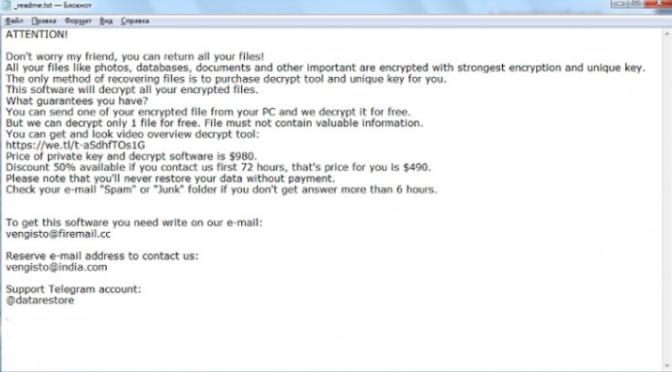

Une des raisons pour lesquelles le codage de fichier programme malveillant sont pensés pour être un très dangereuse infection est parce qu’il pourrait faire de déchiffrement pas possible. Le processus d’encodage de vos données à prendre un temps très court, il est donc possible que vous ne remarquerez même pas qu’il. Ce qui rend le codage de fichier très évident est l’extension du fichier ajouté à tous les fichiers concernés, généralement en indiquant le nom de la ransomware. La raison pour laquelle vos fichiers peut être définitivement perdu, c’est parce que certaines données cryptage de logiciels malveillants utilisent de puissants algorithmes de cryptage pour le processus d’encodage, et peut-être impossible à briser. Une demande de rançon apparaîtra une fois que le processus de cryptage est terminé, et il doit expliquer la situation. Il vous sera proposé un programme de décodage, mais payer pour qu’il n’est pas recommandé. Si vous attendez les pirates à blâmer pour le verrouillage de votre fichiers pour garder leur parole, vous risquez d’être déçu, car il n’y a rien qui empêche de simplement prendre votre argent. En outre, vous donner à des escrocs de l’argent pour développer un logiciel malveillant. Le fait facilement de l’argent est régulièrement leurre de plus en plus de personnes à l’entreprise, qui aurait fait 1 milliard de dollars en 2016. Investir dans la sauvegarde serait beaucoup plus sage idée. Et vos fichiers ne voudrais pas être à risque si ce type de situation se répétait. Notre recommandation serait de ne pas prêter attention à la demande, et si la menace est toujours à l’intérieur de votre appareil, mettre fin à Verasto ransomware, dans le cas où vous avez besoin d’aide, vous pouvez utiliser les instructions que nous fournissons ci-dessous du présent rapport. Et d’essayer de se familiariser avec la façon dont ces types de menaces sont répartis, de sorte que vous êtes dans cette situation à nouveau.

Méthodes pour mettre fin à Verasto ransomware

La présence d’anticorps anti-malware logiciel sera nécessaire pour déterminer si la menace est toujours présente sur l’ordinateur, et dans le cas où il est, d’y mettre fin. Parce que vous avez autorisé le ransomware à obtenir, et parce que vous êtes de lire ceci, vous pourriez ne pas être très doués en informatique, c’est pourquoi il est recommandé de ne pas mettre fin manuellement Verasto ransomware. Au lieu de risquer d’endommager votre ordinateur, utilisez le logiciel anti-malware. Il ne devrait pas y avoir de problèmes avec le processus, comme ces types de programmes sont faits pour effacer Verasto ransomware et similaire d’infections. Des lignes directrices pour aider vous sera donné ci-dessous, dans le cas où le processus d’élimination n’est pas aussi simple. Gardez à l’esprit que l’utilitaire ne peut pas vous aider à décrypter vos données, tout ce qu’il va faire est de vous assurer que la menace a disparu. Parfois, cependant, le ransomware est decryptable, ainsi malware chercheurs sont en mesure de créer un outil de déchiffrement, alors soyez à l’affût pour celui-ci.

Télécharger outil de suppressionpour supprimer Verasto ransomware

Découvrez comment supprimer Verasto ransomware depuis votre ordinateur

- Étape 1. Supprimer Verasto ransomware utilisant le Mode sans échec avec Réseau.

- Étape 2. Supprimer Verasto ransomware à l'aide de System Restore

- Étape 3. Récupérer vos données

Étape 1. Supprimer Verasto ransomware utilisant le Mode sans échec avec Réseau.

a) Étape 1. Accès au Mode sans échec avec Réseau.

Pour Windows 7/Vista/XP

- Démarrer → Arrêt → Redémarrer → OK.

- Appuyez sur et maintenez la touche F8 jusqu'à ce que Options de Démarrage Avancées s'affiche.

- Sélectionnez Mode sans échec avec mise en Réseau

Pour Windows 8/10 utilisateurs

- Appuyez sur le bouton d'alimentation qui apparaît à la Windows écran de connexion. Appuyez sur et maintenez la touche Maj enfoncée. Cliquez Sur Redémarrer.

- Dépannage → options Avancées → Paramètres de Démarrage → Redémarrer.

- Choisissez Activer le Mode sans échec avec Réseau.

b) Étape 2. Supprimer Verasto ransomware.

À présent, vous devez ouvrir votre navigateur et télécharger un certain type de logiciel anti-malware. Choisissez la confiance, de l'installer et de l'avoir analyser votre ordinateur contre les menaces malveillantes. Lorsque le ransomware est trouvé, retirez-la. Si, pour une raison quelconque, vous ne pouvez pas accès au Mode sans échec avec Réseau, aller avec une autre option.Étape 2. Supprimer Verasto ransomware à l'aide de System Restore

a) Étape 1. Accès au Mode sans échec avec Command Prompt.

Pour Windows 7/Vista/XP

- Démarrer → Arrêt → Redémarrer → OK.

- Appuyez sur et maintenez la touche F8 jusqu'à ce que Options de Démarrage Avancées s'affiche.

- Sélectionnez Mode sans échec avec Command Prompt.

Pour Windows 8/10 utilisateurs

- Appuyez sur le bouton d'alimentation qui apparaît à la Windows écran de connexion. Appuyez sur et maintenez la touche Maj enfoncée. Cliquez Sur Redémarrer.

- Dépannage → options Avancées → Paramètres de Démarrage → Redémarrer.

- Choisissez Activer le Mode sans échec avec Command Prompt.

b) Étape 2. Restaurer les fichiers et paramètres.

- Vous devez tapez cd de restauration dans la fenêtre qui s'affiche. Appuyez Sur Entrée.

- Type de rstrui.exe et de nouveau, appuyez sur Entrée.

- Une fenêtre pop-up et appuyez sur Suivant. Choisissez un point de restauration, puis appuyez à nouveau sur Suivant.

- Appuyez Sur Oui.

Étape 3. Récupérer vos données

Alors que la sauvegarde est essentielle, il y a encore peu d'utilisateurs qui n'en ont pas. Si vous êtes l'un d'entre eux, vous pouvez essayer de le ci-dessous à condition méthodes et vous pourriez être en mesure de récupérer des fichiers.a) En utilisant les Données de Récupération de Pro pour récupérer des fichiers chiffrés.

- Télécharger Data Recovery Pro, de préférence à partir d'un site web digne de confiance.

- Scan de votre appareil pour les fichiers récupérables.

- Les récupérer.

b) Restaurer des fichiers à travers Windows les Versions Précédentes

Si vous aviez la Restauration du Système est activée, vous pouvez récupérer des fichiers à travers Windows les Versions Précédentes.- Trouver un fichier que vous souhaitez récupérer.

- Cliquez-droit sur elle.

- Sélectionnez Propriétés, puis les versions Précédentes.

- Choisir la version du fichier que vous souhaitez récupérer et cliquez sur Restaurer.

c) À l'aide de l'Ombre à Explorer pour récupérer des fichiers

Si vous avez de la chance, le ransomware n'a pas de suppression de vos clichés. Elles sont faites par votre système automatiquement lorsque le système se bloque.- Aller sur le site officiel (shadowexplorer.com) et d'acquérir de l'Ombre application de l'Explorateur.

- Mis en place et ouvert.

- Appuyez sur le menu déroulant et choisissez le disque que vous voulez.

- Si les dossiers sont récupérables, ils apparaissent il. Appuyez sur le dossier, puis à l'Exportation.

* SpyHunter scanner, publié sur ce site est destiné à être utilisé uniquement comme un outil de détection. plus d’informations sur SpyHunter. Pour utiliser la fonctionnalité de suppression, vous devrez acheter la version complète de SpyHunter. Si vous souhaitez désinstaller SpyHunter, cliquez ici.