Acerca de esta amenaza

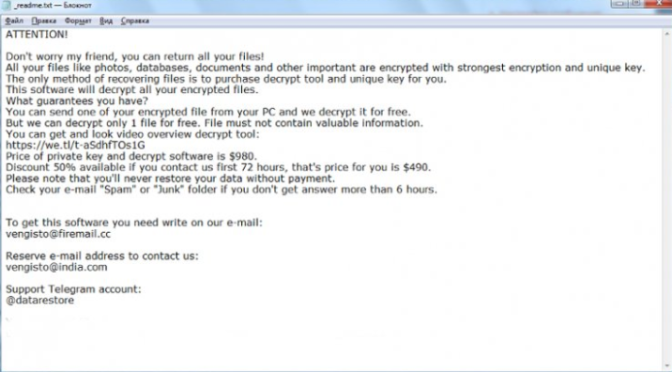

.Verasto virus está pensado para ser una amenaza muy peligrosa debido a su objetivo de cifrar sus archivos. En resumen, es conocido como ransomware. Si usted está confundido cómo esta infección se metió en su máquina, usted probablemente se abrió un spam adjunto de correo electrónico, pulsa en un infectados anuncio o descargar algo de una fuente en la que debería haber evitado. Si usted está aquí para consejos sobre cómo detener una infección, hay que seguir en la lectura de este informe. Si usted está preocupado acerca de cómo mucho problema en un archivo cifrado de tipo de malware, la contaminación puede ser, usted tiene que familiarizarse con los métodos para detener una amenaza de entrar. Si usted no está familiarizado con este tipo de infección, puede ser bastante sorprendente encontrar que sus archivos han sido cifrados. Cuando el proceso de codificación es completa, usted obtendrá un rescate mensaje, que le explique que usted debe comprar un descifrador. Pagar el rescate no es la mejor opción, ya que se trata de lidiar con los delincuentes cibernéticos, que posiblemente no quiere ayuda. Es más probable que usted será ignorado después de hacer el pago. Usted debería considerar también donde el dinero sería utilizado, es probable que vaya hacia otro tipo de malware proyectos. Usted también debe mirar a libre decryptor disponible, un software malicioso analista puede haber sido capaz de romper el ransomware y hacer un descifrado de utilidad. Antes de considerar la opción de pago, observar atentamente las alternativas de la primera. Para aquellos con copia de seguridad disponible, usted simplemente necesita para eliminar .Verasto virus y luego recuperar los datos de copia de seguridad.

Descargar herramienta de eliminación depara eliminar .Verasto virus

Cómo prevenir una infección de ransomware

Si usted quiere que esta sea la única vez que encuentro ransomware, le aconsejamos que lea los siguientes párrafos cuidadosamente. Ransomware tiende a pegarse a formas simples, pero hay una posibilidad de que más elaborados están ocupados. La adición de archivos infectados a mensajes de correo electrónico y alojamiento de sus programas maliciosos en diversas plataformas de descarga son a lo que nos referimos cuando decimos simple, ya que no requiere de mucha habilidad, por lo tanto, de bajo nivel de ransomware autores/distribuidores pueden utilizar. Infectando a través de correo electrónico de spam es todavía uno de los más frecuentes de la infección maneras. Los delincuentes se venden tu dirección de correo electrónico por otros hackers, agregue el archivo contaminado a un algo legítimo que aparecen correo electrónico y enviarlo a usted con la esperanza de que iba a abrirlo. En general, el correo electrónico no parecen convencer a las personas que han tratado con el spam antes, pero si es la primera vez que viene a través de él, no sería tan inesperado si usted cayó en la trampa. Si la dirección de correo remitente parece legítimo, o si el texto está lleno de errores de gramática, estos pueden ser signos de que es un correo electrónico que albergan malware, especialmente si aterrizado en tu carpeta de spam. Debemos decir también que por lo general, los delincuentes cibernéticos fingen ser de las compañías legítimas para no despertar sospechas. Le aconsejamos que incluso si usted sabe quién es el remitente, la dirección del remitente debe seguir siendo revisada. Una bandera roja debe ser también el saludo no tener su nombre, o en cualquier otro lugar en el correo electrónico, para que la materia. Los remitentes cuyos datos adjuntos son lo suficientemente valioso como para ser abierta debe saber su nombre, así saludos comunes como Sir/Señora, Usuario o Cliente no sería utilizado. Por ejemplo, si eBay correos electrónicos de usted, que se han insertado automáticamente su nombre si usted es un cliente de ellos.

Para resumir, asegúrese de que el remitente es quien dice ser antes de apresurarse a abrir el archivo adjunto. También, abstenerse de participar con anuncios cuando usted visita sitios web de dudosa reputación. Si usted interactúa con un infectado anuncio, usted puede terminar encima de autorizar ransomware para descargar. Los anuncios que usted ve en páginas de internet sospechosas rara vez son de confianza, por lo que participar con ellos no es la mejor idea. Mediante el uso de fuentes cuestionables para su descarga, usted puede querer poner en peligro a su equipo. Descargas a través de torrents y tal, podría ser perjudicial, por lo tanto usted debe por lo menos leer los comentarios para asegurarse de que usted está descargando los archivos seguros. También hay casos en que las vulnerabilidades en programas pueden ser utilizados para la infección para poder entrar. Por esta razón, el software debe estar siempre actualizado. Cuando los proveedores de software se vuelven conscientes de las vulnerabilidades, por lo general, la liberación de una actualización, y todo lo que usted necesita hacer es permitir la revisión a instalar.

¿Qué hacer

Cuando se abre el ransomware archivo en su sistema, el ransomware se pondrá en marcha y verificación de los archivos, así como para fijarlos. Se centrará en los documentos, fotos, videos, etc, todos los archivos que puede tener alguna importancia para usted. Así como para cifrar los archivos, el ransomware se utilizará un fuerte algoritmo de cifrado para cifrar sus archivos. Si usted no está seguro que los archivos se cifran, el desconocido extensiones de archivo añadido a todos los bloqueados de voluntad de ayudar. Un rescate mensaje también debe emergente en el que los delincuentes de la demanda que recibe su herramienta de descifrado. Diferentes ransomware preguntar por diferentes sumas de dinero, algunas petición tan poco como $50, mientras que a los demás tanto como $1000, generalmente, a ser pagado en cryptocurrency. Si pagar o no es su decisión, pero el anterior no es sugerido. Antes de pagar incluso se cruza en su mente, usted debe mirar en todas las otras opciones de recuperación de datos. Un descifrador que no le cuesta nada podría estar disponible, si alguien que se especializa en la investigación de malware fue capaz de descifrar el ransomware. O tal vez usted tiene copia de seguridad de los archivos de hace algún tiempo, pero simplemente no lo recuerdo. También podría ser posible que el ransomware no borrar la Sombra de copias de sus archivos, lo que significa que son recuperables a través de la Sombra Explorer. Y si no quieres terminar en este tipo de situación de nuevo, asegúrese de hacer copias de seguridad rutinarias. En caso de copia de seguridad es una opción, primero hay que eliminar .Verasto virus y, a continuación, restaurar los archivos.

Cómo terminar .Verasto virus

A menos que esté completamente seguro de lo que estás haciendo, manual de terminación no se anima. Si usted acaba de cometer un error, la máquina podría dañarse seriamente. Sería más seguro usar un software anti-malware debido a que la infección podría ser atendidos por el programa. Debido a que estas herramientas se han desarrollado para terminar .Verasto virus y otras amenazas, no debe ejecutar cualquier tipo de problemas. Como esta utilidad no es capaz de descifrar los archivos, no esperes a encontrar tus archivos recuperados después de la infección ha sido terminado. Esto significa que usted tendrá para la investigación de recuperación de archivos usted mismo.

Descargar herramienta de eliminación depara eliminar .Verasto virus

Aprender a extraer .Verasto virus del ordenador

- Paso 1. Quitar .Verasto virus utilizando el Modo Seguro con funciones de Red.

- Paso 2. Quitar .Verasto virus utilizando System Restore

- Paso 3. Recuperar sus datos

Paso 1. Quitar .Verasto virus utilizando el Modo Seguro con funciones de Red.

a) Paso 1. El acceso en Modo Seguro con funciones de Red.

Para Windows 7/Vista/XP

- Inicio → Apagado → Reiniciar → ACEPTAR.

- Presione y mantenga presionado la tecla F8 hasta Opciones Avanzadas de Arranque aparece.

- Seleccione Modo Seguro con funciones de Red

Para Windows 8/10 usuarios

- Pulse el botón de alimentación que aparece en la Windows pantalla de inicio de sesión. Presione y mantenga la tecla Mayús. Haga Clic En Reiniciar.

- Solucionar → opciones Avanzadas → Configuración de Inicio → Reiniciar.

- Elija Habilitar Modo Seguro con funciones de Red.

b) Paso 2. Quitar .Verasto virus.

Ahora tendrá que abrir su navegador y descargar algún tipo de software anti-malware. Elegir un digno de confianza, instalarlo y tenerlo a escanear su ordenador de las amenazas maliciosas. Cuando el ransomware es encontrado, se retire. Si, por alguna razón, usted no puede acceder a Modo Seguro con funciones de Red, vaya con otra opción.Paso 2. Quitar .Verasto virus utilizando System Restore

a) Paso 1. Acceso a Modo Seguro con Command Prompt.

Para Windows 7/Vista/XP

- Inicio → Apagado → Reiniciar → ACEPTAR.

- Presione y mantenga presionado la tecla F8 hasta Opciones Avanzadas de Arranque aparece.

- Seleccione Modo Seguro con Command Prompt.

Para Windows 8/10 usuarios

- Pulse el botón de alimentación que aparece en la Windows pantalla de inicio de sesión. Presione y mantenga la tecla Mayús. Haga Clic En Reiniciar.

- Solucionar → opciones Avanzadas → Configuración de Inicio → Reiniciar.

- Elija Habilitar Modo Seguro con Command Prompt.

b) Paso 2. Restaurar archivos y configuraciones.

- Usted tendrá que escribir en el cd de restauración en la ventana que aparece. Presione Entrar.

- Tipo de rstrui.exe y de nuevo, presione Entrar.

- Una ventana pop-up y pulse Siguiente. Elegir un punto de restauración y haga clic en Siguiente de nuevo.

- Pulse Sí.

Paso 3. Recuperar sus datos

Mientras que la copia de seguridad es esencial, todavía hay unos cuantos usuarios que no lo tienen. Si usted es uno de ellos, usted puede intentar el siguiente proporciona los métodos y usted podría ser capaz de recuperar los archivos.a) El uso de la Recuperación de los Datos Pro para recuperar archivos cifrados.

- Descargar Data Recovery Pro, preferiblemente desde un sitio web de confianza.

- Escanear su dispositivo para recuperar los archivos.

- Recuperarse de ellos.

b) Restaurar archivos a través de Windows Versiones Anteriores

Si había habilitado Restaurar Sistema, usted puede recuperar archivos a través de Windows Versiones Anteriores.- Encontrar un archivo que se desea recuperar.

- Haga clic derecho sobre él.

- Seleccione Propiedades y, a continuación, las versiones Anteriores.

- Recoger la versión del archivo que desea recuperar y pulse Restaurar.

c) El uso de Sombra Explorer para recuperar archivos

Si tienes suerte, el ransomware no eliminar las instantáneas. Son realizados por el sistema automáticamente cuando el sistema se bloquea.- Ir a la página web oficial (shadowexplorer.com) y adquirir la Sombra de la aplicación Explorer.

- Configurar y abrir.

- Pulse en el menú desplegable y elegir el disco que desee.

- Si las carpetas son recuperables, que aparecerá allí. Pulse en la carpeta y, a continuación, Exportar.

* Escáner SpyHunter, publicado en este sitio, está diseñado para ser utilizado sólo como una herramienta de detección. más información en SpyHunter. Para utilizar la funcionalidad de eliminación, usted necesitará comprar la versión completa de SpyHunter. Si usted desea desinstalar el SpyHunter, haga clic aquí.