¿Qué es el ransomware

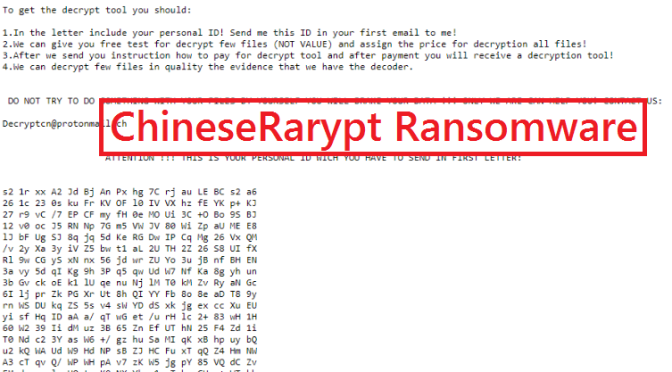

.tiger88818 archivo cifrado de malware para bloquear sus archivos y usted será incapaz de abrirlos. En resumen, es conocido como ransomware. Usted podría haber infectado su dispositivo en un par de maneras, posiblemente a través de spam adjuntos de correo electrónico, anuncios maliciosos o descargas de fuentes dudosas. Vamos a explicar esto en un posterior apartado. Un archivo a cifrar la infección de malware puede llevar a consecuencias graves, por lo que debe ser consciente de cómo se podría evitar que se deslicen en. Si usted no está familiarizado con ransomware, puede ser muy impactante para saber que sus archivos han sido cifrados. Pronto después de darse cuenta de lo que está pasando, usted verá una nota de rescate, que revelará que con el fin de obtener los archivos de nuevo, usted tiene que pagar dinero. Si te has decidido a cumplir con las exigencias, considere el hecho de que usted está tratando con criminales cibernéticos que es raro sentirse moralmente obligado a enviar un software de descifrado después de obtener su dinero. Realmente cabe duda de que los hackers le ayudará en la recuperación de datos, estamos más inclinados a creer que se van a ignorar que después del pago. Usted también debe pensar en donde el dinero sería utilizado, es probable que el apoyo de otros tipos de malware. Usted también debe mirar a libre programa de decodificación disponible, tal vez un software malicioso especialista fue capaz de romper el ransomware y desarrollar un descifrador. La investigación de otras opciones para restaurar los archivos, tales como un descifrador, antes de tomar cualquier decisión de ceder a las demandas. Si se es lo suficientemente cuidadoso para copia de seguridad de tus datos, simplemente borrar .tiger88818 y proceder a la recuperación de archivos.

Descargar herramienta de eliminación depara eliminar .

Cómo prevenir una infección de ransomware

Hay varias maneras en las que podría haber recogido la amenaza. En general, ransomware, palo de simples métodos para la infección, pero también es probable que la contaminación se produjo a través de algo más elaborado. Correo electrónico de Spam y malware descargas son muy populares entre los de bajo nivel de ransomware autores/separadores como no se mucho de la habilidad que se necesita para ponerlas en práctica. Spam adjuntos de correo electrónico son particularmente comunes. Ladrones es probable que obtener su dirección de correo electrónico de otros delincuentes cibernéticos, agregue el archivo infectado con ransomware, un tipo de apariencia legítima correo electrónico y enviarlo a usted con la esperanza de que iba a abrir. En general, el correo electrónico no iba a convencer a la gente de que se han encontrado con el spam antes, pero si nunca lo tuvieron en cuenta antes, no sería tan sorprendente si usted cayó en la trampa. Puede haber signos de que el malware está tratando, algo así como una tontería direcciones de correo electrónico y un texto lleno de errores de gramática. No estaríamos inesperado si los grandes nombres de la compañía como Amazon o eBay han sido utilizados por los usuarios tener más confianza con los remitentes que saben. Así, por ejemplo, si Amazon correos electrónicos de usted, usted todavía tiene que comprobar si la dirección de correo electrónico es correcta acaba de ser ciertas. Una bandera roja debe ser también el saludo que carecen de su nombre, o en cualquier otro lugar en el correo electrónico, para que la materia. Si usted recibe un correo de una empresa/organización a la que tenía negocios con antes, siempre van a incluir su nombre, en lugar de Miembro/Usuario/Cliente. Por ejemplo, si usted es un usuario de Amazon, su nombre se insertará automáticamente en cualquier correo electrónico que se envían.

Si usted ha acaba de saltar la totalidad de la sección, lo que se debe tomar de esto es que la comprobación de la identidad del remitente antes de abrir el archivo adjunto es crucial. Y cuando usted visita dudosa páginas web, tenga cuidado de no involucrarse con los anuncios. Si usted no es cuidadoso, ransomware, podría terminar encima de conseguir en su máquina. Anuncios de encontrar en sitios web de dudosa casi nunca son dignos de confianza, para evitar la interacción con ellos. No regulado descargar fuentes pueden ser fácilmente hosting elementos maliciosos, que es la razón por la que usted debe dejar de usarlos. Descargas a través de torrents y tal, puede ser perjudicial, por lo tanto, usted debe por lo menos leer los comentarios para asegurarse de que usted está descargando los archivos de seguridad. No sería muy inusual para los defectos en el software a ser utilizado para la infección para poder entrar. Con el fin de detener el malware de la explotación de las vulnerabilidades de su software se ha actualizado. Cuando los proveedores de software a ser consciente de un error, que se fija en un parche, y todo lo que usted necesita hacer es permitir la revisión a instalar.

¿Qué hacer

Si se inicia el ransomware archivo de malware, el dispositivo será escaneado para determinados tipos de archivo, y cuando son descubiertos, serán cifrados. No se sorprendió al ver las fotos, documentos, etc bloqueado ya que los suelen tener alguna importancia para usted. El archivo a cifrar malware utiliza un potente algoritmo de cifrado para el cifrado de archivos una vez que se han localizado. Los que han sido cifrados tendrá un extraño extensión de archivo adjunto. Una nota de rescate también debe aparecer, en el que el delincuente le explique lo sucedido y la demanda que adquieren sus ofrecidos decryptor. Usted puede ser requerido a pagar de $50 a un par de miles de dólares, dependiendo el ransomware. Si pagar o no es su decisión, pero el anterior no es el mejor opción. Es probable que usted puede realizar la recuperación de datos a través de diferentes medios, por lo que la investigación ellos antes que cualquier otra cosa. Si, es posible que el ransomware para ser descifrado, es probable que exista un libre decryptor disponible, editado por los investigadores de malware. Tal vez una copia de seguridad está disponible y usted simplemente no lo recuerdo. También podría ser posible que el ransomware no borrar la Sombra de copias de sus archivos, lo que significa que son recuperables a través de la Sombra Explorer. Si usted no desea terminar en este tipo de situación de nuevo, realmente nos sugieren que invertir dinero en la copia de seguridad para mantener sus datos seguros. Si usted tenía copia de seguridad de los archivos antes de la ransomware llegar, se puede restaurar los archivos después de eliminar totalmente .tiger88818.

.tiger88818 eliminación

Debe ser mencionado que no se anima a intentar la extracción manual. Un error podría hacer un daño irreversible a su dispositivo. Sería más seguro utilizar una eliminación de software malintencionado de utilidad debido a que la infección podría ser atendidos por el programa. No debería haber ningún problema, porque los servicios públicos se hizo a quitar .tiger88818 y amenazas similares. Debido a que este programa no ayuda en la restauración de archivos, no esperes encontrar sus archivos de descifrado después de la infección ha sido terminado. Usted se va a tener para la investigación de recuperación de archivos de formas en su lugar.

Descargar herramienta de eliminación depara eliminar .

Aprender a extraer .tiger88818 del ordenador

- Paso 1. Quitar .tiger88818 utilizando el Modo Seguro con funciones de Red.

- Paso 2. Quitar .tiger88818 utilizando System Restore

- Paso 3. Recuperar sus datos

Quitar .tiger88818 utilizando el Modo Seguro con funciones de Red.

a) Paso 1. El acceso en Modo Seguro con funciones de Red.

Para Windows 7/Vista/XP

- Inicio → Apagado → Reiniciar → ACEPTAR.

- Presione y mantenga presionado la tecla F8 hasta Opciones Avanzadas de Arranque aparece.

- Seleccione Modo Seguro con funciones de Red

Para Windows 8/10 usuarios

- Pulse el botón de alimentación que aparece en la Windows pantalla de inicio de sesión. Presione y mantenga la tecla Mayús. Haga Clic En Reiniciar.

- Solucionar → opciones Avanzadas → Configuración de Inicio → Reiniciar.

- Elija Habilitar Modo Seguro con funciones de Red.

Paso 2. Quitar .tiger88818.

Ahora tendrá que abrir su navegador y descargar algún tipo de software anti-malware. Elegir un digno de confianza, instalarlo y tenerlo a escanear su ordenador de las amenazas maliciosas. Cuando el ransomware es encontrado, se retire.

Si, por alguna razón, usted no puede acceder a Modo Seguro con funciones de Red, vaya con otra opción.

Quitar .tiger88818 utilizando System Restore

a) Paso 1. Acceso a Modo Seguro con Command Prompt.

Para Windows 7/Vista/XP

- Inicio → Apagado → Reiniciar → ACEPTAR.

- Presione y mantenga presionado la tecla F8 hasta Opciones Avanzadas de Arranque aparece.

- Seleccione Modo Seguro con Command Prompt.

Para Windows 8/10 usuarios

- Pulse el botón de alimentación que aparece en la Windows pantalla de inicio de sesión. Presione y mantenga la tecla Mayús. Haga Clic En Reiniciar.

- Solucionar → opciones Avanzadas → Configuración de Inicio → Reiniciar.

- Elija Habilitar Modo Seguro con Command Prompt.

b) Paso 2. Restaurar archivos y configuraciones.

- Usted tendrá que escribir en el cd de restauración en la ventana que aparece. Presione Entrar.

- Tipo de rstrui.exe y de nuevo, presione Entrar.

- Una ventana pop-up y pulse Siguiente. Elegir un punto de restauración y haga clic en Siguiente de nuevo.

- Pulse Sí.

Paso 3. Recuperar sus datos

Mientras que la copia de seguridad es esencial, todavía hay unos cuantos usuarios que no lo tienen. Si usted es uno de ellos, usted puede intentar el siguiente proporciona los métodos y usted podría ser capaz de recuperar los archivos.a) El uso de la Recuperación de los Datos Pro para recuperar archivos cifrados.

- Descargar Data Recovery Pro, preferiblemente desde un sitio web de confianza.

- Escanear su dispositivo para recuperar los archivos.

- Recuperarse de ellos.

b) Restaurar archivos a través de Windows Versiones Anteriores

Si había habilitado Restaurar Sistema, usted puede recuperar archivos a través de Windows Versiones Anteriores.- Encontrar un archivo que se desea recuperar.

- Haga clic derecho sobre él.

- Seleccione Propiedades y, a continuación, las versiones Anteriores.

- Recoger la versión del archivo que desea recuperar y pulse Restaurar.

c) El uso de Sombra Explorer para recuperar archivos

Si tienes suerte, el ransomware no eliminar las instantáneas. Son realizados por el sistema automáticamente cuando el sistema se bloquea.- Ir a la página web oficial (shadowexplorer.com) y adquirir la Sombra de la aplicación Explorer.

- Configurar y abrir.

- Pulse en el menú desplegable y elegir el disco que desee.

- Si las carpetas son recuperables, que aparecerá allí. Pulse en la carpeta y, a continuación, Exportar.

* Escáner SpyHunter, publicado en este sitio, está diseñado para ser utilizado sólo como una herramienta de detección. más información en SpyHunter. Para utilizar la funcionalidad de eliminación, usted necesitará comprar la versión completa de SpyHunter. Si usted desea desinstalar el SpyHunter, haga clic aquí.