Es .tiger88818 un peligroso ransomware

.tiger88818 ransomware hacer graves daños a los archivos como se va a cifrar ellos. Debido a la forma de ransomware actos, es muy peligroso para contraer la infección. Ransomware objetivos específicos de los archivos, que se cifrará pronto después de su lanzamiento. Lo más probable, todas sus fotos, vídeos y documentos cifrados porque esos archivos son de la más vital. Una vez que los archivos están cifrados, que no puede ser abierto a menos que sean descifrados con especial descifrado de software, que está en manos de los delincuentes responsables de este malware. Si el ransomware puede ser violada, los investigadores que se especializan en software malintencionado podría ser capaz de desarrollar un libre decryptor. Si no recuerdo nunca la copia de seguridad de sus archivos y no piensa ceder a las peticiones, que la libertad de descifrado de utilidad puede ser su mejor opción.

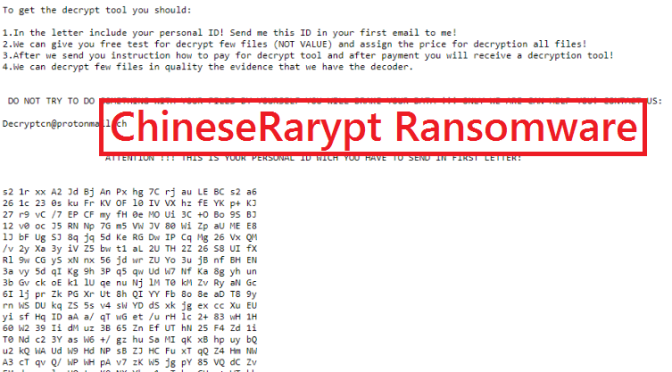

Cuando el proceso de cifrado se ha terminado, si usted mira en tu escritorio o en carpetas que contienen los archivos que han sido cifrados, usted debe ver una nota de rescate. Los criminales detrás de este ransomware le ofrecemos una aplicación de descifrado, explicando que el uso es la única manera de obtener los archivos de nuevo. No es exactamente recomendado para pagar por un descifrador. Los Hackers tomar su dinero y no te va a ayudar con la recuperación de archivos no es un escenario poco probable. Su dinero se iba a ir hacia la creación de futuros de software malintencionado. Viendo como está pensando en pagar a los piratas, tal vez la compra de copia de seguridad sería más sabio. Si se hubieran tomado el tiempo para hacer copia de seguridad, eliminar .tiger88818 y restauración de archivos.

Descargar herramienta de eliminación depara eliminar .

Recordemos que recientemente la apertura de un spam adjunto de correo electrónico o la descarga de una actualización del programa de dudoso origen, que es cómo se las arregló para entrar en su dispositivo. Los métodos son bastante comunes entre los creadores de malware.

Cómo es el ransomware distribuido

Aunque usted puede contraer la infección en muchas maneras, es probable que usted obtiene a través de correo electrónico de spam o falsa actualización. Le sugerimos que ser más prudente en el futuro si el correo electrónico fue cómo llegó a la contaminación. Antes de la apertura de un archivo adjunto, un cuidado de correo electrónico de verificación es necesario. Debe decirse también que los delincuentes cibernéticos con frecuencia pretender ser bien conocido por las empresas a fin de que los usuarios se sientan seguros. Ellos pueden reclamar a Amazon, y que se ha conectado un recibo de una compra que no se acordará de decisiones. Sin embargo, estos tipos de correos electrónicos son fáciles de analizar. Investigación de la compañía a la que el remitente dice ser de, comprobación de las direcciones de correo electrónico y ver si el remitente está entre ellos. Si usted tiene alguna duda, también es necesario escanear el archivo añadido con un escáner de malware confiable, sólo para estar en el lado seguro.

Tampoco es imposible que el malware engañaron en la instalación de un falso programa de actualización. A menudo, usted encontrará las falsas actualizaciones en sitios de alto riesgo. Esos falsos actualización ofrece son, con frecuencia, también empujado a través de anuncios y banners. Es altamente dudoso que alguien que sabe cómo las actualizaciones se sugirió que va a caer alguna vez por este truco, sin embargo. No descargar nada de anuncios, porque usted se arriesga a dañar su dispositivo sin ninguna razón. Tome en cuenta que si un programa tiene que ser actualizado, la aplicación de forma automática la actualización o notificar a través del software, no a través de su navegador.

¿Cómo este malware se comportan

Si usted está leyendo esto, es probable que usted ya sepa que sus archivos han sido cifrados de lo sucedido a sus archivos. Mientras que usted no puede tener necesariamente di cuenta de que esto ocurra, pero el ransomware comenzó a cifrar sus archivos de pronto después de que el malware archivo fue abierto. Si usted no está seguro acerca de qué archivos han sido afectados, buscar una determinada extensión de archivo añadido a los archivos, lo que indica el cifrado. El cifrado de archivos se ha realizado a través de un complejo algoritmo de cifrado para intentar abrirlos no es ningún uso. Los detalles acerca de cómo sus archivos pueden ser recuperados y se realizará en la nota de rescate. Normalmente, el rescate de las notas siguen el mismo diseño, en primer lugar decir que sus archivos han sido cifrados, solicitud para que pague y luego te amenazan con eliminar archivos de forma permanente si el pago no se realiza. Pagar el rescate no es la opción que se sugiere, incluso si esa es la única manera de restaurar los archivos. Es poco probable que la gente responsable de su archivo cifrado que se siente obligación de ayudar a que después de realizar el pago. Además, usted podría estar orientadas de forma que la próxima vez, si los criminales saben que usted está dispuesto a ceder a las demandas.

Primero debe intentar recordar si has subido alguna de sus archivos en un lugar. Porque es posible que los investigadores de malware para liberar gratis decryptors, si uno no está disponible actualmente, copia de seguridad de sus archivos cifrados para cuando/si lo es. En cualquier caso podría ser, es necesario quitar .tiger88818.

Cualquiera que sea su decisión, usted tiene que empezar a realizar copias de seguridad de sus archivos en una base regular. Usted podría terminar en una situación similar de nuevo y el riesgo de pérdida de archivos, si no haces copias de seguridad. Muy pocas opciones de copia de seguridad están disponibles, y son bien vale la pena la compra, si desea mantener sus archivos seguros.

Formas de eliminar .tiger88818

A menos que esté completamente seguro de lo que estás haciendo, extracción manual no es para usted. Descargar software malicioso programa de eliminación para deshacerse de la amenaza, a menos que usted desea riesgo que perjudica aún más a su equipo. Usted podría tener que cargar el equipo en Modo Seguro para el programa anti-malware de trabajo. Después de ejecutar el programa anti-malware en Modo Seguro, usted debe ser capaz de terminar con éxito .tiger88818. Borrar el malware no desbloquear los archivos, sin embargo.

Descargar herramienta de eliminación depara eliminar .

Aprender a extraer .tiger88818 del ordenador

- Paso 1. Quitar .tiger88818 utilizando el Modo Seguro con funciones de Red.

- Paso 2. Quitar .tiger88818 utilizando System Restore

- Paso 3. Recuperar sus datos

Quitar .tiger88818 utilizando el Modo Seguro con funciones de Red.

a) Paso 1. El acceso en Modo Seguro con funciones de Red.

Para Windows 7/Vista/XP

- Inicio → Apagado → Reiniciar → ACEPTAR.

- Presione y mantenga presionado la tecla F8 hasta Opciones Avanzadas de Arranque aparece.

- Seleccione Modo Seguro con funciones de Red

Para Windows 8/10 usuarios

- Pulse el botón de alimentación que aparece en la Windows pantalla de inicio de sesión. Presione y mantenga la tecla Mayús. Haga Clic En Reiniciar.

- Solucionar → opciones Avanzadas → Configuración de Inicio → Reiniciar.

- Elija Habilitar Modo Seguro con funciones de Red.

Paso 2. Quitar .tiger88818.

Ahora tendrá que abrir su navegador y descargar algún tipo de software anti-malware. Elegir un digno de confianza, instalarlo y tenerlo a escanear su ordenador de las amenazas maliciosas. Cuando el ransomware es encontrado, se retire.

Si, por alguna razón, usted no puede acceder a Modo Seguro con funciones de Red, vaya con otra opción.

Quitar .tiger88818 utilizando System Restore

a) Paso 1. Acceso a Modo Seguro con Command Prompt.

Para Windows 7/Vista/XP

- Inicio → Apagado → Reiniciar → ACEPTAR.

- Presione y mantenga presionado la tecla F8 hasta Opciones Avanzadas de Arranque aparece.

- Seleccione Modo Seguro con Command Prompt.

Para Windows 8/10 usuarios

- Pulse el botón de alimentación que aparece en la Windows pantalla de inicio de sesión. Presione y mantenga la tecla Mayús. Haga Clic En Reiniciar.

- Solucionar → opciones Avanzadas → Configuración de Inicio → Reiniciar.

- Elija Habilitar Modo Seguro con Command Prompt.

b) Paso 2. Restaurar archivos y configuraciones.

- Usted tendrá que escribir en el cd de restauración en la ventana que aparece. Presione Entrar.

- Tipo de rstrui.exe y de nuevo, presione Entrar.

- Una ventana pop-up y pulse Siguiente. Elegir un punto de restauración y haga clic en Siguiente de nuevo.

- Pulse Sí.

Paso 3. Recuperar sus datos

Mientras que la copia de seguridad es esencial, todavía hay unos cuantos usuarios que no lo tienen. Si usted es uno de ellos, usted puede intentar el siguiente proporciona los métodos y usted podría ser capaz de recuperar los archivos.a) El uso de la Recuperación de los Datos Pro para recuperar archivos cifrados.

- Descargar Data Recovery Pro, preferiblemente desde un sitio web de confianza.

- Escanear su dispositivo para recuperar los archivos.

- Recuperarse de ellos.

b) Restaurar archivos a través de Windows Versiones Anteriores

Si había habilitado Restaurar Sistema, usted puede recuperar archivos a través de Windows Versiones Anteriores.- Encontrar un archivo que se desea recuperar.

- Haga clic derecho sobre él.

- Seleccione Propiedades y, a continuación, las versiones Anteriores.

- Recoger la versión del archivo que desea recuperar y pulse Restaurar.

c) El uso de Sombra Explorer para recuperar archivos

Si tienes suerte, el ransomware no eliminar las instantáneas. Son realizados por el sistema automáticamente cuando el sistema se bloquea.- Ir a la página web oficial (shadowexplorer.com) y adquirir la Sombra de la aplicación Explorer.

- Configurar y abrir.

- Pulse en el menú desplegable y elegir el disco que desee.

- Si las carpetas son recuperables, que aparecerá allí. Pulse en la carpeta y, a continuación, Exportar.

* Escáner SpyHunter, publicado en este sitio, está diseñado para ser utilizado sólo como una herramienta de detección. más información en SpyHunter. Para utilizar la funcionalidad de eliminación, usted necesitará comprar la versión completa de SpyHunter. Si usted desea desinstalar el SpyHunter, haga clic aquí.