¿Qué es el ransomware

ATKL ransomware malware se considera altamente perjudiciales debido a su intención de bloquear los datos. Ransomware es el más conocido el nombre de este tipo de malware. Si usted no está seguro acerca de cómo el dispositivo se contaminó, probablemente abrió un spam adjunto de correo electrónico, hacer clic en un infectados anuncio o descargar algo de una fuente que usted debe tener en bypass. Si usted está buscando consejos sobre cómo la infección se puede evitar, seguir leyendo este artículo. Ransomware no está pensado para ser tan dañino para nada, si usted desea evitar los probables consecuencias graves, tenga cuidado para evitar su infección. Puede ser especialmente impactante para encontrar sus archivos cifrados si es la primera vez que escucha acerca de ransomware, y usted no tiene idea de qué tipo de infección es. Un rescate mensaje debe hacer una aparición poco después de que los archivos están bloqueados, y se explica que un pago es necesaria para descifrar los datos. Tenga en cuenta que usted está tratando con delincuentes y es poco probable que se sienten rendición de cuentas para ayudar a usted. Usted tiene más probabilidades de ser ignorado después de realizar el pago de recibir un descifrador. También nos gustaría señalar que su dinero probablemente en el futuro, malware proyectos. Debe ser mencionado que el malware especialistas en hacer de ayudar a las víctimas de ransomware para restaurar los archivos, por lo que puede que tenga suerte. Buscar en que antes de pagar incluso se cruza en su mente. Para aquellos con copia de seguridad disponible, usted simplemente necesita para eliminar ATKL ransomware y, a continuación, recuperar archivos de copia de seguridad.

Descargar herramienta de eliminación depara eliminar ATKL ransomware

Cómo es el ransomware propagación

En esta sección hablaremos acerca de cómo su equipo infectado y si la amenaza puede ser prevenido en el futuro. Principalmente se emplea bastante simples formas de infección, pero más elaboradas no están fuera de la cuestión. Correo electrónico de Spam y malware descargas son muy populares entre los de bajo nivel de ransomware creadores y distribuidores de como no se mucho de la habilidad se requiere el empleo de ellos. Difundir el ransomware a través de spam sigue siendo, posiblemente, la más común método de infección. Un archivo infectado se encuentra conectado a una auténtica correo electrónico, y se envió a todas las posibles víctimas, cuyas direcciones de correo electrónico almacenados en su base de datos. En general, el correo electrónico no convencer a los usuarios que se han encontrado con el spam antes, pero si usted nunca ha encontrado antes, que la apertura no sería tan inesperado. Puede haber signos de que se trata de malware, algo así como un sin sentido direcciones de correo electrónico y un montón de gramática errores en el texto. No sería sorprendente si se encuentra populares nombres de compañías como Amazon o eBay, porque la gente iba a caer su guardia cuando se trata de un remitente que saben. Se recomienda que, incluso si conoce el remitente, la dirección del remitente debe seguir siendo revisada. Una bandera roja debe ser también el saludo no tener su nombre, o en cualquier otro lugar en el correo electrónico, para que la materia. Los remitentes que dice tener algún tipo de negocio con los que debe estar familiarizado con su nombre, por lo tanto básicas de saludos como Sir/Señora, Usuario o Cliente no se utilizaría. Por ejemplo, Amazon inserta automáticamente los nombres de los clientes les han proporcionado en los correos electrónicos que envían, por lo tanto, si el remitente es en realidad Amazon, usted encontrará su nombre.

En pocas palabras, antes de que se apresuran a abrir archivos adjuntos de correo electrónico, asegúrese de que el remitente es que ellos insisten en que están y el archivo adjunto, no va a causar un desastre. Además, no interactúan con los anuncios cuando cuestionable páginas web. Si hace clic en un anuncio malicioso, malware puede descargar. Cualquiera que sea el anuncio se podría aprobar, tratar de no hacer clic en él. El uso de páginas poco fiables como descargar fuentes también podría provocar una contaminación. Si usted está haciendo las descargas a través de torrents, lo menos que podría hacer es leer los comentarios antes de proceder a descargar algo. Defectos en el Software puede ser utilizado para una infección de malware. Que es por qué es tan importante que actualice su software. Todo lo que necesitas hacer es instalar las actualizaciones, que los proveedores de software de liberación cuando la vulnerabilidad es conocida.

¿Qué hacer

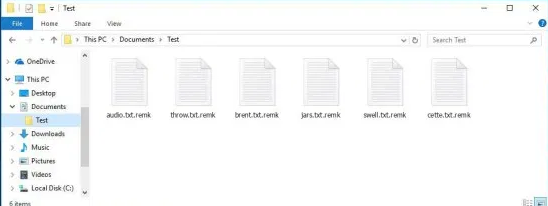

Ransomware generalmente comienzan el proceso de codificación tan pronto como se inicie la misma. Como tiene que llevar a cabo algunos de apalancamiento, a todos sus valiosos archivos, como archivos de medios, se convierten en el objetivo. Así como para cifrar los archivos, el archivo cifrado de malware utiliza un potente algoritmo de cifrado para bloquear los datos. Verás que los archivos que fueron afectados tienen una extensión de archivo desconocido agregada, lo que le ayudará a identificar los archivos cifrados con prontitud. Un rescate mensaje a continuación, el pop up, que te propondrá una decryptor a cambio de dinero. Ransomware preguntar por diferentes sumas de dinero, puede ser exigido el pago de $100 o incluso hasta $1000. Es su decisión si desea pagar el rescate, pero pensar en por qué ransomware investigadores no sugieren que la opción. Investigando otras opciones para restaurar los datos también sería una buena idea. Tal vez un descifrador ha sido creado por gente especializada en investigación de malware. Tal vez una copia de seguridad está disponible y usted simplemente no lo recuerdo. Usted también debe tratar de archivo de la restauración a través de la Sombra Explorer, el ransomware no podría haber borrado la Sombra de copias de sus archivos. Si usted está aún por hacer, esperamos que comprar algún tipo de copia de seguridad antes, así que no pongan en peligro los archivos de nuevo. Sin embargo, si usted tuvo una copia de seguridad de los archivos antes de la infección de tomar su lugar, el archivo de recuperar debe ser llevado a cabo después de desinstalar ATKL ransomware.

Formas de eliminar ATKL ransomware

El manual de terminación de la opción no es recomendable, por una gran razón. Si algo va incorrectamente, daño permanente puede ser traído a su sistema. Sería más seguro utilizar una herramienta anti-malware porque sería borrar la amenaza para usted. Los programas se realizan con el fin de eliminar ATKL ransomware e infecciones similares, por lo tanto no debería haber problema. Debido a que este programa no ayuda en el descifrado de datos, no se espera encontrar archivos restaurados después de la infección ha sido terminado. Usted tendrá que llevar a cabo la restauración de datos usted mismo.

Descargar herramienta de eliminación depara eliminar ATKL ransomware

Aprender a extraer ATKL ransomware del ordenador

- Paso 1. Quitar ATKL ransomware utilizando el Modo Seguro con funciones de Red.

- Paso 2. Quitar ATKL ransomware utilizando System Restore

- Paso 3. Recuperar sus datos

Paso 1. Quitar ATKL ransomware utilizando el Modo Seguro con funciones de Red.

a) Paso 1. El acceso en Modo Seguro con funciones de Red.

Para Windows 7/Vista/XP

- Inicio → Apagado → Reiniciar → ACEPTAR.

- Presione y mantenga presionado la tecla F8 hasta Opciones Avanzadas de Arranque aparece.

- Seleccione Modo Seguro con funciones de Red

Para Windows 8/10 usuarios

- Pulse el botón de alimentación que aparece en la Windows pantalla de inicio de sesión. Presione y mantenga la tecla Mayús. Haga Clic En Reiniciar.

- Solucionar → opciones Avanzadas → Configuración de Inicio → Reiniciar.

- Elija Habilitar Modo Seguro con funciones de Red.

b) Paso 2. Quitar ATKL ransomware.

Ahora tendrá que abrir su navegador y descargar algún tipo de software anti-malware. Elegir un digno de confianza, instalarlo y tenerlo a escanear su ordenador de las amenazas maliciosas. Cuando el ransomware es encontrado, se retire. Si, por alguna razón, usted no puede acceder a Modo Seguro con funciones de Red, vaya con otra opción.Paso 2. Quitar ATKL ransomware utilizando System Restore

a) Paso 1. Acceso a Modo Seguro con Command Prompt.

Para Windows 7/Vista/XP

- Inicio → Apagado → Reiniciar → ACEPTAR.

- Presione y mantenga presionado la tecla F8 hasta Opciones Avanzadas de Arranque aparece.

- Seleccione Modo Seguro con Command Prompt.

Para Windows 8/10 usuarios

- Pulse el botón de alimentación que aparece en la Windows pantalla de inicio de sesión. Presione y mantenga la tecla Mayús. Haga Clic En Reiniciar.

- Solucionar → opciones Avanzadas → Configuración de Inicio → Reiniciar.

- Elija Habilitar Modo Seguro con Command Prompt.

b) Paso 2. Restaurar archivos y configuraciones.

- Usted tendrá que escribir en el cd de restauración en la ventana que aparece. Presione Entrar.

- Tipo de rstrui.exe y de nuevo, presione Entrar.

- Una ventana pop-up y pulse Siguiente. Elegir un punto de restauración y haga clic en Siguiente de nuevo.

- Pulse Sí.

Paso 3. Recuperar sus datos

Mientras que la copia de seguridad es esencial, todavía hay unos cuantos usuarios que no lo tienen. Si usted es uno de ellos, usted puede intentar el siguiente proporciona los métodos y usted podría ser capaz de recuperar los archivos.a) El uso de la Recuperación de los Datos Pro para recuperar archivos cifrados.

- Descargar Data Recovery Pro, preferiblemente desde un sitio web de confianza.

- Escanear su dispositivo para recuperar los archivos.

- Recuperarse de ellos.

b) Restaurar archivos a través de Windows Versiones Anteriores

Si había habilitado Restaurar Sistema, usted puede recuperar archivos a través de Windows Versiones Anteriores.- Encontrar un archivo que se desea recuperar.

- Haga clic derecho sobre él.

- Seleccione Propiedades y, a continuación, las versiones Anteriores.

- Recoger la versión del archivo que desea recuperar y pulse Restaurar.

c) El uso de Sombra Explorer para recuperar archivos

Si tienes suerte, el ransomware no eliminar las instantáneas. Son realizados por el sistema automáticamente cuando el sistema se bloquea.- Ir a la página web oficial (shadowexplorer.com) y adquirir la Sombra de la aplicación Explorer.

- Configurar y abrir.

- Pulse en el menú desplegable y elegir el disco que desee.

- Si las carpetas son recuperables, que aparecerá allí. Pulse en la carpeta y, a continuación, Exportar.

* Escáner SpyHunter, publicado en este sitio, está diseñado para ser utilizado sólo como una herramienta de detección. más información en SpyHunter. Para utilizar la funcionalidad de eliminación, usted necesitará comprar la versión completa de SpyHunter. Si usted desea desinstalar el SpyHunter, haga clic aquí.