Was ist ransomware

Persephone ransomware wird versuchen, die lock Ihre Daten, die ist, warum es ist kategorisiert als Datei-Verschlüsselung-malware. Mehr allgemein, es ist bekannt als ransomware. Es gibt zahlreiche Möglichkeiten, wie Sie möglicherweise Ihren computer infiziert, möglicherweise entweder durch spam-E-Mail-Anhänge, bösartige anzeigen oder downloads aus unzuverlässigen Quellen. Wir werden diskutieren, wie Sie vielleicht schützen Sie Ihr system von dieser Art von Infektion später im Bericht. Es gibt einen Grund ransomware ist geglaubt zu werden, so gefährlich, wenn Sie wollen dodge wahrscheinlich einen ernsthaften Schaden darstellen, stellen Sie sicher, Sie wissen, wie man eine Infektion verhindern. Kann es besonders schockierend zu finden, Ihre Dateien gesperrt, wenn Sie noch nie zufällig auf ransomware, bevor, und Sie haben keine Ahnung, was es ist. Wenn der Verschlüsselungsvorgang abgeschlossen ist, werden Sie feststellen, eine Lösegeldforderung, die Ihnen erklären, dass Sie brauchen, um zu kaufen ein decryptor. Wir bezweifeln, das ein Entschlüsselungs-software wird an Sie gesendet werden, nachdem Sie zahlen, wie die Menschen, die Sie beschäftigen, sind kriminelle, die nicht verantwortlich fühlen, Ihnen zu helfen. Wir sind mehr geneigt zu glauben, dass Sie nicht helfen bei der Datenwiederherstellung. Darüber hinaus würde Ihr Geld unterstützen andere malware Projekte in der Zukunft. Es ist wahrscheinlich, dass eine freie Entschlüsselung Programm wurde veröffentlicht, als die Leute, spezialisiert auf malware könnte manchmal Riss der ransomware. Versuchen zu finden, a decryptor, bevor Sie denken über die Zahlung. Wenn Sie nicht aufpassen, Ihre Daten zu sichern, können Sie wiederhergestellt werden, nach der deinstallation Persephone ransomware.

Download-Tool zum EntfernenEntfernen Sie Persephone ransomware

Ransomware verbreitet Wege

Wenn Sie nicht wissen, wie die Bedrohung zu haben, glitt in Ihrem computer, oder wie, um die Infektion zu vermeiden in der Zukunft, Lesen Sie sorgfältig die folgenden Abschnitte. In der Regel, ransomware verwendet ganz einfache Methoden für die Infektion, aber es ist auch wahrscheinlich Infektionen geschehen über mehr anspruchsvolle lieben. Low-level-ransomware-Ersteller/Distributoren wie zu bleiben, Methoden, die nicht erfordern erweiterte Kenntnisse, wie das versenden von spam oder durch das hosting der Infektion auf download-Plattformen. Ransomware, die über spam ist vielleicht immer noch die häufigste Infektion Methode. Eine infizierte Datei wird Hinzugefügt, um eine etwas authentisch geschrieben-E-Mail, und an alle möglichen Opfer, deren E-Mail-Adressen, die Sie haben in Ihrer Datenbank. Wenn Sie wissen, worauf zu achten ist, die E-Mail wird eher offensichtlich, aber ansonsten ist es ziemlich leicht zu sehen, warum manche Leute würden es öffnen. Sie können beachten Sie, dass einige Anzeichen dafür, dass eine E-Mail kann beherbergen malware, wie der text voller Grammatik-Fehler, oder der Unsinn, den E-Mail-Adresse. Sie könnten auch die Begegnung der Absender vorgibt, von einer bekannten Firma, denn das würde dazu führen, die Benutzer zu senken Ihre Wache. Somit, auch wenn Sie den Absender kennen, prüfen Sie immer, ob die E-Mail-Adresse entspricht der tatsächlichen Adresse des Absenders. Eine rote Flagge sollte auch der Gruß fehlt Ihr name, oder sonst irgendwo in der E-Mail für diese Angelegenheit. Absender, deren Anlagen sind wichtig genug, um geöffnet zu werden, vertraut sein sollten, mit Ihrem Namen, daher würde es bei der Begrüßung, statt einer regulären Sir/Madam oder Kunden. Zum Beispiel, Amazon, beinhaltet automatisch die Namen der Kunden haben sich in E-Mails, die Sie senden, also wenn es wirklich von Amazon ist, werden Sie behoben, indem Sie Ihren Namen.

In Fall, dass Sie wollen, dass die kurze version von diesem Abschnitt, überprüfen Sie immer, dass der Absender legitim ist, bevor Sie eine Anlage öffnen. Sie sollten auch vorsichtig sein und nicht drücken Sie auf den anzeigen beim Besuch von Webseiten mit zweifelhaftem Ruf. Wenn Sie drücken Sie auf eine schädliche Anzeige, alle Arten von malware herunterladen können. Werbung, insbesondere diejenigen, die auf fragwürdige web-Seiten sind kaum vertrauenswürdig, so vermeiden Sie die Interaktion mit Ihnen. Durch das herunterladen aus fragwürdigen Quellen, Sie können auch setzen Sie Ihr Gerät in Gefahr. Wenn Sie Häufig mit torrents, die am wenigsten Sie tun können, ist zu Lesen die Kommentare von anderen Leuten, bevor du eines. Es wäre auch nicht ungewöhnlich für Fehler in der software verwendet werden, die für die Infektion werden in der Lage zu schlüpfen. Sie benötigen, um Ihre software up-to-date, weil die. Alles, was Sie tun müssen, ist installieren Sie die Updates, die software-Anbieter zur Verfügung stellen für Sie.

Wie funktioniert die Datei-Verschlüsselung-malware-Verhalten

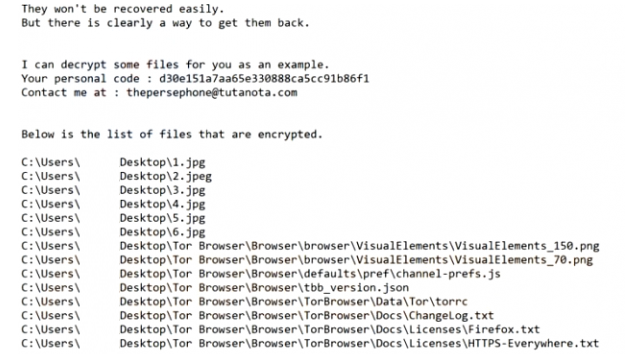

Bald nach dem öffnen der malware-Datei, die Ihr computer gescannt wird, die von der malware, um Dateien zu finden, die es zielt darauf ab, zu verschlüsseln. Dateien, die würde gesperrt werden, werden Dokumente, Medien-Dateien (Fotos, Videos, Musik) und alles, was Sie halten wichtige. Die ransomware verwenden einen leistungsstarken Verschlüsselungs-Algorithmus für die Verschlüsselung, sobald Sie entdeckt worden sind. Sie werden bemerken, dass diejenigen, die verschlüsselt worden sind, haben eine seltsame Datei-Erweiterung Hinzugefügt. Wenn Sie noch unsicher über das, was passiert ist, finden Sie eine Lösegeld-Nachricht, die die situation erklären und darum bitten, dass Sie kaufen ein Entschlüsselungs-tool. Die Zahlungsaufforderung kann von ein paar zig Tausende von Dollar, es hängt wirklich von der ransomware. Wir haben früher besprochen, warum die Einhaltung der Anforderungen ist nicht die beste Wahl, es sind Ihre Dateien, deshalb machen Sie die Entscheidung. Es können auch andere Methoden zu erreichen Daten-Wiederherstellung, also schauen Sie sich in Ihnen im Voraus. Ein Entschlüsselungs-tool, das würde nichts Kosten zur Verfügung stehen könnte, wenn eine bösartige software-Spezialist war in der Lage zu entschlüsseln ransomware. Es ist auch möglich, Kopien Ihrer Dateien irgendwo gespeichert, sind Sie vielleicht gerade nicht erkennen. Sie sollten auch versuchen, die Dateien wiederherzustellen, via Shadow Explorer, der ransomware kann nicht entfernt haben Sie die Kopien Ihrer Dateien, bekannt als Schattenkopien. Wenn Sie nicht möchten, dass diese situation erneut Auftritt, stellen Sie sicher, dass Sie regelmäßig backups. Wenn Sie sich die Zeit genommen hatte, um backups für Dateien, sollten Sie Sie nur wiederherstellen, nachdem Sie entfernen Persephone ransomware.

Wie zu beenden Persephone ransomware

Es sollte erwähnt werden, dass wir empfehlen nicht, dass Sie versuchen, die manuelle deinstallation. Sie können am Ende dauerhaft schadet Ihrem system, wenn Fehler gemacht werden. Wir empfehlen den Erwerb einer Schadsoftware Beseitigung-software statt. Diese Programme sind so konzipiert, zu beseitigen Persephone ransomware oder ähnliche Bedrohungen, so sollte es keine Probleme geben. Ihre Daten werden nicht entschlüsselt das Programm, da es nicht in der Lage, das zu tun. Sie haben zu schauen, wie Sie eine Wiederherstellung von Dateien selbst.

Download-Tool zum EntfernenEntfernen Sie Persephone ransomware

Erfahren Sie, wie Persephone ransomware wirklich von Ihrem Computer Entfernen

- Schritt 1. Entfernen Persephone ransomware im Abgesicherten Modus mit Netzwerktreibern.

- Schritt 2. Entfernen Persephone ransomware mit System Restore

- Schritt 3. Ihre Daten wiederherstellen

Schritt 1. Entfernen Persephone ransomware im Abgesicherten Modus mit Netzwerktreibern.

a) Schritt 1. Zugang Abgesicherten Modus mit Netzwerkunterstützung.

Für Windows 7/Vista/XP

- Start → Herunterfahren → Neustart → "OK".

- Drücken und halten Sie die Taste F8, bis das Erweiterte Boot-Optionen wird angezeigt.

- Wählen Sie den Abgesicherten Modus mit Netzwerkunterstützung

Für Windows 8/10 Benutzer

- Drücken Sie die power-Taste, erscheint am Windows login-Bildschirm. Drücken und halten Sie die Umschalttaste gedrückt. Klicken Sie Auf Neu Starten.

- Problembehandlung → Erweiterte Optionen → Starteinstellungen → neu Starten.

- Wählen Sie "Aktivieren" Abgesicherten Modus mit Netzwerkunterstützung.

b) Schritt 2. Entfernen Persephone ransomware.

Sie müssen nun öffnen Sie Ihren browser und downloaden Sie irgendeine Art von anti-malware-software. Wählen Sie eine Vertrauenswürdige, installieren Sie es und Scannen Sie Ihren computer auf schädliche Bedrohungen. Wenn die ransomware gefunden wird, entfernen Sie es. Wenn aus irgendeinem Grund können Sie keinen Zugriff auf den Abgesicherten Modus mit Netzwerkunterstützung, gehen mit einer anderen option.Schritt 2. Entfernen Persephone ransomware mit System Restore

a) Schritt 1. Zugang Abgesicherten Modus mit Command Prompt.

Für Windows 7/Vista/XP

- Start → Herunterfahren → Neustart → "OK".

- Drücken und halten Sie die Taste F8, bis das Erweiterte Boot-Optionen wird angezeigt.

- Wählen Sie Abgesicherter Modus mit Command Prompt.

Für Windows 8/10 Benutzer

- Drücken Sie die power-Taste, erscheint am Windows login-Bildschirm. Drücken und halten Sie die Umschalttaste gedrückt. Klicken Sie Auf Neu Starten.

- Problembehandlung → Erweiterte Optionen → Starteinstellungen → neu Starten.

- Wählen Sie "Aktivieren" Abgesicherten Modus mit Command Prompt.

b) Schritt 2. Dateien und Einstellungen wiederherstellen.

- Geben Sie in den cd wiederherstellen in dem Fenster, das erscheint. Drücken Sie Die EINGABETASTE.

- Geben rstrui.exe und erneut, drücken Sie die EINGABETASTE.

- Ein Fenster wird pop-up und drücken Sie Weiter. Wählen Sie einen Wiederherstellungspunkt aus, und drücken Sie erneut auf Weiter.

- Drücken Sie Ja.

Schritt 3. Ihre Daten wiederherstellen

Während der Sicherung ist unerlässlich, es gibt doch noch ein paar Nutzer, die es nicht haben. Wenn Sie einer von Ihnen sind, können Sie versuchen, die unten bereitgestellten Methoden und Sie könnten nur in der Lage sein, um Dateien wiederherzustellen.a) Mit Data Recovery Pro-verschlüsselte Dateien wiederherstellen.

- Download Data Recovery Pro, vorzugsweise von einer vertrauenswürdigen website.

- Scannen Sie Ihr Gerät nach wiederherstellbaren Dateien.

- Erholen Sie.

b) Wiederherstellen von Dateien durch Windows Vorherigen Versionen

Wenn Sie die Systemwiederherstellung aktiviert ist, können Sie Dateien wiederherstellen, die durch Windows Vorherigen Versionen.- Finden Sie die Datei, die Sie wiederherstellen möchten.

- Mit der rechten Maustaste auf es.

- Wählen Sie Eigenschaften und dann die Vorherigen Versionen.

- Wählen Sie die version der Datei, die Sie wiederherstellen möchten, und drücken Sie Wiederherstellen.

c) Mit Shadow Explorer wiederherstellen von Dateien

Wenn Sie Glück haben, die ransomware nicht löschen die Schattenkopien. Sie sind von Ihrem system automatisch, wenn das system abstürzt.- Gehen Sie auf der offiziellen website (shadowexplorer.com) und dem Erwerb der Shadow-Explorer-Anwendung.

- Einrichten und öffnen Sie es.

- Drücken Sie auf die drop-down-Menü und wählen Sie die Festplatte, die Sie wollen.

- Wenn die Ordner wiederhergestellt werden können, werden Sie dort erscheinen. Drücken Sie auf den Ordner und dann Exportieren.

* SpyHunter Scanner, veröffentlicht auf dieser Website soll nur als ein Werkzeug verwendet werden. Weitere Informationen über SpyHunter. Um die Entfernung-Funktionalität zu verwenden, müssen Sie die Vollversion von SpyHunter erwerben. Falls gewünscht, SpyHunter, hier geht es zu deinstallieren.