“Locky” fühlt sich wie eine fröhlich klingenden Namen. Aber es ist auch der Spitzname des einen neuen Stamm von Ransomware, sogenannte, weil es alle Ihre wichtigen Dateien umbenennt, so dass sie die Erweiterung .locky. Natürlich, es nicht nur Ihre Dateien umbenennen, es mixt ihnen zuerst und – wie Sie wahrscheinlich über Ransomware wissen – nur die Gauner haben den Entschlüsselungsschlüssel. Sie können die Gauner über den sogenannten dunklen Webden Entschlüsselungsschlüssel kaufen. Die Preise, die wir gesehen haben, variieren von BTC 0,5 bis BTC 1.00 (BTC ist Abkürzung für “Bitcoin”, denen derzeit eine Bitcoin Wert über $400 / £280).

Locky über gefälschte Rechnungen installiert

Locky wird derzeit per e-Mail verteilt, das Word-Dokumentanhängen mit bösartigen Makros enthält. Die e-Mail-Nachricht enthält ein Thema ähnlich ATTN: Rechnung J-98223146 und eine Meldung wie “Bitte finden Sie in der beigefügten Rechnung (Microsoft Word-Dokument) und Zahlungen entsprechend den Bedingungen, die an der Unterseite der Rechnung verzeichnet”. Ein Beispiel für eine dieser e-Mails kann unten gesehen werden.

Attached an diese e-Mail-Nachrichten werden einem bösartigen Word-Dokument, das einen Namen ähnlich Invoice_J-17105013.docenthält. Wenn das Dokument geöffnet wird, wird der Text verschlüsselt werden und das Dokument zeigt eine Meldung, dass Sie die Makros aktivieren sollte, wenn der Text nicht lesbar ist.

Attached an diese e-Mail-Nachrichten werden einem bösartigen Word-Dokument, das einen Namen ähnlich Invoice_J-17105013.docenthält. Wenn das Dokument geöffnet wird, wird der Text verschlüsselt werden und das Dokument zeigt eine Meldung, dass Sie die Makros aktivieren sollte, wenn der Text nicht lesbar ist.

Download-Tool zum EntfernenEntfernen Sie .locky files virus

Die gängigste Methode, die ankommt, Locky lautet wie folgt:

- Sie erhalten eine e-Mail mit einem angehängten Dokument (Troj/DocDl-BCF).

- Das Dokument sieht wie Kauderwelsch.

- Das Dokument berät Sie zum Aktivieren von Makros, “Wenn die Datenkodierung falsch ist.”

- Wenn Sie Makros aktivieren, korrigieren nicht Sie tatsächlich die Textkodierung (das eine Ausflucht); Stattdessen führen Sie Code in das Dokument, das Speichern einer Datei auf der Festplatte ausführt.

- Die gespeicherte Datei (Troj/Lösegeld-CGX) dient als ein Downloader, die die endgültige Malware-Nutzlast von die Gauner abruft.

- Die endgültige Nutzlast könnte alles sein, aber in diesem Fall ist in der Regel die Locky Ransomware (Troj/Lösegeld-CGW).

Locky mixt alle Dateien dieses Match eine lange Liste von Erweiterungen, einschließlich Videos, Bilder, Quellcodes und Office-Dateien. Locky sogar mixt wallet.dat, Ihre Bitcoin-Wallet-Datei, wenn Sie eine haben. Mit anderen Worten, wenn Sie in Ihrer Brieftasche, als die Kosten für das Lösegeld und keine Sicherung mehr BTCs haben, sind Sie sehr wahrscheinlich zu zahlen. (Und Sie wissen bereits, wie neue Bitcoins kaufen, und wie mit ihnen bezahlen.) Locky entfernt auch alle Volume Snapshot Service (VSS)-Dateien, auch bekannt als Schattenkopien, die Sie in erstellt haben. Schattenkopien sind wie Windows live backup Schnappschüsse zu machen, ohne aufhören zu arbeiten – Sie nicht brauchen, sich wieder abzumelden oder sogar schließen Sie Ihre Anwendungen zuerst –, so dass sie eine schnelle und beliebte Alternative zu einem richtigen backup-Verfahren.

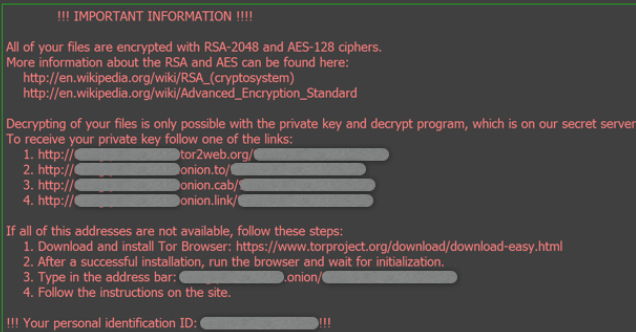

Einmal Locky ist bereit, Sie für das Lösegeld schlagen, es stellt sicher, dass Sie die folgende Meldung angezeigt, indem Sie Ihren Desktophintergrund ändern:

, wenn Sie die dunklen Webseite gegeben in der Warnmeldung besuchen, so Sie die Anweisungen für die Zahlung, denen wir erhalten oben gezeigt haben. Leider, soweit wir das beurteilen kann, gibt es keine einfachen Abkürzungen, Ihre Daten zu erhalten, zurück, wenn Sie keine aktuelle Sicherung verfügen. Bedenken Sie auch, dass wie die meisten Ransomware, Locky nur Laufwerk C: Klettern nicht. Er mixt alle Dateien in einem beliebigen Verzeichnis auf jedem Laufwerk, dass darauf zugreifen kann, einschließlich Wechsellaufwerke, die damals angeschlossen sind oder Netzwerk-, die Aktien sind zugänglich, einschließlich Servern und den Computern anderer Benutzer, ob sie Windows, OS X oder Linux ausgeführt werden. Wenn Sie als Domänenadministrator angemeldet sind und Sie erhalten von Ransomware getroffen, konnten Sie sehr große Schäden in der Tat tun. Geben Sie sich vorne die Anmeldung macht Sie jemals brauchen könnte ist sehr praktisch, aber Sie tun es nicht.

, wenn Sie die dunklen Webseite gegeben in der Warnmeldung besuchen, so Sie die Anweisungen für die Zahlung, denen wir erhalten oben gezeigt haben. Leider, soweit wir das beurteilen kann, gibt es keine einfachen Abkürzungen, Ihre Daten zu erhalten, zurück, wenn Sie keine aktuelle Sicherung verfügen. Bedenken Sie auch, dass wie die meisten Ransomware, Locky nur Laufwerk C: Klettern nicht. Er mixt alle Dateien in einem beliebigen Verzeichnis auf jedem Laufwerk, dass darauf zugreifen kann, einschließlich Wechsellaufwerke, die damals angeschlossen sind oder Netzwerk-, die Aktien sind zugänglich, einschließlich Servern und den Computern anderer Benutzer, ob sie Windows, OS X oder Linux ausgeführt werden. Wenn Sie als Domänenadministrator angemeldet sind und Sie erhalten von Ransomware getroffen, konnten Sie sehr große Schäden in der Tat tun. Geben Sie sich vorne die Anmeldung macht Sie jemals brauchen könnte ist sehr praktisch, aber Sie tun es nicht.

Locky werden Ihre Daten verschlüsselt und komplett ändert die Dateinamen

Wenn Locky gestartet wird wird es schaffen und weisen eine einzigartige 16 hexadezimale Nummer des Opfers und aussehen wie F67091F1D24A922B. Locky Willen dann Scannen aller lokalen Laufwerke und nicht zugeordneten Netzwerkfreigaben für Datendateien verschlüsseln. Beim Verschlüsseln von Dateien verwendet den AES-Verschlüsselungsalgorithmus und nur verschlüsselt die Dateien, die die folgenden Erweiterungen übereinstimmen:

.mid, .wma, .flv, .mkv, .mov, .avi, .asf, .mpeg, .vob, .mpg, .wmv, .fla, .swf, .wav, .qcow2, .vdi, .vmdk, .vmx, .gpg, .aes, .ARC, .PAQ, .tar.bz2, .tbk, .bak, .tar, .tgz, .rar, .zip, .djv, .djvu, .svg, .bmp, .png, .gif, .raw, .cgm, .jpeg, .jpg, .tif, .tiff, .NEF, .psd, .cmd, .bat, .class, .jar, .java, .asp, .brd, .sch, .dch, .dip, .vbs, .asm, .pas, .cpp, .php, .ldf, .mdf, .ibd, .MYI, .MYD, .frm, .odb, .dbf, .mdb, .sql, .SQLITEDB, .SQLITE3, .asc, .lay6, .lay, .ms11 (Security copy), .sldm, .sldx, .ppsm, .ppsx, .ppam, .docb, .mml, .sxm, .otg, .odg, .uop, .potx, .potm, .pptx, .pptm, .std, .sxd, .pot, .pps, .sti, .sxi, .otp, .odp, .wks, .xltx, .xltm, .xlsx, .xlsm, .xlsb, .slk, .xlw, .xlt, .xlm, .xlc, .dif, .stc, .sxc, .ots, .ods, .hwp, .dotm, .dotx, .docm, .docx, .DOT, .max, .xml, .txt, .CSV, .uot, .RTF, .pdf, .XLS, .PPT, .stw, .sxw, .ott, .odt, .DOC, .pem, .csr, .crt, .key, wallet.dat

Locky wird darüber hinaus alle Dateien überspringen, wobei der vollständige Pfadname und Dateiname eine der folgenden Zeichenketten enthalten:

tmp, winnt, Application Data, AppData, Program Files (x86), Program Files, temp, thumbs.db, $Recycle.Bin, System Volume Information, Boot, Windows

Wenn Locky eine Datei verschlüsselt wird die Datei in das Format [Unique_id] [Bezeichner] .lockyumbenennen. Also wenn test.jpg verschlüsselt ist würde es so etwas wie F67091F1D24A922B1A7FC27E19A9D9BC.locky umbenannt werden. Die eindeutige ID und andere Informationen werden auch in das Ende der verschlüsselten Datei eingebettet.

Es ist wichtig zu betonen, dass Locky Dateien auf Netzwerkfreigaben verschlüsseln, selbst wenn sie nicht auf ein lokales Laufwerk zugeordnet sind. Wie vorhergesagt dies ist immer häufiger, und alle Systemadministratoren sollten alle offenen Netzwerk gemeinsam an den niedrigsten möglichen Berechtigungen sperren.

Im Rahmen des Verschlüsselungsvorgangs löscht Locky auch alle Volume Schattenkopien auf dem Computer, so dass sie nicht zum Wiederherstellen des Opfers Dateien verwendet werden. Locky tut dies, indem Sie den folgenden Befehl ausführen:

vssadmin.exe Delete Shadows /All /Quiet

Locky erstellen Lösegeld Hinweise genannt _Locky_recover_instructions.txt, in dem Windows-Desktop und in jedem Ordner, in dem eine Datei verschlüsselt wurde. Dieses Lösegeld-Hinweis enthält Informationen über die Geschehnisse des Opfers Dateien und Links zu den Decrypter-Seite.

WAS TUN?

- Regelmäßig sichern und haben immer eine aktuelle Sicherungskopie extern. Es gibt Dutzende von Möglichkeiten als Ransomware, die Dateien plötzlich, wie z. B. Feuer, Hochwasser, Diebstahl, eine ausgelassene Laptop oder sogar ein versehentliches Löschen verschwinden können. Ihr Backup verschlüsseln und Sie müssen nicht befürchten das Sicherungsmedium in die falschen Hände gelangen.

- Nicht aktivieren Sie Makros im Dokumentanhänge per e-Mail erhalten. Microsoft standardmäßig absichtlich deaktiviert automatische Ausführung von Makros als Sicherheitsmaßnahme vor vielen Jahren. Eine Menge von Malware an Infektionen überzeugen Sie Makros wieder einzuschalten hängen also tun Sie es nicht!

- Unerwünschte Anlagen vorsichtig sein. Die Betrüger setzen auf das Dilemma, die sollte nicht Sie ein Dokument öffnen, bis Sie sicher sind, es ist eine gewünschte, aber Sie können nicht sagen, ob es eine, die Sie wollen ist, bis Sie es öffnen. Lassen Sie im Zweifelsfall es raus.

- Geben Sie sich nicht mehr anmelden macht, als Sie brauchen. Am wichtigsten ist, nicht bleiben Sie als Administrator nicht länger als unbedingt notwendig ist eingeloggt und vermeiden Sie browsen, Dokumente oder andere Aktivitäten “reguläre Arbeit” öffnen, während Sie über Administratorrechte verfügen.

- Installieren die Microsoft Office Viewer betrachten. Dieser Viewer-Anwendungen können Sie sehen, wie Dokumente aussehen ohne sie zu öffnen in Word oder Excel selbst. Insbesondere unterstützen nicht die Viewer-Software Makros auf allen, damit Sie nicht versehentlich Makros aktivieren können!

- Früh patch, patch oft. Malware, die über Dokument Makros oft nicht in kommen stützt sich auf Sicherheitslücken in beliebten Anwendungen, einschließlich Office, Browser, Flash und mehr. Je früher Sie patch, die weniger offene Löcher bleiben für die Gauner zu nutzen.

Download-Tool zum EntfernenEntfernen Sie .locky files virus

* SpyHunter Scanner, veröffentlicht auf dieser Website soll nur als ein Werkzeug verwendet werden. Weitere Informationen über SpyHunter. Um die Entfernung-Funktionalität zu verwenden, müssen Sie die Vollversion von SpyHunter erwerben. Falls gewünscht, SpyHunter, hier geht es zu deinstallieren.