Cerber 2.0 ransomware Virus ist eine aktualisierte Version des Cerber Virus. Die Autoren dieses Ransomware-Projekts haben beschlossen, verstärken die Ransomware-Spiel und erstellen eine noch kompliziertere Variante, die von anderen Crypto-Ransomware Viren unterscheiden und natürlich übertreffen würde. Die zweite Version des angegebenen Virus kann nicht mehr mit Cerber Decryptor entschlüsselt werden, da der Fehler im Code Ransomware gepatcht wurden. Diese Bedrohung hat auch auch mit verschiedenen Packer zu Malware-Forscher arbeiten zu erschweren und verhindern, dass sie aus der Analyse des Virus gesichert wurde.

genau wie die vorherige Version, die zweite Version des Opfers Dateien verschlüsselt und anstatt .cerber-Datei-Erweiterung fügt es .cerber2 Dateierweiterung zu ihnen. Eine weitere wichtige Tatsache ist, dass diese Variante verwendet Microsoft API CryptGenRandom einen Verschlüsselungsschlüssel zu erstellen, der zweimal länger als derjenige ist, der in der vorherigen Version des Virus – jetzt die wichtigsten Gewichte 32 Byte verwendet wurde. Unsere Forscher hat entdeckt, dass das Virus programmiert wurde nicht auf Computer verschlüsseln, die diese Sprachen als Standard festlegen:

genau wie die vorherige Version, die zweite Version des Opfers Dateien verschlüsselt und anstatt .cerber-Datei-Erweiterung fügt es .cerber2 Dateierweiterung zu ihnen. Eine weitere wichtige Tatsache ist, dass diese Variante verwendet Microsoft API CryptGenRandom einen Verschlüsselungsschlüssel zu erstellen, der zweimal länger als derjenige ist, der in der vorherigen Version des Virus – jetzt die wichtigsten Gewichte 32 Byte verwendet wurde. Unsere Forscher hat entdeckt, dass das Virus programmiert wurde nicht auf Computer verschlüsseln, die diese Sprachen als Standard festlegen:

Download-Tool zum EntfernenEntfernen Sie Cerber 2.0 ransomware

Armenian, Azerbaijani, Belarusian, Georgian, Kirghiz, Kazakh, Moldovian, Russian, Turkmen, Tadjik, Ukrainian, Uzbek.

implementiert wenn es erkennt, dass die Computer-Benutzer eine dieser Sprachen spricht, es auslöscht, in anderen Worten, Cerber 2.0 entfernen. Andernfalls beginnt es SSL-verschlüsselte Verbindungen. Das Virus wird sich voraussichtlich nicht Standard-System-Ordner zu verschlüsseln und basic-Programm (z. B. grundlegende Internet-Browser, Flash Player, lokale Einstellungen, Beispielmusik, Videos, Bilder und ähnliche standardmäßige Computerdaten) unverschlüsselt zu verlassen. Der Rest der persönlichen Opfer Dateien verschlüsselt mit einer leistungsfähigen Verschlüsselung und unbrauchbar. Es ist unmöglich, diese Dateien sowieso zu manipulieren, es sei denn, das Opfer hat eine Entschlüsselungsschlüssel, die leider vor Cyber-kriminellen gekauft werden, die dieses Virus erstellt haben.

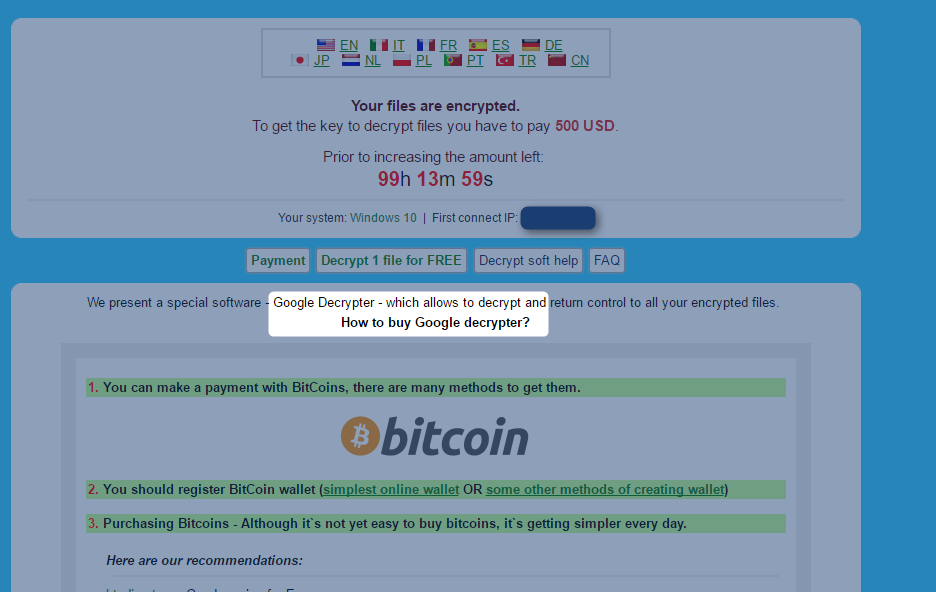

Der Cerber 2 Virus erstellt # entschlüsseln MY FILES # txt und # entschlüsseln MY FILES # .html Dateien und lässt sie auf dem Computer, außerdem es ändert sich die Tapete und aktiviert die VBS-Datei, die dem Benutzer spricht, besagt, dass alle Dokumente, Fotos und Datenbanken verschlüsselt. Diese Dateien Links können durch das Virus Lösegeld Notizen aufgerufen werden; HTML und txt-Dateien beginnen mit diesen Zeilen:

Können Sie die Dateien nicht finden, was, die Sie brauchen? Ist der Inhalt der Dateien, die Sie nicht lesbar gesucht? Es ist normal, da die Dateien-Namen sowie die Daten in Ihre Dateien verschlüsselt wurden.

Der Rest des Textes im Lösegeld Noten erklärt, was passiert ist und enthält Anweisungen, .cerber2 Dateien zu entschlüsseln. Traditionell wird das Opfer aufgefordert, Tor Browser herunterladen und das Lösegeld zu zahlen, in Bitcoins. Egal was raten wir Ihnen nicht, das Lösegeld zu zahlen und entfernen Cerber 2.0 Virus ohne zu zögern. Durch Zahlung des Lösegeldes, unterstützen Sie Cyber-Kriminelle, die bereits ein wohlhabender Leben wegen der Opfer, die sie für Entschlüsselung Tools bezahlen. Zum Entfernen des Virus, Anti-Malware Programm, zum Beispiel Reimage.

Ransomware Verteilungsmethoden variieren, aber die beliebtesten sind immer noch diese beiden:

- Spam e-Mail-Kampagnen;

- Malvertising.

Es ist kein Geheimnis, dass Gauner für Computer-Anwender, die vorgibt, Mitarbeiter oder Vertreter von namhaften Organisationen oder Institutionen oft betrügerische e-Mails senden. Sie legen häufig mehrere Anlagen auf das Schreiben und bitten das Opfer um sie zu öffnen. Natürlich solche Anhänge enthalten schädliche Anhänge und das Virus sofort ausführen können. Die nächste Malware Verteilungsmethode – Malvertising ist eine effiziente Technik für die Cyber-kriminellen, die möchten, dass Benutzer, klicken auf bösartige Links und Codes, die Malware auf den Computer des Opfers Pflanzen können zu aktivieren. Wir empfehlen dringend, dass Sie bleiben weg von anzeigen, die drängen Sie installieren updates, apps, oder, die versuchen, drohen Sie mit der Feststellung, dass Ihr Computer stark infiziert ist. Nach einem Klick auf diese Anzeige, können Sie am Ende eine bösartige Software-Bundle, das einen Virus wie Ransomware enthält herunterladen.

Wie Sie Cerber 2.0 ransomware Virus und entschlüsselt Dateien entfernen?

Wenn Sie ein Opfer des Cerber 2.0 ransomware Virus geworden sind, sollten Sie gesehen haben Aussagen in seine Lösegeldforderung besagt, dass Sie nicht verlassen sich auf Antiviren-Unternehmen und ihre Produkte zu verwenden, wie sie Ihre Dateien nicht entschlüsseln können. In der Tat Antiviren-Produkte nicht verschlüsselte Daten wiederherstellen, aber sie können schützen Ihren Computer vor Malware-Angriffen (wenn sie Echtzeitschutz verfügen). Um dieses Virus von Ihrem Computer zu entfernen, empfehlen wir die Verwendung eines der Werkzeuge, die unten bereitgestellt werden. Wir empfehlen nicht, dass Sie versuchen zu entschlüsseln Sie Ihre Dateien mit zufälligen Entschlüsselung Tools; Ihre Daten können auf diese Weise beschädigt werden. Es wird empfohlen, zu warten, bis die Malware-Forscher entdecken ein kostenloses Cerber 2.0 Entschlüsselung Tool, damit Sie Ihre Daten sicher erholen konnten. Natürlich können Sie Ihre Dateien aus Sicherungskopien wiederherstellen; bevor Sie dies tun, müssen Sie zuerst Cerber 2.0 Entfernung abschließen.

Es könnte sein, dass wir mit unseren empfohlenen Produkten verbunden sind. Vollständige Offenlegung finden Sie in unserem Nutzungsvertrages. Durch das Herunterladen einesDownload-Tool zum EntfernenEntfernen Sie Cerber 2.0 ransomware

* SpyHunter Scanner, veröffentlicht auf dieser Website soll nur als ein Werkzeug verwendet werden. Weitere Informationen über SpyHunter. Um die Entfernung-Funktionalität zu verwenden, müssen Sie die Vollversion von SpyHunter erwerben. Falls gewünscht, SpyHunter, hier geht es zu deinstallieren.