O que é TeslaCrypt 3.0?

TeslaCrypt 3.0 é Categorizado como cavalo ransomware que tende a realizar uma série de atividades para estragar o sistema operacional do computador e causar muitos outro problema de hardware mesmo de problemas em seu computador infectado de danificar. TeslaCrypt 3.0 geralmente vem em computador através de anexos de mensagens indesejadas, torrent em sites inseguros ou bundle com o outro download grátis. Enquanto você estiver em uma circunstância de insegurança, que levará a oportunidade para entrar no sistema sem o seu consentimento e hesitação.

Download ferramenta de remoçãoremover TeslaCrypt 3.0

Download ferramenta de remoçãoremover TeslaCrypt 3.0

Uma vez TeslaCrypt 3.0 instalado no seu computador, vai mudar as configurações importantes do sistema e registro que permite que ele seja ativado imediatamente. TeslaCrypt 3.0 também pode deixar a porta dos fundos para os hackers. Operações que podem ser realizadas por um hacker, ou ser causadas involuntariamente pela operação do programa em um sistema de computador-alvo. Além disso, ransomwares como TeslaCrypt 3.0 pode roubar dados, incluindo arquivos confidenciais e informações com implicações financeiras, tais como senhas e informações de cartão de pagamento. O que é pior, é capaz de recolher os endereços de e-mail dos seus contactos e envie e-mails que podem conter vírus no anexos para seus amigos em seu nome sem o seu conhecimento. E ransomware vírus irão infectar seus computadores também. Portanto, uma vez TeslaCrypt 3.0 detectadas no seu computador, você seria melhor removê-lo tão logo quanto possível antes que ele trava o computador.

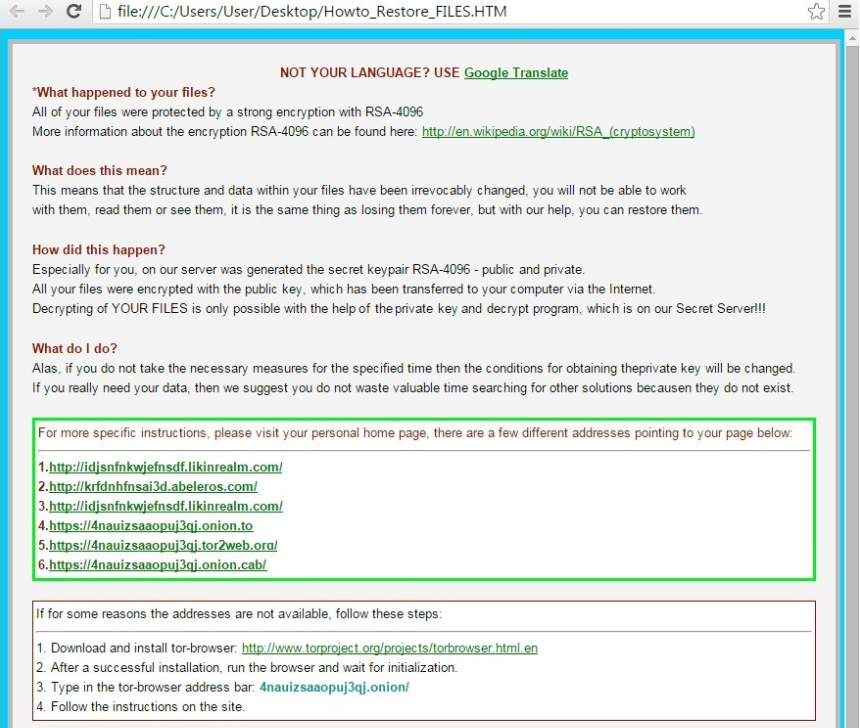

Ransomware TeslaCrypt 3.0 /. Extensão de micro é um novo vírus de ransomware versão encontrado por BloodFolly, o criador do TeslaDecoder. Esta versão, no entanto, usa um método de criptografia diferentes. TeslaCrypt 3.0 Ransomware destinos PCs rodando o sistema operacional Windows. Vai começar a criptografar seus dados, modificar o registro e alterando a extensão dos seus arquivos para. xxx. Além disso, os arquivos serão inacessíveis como o vírus irá alterá-los. Desde que essa modificação usa um novo algoritmo de criptografia, não das ferramentas já lançado decodificador vai funcionar. Pesquisadores estão atualmente analisando a infecção e com sorte, vão encontrar uma maneira para descriptografar os arquivos. A distribuição dos TeslaCrypt 3.0 Ransomware é provavelmente relacionados com a instalação de diferentes barras de ferramentas de terceiros, todos os tipos de software livre, arquivos de redes P2P e torrents, aleatórios clicando em anúncios, janelas pop-up, banners, ou até mesmo transferindo arquivos anexados de sua caixa de e-mail pessoal ou outros aplicativos, o falso flash player e o falso software de vídeo para a visualização de conteúdo on-line de compartilhamento de arquivos.Download ferramenta de remoçãoremover TeslaCrypt 3.0

Aprenda a remover TeslaCrypt 3.0 do seu computador

- Passo 1. Remover TeslaCrypt 3.0 usando o Modo de Segurança com Rede.

- Passo 2. Remover TeslaCrypt 3.0 usando System Restore

- Passo 3. Recuperar seus dados

Passo 1. Remover TeslaCrypt 3.0 usando o Modo de Segurança com Rede.

a) Passo 1. Acessar o Modo de Segurança com Rede.

Para Windows 7/Vista/XP

- Iniciar → Encerramento → Reiniciar → OK.

- Pressione e mantenha a tecla F8 até Opções Avançadas de Inicialização é exibida.

- Escolher Modo Seguro com Rede

Para Windows 8/10 usuários

- Pressione o botão de energia que aparece na parte Windows tela de login. Pressione e mantenha pressionada a tecla Shift. Clique Em Reiniciar.

- Solucionar → opções Avançadas → Configurações de Inicialização → Reiniciar.

- Escolha a opção Activar o Modo de Segurança com Rede.

b) Passo 2. Remover TeslaCrypt 3.0.

Agora você vai precisar abrir o seu navegador e o download de algum tipo de software anti-malware. Escolha um confiável, instale-la para analisar o seu computador de ameaças maliciosas. Quando o ransomware é encontrado, remova-o. Se, por alguma razão, você não pode acessar o Modo de Segurança com Rede, vá com outra opção.Passo 2. Remover TeslaCrypt 3.0 usando System Restore

a) Passo 1. Acessar o Modo de Segurança com Command Prompt.

Para Windows 7/Vista/XP

- Iniciar → Encerramento → Reiniciar → OK.

- Pressione e mantenha a tecla F8 até Opções Avançadas de Inicialização é exibida.

- Selecionar Modo Seguro com Command Prompt.

Para Windows 8/10 usuários

- Pressione o botão de energia que aparece na parte Windows tela de login. Pressione e mantenha pressionada a tecla Shift. Clique Em Reiniciar.

- Solucionar → opções Avançadas → Configurações de Inicialização → Reiniciar.

- Escolha a opção Activar o Modo de Segurança com Command Prompt.

b) Passo 2. Restaurar arquivos e configurações.

- Você vai precisar de escrever em cd de restauração na janela que aparece. Prima Enter.

- Digite rstrui.exe e novamente, pressione Enter.

- Uma janela pop-up e pressione Avançar. Escolher um ponto de restauro e pressione Avançar novamente.

- Prima Sim.

Passo 3. Recuperar seus dados

Enquanto o backup é essencial, ainda há muito poucos os usuários que não têm. Se você é um deles, você pode tentar o abaixo métodos fornecidos e você somente pode ser capaz de recuperar arquivos.a) Usando de Recuperação de Dados Pro para recuperar arquivos criptografados.

- Download Data Recovery Pro, de preferência a partir de um site confiável.

- Analisar o seu dispositivo para arquivos recuperáveis.

- Recuperá-los.

b) Restaurar arquivos através de Windows Versões Anteriores

Se você tivesse a Restauração do Sistema ativado, você pode recuperar arquivos através de Windows Versões Anteriores.- Encontrar um arquivo que você deseja recuperar.

- Clique com o botão direito do mouse sobre ele.

- Selecione Propriedades e, em seguida, versões Anteriores.

- Escolha a versão do arquivo que você deseja recuperar e prima de Restauração.

c) Usando Sombra Explorer para recuperar arquivos

Se você tiver sorte, o ransomware não excluir as cópias de sombra. Eles são feitos pelo sistema automaticamente quando o sistema falha.- Vá para o site oficial (shadowexplorer.com) e adquirir a Sombra da aplicação do Explorador.

- Configurar e abri-lo.

- Pressione no menu suspenso e escolha o disco que você deseja.

- Se as pastas forem recuperáveis, eles vão aparecer lá. Pressione sobre a pasta e, em seguida, Exportar.

* scanner de SpyHunter, publicado neste site destina-se a ser usado apenas como uma ferramenta de detecção. mais informação sobre SpyHunter. Para usar a funcionalidade de remoção, você precisará adquirir a versão completa do SpyHunter. Se você deseja desinstalar o SpyHunter, clique aqui.