O que é a codificação do arquivo de malware

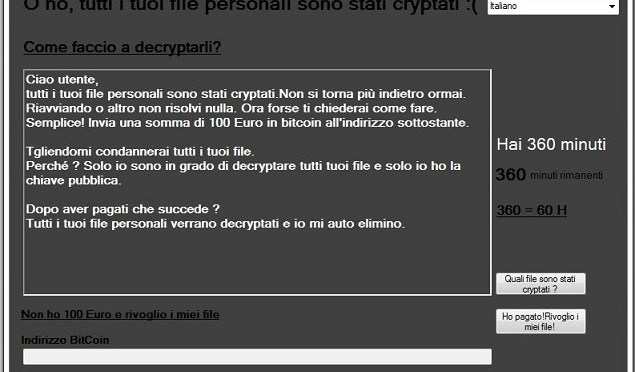

Suri ransomware arquivo com o software malicioso, também conhecido como ransomware, irá encriptar os seus dados. Ameaça pode resultar em consequências graves, como arquivos codificados podem ser permanentemente inacessíveis. Devido a isso, e o fato de que a infecção acontece muito facilmente, ransomware é considerado um muito prejudicial ameaça. Se você tiver, um e-mail de spam anexo, um anuncio malicioso ou um falso download é responsável. Uma vez que realiza o processo de codificação, uma nota de resgate vai aparecer e você vai ser exigido para se pagar um método para descriptografar os dados. Você, possivelmente, terá de ser solicitado a pagar entre dezenas e milhares de dólares, dependendo do que ransomware que você tem, e o quanto você valoriza os seus dados. Nós não sugerimos efetuar o pagamento, não importa quão pequena a quantidade. Nós duvido muito bandidos terão uma responsabilidade moral para devolver os seus arquivos, então você pode acabar ficando sem nada. Não seria chocante se você é deixado com dados criptografados, e você certamente não será o único. Cópia de segurança seria um investimento muito melhor, porque você não iria comprometer os dados se a situação ocorrer novamente. A partir de unidades externas de disco rígido para armazenamento em nuvem, você tem muitas opções, tudo que você tem a fazer é escolher. Você pode recuperar dados a partir da cópia de segurança se você tinha disponível antes da infecção, depois de desinstalar Suri ransomware. Estas ameaças estão em todos os lugares, assim você terá que preparar-se. Se você deseja que seu computador não seja infectado continuamente, o que precisa de saber sobre o malware e como ele pode entrar no seu sistema.

Download ferramenta de remoçãoremover Suri ransomware

Criptografia de dados de software mal-intencionado métodos de spread

Os usuários normalmente codificação de dados de malware pela abertura de arquivos infectados anexados a e-mails, toque em anúncios maliciosos e download de fontes não fidedignas. Isso não significa que os criadores não utilizar métodos que requerem mais habilidade.

Se você se lembrar de abrir um arquivo que você obteve a partir de um aparentemente real de e-mail na pasta de spam, que pode ser como a criptografia de dados de malware conseguiu infectar. Uma vez que o anexo infectado é aberto, a codificação de dados de malware serão capazes de começar o processo de codificação. Os e-mails que poderia parecer ser urgente, geralmente cobrindo dinheiro tópicos, que é por isso que os usuários abri-los em primeiro lugar. Além de erros gramaticais, se o remetente, que deve, definitivamente, saber o seu nome, utiliza saudações tais como o Prezado Usuário/Cliente/Membro e coloca uma forte pressão sobre você abrir o anexo, você tem que ser variar. O seu nome deve ser inserido o e-mail, automaticamente, se o remetente era de alguma empresa legítima, cujos e-mails que você precisa para abrir. Esperar para ver nomes de empresas como a Amazon ou PayPal os e-mails, como nomes conhecidos gostaria de fazer pessoas de confiança do e-mail mais. Se você lembre-se clicar em alguns duvidosa anúncios ou o download de arquivos de páginas suspeitas, que também como a infecção pode ter conseguiram entrar. Comprometida páginas podem abrigar anúncios maliciosos, que se envolvido com um poderia causar malware para download. É provável que você baixou a criptografia de dados de malware acidentalmente quando ele foi escondido como algum tipo de software/arquivo em um confiável plataforma de transferência, que é por isso que você deve se ater para aqueles válido. Você nunca deve baixar nada, se é de software ou atualizações, a partir de anúncios e pop-ups. Se uma aplicação necessária para atualizar a si mesmo, ele não teria alertá-lo via browser, ele teria de atualização sem a sua intervenção, ou alertá-lo através do próprio software.

O que ele faz?

A razão ransomware é classificado como muito prejudicial é devido à sua capacidade de codificar seus arquivos de forma permanente e prevenir o acesso a eles. Uma vez dentro, ele vai demorar minutos, se não segundos para localizar o seu alvo, tipos de arquivo e codificá-los. Se outros sinais não são óbvias, pode-se notar que o ransomware quando estranho a extensão de arquivo aparecem adicionado aos seus arquivos. Alguns ransomware fazer uso de criptografia forte algoritmos para criptografia de arquivos, que é por isso que pode ser impossível recuperar os arquivos sem ter que pagar. Você deve ver uma nota de resgate, o que deve explicar a situação. Será oferecido a você um caminho para descriptografar arquivos usando uma ferramenta de decriptação, que você pode comprar a partir deles, mas que não é a opção sugerida. Ao pagar, você iria colocar muita fé em bandidos, as pessoas que são responsáveis por bloqueando seus arquivos, em primeiro lugar. O dinheiro do resgate seria igualmente provável ir para o financiamento futuro ransomware projetos. O feito facilmente o dinheiro é regularmente atrair bandidos para o negócio, o que é estimado em us $1 bilhão em 2016. Sugerimos que você considere a possibilidade de investir o dinheiro solicitado em algum tipo de opção de cópia de segurança. E você não arriscar a perda de arquivos, se este tipo de ameaça inserido dispositivo novamente. Aconselhamos que você não preste atenção as solicitações, e se a infecção ainda está dentro do seu sistema, desinstalar Suri ransomware, no caso de você precisar de ajuda, pode utilizar as instruções que fornecemos abaixo deste artigo. E a tentativa de se familiarizar com a forma como estes tipos de infecções distribuídos, para que você não se colocar nesta situação novamente.

Suri ransomware eliminação

Tenha em mente que você vai ter de obter a ferramenta anti-malware se você deseja eliminar completamente o ransomware. Pois o dispositivo foi infectado em primeiro lugar, e porque você está lendo isso, você pode não ser muito experiente com computadores, que é porque ele não é recomendado para encerrar manualmente Suri ransomware. Usando o software anti-malware seria uma escolha muito melhor, porque você não estaria prejudicando o seu dispositivo. A ferramenta deve remover Suri ransomware, se ele ainda está presente, como os utilitários são desenvolvidas com o objetivo de cuidar de tais infecções. No caso de haver um problema, ou você não tem certeza sobre por onde começar, rolar para baixo para instruções. Infelizmente, o utilitário de remoção de malwares apenas terminar a ameaça, não é capaz de descriptografar dados. No entanto, livre de descriptografia utilitários são liberados pelos pesquisadores de malware, se a criptografia de dados programa malicioso é desencriptado.

Download ferramenta de remoçãoremover Suri ransomware

Aprenda a remover Suri ransomware do seu computador

- Passo 1. Remover Suri ransomware usando o Modo de Segurança com Rede.

- Passo 2. Remover Suri ransomware usando System Restore

- Passo 3. Recuperar seus dados

Passo 1. Remover Suri ransomware usando o Modo de Segurança com Rede.

a) Passo 1. Acessar o Modo de Segurança com Rede.

Para Windows 7/Vista/XP

- Iniciar → Encerramento → Reiniciar → OK.

- Pressione e mantenha a tecla F8 até Opções Avançadas de Inicialização é exibida.

- Escolher Modo Seguro com Rede

Para Windows 8/10 usuários

- Pressione o botão de energia que aparece na parte Windows tela de login. Pressione e mantenha pressionada a tecla Shift. Clique Em Reiniciar.

- Solucionar → opções Avançadas → Configurações de Inicialização → Reiniciar.

- Escolha a opção Activar o Modo de Segurança com Rede.

b) Passo 2. Remover Suri ransomware.

Agora você vai precisar abrir o seu navegador e o download de algum tipo de software anti-malware. Escolha um confiável, instale-la para analisar o seu computador de ameaças maliciosas. Quando o ransomware é encontrado, remova-o. Se, por alguma razão, você não pode acessar o Modo de Segurança com Rede, vá com outra opção.Passo 2. Remover Suri ransomware usando System Restore

a) Passo 1. Acessar o Modo de Segurança com Command Prompt.

Para Windows 7/Vista/XP

- Iniciar → Encerramento → Reiniciar → OK.

- Pressione e mantenha a tecla F8 até Opções Avançadas de Inicialização é exibida.

- Selecionar Modo Seguro com Command Prompt.

Para Windows 8/10 usuários

- Pressione o botão de energia que aparece na parte Windows tela de login. Pressione e mantenha pressionada a tecla Shift. Clique Em Reiniciar.

- Solucionar → opções Avançadas → Configurações de Inicialização → Reiniciar.

- Escolha a opção Activar o Modo de Segurança com Command Prompt.

b) Passo 2. Restaurar arquivos e configurações.

- Você vai precisar de escrever em cd de restauração na janela que aparece. Prima Enter.

- Digite rstrui.exe e novamente, pressione Enter.

- Uma janela pop-up e pressione Avançar. Escolher um ponto de restauro e pressione Avançar novamente.

- Prima Sim.

Passo 3. Recuperar seus dados

Enquanto o backup é essencial, ainda há muito poucos os usuários que não têm. Se você é um deles, você pode tentar o abaixo métodos fornecidos e você somente pode ser capaz de recuperar arquivos.a) Usando de Recuperação de Dados Pro para recuperar arquivos criptografados.

- Download Data Recovery Pro, de preferência a partir de um site confiável.

- Analisar o seu dispositivo para arquivos recuperáveis.

- Recuperá-los.

b) Restaurar arquivos através de Windows Versões Anteriores

Se você tivesse a Restauração do Sistema ativado, você pode recuperar arquivos através de Windows Versões Anteriores.- Encontrar um arquivo que você deseja recuperar.

- Clique com o botão direito do mouse sobre ele.

- Selecione Propriedades e, em seguida, versões Anteriores.

- Escolha a versão do arquivo que você deseja recuperar e prima de Restauração.

c) Usando Sombra Explorer para recuperar arquivos

Se você tiver sorte, o ransomware não excluir as cópias de sombra. Eles são feitos pelo sistema automaticamente quando o sistema falha.- Vá para o site oficial (shadowexplorer.com) e adquirir a Sombra da aplicação do Explorador.

- Configurar e abri-lo.

- Pressione no menu suspenso e escolha o disco que você deseja.

- Se as pastas forem recuperáveis, eles vão aparecer lá. Pressione sobre a pasta e, em seguida, Exportar.

* scanner de SpyHunter, publicado neste site destina-se a ser usado apenas como uma ferramenta de detecção. mais informação sobre SpyHunter. Para usar a funcionalidade de remoção, você precisará adquirir a versão completa do SpyHunter. Se você deseja desinstalar o SpyHunter, clique aqui.