Sobre essa infecção

Mercury Ransomware é um arquivo de sistema de encriptação de tipo de malware, geralmente conhecido como ransomware. Esses tipos de contaminações deve ser levado a sério, como eles podem resultar em perda de arquivos. Além disso, contaminando o sistema é muito fácil, portanto, fazer a codificação do arquivo de malware altamente prejudicial a contaminação. Geralmente, as pessoas infectadas através de outros meios, tais como spam de e-mail anexos, anúncios maliciosos ou downloads falso. Depois ele criptografa seus arquivos, ele vai pedir para você pagar uma quantia específica de dinheiro para um decryptor ferramenta. Quanto dinheiro é solicitado depende do ransomware, algum pedido de milhares de dólares, alguns por muito menos. Se você está pensando em pagar, olhar para outras opções. Quem é que vai parar de criminosos a partir de apenas tomar o seu dinheiro, não dando nada em troca. Se você foi deixado com undecrypted arquivos depois de pagar, você certamente não será o primeiro. Seria uma idéia melhor para obter cópia de segurança com o dinheiro. Você será presenteado com muitas opções de backup, você só tem que escolher o que melhor se adequando a você. Para quem fez ter tempo para fazer cópias de dados antes de contaminação, basta desinstalar Mercury Ransomware e recuperar arquivos a partir de onde você está mantendo. Estas ameaças não vão desaparecer em um futuro previsível, de modo que você precisa para se preparar. A fim de proteger um computador, deve-se estar sempre atento para possíveis malwares, tornando-se informado sobre os seus métodos de spread.

Download ferramenta de remoçãoremover Mercury Ransomware

Ransomware métodos de spread

A maioria dos ransomware usar bastante básicos, métodos de distribuição, que incluem e-mail de spam com anexos de e corrompido anúncios/downloads. Ele, no entanto, a cada momento e, em seguida, utilizar métodos mais sofisticados.

Tente lembrar se você abriu recentemente um anexo de um e-mail que acabou na pasta de spam. Todos os bandidos espalhando a codificação do ficheiro de malware tem a fazer é adicionar um arquivo corrompido para um e-mail, envie-o para centenas de usuários, que contaminam seus sistemas, assim que abrir o arquivo. Esses tipos de e-mails normalmente terra no spam, mas algumas pessoas estão convencidos de que eles são credíveis e movê-los para a caixa de entrada, acreditando que é credível. Você pode esperar que o ransomware e-mail para ter uma base de saudação (Caro Cliente/Membro/Usuário etc), evidente mistypes e os erros de gramática, um forte incentivo para abrir o anexo, e o uso de um conhecido nome da empresa. Se o e-mail era de uma empresa da qual você é um cliente, o seu nome seria automaticamente colocar no e-mail que você enviar, e uma saudação comum não seria usado. A Amazon, PayPal e outros conhecidos nomes de empresas são usado frequentemente porque as pessoas sabem eles, portanto, não têm medo de abrir os e-mails. Ele também poderia ter sido o caso de que você pressionou em um infectado anúncio quando um suspeito página ou baixou algo a partir de uma fonte confiável. Se você frequentemente se envolver com propagandas enquanto em sites duvidosos, não é de se admirar que o seu dispositivo está infectado. E tentar furar a legítima fontes para download, tão freqüentemente quanto possível, porque, caso contrário, você pode estar colocando seu computador em perigo. Uma coisa a lembrar é nunca adquirir qualquer coisa, se os programas ou uma atualização, a partir de fontes estranhas, tais como anúncios. Aplicativos geralmente atualizar automaticamente, mas se a atualização manual foi necessário, você será notificado através do próprio aplicativo.

O que aconteceu com seus arquivos?

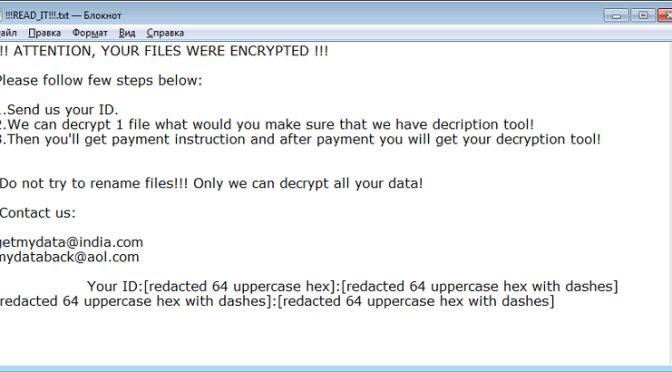

Uma infecção, levando à perda permanente de dados não é um cenário do impossível, e é por isso ransomware é acreditado para ser um danificar a infecção. Criptografia de arquivo não leva muito tempo, uma codificação de dados de software mal-intencionado tem uma lista de metas e localiza-los a todos imediatamente. Se outros sinais não são óbvias, pode-se notar que o ransomware quando estranho a extensão de arquivo aparecem adicionado aos seus arquivos. A razão pela qual seus arquivos podem ser perdidos é devido a fortes algoritmos de criptografia podem ser utilizados para o processo de codificação, e isso nem sempre é possível quebrá-las. No caso de você estiver confuso sobre o que aconteceu, queda da nota de resgate deve explicar tudo. Você vai ser oferecido para a compra de uma ferramenta de decriptação, mas que não é a opção recomendada. Os bandidos só poderia tomar o seu dinheiro, eles não vão sentir dependente para ajudá-lo. Além disso, você seria o fornecimento de apoio financeiro para os cibercriminosos futuras atividades. Dando para as demandas, as pessoas estão fazendo de arquivos a criptografia de programas maliciosos que, ao invés de um negócio de sucesso, que é estimado para ter um ganho de us $1 bilhão em 2016, e que irá atrair muitas pessoas para ele. Como dissemos acima, um sábio de compra seria de backup, que iria manter cópias de seus arquivos seguros para quando você perder os originais. Se este tipo de situação reoccurred, você pode simplesmente livrar-se dele e não se preocupar em perder seus dados. Apenas ignore os pedidos e terminar Mercury Ransomware. Se você se familiarizar com a forma como estas infecções se espalhar, você deve ser capaz de evitá-los no futuro.

Mercury Ransomware remoção

Nós avisá-lo de que o programa anti-malware irá ser necessária para eliminar totalmente a criptografia de dados de programa mal-intencionado. Se você tentar apagar manualmente Mercury Ransomware, você pode, inadvertidamente, acabam por prejudicar seu computador, por isso não aconselhamos prosseguir por si mesmo. A melhor opção seria a utilização de confiança de software mal-intencionado eliminação de software. Ele não deve ter quaisquer problemas com o processo, como esses tipos de utilitários são criados para eliminar Mercury Ransomware e outras infecções semelhantes. Se você tiver algum tipo de problema, ou não tem certeza sobre por onde começar, rolar para baixo para instruções. Infelizmente, o anti-malware irá simplesmente apagar a ameaça, não é capaz de descriptografar dados. Mas, você também deve saber que algum arquivo com criptografia programa malicioso é desencriptado e pesquisadores de malware pode criar gratuito decryptors.

Download ferramenta de remoçãoremover Mercury Ransomware

Aprenda a remover Mercury Ransomware do seu computador

- Passo 1. Remover Mercury Ransomware usando o Modo de Segurança com Rede.

- Passo 2. Remover Mercury Ransomware usando System Restore

- Passo 3. Recuperar seus dados

Passo 1. Remover Mercury Ransomware usando o Modo de Segurança com Rede.

a) Passo 1. Acessar o Modo de Segurança com Rede.

Para Windows 7/Vista/XP

- Iniciar → Encerramento → Reiniciar → OK.

- Pressione e mantenha a tecla F8 até Opções Avançadas de Inicialização é exibida.

- Escolher Modo Seguro com Rede

Para Windows 8/10 usuários

- Pressione o botão de energia que aparece na parte Windows tela de login. Pressione e mantenha pressionada a tecla Shift. Clique Em Reiniciar.

- Solucionar → opções Avançadas → Configurações de Inicialização → Reiniciar.

- Escolha a opção Activar o Modo de Segurança com Rede.

b) Passo 2. Remover Mercury Ransomware.

Agora você vai precisar abrir o seu navegador e o download de algum tipo de software anti-malware. Escolha um confiável, instale-la para analisar o seu computador de ameaças maliciosas. Quando o ransomware é encontrado, remova-o. Se, por alguma razão, você não pode acessar o Modo de Segurança com Rede, vá com outra opção.Passo 2. Remover Mercury Ransomware usando System Restore

a) Passo 1. Acessar o Modo de Segurança com Command Prompt.

Para Windows 7/Vista/XP

- Iniciar → Encerramento → Reiniciar → OK.

- Pressione e mantenha a tecla F8 até Opções Avançadas de Inicialização é exibida.

- Selecionar Modo Seguro com Command Prompt.

Para Windows 8/10 usuários

- Pressione o botão de energia que aparece na parte Windows tela de login. Pressione e mantenha pressionada a tecla Shift. Clique Em Reiniciar.

- Solucionar → opções Avançadas → Configurações de Inicialização → Reiniciar.

- Escolha a opção Activar o Modo de Segurança com Command Prompt.

b) Passo 2. Restaurar arquivos e configurações.

- Você vai precisar de escrever em cd de restauração na janela que aparece. Prima Enter.

- Digite rstrui.exe e novamente, pressione Enter.

- Uma janela pop-up e pressione Avançar. Escolher um ponto de restauro e pressione Avançar novamente.

- Prima Sim.

Passo 3. Recuperar seus dados

Enquanto o backup é essencial, ainda há muito poucos os usuários que não têm. Se você é um deles, você pode tentar o abaixo métodos fornecidos e você somente pode ser capaz de recuperar arquivos.a) Usando de Recuperação de Dados Pro para recuperar arquivos criptografados.

- Download Data Recovery Pro, de preferência a partir de um site confiável.

- Analisar o seu dispositivo para arquivos recuperáveis.

- Recuperá-los.

b) Restaurar arquivos através de Windows Versões Anteriores

Se você tivesse a Restauração do Sistema ativado, você pode recuperar arquivos através de Windows Versões Anteriores.- Encontrar um arquivo que você deseja recuperar.

- Clique com o botão direito do mouse sobre ele.

- Selecione Propriedades e, em seguida, versões Anteriores.

- Escolha a versão do arquivo que você deseja recuperar e prima de Restauração.

c) Usando Sombra Explorer para recuperar arquivos

Se você tiver sorte, o ransomware não excluir as cópias de sombra. Eles são feitos pelo sistema automaticamente quando o sistema falha.- Vá para o site oficial (shadowexplorer.com) e adquirir a Sombra da aplicação do Explorador.

- Configurar e abri-lo.

- Pressione no menu suspenso e escolha o disco que você deseja.

- Se as pastas forem recuperáveis, eles vão aparecer lá. Pressione sobre a pasta e, em seguida, Exportar.

* scanner de SpyHunter, publicado neste site destina-se a ser usado apenas como uma ferramenta de detecção. mais informação sobre SpyHunter. Para usar a funcionalidade de remoção, você precisará adquirir a versão completa do SpyHunter. Se você deseja desinstalar o SpyHunter, clique aqui.