O que é criptografia de dados de malware

Danger ransomware arquivo de codificação de software mal-intencionado, geralmente conhecido como ransomware, irá codificar os dados. Ele é uma ameaça muito perigosa e pode levar a problemas graves, como a permanente perda de arquivos. Além do mais, infectar o seu sistema é muito fácil, assim, tornar o arquivo com criptografia de malware uma das mais perigosas ameaças de malware. E-mail de Spam anexos infectados anúncios e downloads falso é o mais típico razões de arquivos com criptografia de software mal-intencionado pode ser capaz de infectar. Após a contaminação, o processo de criptografia serão realizadas, e, uma vez concluída, os criminosos vão exigir que você pague um resgate para a desencriptação de dados. A quantidade de dinheiro que pediu depende da codificação de dados de software mal-intencionado, alguns demanda de milhares de dólares, alguns de forma menos. Qualquer que seja a soma é exigido de você, considere a situação com cautela antes de o fazer. Não confie cibercriminosos para manter a sua palavra e recuperar seus arquivos, pois eles podem apenas tomar o seu dinheiro. Nós não ficaria chocado se você foi deixado com arquivos criptografados, e haverá muitos mais como você. Esse tipo de situação pode ocorrer novamente, então considere a possibilidade de investir em backup, em vez de cumprir com os pedidos. De USBs para armazenamento em nuvem, você tem muitas opções, tudo o que você precisa fazer é escolher. Basta apagar Danger ransomware, e se você tinha feito backup antes da infecção introduzido o seu computador, o arquivo de recuperação não deve causar problemas. Malware como este está se escondendo em todo o lugar, e você provavelmente vai ficar infectado novamente, então você precisa estar preparado para isso. Se você deseja que seu computador não seja infectado com regularidade, é essencial para aprender sobre o malware e como ele pode se infiltrar em seu dispositivo.

Download ferramenta de remoçãoremover Danger ransomware

Ransomware formas de distribuição

Normalmente, o ficheiro de encriptação de malware é adquirida quando você abre um corrompido e-mail, toque em um infectado anúncio ou de uso questionável plataformas como fontes para download. Métodos mais sofisticados podem ser usados, no entanto.

O provável caminho que você tem a infecção é através de anexo de e-mail, que poderia ter vindo de um legítimo aparente e-mail. Cyber criminosos adicionar um arquivo infectado para um e-mail que é enviado para muitos usuários. Cyber criminosos poderiam fazer esses e-mails bastante convincente, comumente usando temas como o dinheiro e os impostos, que por isso não é realmente surpreendente que esses anexos são abertos. O uso do basic saudações (Caro Cliente/Membro), uma forte pressão para abrir o anexo, e muitos erros gramaticais são o que você precisa para ser cauteloso ao lidar com e-mails de remetentes desconhecidos que contenham arquivos. Seu nome iria ser usado na saudação se fosse uma empresa legítima, cujos e-mails deve ser aberto. A Amazon, PayPal e outros grandes nomes da empresa são muitas vezes usados como conhecer a eles, portanto, não são hesitantes para abrir os e-mails. Ele também poderia ter sido o caso de que você clicou no lugar errado anúncio quando navegar em páginas web suspeitas, ou baixado a partir de um questionável de origem. Alguns sites podem ser de hospedagem maliciosos de publicidade, que se envolvido com pode causar downloads perigosos. E se você tiver que baixar algo, somente confiar em sites oficiais. Fontes de anúncios e pop-ups não são boas fontes, de modo a nunca baixar nada. Se um programa precisa de uma atualização, gostaria de alertá-lo através do próprio programa, e não através de seu navegador, e a maioria de atualização sem a sua interferência, de qualquer maneira.

O que aconteceu com seus arquivos?

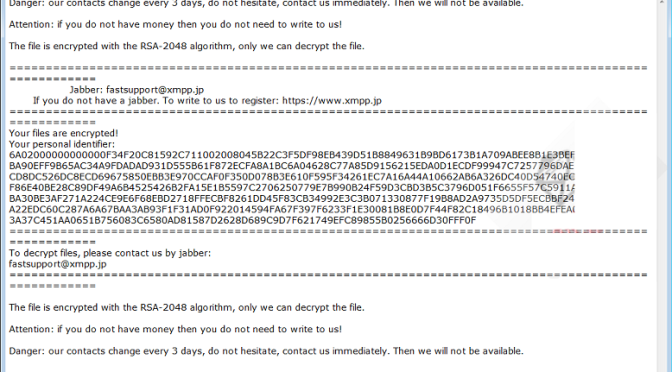

Se você contaminar seu computador, você pode estar diante de permanentemente arquivos criptografados, e é isso que faz ransomware uma ameaça muito perigosa para ter. Ele tem uma lista de arquivos de destino, e ele vai tomar um curto período de tempo para encontrar e criptografá-los todos. Todos os arquivos afetados terá uma extensão de arquivo. Fortes algoritmos de criptografia será usada para fazer seus arquivos inacessíveis, o que poderia fazer a decodificação de arquivos de graça provável é impossível. Quando o processo de encriptação estiver concluído, uma nota de resgate deve aparecer, com informações sobre o que aconteceu. Você vai ser oferecido um utilitário de descriptografia, mas pagando por ele não ser necessariamente a melhor idéia. Lembre-se que você está lidando com os hackers, e como você ir sobre impedindo-os de simplesmente tomar o seu dinheiro e não fornecendo-lhe uma decryptor em troca. E é provável que o dinheiro vá para o outro malware projetos, assim você iria apoiar a sua actividade futura. O dinheiro fácil é constantemente atrair hackers para o negócio, o que teria feito mais de us $1 bilhão em 2016. Como já disse antes, investir em cópia de segurança seria melhor, como cópias de seus arquivos sempre estar acessíveis. E seus arquivos não estaria em perigo se este tipo de infecção entrou o computador novamente. Excluir Danger ransomware se você acredita que ele ainda está presente no seu dispositivo, em vez de cumprir com os pedidos. Se você se familiarizar com a forma como estas infecções se espalhar, você deve ser capaz de evitá-los no futuro.

Danger ransomware rescisão

Ferramenta de Anti-malware serão necessários para terminar a infecção, se ele ainda está em algum lugar no seu sistema. Porque você precisa saber exatamente o que você está fazendo, não aconselhamos prosseguir para eliminar Danger ransomware manualmente. Em vez de pôr em perigo o seu sistema, implementar software anti-malware. Não deve haver quaisquer problemas com o processo, como os tipos de utilitários projetados para apagar Danger ransomware e infecções semelhantes. Para que você saiba por onde começar, instruções abaixo este relatório foram colocados para ajudar com o processo. Apenas para ser claro, anti-malware irá apenas livrar-se da infecção, ele não pode ajudar com a recuperação de dados. Embora, em alguns casos, uma higiene decryptor podem ser criados por softwares mal-intencionados especialistas, se a codificação de dados de malware é desencriptado.

Download ferramenta de remoçãoremover Danger ransomware

Aprenda a remover Danger ransomware do seu computador

- Passo 1. Remover Danger ransomware usando o Modo de Segurança com Rede.

- Passo 2. Remover Danger ransomware usando System Restore

- Passo 3. Recuperar seus dados

Passo 1. Remover Danger ransomware usando o Modo de Segurança com Rede.

a) Passo 1. Acessar o Modo de Segurança com Rede.

Para Windows 7/Vista/XP

- Iniciar → Encerramento → Reiniciar → OK.

- Pressione e mantenha a tecla F8 até Opções Avançadas de Inicialização é exibida.

- Escolher Modo Seguro com Rede

Para Windows 8/10 usuários

- Pressione o botão de energia que aparece na parte Windows tela de login. Pressione e mantenha pressionada a tecla Shift. Clique Em Reiniciar.

- Solucionar → opções Avançadas → Configurações de Inicialização → Reiniciar.

- Escolha a opção Activar o Modo de Segurança com Rede.

b) Passo 2. Remover Danger ransomware.

Agora você vai precisar abrir o seu navegador e o download de algum tipo de software anti-malware. Escolha um confiável, instale-la para analisar o seu computador de ameaças maliciosas. Quando o ransomware é encontrado, remova-o. Se, por alguma razão, você não pode acessar o Modo de Segurança com Rede, vá com outra opção.Passo 2. Remover Danger ransomware usando System Restore

a) Passo 1. Acessar o Modo de Segurança com Command Prompt.

Para Windows 7/Vista/XP

- Iniciar → Encerramento → Reiniciar → OK.

- Pressione e mantenha a tecla F8 até Opções Avançadas de Inicialização é exibida.

- Selecionar Modo Seguro com Command Prompt.

Para Windows 8/10 usuários

- Pressione o botão de energia que aparece na parte Windows tela de login. Pressione e mantenha pressionada a tecla Shift. Clique Em Reiniciar.

- Solucionar → opções Avançadas → Configurações de Inicialização → Reiniciar.

- Escolha a opção Activar o Modo de Segurança com Command Prompt.

b) Passo 2. Restaurar arquivos e configurações.

- Você vai precisar de escrever em cd de restauração na janela que aparece. Prima Enter.

- Digite rstrui.exe e novamente, pressione Enter.

- Uma janela pop-up e pressione Avançar. Escolher um ponto de restauro e pressione Avançar novamente.

- Prima Sim.

Passo 3. Recuperar seus dados

Enquanto o backup é essencial, ainda há muito poucos os usuários que não têm. Se você é um deles, você pode tentar o abaixo métodos fornecidos e você somente pode ser capaz de recuperar arquivos.a) Usando de Recuperação de Dados Pro para recuperar arquivos criptografados.

- Download Data Recovery Pro, de preferência a partir de um site confiável.

- Analisar o seu dispositivo para arquivos recuperáveis.

- Recuperá-los.

b) Restaurar arquivos através de Windows Versões Anteriores

Se você tivesse a Restauração do Sistema ativado, você pode recuperar arquivos através de Windows Versões Anteriores.- Encontrar um arquivo que você deseja recuperar.

- Clique com o botão direito do mouse sobre ele.

- Selecione Propriedades e, em seguida, versões Anteriores.

- Escolha a versão do arquivo que você deseja recuperar e prima de Restauração.

c) Usando Sombra Explorer para recuperar arquivos

Se você tiver sorte, o ransomware não excluir as cópias de sombra. Eles são feitos pelo sistema automaticamente quando o sistema falha.- Vá para o site oficial (shadowexplorer.com) e adquirir a Sombra da aplicação do Explorador.

- Configurar e abri-lo.

- Pressione no menu suspenso e escolha o disco que você deseja.

- Se as pastas forem recuperáveis, eles vão aparecer lá. Pressione sobre a pasta e, em seguida, Exportar.

* scanner de SpyHunter, publicado neste site destina-se a ser usado apenas como uma ferramenta de detecção. mais informação sobre SpyHunter. Para usar a funcionalidade de remoção, você precisará adquirir a versão completa do SpyHunter. Se você deseja desinstalar o SpyHunter, clique aqui.