عن [restdoc@protonmail.com].ZOH Ransomware الفيروسات

[restdoc@protonmail.com].ZOH Ransomware هو ملف تشفير البرمجيات الخبيثة, ولكن التصنيف المرجح أن كنت قد سمعت من قبل هو الفدية. فمن الممكن أنك لم ران في الفدية قبل ، وفي هذه الحالة ، قد تكون مفاجأة خاصة. البيانات تشفير البرمجيات الخبيثة يميل إلى استخدام خوارزميات التشفير القوية لعملية التشفير التي تمنعك من الوصول إليها في أي لفترة أطول. لأن ملف فك التشفير ليس من الممكن دائما ، ناهيك عن الجهد الذي يستغرقه الحصول على كل شيء مرة أخرى في النظام ، ransomware هو يعتقد أن تكون واحدة من الأكثر خطورة من البرامج الضارة التي قد تواجهها. لديك خيار من دفع فدية للحصول على decryptor, ولكن هذا لا يوصى به. إعطاء إلى الطلبات التي لا تكفل بالضرورة سوف تحصل على الملفات الخاصة بك مرة أخرى ، لذلك نتوقع أن كنت قد يكون مجرد إضاعة المال الخاص بك. لا يوجد شيء منع مجرمي الإنترنت من مجرد أخذ المال الخاص بك ، وعدم إعطاء أي شيء في المقابل. وبالإضافة إلى ذلك, من خلال دفع ستكون التمويل المحتالين’ المشاريع المستقبلية. هل فعلا تريد شيئا لا عدة ملايين من الدولارات من الأضرار. الناس تزداد ينجذب إلى هذه الصناعة لأن كمية من الناس الذين يقدمون إلى مطالب جعل ترميز ملف البرامج الضارة مربحة جدا. النظر في إمكانية الاستثمار التي طلبت المال في النسخ الاحتياطي بدلا لأنك يمكن أن تكون وضعت في حالة فقدان الملف هو خطر مرة أخرى. ثم هل يمكن استعادة الملفات من النسخ الاحتياطي بعد القضاء على [restdoc@protonmail.com].ZOH Ransomware أو تهديدات مماثلة. إذا لم تكن قد ركض في الفدية قبل ، فإنه من الممكن أيضا لا أعرف كيف تمكنت من الوصول إلى جهاز الكمبيوتر الخاص بك, في هذه الحالة يجب بحذر قراءة الفقرة التالية.

تنزيل أداة إزالةلإزالة [restdoc@protonmail.com].ZOH Ransomware

كيف الفدية انتشار

مرفقات البريد الإلكتروني, استغلال مجموعات الخبيثة شعبية هي الأكثر شيوعا البيانات ترميز البرامج الخبيثة تنتشر الطرق. الكثير من الفدية تعتمد على المستخدم الإهمال عند فتح مرفقات البريد الإلكتروني لا تحتاج إلى استخدام أكثر تفصيلا الأساليب. هذا لا يعني أكثر تفصيلا الأساليب ليست شعبية ، ومع ذلك. قراصنة إضافة ملف مصاب إلى البريد الإلكتروني كتابة من نوع نص و زورا الدولة من مصداقية الشركة/المؤسسة. سوف غالبا ما تواجه المواضيع عن المال في هذه الرسائل ، لأن المستخدمين أكثر عرضة الوقوع في تلك الأنواع من المواضيع. و إذا كان شخص مثل الأمازون إلى البريد الإلكتروني المستخدم أن نشاط مشبوه لوحظ في حسابه أو الشراء ، صاحب الحساب قد الذعر ، بدوره متسرعة نتيجة في نهاية المطاف فتح الملف المضافة. يكون على اطلاع على بعض الامور قبل فتح الملفات إضافة إلى رسائل البريد الإلكتروني. أولا, إذا كنت لم تكن مألوفة مع المرسل التحقيق معهم قبل فتح المرفق. لا نقع في خطأ من فتح الملف المرفق فقط لأن المرسل يبدو مألوفا بالنسبة لك, أولا سوف تحتاج إلى التحقق إذا كان عنوان البريد الإلكتروني المباريات. تلك رسائل البريد الإلكتروني الخبيثة هي أيضا في كثير من الأحيان الكامل من الأخطاء النحوية. آخر واضح فكرة يمكن أن يكون اسمك يجري غائبة ، إذا دعونا نقول كنت أحد العملاء الأمازون و كانوا البريد الإلكتروني لك ، وأنها لن تستخدم العالمي تحيات مثل عزيزي العميل/عضو/المستخدم بدلا من استخدام اسم كنت قد أعطيت لهم. الفدية يمكن أن تصيب أيضا باستخدام غير المصلحة برامج الكمبيوتر. جميع البرامج التي لديها نقاط الضعف ولكن عندما وجدوا ، فهي عادة ثابتة من قبل البائعين حيث أن البرمجيات الخبيثة لا يمكن استخدامها للوصول إلى الكمبيوتر. ولكن اذا حكمنا من خلال كمية من أجهزة الكمبيوتر المصابة من قبل WannaCry بوضوح ليس الجميع هو أنه سريع لتثبيت هذه التحديثات على برامجها. فمن الأهمية بمكان أن تقوم بتثبيت تلك البقع لأنه إذا نقطة ضعف خطيرة بما فيه الكفاية, خطيرة بما يكفي نقاط ضعف يمكن استخدامها من قبل البرامج الضارة لذلك تأكد من تصحيح جميع البرامج الخاصة بك. بانتظام الحاجة إلى تثبيت التحديثات يمكن الحصول على مزعج ، بحيث يمكن تعيين ما يصل إلى تثبيت تلقائيا.

ماذا يمكنك أن تفعل حيال الملفات الخاصة بك

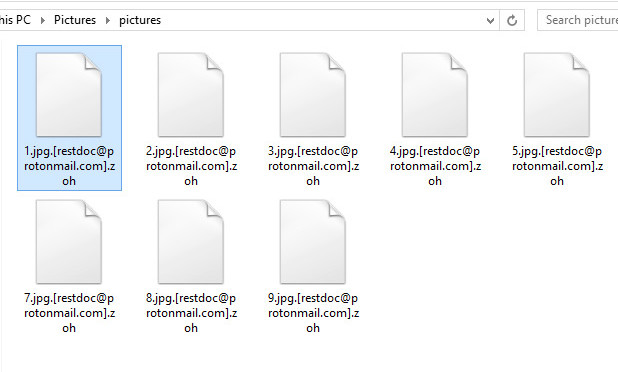

البيانات الخاصة بك سوف تكون مشفرة بمجرد ملف تشفير البرمجيات الخبيثة تصيب جهازك. الملفات الخاصة بك لا يمكن الوصول إليها, لذلك حتى لو كنت لا ترى ما يجري في البداية عليك أن تعرف شيئا ما ليس صحيحا في نهاية المطاف. البحث عن غريب امتداد الملف إضافة إلى الملفات ، ينبغي أن تظهر اسم تشفير البيانات البرمجيات الخبيثة. إذا الفدية المستخدمة قوي خوارزمية التشفير ، قد جعل البيانات استعادة بدلا من الصعب ، إن لم يكن مستحيلا. في حال كنت لا تزال غير متأكد ما يجري ، كل شيء سيكون واضحا في الفدية. ما سوف أقترح عليكم هو استخدام أداة فك التشفير ، والتي سوف يكلفك. إذا كان مبلغ الفدية ليست محددة, سيكون لديك لاستخدام الموردة عنوان البريد الإلكتروني في الاتصال المتسللين لمعرفة المبلغ الذي يمكن أن تعتمد على مدى أهمية البيانات الخاصة بك. شراء أداة فك التشفير هو الخيار الموصى به لأسباب ذكرنا سابقا. النظر بعناية في جميع الخيارات الخاصة بك من خلال ، حتى قبل أن تنظر في شراء ما تقدمه. محاولة تذكر ربما النسخ الاحتياطي هو متاح ولكن كنت قد نسيت عن ذلك. ومن الممكن أيضا مجانا فك أحرز أداة المتاحة. إذا كان الملف ترميز البرمجيات الخبيثة decryptable, البرمجيات الخبيثة المتخصصة يمكن أن تكون قادرة على اطلاق سراح فك الأداة المساعدة مجانا. إبقاء ذلك في الاعتبار قبل دفع الفدية حتى يعبر عقلك. شراء النسخ الاحتياطي مع أن المال قد يكون أكثر فائدة. إذا كان لديك تخزين الملفات الخاصة بك في مكان ما ، يمكنك الذهاب استعادتها بعد محو [restdoc@protonmail.com].ZOH Ransomware الفيروس. محاولة التعرف على كيفية ترميز البيانات البرمجيات الخبيثة ينتشر بحيث يمكنك بذل قصارى جهدكم لتجنب ذلك. أنت أساسا بحاجة للحفاظ على هذا البرنامج تحديث فقط تحميل من آمن/مصادر مشروعة وليس عشوائيا فتح مرفقات البريد الإلكتروني.

[restdoc@protonmail.com].ZOH Ransomware إزالة

إذا كان الملف تشفير البرمجيات الخبيثة لا تزال في نظام إزالة البرامج الضارة البرنامج سوف تكون هناك حاجة إلى التخلص منه. عند محاولة إصلاح يدويا [restdoc@protonmail.com].ZOH Ransomware الفيروس الذي قد يسبب مزيدا من الضرر إذا لم تكن حذرا أو دراية عندما يتعلق الأمر إلى أجهزة الكمبيوتر. استخدام المرافق إزالة البرمجيات الخبيثة هو أفضل قرار. هذه الأنواع من الأدوات مصنوعة بقصد كشف أو حتى وقف على هذه الأنواع من العدوى. على إزالة البرامج الضارة البرامج أفضل المباريات ما تحتاج تثبيت والسماح لإجراء مسح النظام الخاص بك وذلك لتحديد العدوى. يتعين علينا أن نذكر أن أداة إزالة البرامج ضارة ليست قادرة على فتح [restdoc@protonmail.com].ZOH Ransomware الملفات. إذا كنت متأكد من جهازك نظيف ، انتقل فتح [restdoc@protonmail.com].ZOH Ransomware الملفات من النسخ الاحتياطي.

تنزيل أداة إزالةلإزالة [restdoc@protonmail.com].ZOH Ransomware

تعلم كيفية إزالة [restdoc@protonmail.com].ZOH Ransomware من جهاز الكمبيوتر الخاص بك

- الخطوة 1. إزالة [restdoc@protonmail.com].ZOH Ransomware باستخدام الوضع الآمن مع الشبكات.

- الخطوة 2. إزالة [restdoc@protonmail.com].ZOH Ransomware باستخدام System Restore

- الخطوة 3. استرداد البيانات الخاصة بك

الخطوة 1. إزالة [restdoc@protonmail.com].ZOH Ransomware باستخدام الوضع الآمن مع الشبكات.

a) الخطوة 1. الوصول إلى الوضع الآمن مع الشبكات.

بالنسبة Windows 7/Vista/XP

- ابدأ → اغلاق → إعادة تشغيل → OK.

![win-xp-restart كيفية إزالة [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-xp-restart.jpg)

- اضغط و استمر في الضغط على المفتاح F8 حتى خيارات التمهيد المتقدمة يظهر.

- اختر الوضع الآمن مع الشبكات

![win-xp-safe-mode كيفية إزالة [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-xp-safe-mode.jpg)

بالنسبة Windows 8/10 المستخدمين

- اضغط على زر الطاقة التي تظهر في Windows شاشة تسجيل الدخول. اضغط مع الاستمرار على المفتاح Shift. انقر فوق إعادة التشغيل.

![win-10-restart كيفية إزالة [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-10-restart.jpg)

- استكشاف → خيارات متقدمة → إعدادات بدء التشغيل → إعادة تشغيل.

![win-10-options كيفية إزالة [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-10-options.jpg)

- اختر تمكين الوضع الآمن مع الشبكات.

![win-10-boot-menu كيفية إزالة [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-10-boot-menu.jpg)

b) الخطوة 2. إزالة [restdoc@protonmail.com].ZOH Ransomware.

الآن سوف تحتاج إلى فتح المستعرض الخاص بك وتحميل نوع من برامج مكافحة البرمجيات الخبيثة. اختيار واحد موثوق به ، تثبيته ويكون ذلك تفحص جهاز الكمبيوتر الخاص بك من التهديدات الخبيثة. عندما ransomware يتم العثور على إزالته. إذا لسبب ما لم تتمكن من الوصول إلى الوضع الآمن مع الشبكات الذهاب مع خيار آخر.الخطوة 2. إزالة [restdoc@protonmail.com].ZOH Ransomware باستخدام System Restore

a) الخطوة 1. الوصول إلى الوضع الآمن مع Command Prompt.

بالنسبة Windows 7/Vista/XP

- ابدأ → اغلاق → إعادة تشغيل → OK.

![win-xp-restart كيفية إزالة [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-xp-restart.jpg)

- اضغط و استمر في الضغط على المفتاح F8 حتى خيارات التمهيد المتقدمة يظهر.

- حدد الوضع الآمن مع Command Prompt.

![win-xp-safe-mode كيفية إزالة [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-xp-safe-mode.jpg)

بالنسبة Windows 8/10 المستخدمين

- اضغط على زر الطاقة التي تظهر في Windows شاشة تسجيل الدخول. اضغط مع الاستمرار على المفتاح Shift. انقر فوق إعادة التشغيل.

![win-10-restart كيفية إزالة [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-10-restart.jpg)

- استكشاف → خيارات متقدمة → إعدادات بدء التشغيل → إعادة تشغيل.

![win-10-options كيفية إزالة [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-10-options.jpg)

- اختر تمكين الوضع الآمن مع Command Prompt.

![win-10-boot-menu كيفية إزالة [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-10-boot-menu.jpg)

b) الخطوة 2. استعادة الملفات والإعدادات.

- سوف تحتاج إلى كتابة cd استعادة النافذة التي تظهر. اضغط Enter.

- اكتب في rstrui.exe و مرة أخرى ، اضغط Enter.

![command-promt-restore كيفية إزالة [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/command-promt-restore.jpg)

- وهناك نافذة منبثقة و يجب أن تضغط التالي. اختيار نقطة استعادة ثم اضغط على التالي مرة أخرى.

![windows-restore-point كيفية إزالة [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/windows-restore-point.jpg)

- اضغط نعم.

الخطوة 3. استرداد البيانات الخاصة بك

بينما النسخ الاحتياطي ضروري, لا يزال هناك عدد غير قليل من المستخدمين الذين ليس لديهم ذلك. إذا كنت واحدا منهم, يمكنك محاولة أدناه توفير أساليب كنت قد تكون قادرة على استرداد الملفات.a) باستخدام Data Recovery Pro استرداد الملفات المشفرة.

- تحميل Data Recovery Pro ، ويفضل أن يكون من الثقات الموقع.

- تفحص جهازك عن الملفات القابلة للاسترداد.

![data-recovery-pro كيفية إزالة [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/data-recovery-pro.jpg)

- استعادتها.

b) استعادة الملفات من خلال Windows الإصدارات السابقة

إذا كان لديك تمكين استعادة النظام ، يمكنك استعادة الملفات من خلال Windows الإصدارات السابقة.- العثور على الملف الذي تريد استرداد.

- انقر بزر الماوس الأيمن على ذلك.

- حدد خصائص ثم الإصدارات السابقة.

![windows-previous-version كيفية إزالة [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/windows-previous-version.jpg)

- اختيار نسخة من الملف الذي تريد استرداد واضغط على Restore.

c) باستخدام الظل Explorer لاستعادة الملفات

إذا كنت محظوظا, انتزاع الفدية لا حذف النسخ الاحتياطية. أنها مصنوعة من قبل النظام الخاص بك تلقائيا عندما تعطل النظام.- انتقل إلى الموقع الرسمي (shadowexplorer.com) واكتساب ظل تطبيق مستكشف.

- إعداد و فتحه.

- اضغط على القائمة المنسدلة ثم اختيار القرص الذي تريد.

![shadow-explorer كيفية إزالة [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/shadow-explorer.jpg)

- إذا المجلدات استردادها ، وسوف تظهر هناك. اضغط على المجلد ثم التصدير.

* SpyHunter scanner, published on this site, is intended to be used only as a detection tool. More info on SpyHunter. To use the removal functionality, you will need to purchase the full version of SpyHunter. If you wish to uninstall SpyHunter, click here.