“لوكي” يشعر وكأنه اسم مبتهج السبر تماما. ولكن كما أنها الاسم المستعار من سلالة جديدة من رانسومواري، ما يسمى نظراً لإعادة تسمية كافة الملفات الهامة الخاصة بك بحيث يكون ملحق .locky. وبطبيعة الحال، فإنه لا مجرد إعادة تسمية الملفات الخاصة بك فإنه يخلط لهم أولاً و – كما تعلمون حول رانسومواري – إلا المحتالين قد مفتاح فك التشفير. يمكنك شراء مفتاح فك التشفير من المحتالين عبر ما يسمى ويب الظلام. تختلف أسعار رأيناه من BTC 0.5 إلى BTC 1.00 (BTC اختصار ل “بيتكوين”، حيث بيتكوين واحد حاليا قيمتها عن 400 دولار/280 جنيه استرليني).

لوكي تثبيتها عن طريق فواتير وهمية

ويجري حاليا توزيع لوكي عبر البريد الإلكتروني التي تحتوي على المرفقات مستند Word مع وحدات ماكرو ضارة. سوف تحتوي رسالة البريد الإلكتروني على موضوع مماثل ل عناية: الفاتورة J-98223146 ورسالة مثل “الرجاء راجع الفاتورة المرفقة (مستند Microsoft Word) وتحويل الدفع وفقا للشروط المذكورة في الجزء السفلي من الفاتورة”. يمكن رؤية مثال على إحدى هذه الرسائل أدناه.

المرفقة إلى البريد الإلكتروني هذه الرسائل ستكون مستند Word خبيثة التي تحتوي على اسم شبيه invoice_J-17105013.doc. عند فتح المستند، سيتم تدافعت النص والوثيقة سيتم عرض رسالة تفيد بأنه يجب تمكين وحدات الماكرو إذا كان النص غير قابل للقراءة.

المرفقة إلى البريد الإلكتروني هذه الرسائل ستكون مستند Word خبيثة التي تحتوي على اسم شبيه invoice_J-17105013.doc. عند فتح المستند، سيتم تدافعت النص والوثيقة سيتم عرض رسالة تفيد بأنه يجب تمكين وحدات الماكرو إذا كان النص غير قابل للقراءة.

الطريقة الأكثر شيوعاً التي تصل إلى لوكي كما يلي:

- تتلقى رسالة بريد إلكتروني يحتوي على مستند مرفق (Troj/دوكدل-معامل التركيز الأحيائي).

- المستند يبدو وكأنه جوبليديجوك.

- تنصح المستند تمكين وحدات الماكرو “إذا كان ترميز بيانات غير صحيحة”.

- إذا قمت بتمكين وحدات الماكرو، يمكنك عدم تصحيح الواقع ترميز النص (أي ذريعة)؛ بدلاً من ذلك، قم بتشغيل التعليمات البرمجية داخل المستند الذي يقوم بحفظ ملف إلى القرص وتشغيله.

- الملف المحفوظ (Troj/فدية-كجكس) بمثابة تنزيل، الذي جلب حمولة الخبيثة نهائياً من المحتالين.

- الحمولة النهائية يمكن أن يكون أي شيء، ولكن في هذه الحالة هو عادة “رانسومواري لوكي” (Troj/فدية-CGW).

لوكي تسابق جميع الملفات التي تطابق قائمة طويلة من ملحقات، بما في ذلك أشرطة الفيديو، والصور وشفرة المصدر وملفات Office. تسابق حتى لوكي wallet.dat، ملف المحفظة بيتكوين الخاص بك، إذا كان لديك واحدة. وبعبارة أخرى، إذا كان لديك أكثر من بتكس في محفظتك من تكلفة الحصول على فدية، ولا النسخ الاحتياطي، يمكنك من المرجح جداً أن يدفعوا. (والفعل ستعرف كيفية شراء بيتكوينس جديدة، وكيفية دفع معهم). لوكي أيضا إلى إزالة أية ملفات خدمة لقطة وحدة التخزين (VSS)، تعرف أيضا ملفات الظل الاحتياطية، التي قمت بإجرائها. نسخ الظل هي طريقة Windows لجعل لقطات النسخ الاحتياطي مباشرة دون الحاجة إلى التوقف عن العمل – لا تحتاج إلى تسجيل الخروج أو حتى إغلاق التطبيقات الخاصة بك أولاً – حيث تكون بديلاً سريعة وشعبية لإجراء النسخ احتياطي مناسب.

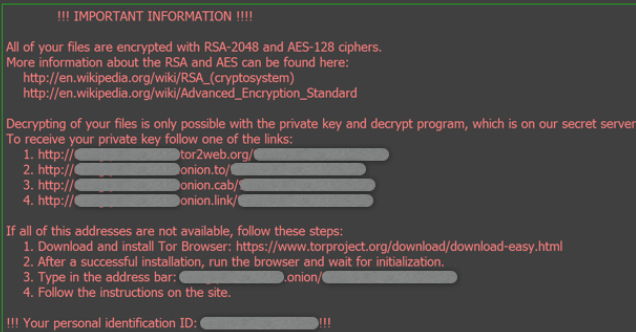

تنزيل أداة إزالةلإزالة .locky files virus“لوكي مرة” مستعدة لضرب لكم للحصول الفدية، فإنه يجعل بالتأكيد تشاهد الرسالة التالية عن طريق تغيير خلفية سطح المكتب:

إذا قمت بزيارة صفحة ويب المظلمة في رسالة التحذير، ثم تتلقى تعليمات الدفع التي أظهرنا أعلاه. لسوء الحظ، حيث يمكننا أن نقول، هناك لا توجد اختصارات سهلة للحصول على البيانات الخاصة بك مرة أخرى إذا لم يكن لديك نسخة احتياطية حديثة. نتذكر، أيضا، أن مثل معظم رانسومواري، لا مجرد لوكي يتبارى محرك الأقراص c:. تسابق أي الملفات في أي دليل على أي محرك أقراص محمل أن فإنه يمكن الوصول إليها، بما في ذلك محركات الأقراص القابلة للإزالة التي يتم توصيلها الوقت، أو أسهم الشبكة التي يتم الوصول إليها، بما في ذلك الخوادم وأجهزة الكمبيوتر الخاصة بالأشخاص الآخرين، سواء التي تقوم بتشغيل Windows أو OS X أو لينكس. إذا تم تسجيل دخولك كمسؤول مجال، ويمكنك الحصول على ضرب من رانسومواري، ويمكن أن تقوم بالأضرار على نطاق واسع جداً في الواقع. إعطاء نفسك مقدما كل سلطة تسجيل الدخول قد تحتاج من أي وقت مضى مريحة للغاية، ولكن من فضلك لا تفعل ذلك.

إذا قمت بزيارة صفحة ويب المظلمة في رسالة التحذير، ثم تتلقى تعليمات الدفع التي أظهرنا أعلاه. لسوء الحظ، حيث يمكننا أن نقول، هناك لا توجد اختصارات سهلة للحصول على البيانات الخاصة بك مرة أخرى إذا لم يكن لديك نسخة احتياطية حديثة. نتذكر، أيضا، أن مثل معظم رانسومواري، لا مجرد لوكي يتبارى محرك الأقراص c:. تسابق أي الملفات في أي دليل على أي محرك أقراص محمل أن فإنه يمكن الوصول إليها، بما في ذلك محركات الأقراص القابلة للإزالة التي يتم توصيلها الوقت، أو أسهم الشبكة التي يتم الوصول إليها، بما في ذلك الخوادم وأجهزة الكمبيوتر الخاصة بالأشخاص الآخرين، سواء التي تقوم بتشغيل Windows أو OS X أو لينكس. إذا تم تسجيل دخولك كمسؤول مجال، ويمكنك الحصول على ضرب من رانسومواري، ويمكن أن تقوم بالأضرار على نطاق واسع جداً في الواقع. إعطاء نفسك مقدما كل سلطة تسجيل الدخول قد تحتاج من أي وقت مضى مريحة للغاية، ولكن من فضلك لا تفعل ذلك.

لوكي بتشفير البيانات الخاصة بك وتماماً بتغيير أسماء الملفات

عند بدء تشغيل لوكي فإنه سيتم إنشاء وتعيين رقم للضحية النظام الست عشري 16 فريدة من نوعها وسوف ننظر مثل F67091F1D24A922B. ثم تفحص الإرادة لوكي كافة محركات الأقراص المحلية ومشاركات شبكة الاتصال غير المعينة لملفات البيانات تشفير. عند تشفير الملفات فإنه سيتم استخدام خوارزمية التشفير الخدمات المعمارية والهندسية وتشفير فقط تلك الملفات التي تتطابق مع الملحقات التالية:

.mid, .wma, .flv, .mkv, .mov, .avi, .asf, .mpeg, .vob, .mpg, .wmv, .fla, .swf, .wav, .qcow2, .vdi, .vmdk, .vmx, .gpg, .aes, .ARC, .PAQ, .tar.bz2, .tbk, .bak, .tar, .tgz, .rar, .zip, .djv, .djvu, .svg, .bmp, .png, .gif, .raw, .cgm, .jpeg, .jpg, .tif, .tiff, .NEF, .psd, .cmd, .bat, .class, .jar, .java, .asp, .brd, .sch, .dch, .dip, .vbs, .asm, .pas, .cpp, .php, .ldf, .mdf, .ibd, .MYI, .MYD, .frm, .odb, .dbf, .mdb, .sql, .SQLITEDB, .SQLITE3, .asc, .lay6, .lay, .ms11 (Security copy), .sldm, .sldx, .ppsm, .ppsx, .ppam, .docb, .mml, .sxm, .otg, .odg, .uop, .potx, .potm, .pptx, .pptm, .std, .sxd, .pot, .pps, .sti, .sxi, .otp, .odp, .wks, .xltx, .xltm, .xlsx, .xlsm, .xlsb, .slk, .xlw, .xlt, .xlm, .xlc, .dif, .stc, .sxc, .ots, .ods, .hwp, .dotm, .dotx, .docm, .docx, .DOT, .max, .xml, .txt, .CSV, .uot, .RTF, .pdf, .XLS, .PPT, .stw, .sxw, .ott, .odt, .DOC, .pem, .csr, .crt, .key, wallet.dat

وعلاوة على ذلك، سيتم تخطي لوكي أي ملفات حيث أن اسم المسار الكامل واسم الملف يحتوي على أحد السلاسل التالية:

tmp, winnt, Application Data, AppData, Program Files (x86), Program Files, temp, thumbs.db, $Recycle.Bin, System Volume Information, Boot, Windows

عندما لوكي بتشفير ملف فإنه سيتم إعادة تسمية الملف إلى تنسيق .locky [unique_id] [معرف]. حتى عندما يتم تشفير test.jpg سوف يكون تسميته إلى شيء من هذا القبيل F67091F1D24A922B1A7FC27E19A9D9BC.locky. سيتم أيضا تضمين المعرف الفريد وغيرها من المعلومات إلى نهاية الملف المشفر.

من المهم أن نؤكد أن لوكي سيتم تشفير ملفات على مشاركات شبكة الاتصال حتى عندما لم يتم تعيين إلى محرك أقراص محلي. وكما هو متوقع، هذا الأمر أصبح أكثر شيوعاً وجميع مسؤولي النظام ينبغي تأمين شبكة مفتوحة كل مشترك على الأذونات الأدنى الممكن.

كجزء من عملية التشفير، لوكي سيتم أيضا حذف كافة “نسخ الظل وحدة التخزين” على الجهاز حيث أنه لا يمكن استخدامها لاستعادة الملفات للضحية. لوكي يقوم هذا بواسطة تنفيذ الأمر التالي:

vssadmin.exe Delete Shadows /All /Quiet

في سطح مكتب Windows، وفي كل مجلد حيث تم تشفير ملف، سيتم إنشاء لوكي تلاحظ الفدية تسمى _Locky_recover_instructions.txt. تتضمن هذه المذكرة فدية معلومات حول ما حدث لملفات الضحية وارتباطات إلى الصفحة ديكريبتر.

ماذا تفعل؟

- النسخ الاحتياطي بشكل منتظم والاحتفاظ بأحدث نسخة احتياطية خارج الموقع. وهناك عشرات من الطرق خلاف رانسومواري أن الملفات يمكن أن يختفي فجأة، مثل الحرائق أو الفيضانات، والسرقة، وكمبيوتر محمول انخفض أو حتى حذف عرضي. تشفير النسخ الاحتياطي الخاصة بك ولن تضطر إلى القلق بشأن جهاز النسخ الاحتياطي الوقوع في الأيدي الخطأ.

- لا تمكين وحدات الماكرو في مرفقات الوثيقة الواردة عبر البريد الإلكتروني. مايكروسوفت عمدا إيقاف التنفيذ التلقائي لوحدات الماكرو بشكل افتراضي كتدبير أمني منذ سنوات عديدة. الكثير من البرامج الضارة العدوى تعتمد على إقناع لك بتشغيل الماكرو مرة أخرى، حتى لا تفعل ذلك!

- أن تكون حذراً حول المرفقات غير المرغوب فيها. المحتالين يعتمدون على المعضلة التي لا ينبغي أن تفتح مستنداً إلى حين التأكد من أنها واحدة التي تريدها، ولكن لا يمكن أن أقول لكم إذا كان هو واحد التي تريدها حتى يتم فتحها. إذا كنت في شك، ترك ذلك.

- لا تعطي نفسك طاقة دخول أكثر مما تحتاج. الأهم من ذلك، لا البقاء في تسجيل كمسؤول لأي أطول مما هو ضروري، وتجنب التصفح، فتح المستندات أو غير ذلك من الأنشطة “العمل العادي” حين يكون لديك حقوق المسؤول.

- النظر في تثبيت Microsoft Office المشاهدين. هذه التطبيقات عارض تمكنك من مشاهدة ما تبدو الوثائق دون فتحها في Word أو Excel نفسه. على وجه الخصوص، عارض برنامج لا يعتمد وحدات الماكرو على الإطلاق، حيث لا يمكنك تمكين وحدات الماكرو عن طريق الخطأ!

- التصحيح في وقت مبكر، والتصحيح في كثير من الأحيان- البرامج الضارة التي لا تأتي عبر وحدات الماكرو المستند غالباً ما تعتمد على الأخطاء الأمنية في تطبيقات شعبية، بما في ذلك المكتب والمستعرض الخاص بك، وفلاش وأكثر. كلما قمت التصحيح، وتبقى الثقوب المفتوحة أقل للمحتالين لاستغلال.

تنزيل أداة إزالةلإزالة .locky files virus

* SpyHunter scanner, published on this site, is intended to be used only as a detection tool. More info on SpyHunter. To use the removal functionality, you will need to purchase the full version of SpyHunter. If you wish to uninstall SpyHunter, click here.