ما هو انتزاع الفدية

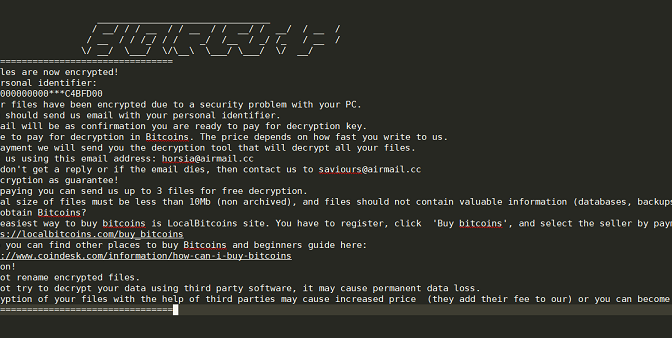

Horsia ransomware سوف تشفير الملفات الخاصة بك, لأنه هو الفدية. العدوى يمكن أن يؤدي إلى عواقب وخيمة ، كما تشفير البيانات يمكن أن يكون نهائيا لا يمكن الوصول إليها. كما أنه من السهل جدا أن تصيب النظام الخاص بك. الفدية المطورين الاعتماد على المستخدمين مهملين ، كما العدوى عادة يحصل في عن طريق البريد المزعج مرفقات البريد الإلكتروني غير المرغوب إعلانات وهمية تنزيل التطبيق. مرة واحدة في ملف تشفير البرمجيات الخبيثة الانتهاء من تشفير الملفات الخاصة بك ، سوف ترى الفدية ، وطلب المال في مقابل أداة لفك تشفير البيانات الخاصة بك. مجموع يطلب منك أن تدفع من المرجح أن تختلف اعتمادا على نوع ransomware قد تسلل إلى جهازك ، ولكن يجب أن تتراوح بين 50 دولارا وربما الآلاف من الدولارات. قبل التسرع في الدفع ، اتخاذ عدد قليل من الأشياء في الاعتبار. الثقة مجرمي الإنترنت لاسترداد البيانات الخاصة بك السذاجة, لأنه لا يوجد شيء يمنعهم من مجرد أخذ المال الخاص بك. أنت بالتأكيد لن تكون أول شخص الحصول على أي شيء. بدلا من الدفع ، فإنه سيكون من الحكمة أن تستثمر جزءا من المال في النسخ الاحتياطي. من محركات الأقراص الصلبة الخارجية إلى سحابة التخزين ، لديك الكثير من الخيارات كل ما عليك القيام به هو اختيار. فقط القضاء على Horsia ransomware, و إذا كنت قد قدمت احتياطية قبل الإصابة حصلت في جهاز الكمبيوتر الخاص بك, يجب أن تكون قادرة على استعادة البيانات من هناك. سوف يحدث على البرمجيات الخبيثة مثل هذا في كل مكان ، وعليك ربما يصاب مرة أخرى ، لذلك تحتاج إلى أن تكون مستعدة لذلك. من أجل الحفاظ على نظام آمن ، يجب على المرء أن يكون دائما على استعداد لتأتي عبر المحتملة الخبيثة أصبحت أبلغ عن انتشار هذه الأساليب.

تنزيل أداة إزالةلإزالة Horsia ransomware

ترميز ملف انتشار البرمجيات الخبيثة وأساليب

لا استخدام طرق معقدة إلى انتشار عادة العصي على إرسال رسائل البريد الإلكتروني مع المرفقات المصابة, اختراق الاعلانات و اصابة شعبية. أساليب أكثر تطورا عادة أقل شيوعا.

منذ كنت قد حصلت على ملف تشفير البرمجيات الخبيثة عبر مرفقات البريد الإلكتروني, حاول أن أذكر إذا كنت قد حصلت مؤخرا على غريب الملف من البريد الإلكتروني. كل مجرمي الإنترنت توزيع البيانات ترميز البرامج الضارة عليك القيام به هو إضافة ملف تالف إلى رسالة بريد إلكتروني وإرسالها إلى الضحايا المحتملين ، وبمجرد فتح الملف ، نظام مصاب. ليس من المستغرب حقا أن المستخدمين فتح المرفقات ، معتبرا أن مجرمي الإنترنت في بعض الأحيان وضعت في مبلغ محترم من العمل من أجل جعل رسائل البريد الإلكتروني مقنعة بالذكر المال القضايا ذات الصلة أو غيرها من المواضيع الحساسة التي من المرجح أن يستجيب بسرعة. استخدام الأساسية تحيات (عزيزي العميل/الأعضاء), قوية مشجعة لفتح الملف إضافة العديد من الأخطاء النحوية هي ما يجب أن نبحث عنها عند التعامل مع رسائل البريد الإلكتروني من المرسلين غير معروف مع الملفات المرفقة. اسمك سيكون وضع تلقائيا في رسالة بالبريد الالكتروني إذا كان المرسل من بعض الشركات المشروعة التي عبر البريد الإلكتروني يجب أن يكون مفتوحا. قد تواجه الشركة أسماء مثل الأمازون أو بأي بال المستخدمة في هذه الرسائل ، أسماء مألوفة من شأنه أن يجعل الناس يثقون في البريد الإلكتروني. أو ربما ضغطت على الإعلان الخاطئة عند تصفح مواقع مشكوك فيها ، أو تنزيل شيء من مصدر مشكوك فيه. اختراق صفحات قد تكون استضافة المصابة الاعلانات التي إذا ضغطت قد تتسبب البرامج الضارة لتحميل. أو كنت قد قمت بتحميل ملف ترميز البرامج الضارة المصابة ملف من مصدر غير موثوق بها. نضع في اعتبارنا أن يجب أن لا تحميل أي شيء سواء كان برنامج أو تحديث من pop-up أو أي أنواع أخرى من الإعلانات. إذا كان التطبيق يحتاج إلى تحديث ، سوف يتم تنبيهك من خلال البرنامج نفسه وليس من خلال المتصفح الخاص بك ، ومعظم التحديث دون تدخل أي حال.

ماذا يفعل ؟

التلوث قد يؤدي وجودك بشكل دائم تأمين الملفات الخاصة بك, وهو ما يجعل مثل هذه الإضرار العدوى. عملية تشفير البيانات الخاصة بك يستغرق فترة زمنية قصيرة جدا ، لذلك فمن الممكن أنك لن حتى إشعار. ما يجعل ملف ترميز واضح جدا هو امتداد الملف إرفاق جميع الملفات المتأثرة عادة عرض اسم الفدية. البيانات الخاصة بك وسوف يكون مؤمنا باستخدام خوارزميات التشفير القوية التي ليست دائما ممكنة لكسر. ملاحظة فدية ثم سوف تظهر ، الذي ينبغي أن يفسر هذا الوضع. سيتم عرض شراء برنامج فك التشفير, لكن ليس هذا هو الخيار المقترح. لا ننسى الذين كنت تتعامل مع ما هو منع مجرمي الإنترنت من مجرد أخذ المال الخاص بك. من خلال دفع ، فإنك لن تكون مجرد المخاطرة فقدان المال الخاص بك ، يمكنك أيضا تمويل مشاريعهم المستقبلية. و الناس سوف تصبح مهتمة على نحو متزايد في الأعمال التي ورد 1 مليار دولار في عام 2016. النظر في إمكانية الاستثمار في طلب المال إلى نسخة احتياطية جيدة بدلا من ذلك. هذه الأنواع من العدوى يمكن أن يحدث مرة أخرى, ولكن إذا كان النسخ الاحتياطي المتوفرة ، ملف الخسارة لن تكون هناك إمكانية. ببساطة لا تدفع العقل إلى مطالب والقضاء على Horsia ransomware. إذا كان يمكنك أن تصبح مألوفة مع انتشار طرق العدوى يجب أن تكون قادرة على دودج لهم في المستقبل.

Horsia ransomware القضاء

تأخذ في الاعتبار أن برامج مكافحة البرامج الضارة سوف تكون مطلوبة تماما إنهاء ملف ترميز البرمجيات الخبيثة. لأنك يسمح العدوى إلى إدخال و لأن كنت تقرأ هذا, قد لا يكون من ذوي الخبرة جدا مع أجهزة الكمبيوتر, الذي هو السبب في أننا لا ننصح محاولة لمحو Horsia ransomware باليد. هناك إختيار سوف تستخدم موثوقة من البرامج الضارة إزالة softwareto تأخذ الرعاية من كل شيء. التهديد الخبيثة إزالة البرامج التي تم إنشاؤها إلى إلغاء Horsia ransomware وغيرها من تهديدات مماثلة ، لذلك لا ينبغي أن يسبب مشاكل. ومع ذلك ، إذا كنت غير متأكد حول كيفية المضي قدما ، التوجيهية ويمكن الاطلاع أدناه. الأداة هي غير قادرة على المساعدة في استعادة البيانات ، مسح العدوى من الجهاز الخاص بك. ولكن يجب أن نعرف أيضا أن بعض ransomware هو decryptable و البرمجيات الخبيثة يمكن للباحثين تطوير مجانا decryptors.

تنزيل أداة إزالةلإزالة Horsia ransomware

تعلم كيفية إزالة Horsia ransomware من جهاز الكمبيوتر الخاص بك

- الخطوة 1. إزالة Horsia ransomware باستخدام الوضع الآمن مع الشبكات.

- الخطوة 2. إزالة Horsia ransomware باستخدام System Restore

- الخطوة 3. استرداد البيانات الخاصة بك

الخطوة 1. إزالة Horsia ransomware باستخدام الوضع الآمن مع الشبكات.

a) الخطوة 1. الوصول إلى الوضع الآمن مع الشبكات.

بالنسبة Windows 7/Vista/XP

- ابدأ → اغلاق → إعادة تشغيل → OK.

- اضغط و استمر في الضغط على المفتاح F8 حتى خيارات التمهيد المتقدمة يظهر.

- اختر الوضع الآمن مع الشبكات

بالنسبة Windows 8/10 المستخدمين

- اضغط على زر الطاقة التي تظهر في Windows شاشة تسجيل الدخول. اضغط مع الاستمرار على المفتاح Shift. انقر فوق إعادة التشغيل.

- استكشاف → خيارات متقدمة → إعدادات بدء التشغيل → إعادة تشغيل.

- اختر تمكين الوضع الآمن مع الشبكات.

b) الخطوة 2. إزالة Horsia ransomware.

الآن سوف تحتاج إلى فتح المستعرض الخاص بك وتحميل نوع من برامج مكافحة البرمجيات الخبيثة. اختيار واحد موثوق به ، تثبيته ويكون ذلك تفحص جهاز الكمبيوتر الخاص بك من التهديدات الخبيثة. عندما ransomware يتم العثور على إزالته. إذا لسبب ما لم تتمكن من الوصول إلى الوضع الآمن مع الشبكات الذهاب مع خيار آخر.الخطوة 2. إزالة Horsia ransomware باستخدام System Restore

a) الخطوة 1. الوصول إلى الوضع الآمن مع Command Prompt.

بالنسبة Windows 7/Vista/XP

- ابدأ → اغلاق → إعادة تشغيل → OK.

- اضغط و استمر في الضغط على المفتاح F8 حتى خيارات التمهيد المتقدمة يظهر.

- حدد الوضع الآمن مع Command Prompt.

بالنسبة Windows 8/10 المستخدمين

- اضغط على زر الطاقة التي تظهر في Windows شاشة تسجيل الدخول. اضغط مع الاستمرار على المفتاح Shift. انقر فوق إعادة التشغيل.

- استكشاف → خيارات متقدمة → إعدادات بدء التشغيل → إعادة تشغيل.

- اختر تمكين الوضع الآمن مع Command Prompt.

b) الخطوة 2. استعادة الملفات والإعدادات.

- سوف تحتاج إلى كتابة cd استعادة النافذة التي تظهر. اضغط Enter.

- اكتب في rstrui.exe و مرة أخرى ، اضغط Enter.

- وهناك نافذة منبثقة و يجب أن تضغط التالي. اختيار نقطة استعادة ثم اضغط على التالي مرة أخرى.

- اضغط نعم.

الخطوة 3. استرداد البيانات الخاصة بك

بينما النسخ الاحتياطي ضروري, لا يزال هناك عدد غير قليل من المستخدمين الذين ليس لديهم ذلك. إذا كنت واحدا منهم, يمكنك محاولة أدناه توفير أساليب كنت قد تكون قادرة على استرداد الملفات.a) باستخدام Data Recovery Pro استرداد الملفات المشفرة.

- تحميل Data Recovery Pro ، ويفضل أن يكون من الثقات الموقع.

- تفحص جهازك عن الملفات القابلة للاسترداد.

- استعادتها.

b) استعادة الملفات من خلال Windows الإصدارات السابقة

إذا كان لديك تمكين استعادة النظام ، يمكنك استعادة الملفات من خلال Windows الإصدارات السابقة.- العثور على الملف الذي تريد استرداد.

- انقر بزر الماوس الأيمن على ذلك.

- حدد خصائص ثم الإصدارات السابقة.

- اختيار نسخة من الملف الذي تريد استرداد واضغط على Restore.

c) باستخدام الظل Explorer لاستعادة الملفات

إذا كنت محظوظا, انتزاع الفدية لا حذف النسخ الاحتياطية. أنها مصنوعة من قبل النظام الخاص بك تلقائيا عندما تعطل النظام.- انتقل إلى الموقع الرسمي (shadowexplorer.com) واكتساب ظل تطبيق مستكشف.

- إعداد و فتحه.

- اضغط على القائمة المنسدلة ثم اختيار القرص الذي تريد.

- إذا المجلدات استردادها ، وسوف تظهر هناك. اضغط على المجلد ثم التصدير.

* SpyHunter scanner, published on this site, is intended to be used only as a detection tool. More info on SpyHunter. To use the removal functionality, you will need to purchase the full version of SpyHunter. If you wish to uninstall SpyHunter, click here.