ما هو انتزاع الفدية

Greystars ransomware هو ملف تشفير البرمجيات الخبيثة المعروفة باسم الفدية في القصير. الفدية ليست شيئا كل شخص قد سمع, و إذا كنت قد واجهت ذلك الآن عليك أن تتعلم كيف الضارة يمكن أن تكون اليد الأولى. البيانات تشفير البرامج الضارة يستخدم خوارزميات تشفير قوية لتشفير البيانات ، و بمجرد أن يتم تنفيذ هذه العملية ، البيانات سيتم تأمين وسوف لا تكون قادرة على فتحها. ترميز البيانات البرمجيات الخبيثة يعتقد أن هذا خطر التلوث بسبب استعادة الملف غير ممكن في كل حالة. سوف تعطى لك خيار دفع فدية decryptor ولكن هذا لا أحكم فكرة. دفع لا تكفل بالضرورة سوف تحصل على الملفات الخاصة بك مرة أخرى ، لذلك نتوقع أن كنت قد يكون مجرد إضاعة المال الخاص بك. لا ننسى الذين كنت تتعامل مع ، لا تتوقع المجرمين إلى عناء أن توفر لك decryptor عندما يكون لديهم خيار فقط أخذ المال الخاص بك. وعلاوة على ذلك, المال الخاص بك سوف تذهب نحو المستقبل ترميز البيانات من البرامج الضارة و البرمجيات الخبيثة. البيانات تشفير البرامج الضارة هو بالفعل تكلف ثروة الشركات, هل تريد حقا أن. الناس تزداد لجذب الأعمال لأن أكثر الناس تتوافق مع طلبات أكثر ربحية يصبح. النظر في إمكانية الاستثمار في النسخ الاحتياطي بدلا من ذلك لأنه قد ينتهي بك الأمر في حالة فقدان البيانات إمكانية مرة أخرى. هل يمكن ببساطة إصلاح Greystars ransomware الفيروس دون مشاكل. يمكنك العثور على تفاصيل حول كيفية حماية النظام الخاص بك من هذا التهديد في الفقرة التالية, إذا كنت غير متأكد حول كيفية ترميز ملف البرامج الضارة حتى وصلت إلى جهاز الكمبيوتر الخاص بك.

تنزيل أداة إزالةلإزالة Greystars ransomware

الفدية انتشار أساليب

الفدية التلوث يمكن أن تحدث بسهولة جدا ، وعادة ما تستخدم مثل هذه الأساليب الأساسية كما إرفاق الملفات الملوثة إلى رسائل البريد الإلكتروني ، والاستفادة من خارج التاريخ البرمجيات استضافة المواقع الملوثة ملفات مشكوك فيها تحميل المنصات. كما نرى هذه الأساليب لا تزال تستخدم هذا يعني أن الناس إلى حد ما في الإهمال عند استخدام البريد الإلكتروني أو تحميل الملفات. هناك احتمال أن أكثر تفصيلا استخدمت طريقة العدوى ، حيث أن بعض البيانات ترميز البرامج الخبيثة لا تستخدم لهم. مجرمي الإنترنت لا تحتاج أن تفعل الكثير فقط أكتب عام البريد الإلكتروني الذي يظهر تماما مصداقية إرفاق الملوثة الملف إلى البريد الإلكتروني وإرسالها إلى الضحايا المحتملين الذين قد تعتقد أن المرسل هو شخص ذو مصداقية. المواضيع حول المال يمكن أن يكون في كثير من الأحيان واجه المستخدمين أكثر عرضة فتح رسائل البريد الإلكتروني هذه. المحتالين عبر الإنترنت أيضا عادة أدعي أن يكون من الأمازون ، ونقول الضحايا المحتملين أنه كان هناك نشاط غريب لوحظ في حساباتهم ، والتي يجب أن التي من شأنها أن تجعل المستخدم أقل حذرا سيكونون أكثر عرضة فتح المرفق. هناك بضعة أشياء يجب عليك أن تأخذ في الاعتبار عند فتح مرفقات البريد الإلكتروني إذا كنت ترغب في الحفاظ على جهاز الكمبيوتر الخاص بك آمنة. التحقق من المرسل إلى التأكد من أنه شخص تعرفه. لا تستعجل فتح الملف المرفق فقط لأن المرسل يبدو مألوفا بالنسبة لك, أولا سوف تحتاج إلى التحقق إذا كان عنوان البريد الإلكتروني مباريات المرسل الفعلي البريد الإلكتروني. ابحث عن الأخطاء النحوية واضحة, أنهم في كثير من الأحيان صارخ. علما كيف أنت موجهة ، إذا كان المرسل الذي يعرف اسمك دائما استخدام اسمك في التحية. نقاط الضعف في جهازك من البرامج يمكن أن تستخدم أيضا أن تصيب. البرنامج يأتي مع بعض نقاط الضعف التي يمكن استغلالها عن البرامج الضارة لدخول النظام ، ولكن البرامج المبدعين اصلاحها في أقرب وقت لأنها وجدت. ولكن اذا حكمنا من خلال كمية من الأجهزة المصابة من خلال WannaCry, ومن الواضح أن ليس كل من هو الذي سريعة لتحديث البرامج. فمن الأهمية بمكان أن تقوم بتثبيت تلك البقع لأنه إذا نقطة ضعف خطيرة ، فإنه يمكن استخدامها من قبل البرامج الضارة. بقع يمكن تثبيت تلقائيا, إذا كنت تجد تلك التنبيهات المزعجة.

ماذا يفعل

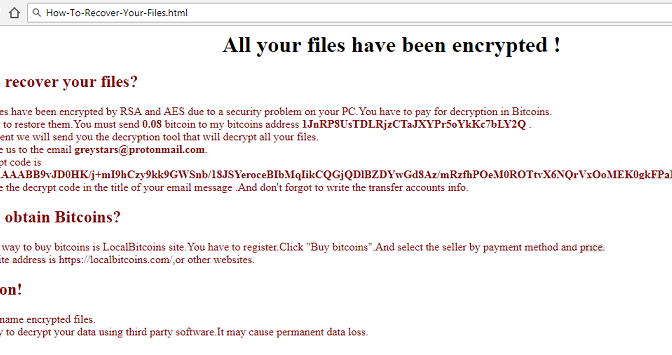

عندما الفدية تمكن من دخول النظام الخاص بك ، سوف يستهدف بعض أنواع الملفات و بعد تواجدهم, أنها سوف تكون مشفرة. سوف لا تكون قادرا على فتح الملفات الخاصة بك, لذلك حتى لو كنت لا يدركون ما يحدث في البداية سوف تعرف في نهاية المطاف. التحقق من ملفات غريبة امتداد وأضاف أنهم سوف تساعد في تحديد أي ملف تشفير البرمجيات الخبيثة. لسوء الحظ, قد تكون ملفات مشفرة بشكل دائم إذا قوي خوارزمية التشفير تنفيذها. ملاحظة فدية سيوضح أن الملفات تم تأمين وكيف يمكن استعادتها. المقترح يتضمن أسلوب يمكنك شراء فك التشفير فائدة. إذا كان مبلغ الفدية لا ذكر على وجه التحديد ، يجب أن تستخدم الموردة عنوان البريد الإلكتروني في الاتصال المحتالين لمعرفة المبلغ الذي قد تعتمد على قيمة البيانات الخاصة بك. كما تعلمون بالفعل, دفع لا خيار نود أن نوصي. حتى قبل أن تفكر في دفع انظري إلى بدائل أخرى أولا. حاول أن تتذكر ربما النسخ الاحتياطي هو متاح ولكن كنت قد نسيت حول هذا الموضوع. هناك أيضا إمكانية أن مجانية برامج فك التشفير قد تم تطويرها. البرمجيات الخبيثة المتخصصين قد تكون قادرة على فك تشفير ملف ترميز البرمجيات الخبيثة ، ولذلك فقد وضع أداة مجانية. قبل اتخاذ خيار لدفع ننظر إلى برنامج فك التشفير. أكثر حكمة الشراء يكون النسخ الاحتياطي. و إذا كان النسخ الاحتياطي هو متاح ، يمكنك استرداد البيانات من هناك بعد القضاء على Greystars ransomware الفيروس إذا كان لا يزال على النظام الخاص بك. إذا أنت الآن على دراية بكيفية انتزاع الفدية, تجنب هذا النوع من العدوى لا ينبغي أن يكون صعبا. عصا إلى المواقع الآمنة عندما يتعلق الأمر تنزيل, توخي الحذر عند فتح الملفات إضافة إلى رسائل البريد الإلكتروني ، وضمان الحفاظ على البرنامج تحديث في جميع الأوقات.

طرق إزالة Greystars ransomware

مضاد البرامج الضارة الأداة سوف تكون البرامج المطلوبة أن يكون إذا كنت ترغب في تشفير البيانات البرمجيات الخبيثة إنهاء بالكامل. فإنه يمكن أن يكون من الصعب جدا إصلاح يدويا Greystars ransomware الفيروس بسبب خطأ يمكن أن يؤدي إلى مزيد من الضرر. وبالتالي اختيار طريقة تلقائية. هذه الأداة المساعدة هو مفيد على الجهاز لأنه لن تضمن فقط لإصلاح Greystars ransomware ولكن أيضا وضع حد مماثلة من محاولة الحصول على. العثور على وتثبيت مناسبة الأداة المساعدة تفحص جهازك عن العدوى. نضع في اعتبارنا أن, برنامج إزالة البرامج الضارة لا يملك القدرة على فك تشفير البيانات الخاصة بك. بعد القضاء على ترميز ملف البرامج الضارة ، تضمن لك الحصول على نسخة احتياطية بانتظام احتياطية لجميع الملفات الهامة.

تنزيل أداة إزالةلإزالة Greystars ransomware

تعلم كيفية إزالة Greystars ransomware من جهاز الكمبيوتر الخاص بك

- الخطوة 1. إزالة Greystars ransomware باستخدام الوضع الآمن مع الشبكات.

- الخطوة 2. إزالة Greystars ransomware باستخدام System Restore

- الخطوة 3. استرداد البيانات الخاصة بك

الخطوة 1. إزالة Greystars ransomware باستخدام الوضع الآمن مع الشبكات.

a) الخطوة 1. الوصول إلى الوضع الآمن مع الشبكات.

بالنسبة Windows 7/Vista/XP

- ابدأ → اغلاق → إعادة تشغيل → OK.

- اضغط و استمر في الضغط على المفتاح F8 حتى خيارات التمهيد المتقدمة يظهر.

- اختر الوضع الآمن مع الشبكات

بالنسبة Windows 8/10 المستخدمين

- اضغط على زر الطاقة التي تظهر في Windows شاشة تسجيل الدخول. اضغط مع الاستمرار على المفتاح Shift. انقر فوق إعادة التشغيل.

- استكشاف → خيارات متقدمة → إعدادات بدء التشغيل → إعادة تشغيل.

- اختر تمكين الوضع الآمن مع الشبكات.

b) الخطوة 2. إزالة Greystars ransomware.

الآن سوف تحتاج إلى فتح المستعرض الخاص بك وتحميل نوع من برامج مكافحة البرمجيات الخبيثة. اختيار واحد موثوق به ، تثبيته ويكون ذلك تفحص جهاز الكمبيوتر الخاص بك من التهديدات الخبيثة. عندما ransomware يتم العثور على إزالته. إذا لسبب ما لم تتمكن من الوصول إلى الوضع الآمن مع الشبكات الذهاب مع خيار آخر.الخطوة 2. إزالة Greystars ransomware باستخدام System Restore

a) الخطوة 1. الوصول إلى الوضع الآمن مع Command Prompt.

بالنسبة Windows 7/Vista/XP

- ابدأ → اغلاق → إعادة تشغيل → OK.

- اضغط و استمر في الضغط على المفتاح F8 حتى خيارات التمهيد المتقدمة يظهر.

- حدد الوضع الآمن مع Command Prompt.

بالنسبة Windows 8/10 المستخدمين

- اضغط على زر الطاقة التي تظهر في Windows شاشة تسجيل الدخول. اضغط مع الاستمرار على المفتاح Shift. انقر فوق إعادة التشغيل.

- استكشاف → خيارات متقدمة → إعدادات بدء التشغيل → إعادة تشغيل.

- اختر تمكين الوضع الآمن مع Command Prompt.

b) الخطوة 2. استعادة الملفات والإعدادات.

- سوف تحتاج إلى كتابة cd استعادة النافذة التي تظهر. اضغط Enter.

- اكتب في rstrui.exe و مرة أخرى ، اضغط Enter.

- وهناك نافذة منبثقة و يجب أن تضغط التالي. اختيار نقطة استعادة ثم اضغط على التالي مرة أخرى.

- اضغط نعم.

الخطوة 3. استرداد البيانات الخاصة بك

بينما النسخ الاحتياطي ضروري, لا يزال هناك عدد غير قليل من المستخدمين الذين ليس لديهم ذلك. إذا كنت واحدا منهم, يمكنك محاولة أدناه توفير أساليب كنت قد تكون قادرة على استرداد الملفات.a) باستخدام Data Recovery Pro استرداد الملفات المشفرة.

- تحميل Data Recovery Pro ، ويفضل أن يكون من الثقات الموقع.

- تفحص جهازك عن الملفات القابلة للاسترداد.

- استعادتها.

b) استعادة الملفات من خلال Windows الإصدارات السابقة

إذا كان لديك تمكين استعادة النظام ، يمكنك استعادة الملفات من خلال Windows الإصدارات السابقة.- العثور على الملف الذي تريد استرداد.

- انقر بزر الماوس الأيمن على ذلك.

- حدد خصائص ثم الإصدارات السابقة.

- اختيار نسخة من الملف الذي تريد استرداد واضغط على Restore.

c) باستخدام الظل Explorer لاستعادة الملفات

إذا كنت محظوظا, انتزاع الفدية لا حذف النسخ الاحتياطية. أنها مصنوعة من قبل النظام الخاص بك تلقائيا عندما تعطل النظام.- انتقل إلى الموقع الرسمي (shadowexplorer.com) واكتساب ظل تطبيق مستكشف.

- إعداد و فتحه.

- اضغط على القائمة المنسدلة ثم اختيار القرص الذي تريد.

- إذا المجلدات استردادها ، وسوف تظهر هناك. اضغط على المجلد ثم التصدير.

* SpyHunter scanner, published on this site, is intended to be used only as a detection tool. More info on SpyHunter. To use the removal functionality, you will need to purchase the full version of SpyHunter. If you wish to uninstall SpyHunter, click here.