ما هو ملف تشفير البرامج الضارة

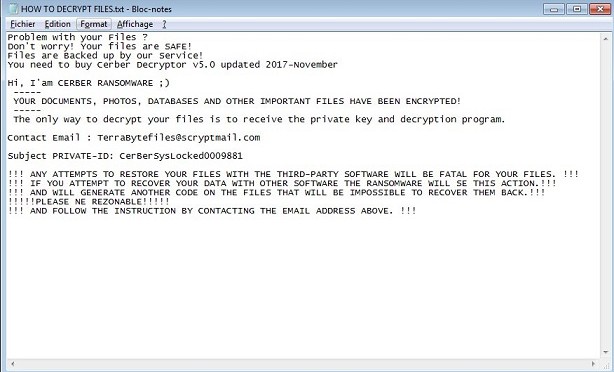

CerBerSysLock ransomware هو هو-تشفير ملف نوع من البرمجيات الخبيثة. الفدية عادة ما تتسرب من خلال أنظمة البريد الإلكتروني غير المرغوبة أو تنزيل وهمية و هذا ربما تستخدم تلك الأساليب. ملف ترميز البرامج الضارة هو ضار للغاية قطعة من الإضرار البرنامج لأنه يقوم بتشفير البيانات والمطالب التي تدفع للحصول عليها مرة أخرى. أحيانا من البرامج الضارة المحللين قادرون على بناء دولة حرة مفتاح فك التشفير أو إذا كان لديك نسخة احتياطية ، قد تحصل على الملفات الخاصة بك مرة أخرى من هناك. بخلاف ذلك ، يمكن أن يكون من المستحيل استعادة الملفات الخاصة بك. دفع الفدية لا يعني أنك سوف استرداد الملفات الخاصة بك حتى أن تبقي في الاعتبار إذا كنت تميل نحو دفع. لا ننسى الذين كنت تتعامل مع المتسللين قد لا يشعرون بأنهم مجبرون على مساعدتك مع أي شيء. فإننا نقترح عليك أن تلغي CerBerSysLock ransomware بدلا من الامتثال للطلبات.

تنزيل أداة إزالةلإزالة CerBerSysLock ransomware

كيف-تشفير ملف البرامج الضارة تؤثر على النظام

الأكثر احتمالا طريقة الحصول على ملف تشفير البرمجيات الخبيثة عبر البريد الإلكتروني المزعج. الملوثة الملف ملاصقة بريد إلكتروني وإرسالها إلى الكثير من المستخدمين. الفدية سوف تكون قادرة على تحميل على جهاز الكمبيوتر الخاص بك لحظة فتح مرفق البريد الإلكتروني. إذا كنت الشخص الذي يفتح جميع رسائل البريد الإلكتروني والمرفقات كنت تتلقى الجهاز الخاص بك قد يكون في خطر. يجب أن تكون قادرا على التفريق البريد الإلكتروني المصابة من منزل آمن إلى حد ما بسهولة, تحتاج فقط إلى تعلم علامات. بغض النظر عن مدى صحة البريد الإلكتروني قد تبدو ، تختلف من المرسلين الذين تدفع لك تحميل المرفق. وعموما ، تكون حذرا لأن أي مرفق البريد الإلكتروني أن الأراضي في صندوق البريد الوارد الخاص بك قد يكون من البرامج الضارة. تحميل من غير موثوقة البوابات قد يؤدي أيضا إلى الفدية. الاعتماد فقط على مصداقية المواقع مع التنزيلات الآمنة.

سوف تكون ملفاتك المشفرة قبل حتى فهم ما حدث. جميع الملفات الهامة الخاصة بك سوف تكون مشفرة مثل الصور وأشرطة الفيديو والوثائق. ثم سترى ملاحظة فدية ، والتي سوف تكشف ما يجري. ومما لا شك فيه سوف تكون هناك حاجة لدفع مقابل استعادة البيانات. المحتالين’ الإجراءات لا يمكن التنبؤ بها وبالتالي التعامل معهم أمر مزعج بعض الشيء. بحيث يدفع ، قد يكون مجرد التخلي عن المال في مقابل لا شيء. نضع في اعتبارنا أنه حتى بعد الدفع ، فك التشفير فائدة قد لا تكون بالضرورة أرسلت لك. لا يكون صدمت إذا كنت تدفع للحصول على شيء يتم إرسالها لك ، لأنه لا يوجد شيء وقف المجرمين من مجرد أخذ المال الخاص بك. إذا كان النسخ الاحتياطي هو شيء لديك ، يمكنك فقط إلغاء CerBerSysLock ransomware ثم استرداد البيانات. إذا كان لديك النسخ الاحتياطي أو لا نقترح عليك إزالة CerBerSysLock ransomware.

كيفية مسح CerBerSysLock ransomware

أنت حذرت من أن السبيل الوحيد الآمن حذف CerBerSysLock ransomware باستخدام برامج مكافحة البرامج الضارة. إذا كنت عديم الخبرة المستخدم ، من جهة CerBerSysLock ransomware القضاء قد تكون معقدة جدا بالنسبة لك. المهنية إزالة البرامج الضارة البرنامج يهدف إلى إنهاء CerBerSysLock ransomware و التهابات مماثلة لن استرداد الملفات الخاصة بك

تنزيل أداة إزالةلإزالة CerBerSysLock ransomware

تعلم كيفية إزالة CerBerSysLock ransomware من جهاز الكمبيوتر الخاص بك

- الخطوة 1. إزالة CerBerSysLock ransomware باستخدام الوضع الآمن مع الشبكات.

- الخطوة 2. إزالة CerBerSysLock ransomware باستخدام System Restore

- الخطوة 3. استرداد البيانات الخاصة بك

الخطوة 1. إزالة CerBerSysLock ransomware باستخدام الوضع الآمن مع الشبكات.

a) الخطوة 1. الوصول إلى الوضع الآمن مع الشبكات.

بالنسبة Windows 7/Vista/XP

- ابدأ → اغلاق → إعادة تشغيل → OK.

- اضغط و استمر في الضغط على المفتاح F8 حتى خيارات التمهيد المتقدمة يظهر.

- اختر الوضع الآمن مع الشبكات

بالنسبة Windows 8/10 المستخدمين

- اضغط على زر الطاقة التي تظهر في Windows شاشة تسجيل الدخول. اضغط مع الاستمرار على المفتاح Shift. انقر فوق إعادة التشغيل.

- استكشاف → خيارات متقدمة → إعدادات بدء التشغيل → إعادة تشغيل.

- اختر تمكين الوضع الآمن مع الشبكات.

b) الخطوة 2. إزالة CerBerSysLock ransomware.

الآن سوف تحتاج إلى فتح المستعرض الخاص بك وتحميل نوع من برامج مكافحة البرمجيات الخبيثة. اختيار واحد موثوق به ، تثبيته ويكون ذلك تفحص جهاز الكمبيوتر الخاص بك من التهديدات الخبيثة. عندما ransomware يتم العثور على إزالته. إذا لسبب ما لم تتمكن من الوصول إلى الوضع الآمن مع الشبكات الذهاب مع خيار آخر.الخطوة 2. إزالة CerBerSysLock ransomware باستخدام System Restore

a) الخطوة 1. الوصول إلى الوضع الآمن مع Command Prompt.

بالنسبة Windows 7/Vista/XP

- ابدأ → اغلاق → إعادة تشغيل → OK.

- اضغط و استمر في الضغط على المفتاح F8 حتى خيارات التمهيد المتقدمة يظهر.

- حدد الوضع الآمن مع Command Prompt.

بالنسبة Windows 8/10 المستخدمين

- اضغط على زر الطاقة التي تظهر في Windows شاشة تسجيل الدخول. اضغط مع الاستمرار على المفتاح Shift. انقر فوق إعادة التشغيل.

- استكشاف → خيارات متقدمة → إعدادات بدء التشغيل → إعادة تشغيل.

- اختر تمكين الوضع الآمن مع Command Prompt.

b) الخطوة 2. استعادة الملفات والإعدادات.

- سوف تحتاج إلى كتابة cd استعادة النافذة التي تظهر. اضغط Enter.

- اكتب في rstrui.exe و مرة أخرى ، اضغط Enter.

- وهناك نافذة منبثقة و يجب أن تضغط التالي. اختيار نقطة استعادة ثم اضغط على التالي مرة أخرى.

- اضغط نعم.

الخطوة 3. استرداد البيانات الخاصة بك

بينما النسخ الاحتياطي ضروري, لا يزال هناك عدد غير قليل من المستخدمين الذين ليس لديهم ذلك. إذا كنت واحدا منهم, يمكنك محاولة أدناه توفير أساليب كنت قد تكون قادرة على استرداد الملفات.a) باستخدام Data Recovery Pro استرداد الملفات المشفرة.

- تحميل Data Recovery Pro ، ويفضل أن يكون من الثقات الموقع.

- تفحص جهازك عن الملفات القابلة للاسترداد.

- استعادتها.

b) استعادة الملفات من خلال Windows الإصدارات السابقة

إذا كان لديك تمكين استعادة النظام ، يمكنك استعادة الملفات من خلال Windows الإصدارات السابقة.- العثور على الملف الذي تريد استرداد.

- انقر بزر الماوس الأيمن على ذلك.

- حدد خصائص ثم الإصدارات السابقة.

- اختيار نسخة من الملف الذي تريد استرداد واضغط على Restore.

c) باستخدام الظل Explorer لاستعادة الملفات

إذا كنت محظوظا, انتزاع الفدية لا حذف النسخ الاحتياطية. أنها مصنوعة من قبل النظام الخاص بك تلقائيا عندما تعطل النظام.- انتقل إلى الموقع الرسمي (shadowexplorer.com) واكتساب ظل تطبيق مستكشف.

- إعداد و فتحه.

- اضغط على القائمة المنسدلة ثم اختيار القرص الذي تريد.

- إذا المجلدات استردادها ، وسوف تظهر هناك. اضغط على المجلد ثم التصدير.

* SpyHunter scanner, published on this site, is intended to be used only as a detection tool. More info on SpyHunter. To use the removal functionality, you will need to purchase the full version of SpyHunter. If you wish to uninstall SpyHunter, click here.