Är detta ett allvarligt hot

Verasto ransomware fil-kryptering av skadlig kod, även känd som ransomware, kommer att koda dina data. Dessa typer av föroreningar bör tas på allvar, eftersom de kan resultera i filen förlust. Det är ganska lätt att bli smittad, vilket bara bidrar till varför det är så farligt. Spam e-postbilagor, infekterade annonser och falska nedladdningar är den mest typiska anledningar till varför ransomware kan infektera. Så fort det är igång, det kommer att börja kryptera dina filer, och när processen är klar, det kommer att be dig att betala pengar för att få en decryptor, vilket teoretiskt skulle återställa dina data. Beroende på vilka data kodning skadlig kod du har, summan bad kommer att vara annorlunda. Om du funderar på att betala, tänk om alternativ först. Brottslingar kommer inte att känna sig tvingad att hjälpa dig att återställa dina filer, så du kan i slutändan får något. Du skulle verkligen inte vara den enda person för att få något annat. I stället för att uppfylla de önskemål, skulle det vara klokare att köpa någon form av backup med en del av pengarna. Vi är säkra på att du kommer att hitta ett alternativ som passar dina behov eftersom det finns många att välja från. För dem som gjorde säkerhetskopiera filer innan malware infiltrerat, helt enkelt ta bort Verasto ransomware och återställa data från där du lagra dem. Det är viktigt att förbereda sig för alla scenarier i dessa typer av situationer eftersom du kommer förmodligen bli smittad igen. Om du vill vara säker, behöver du bekanta dig med potentiella föroreningar och hur man kan skydda din dator från dem.

Hämta Removal Toolta bort Verasto ransomware

Ransomware distribution sätt

Även om det finns speciella fall, de flesta av ransomware använder grundläggande sätt för distribution, som är spam e-post, infekterade annonser och falska nedladdningar. Det betyder inte att utvecklare inte kommer att använda avancerade metoder.

Du sannolikt fått infektionen via e-post, som kunde ha kommit från en legitim e-post visas. Du har förmodligen gissat, alla skadliga program som utvecklare behöver göra är att lägga till en skadad fil till ett e-postmeddelande och skicka det till många människor. Om de ville, brottslingar kunde göra dessa e-postmeddelanden mycket övertygande, normalt med hjälp av ämnen som pengar och skatter, som är varför det är egentligen inte förvånande att dessa bilagor öppnas. När man arbetar med e-post från avsändare du inte är bekant med, variera för vissa tecken på att det skulle vara skadlig, till exempel misstag i grammatik, stark uppmuntran för att öppna bilagan. För att göra det mer tydligt, om någon viktig skickar du en fil, som de skulle använda ditt namn, inte allmänna hälsningar, och du skulle inte behöva leta efter e-post i mappen skräppost. Det skulle inte vara chockerande om du ser känt företagsnamn (Amazon, eBay, PayPal) användas, eftersom när folk märker ett känt namn, de är mer benägna att släppa ner sin vakt. Du kunde också ha plockat upp infektion via några andra sätt, exempelvis äventyras annonser eller falska nedladdningar. Om du var på en äventyras webbplats och klickade på en infekterad annons, det kan ha orsakat att kryptera data skadlig programvara att ladda ner. Och hålla sig till legitima webbplatser för nedladdningar. Källor så som annonser och popup-fönster är ökända för att inte trovärdiga källor, så att aldrig ladda ner något från dem. Om en ansökan som behövs för att uppdatera sig själv, det skulle inte varna dig via webbläsaren, det skulle antingen uppdateringen av sig själv, eller att varna dig via programmet själv.

Vad gör det?

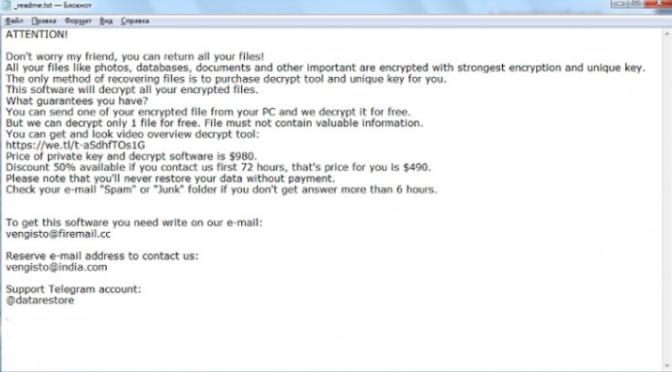

En av anledningarna till fil kodning av skadliga program är tänkt att vara en mycket skadlig infektion eftersom det kan göra dekryptering inte möjligt. Processen för att koda dina data tar en mycket kort tid, så det är möjligt att du inte ens märker det. Vad gör fil kodning uppenbar är den file extension lagt till alla filer som påverkas, oftast genom att ange namnet på den ransomware. Anledningen till att dina filer kan vara permanent eftersom vissa data kryptera malware använda starka krypteringsalgoritmer för kodningen, och kan vara omöjligt att bryta dem. En gisslan anteckning visas när krypteringen är klar, och det borde förklara situationen. Du kommer att erbjudas en avkodning programmet utan att betala för det är inte rekommenderat. Om du räknar en hackare att skylla för att låsa dina filer att hålla sitt ord, du kan bli besviken, eftersom det inte finns något som hindrar dem från att bara ta dina pengar. Dessutom, du skulle ge skurkar pengar för att ytterligare utveckla skadlig programvara. Det lätt att göra pengar regelbundet att locka fler och fler människor till den verksamhet, som enligt uppgift gjort $1 miljarder under 2016. Att investera i backup skulle bli så mycket klokare idé. Och dina filer inte skulle vara i riskzonen om denna typ av situation reoccurred. Vår rekommendation är att inte ta hänsyn till de önskemål, och om hotet är fortfarande inne på din enhet, avsluta Verasto ransomware, i fall att du behöver hjälp, kan du använda de instruktioner vi tillhandahåller nedan i detta betänkande. Och försöker bekanta sig med hur dessa typer av hot sprids, så att du är i den här situationen igen.

Ett sätt att upphäva Verasto ransomware

Förekomsten av anti-malware program som kommer att krävas för att räkna ut om hotet är fortfarande kvar på datorn, och i fall det är att avsluta det. Eftersom du får ransomware att få i, och eftersom du läser detta, du kan inte vara särskilt dator kunniga, vilket är varför det inte rekommenderas att manuellt avsluta Verasto ransomware. I stället för att riskera att skada din dator, använda anti-malware program. Det bör inte vara några problem med processen, som dessa typer av program är gjort för att radera Verasto ransomware och liknande infektioner. Riktlinjer för att hjälpa dig kommer att ges nedan, i fall eliminera processen är inte så enkel. Tänk på att verktyget kan hjälpa dig att dekryptera dina data, allt det kommer att göra är att se till hotet är borta. Ibland, dock, den ransomware är decryptable, således malware forskare är att kunna skapa en gratis dekryptering verktyg, så att den ser ut för det.

Hämta Removal Toolta bort Verasto ransomware

Lär dig att ta bort Verasto ransomware från datorn

- Steg 1. Ta bort Verasto ransomware hjälp av Felsäkert Läge med Nätverk.

- Steg 2. Ta bort Verasto ransomware med System Restore

- Steg 3. Återställa dina data

Steg 1. Ta bort Verasto ransomware hjälp av Felsäkert Läge med Nätverk.

a) Steg 1. Tillgång Felsäkert Läge med Nätverk.

För Windows 7/Vista/XP

- Start → Avstängning → Starta → OK.

- Tryck på och tryck på F8 tills Avancerade startalternativ visas.

- Välj Felsäkert Läge med Nätverk

För Windows 8/10 användare

- Tryck på power-knappen som visas på Windows logga in skärmen. Tryck på och håll ned Skift. Klicka På Starta Om.

- Felsökning → Avancerat → Inställningar för Start → Starta om.

- Välj Aktivera Felsäkert Läge med Nätverk.

b) Steg 2. Ta bort Verasto ransomware.

Du kommer nu att behöva öppna din webbläsare och ladda ner någon form av anti-malware program. Välj en trovärdig man, installera den och få den att söka igenom datorn efter skadliga hot. När ransomware finns, ta bort det. Om, av någon anledning, kan du inte få åtkomst till Felsäkert Läge med Nätverk, gå med ett annat alternativ.Steg 2. Ta bort Verasto ransomware med System Restore

a) Steg 1. Tillgång Felsäkert Läge med Command Prompt.

För Windows 7/Vista/XP

- Start → Avstängning → Starta → OK.

- Tryck på och tryck på F8 tills Avancerade startalternativ visas.

- Välj Felsäkert Läge med Command Prompt.

För Windows 8/10 användare

- Tryck på power-knappen som visas på Windows logga in skärmen. Tryck på och håll ned Skift. Klicka På Starta Om.

- Felsökning → Avancerat → Inställningar för Start → Starta om.

- Välj Aktivera Felsäkert Läge med Command Prompt.

b) Steg 2. Återställa filer och inställningar.

- Du kommer att behöva för att skriva på cd-återställ i fönstret som visas. Tryck På Enter.

- Typ i rstrui.exe och igen, tryck på Enter.

- Ett fönster kommer att dyka upp och du ska trycka på Nästa. Välj en återställningspunkt och klicka på Nästa igen.

- Tryck På Ja.

Steg 3. Återställa dina data

Medan backup är viktigt, det är fortfarande en hel del användare som inte har det. Om du är en av dem, kan du prova de nedan angivna metoderna och du bara kan vara möjligt att återställa filer.a) Med hjälp av Data Recovery Pro för att återställa krypterade filer.

- Ladda ner Data Recovery Pro, helst från en pålitlig webbplats.

- Söka igenom enheten efter filer som kan återvinnas.

- Återställa dem.

b) Återställa filer genom Windows Tidigare Versioner

Om du hade systemåterställning är aktiverat, kan du återställa filer genom Windows Tidigare Versioner.- Hitta en fil som du vill återställa.

- Höger-klicka på den.

- Välj Egenskaper och sedan Tidigare versioner.

- Välj den version av filen som du vill återställa och tryck på Återställ.

c) Med hjälp av Shadow Explorer att återställa filer

Om du har tur, ransomware inte ta bort dina skuggkopior. De är gjorda av ditt system automatiskt när systemet kraschar.- Gå till den officiella webbplatsen (shadowexplorer.com) och skaffa Skuggan Explorer-programmet.

- Ställa upp och öppna den.

- Tryck på rullgardinsmenyn och välj den disk som du vill ha.

- Om mappar som är ersättningsgilla, de kommer att visa det. Tryck på mappen och sedan Exportera.

* SpyHunter scanner, publicerade på denna webbplats, är avsett att endast användas som ett identifieringsverktyg. Mer information om SpyHunter. För att använda funktionen för borttagning, kommer att du behöva köpa den fullständiga versionen av SpyHunter. Om du vill avinstallera SpyHunter, klicka här.