Jest to poważne zagrożenie

Verasto ransomware plik-szyfrowanie malware, znany również jako szkodnika, kodują swoje dane. Te rodzaje zanieczyszczeń, należy traktować poważnie, ponieważ mogą one prowadzić do utraty plików. Jest to dość łatwo zarazić, co tylko dodaje, dlaczego jest to tak niebezpieczne. Spam załączników e-mail, zainfekowanych reklam i fałszywe pobrania najbardziej typowych powodów, dlaczego Ransomware może się zarazić. Jak tylko zostanie uruchomiony, zacznie zaszyfrować swoje pliki, i jak tylko proces się zakończy, zapytaj, co płacisz pieniądze, aby uzyskać расшифровщик, która teoretycznie powinna odzyskać swoje dane. W zależności od kodowania danych złośliwego oprogramowania, wnioskowanej kwoty są różne. Jeśli planujesz zapłacić, pomyśl o alternatywy pierwszy. Przestępcy nie czuje się zobowiązany pomóc w odzyskaniu plików, tak, że można w końcu nie dostaje nic. Z pewnością nie jesteś jedyną osobą, która nic nie dostaniesz. Zamiast wykonania prośby, byłoby rozsądniej kupić jakąś kopię zapasową z niektórymi z tych pieniędzy. Jesteśmy pewni, że znajdziesz opcję, która spełni twoje wymagania, ponieważ istnieje wiele do wyboru. Dla tych, którzy zrobiłem kopię zapasową plików przed malware przeniknęły, po prostu usuń Verasto ransomware i odzyskiwania danych, gdzie je przechowywać. Bardzo ważne jest, aby przygotować się do wszystkich scenariuszy, w takich sytuacjach, bo najprawdopodobniej ponownie zainfekowany. Jeśli chcesz zachować bezpieczeństwo, należy zapoznać się z potencjalnymi zanieczyszczeniami i jak chronić swój samochód od nich.

Pobierz za darmo narzędzie do usuwaniaAby usunąć Verasto ransomware

Sposoby rozprzestrzeniania się szkodnika

Chociaż istnieją szczególne przypadki, większość ransomware wykorzystać podstawowe metody dystrybucji, które są spamu, zainfekowanych reklam i fałszywe pobrania. To nie znaczy, twórcy nie wykorzystują wyrafinowane metody.

To prawdopodobnie ma infekcję za pośrednictwem załączników e-mail, które mogłyby pochodzić z legalnego pojawienia się e-mail. Jak już pewnie się domyślacie, wszystkie złośliwe twórcy oprogramowania muszą zrobić, to dodać uszkodzony plik do wiadomości e-mail i wysłać go do wielu ludzi. Gdyby chcieli, przestępcy mogli wziąć te listy bardzo przekonująco, zwykle wykorzystując takie tematy, jak pieniądze i podatki, więc nie jest to bardzo zaskakujące, że otworzył tych załączników. Podczas pracy z e-mail od nadawców, którzy nie są zaznajomieni z, będzie różnić się w zależności od pewnych oznak, że to może być złośliwego oprogramowania, takich jak błędy w gramatyce, potężnym bodźcem, aby otworzyć załącznik. Aby uczynić go bardziej jasne, jeśli ktoś jest ważna wysyła plik, będą korzystać z nazwy, a nie całkowita pozdrowienia, i nie trzeba szukać list w folderze Spam. To nie byłoby szokujące, jeśli zobaczysz znanych nazw firm (Amazon, eBay i PayPal) jest używany, bo gdy ludzie zauważają znane nazwisko, najprawdopodobniej, nie osłabiły czujność. Można również podchwyciły tę zarazę przez kilka innych sposobów, jak usunąć reklamy lub nielegalnych pobrań. Jeśli byłeś na hacked stronie i klikając na zainfekowanych reklam, to mogło spowodować szyfrowania danych w celu pobierania złośliwego oprogramowania. I stosować się do legalnych stron internetowych do pobrania. Źródeł, takich jak reklamy i wyskakujące okna są znane nie wiarygodnych źródeł, dlatego nigdy nie pobrać coś z nich. Jeśli potrzebujesz aplikacji, aby aktualizować się, że nie będzie ostrzegać przez przeglądarkę lub aktualizacji przez siebie, lub ostrzec cię przez sam program.

Co on robi?

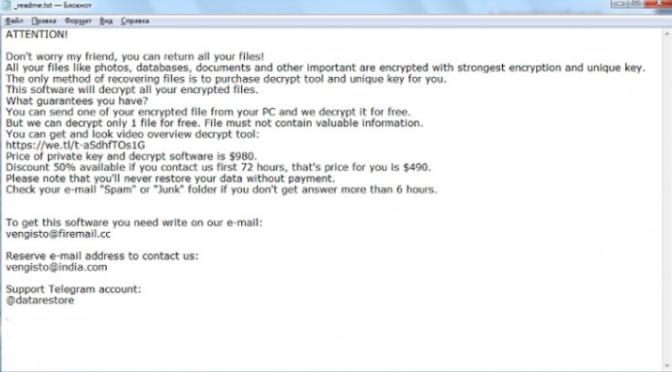

Jednym z powodów, dlaczego plik złośliwego oprogramowania kodowania jest bardzo szkodliwe infekcja komputera, bo to może zrobić odszyfrowania nie jest możliwe. Proces kodowania danych zajmuje bardzo mało czasu, więc może nawet nie zauważyć. Co sprawia, że kodowanie pliku jest dość oczywiste-to rozszerzenie pliku, dodane wszystkie pliki, zwykle z podaniem nazwiska szkodnika. Dlatego pliki mogą zostać utracone na zawsze, z tego względu, szyfrowania danych, malware program używają silnych algorytmów szyfrowania dla procesu kodowania, i może to być niemożliwe, aby je złamać. List z żądaniem okupu pojawi się, jak tylko zakończy się proces szyfrowania i musi wyjaśnić sytuację. Oferowane program dekodowania, ale za to zapłacić nie jest zalecane. Jeśli oczekujesz, że hakerzy doprowadzili do zablokowania plików, aby zachować swoje słowo, możesz być rozczarowany, bo nic nie przeszkadza im po prostu chcę twoich pieniędzy. Ponadto, trzeba będzie dawać проходимцам pieniądze na dalszy rozwój złośliwego oprogramowania. Łatwo robił pieniądze regularnie przyciąga coraz więcej ludzi w biznes, który, podobno, podjęta w 2016 roku 1 miliard dolarów. Inwestowanie w kopii zapasowej będzie o wiele mądrzejszy pomysł. I pliki nie były w niebezpieczeństwie, jeśli taka sytuacja się powtórzy. Nasza rekomendacja nie będzie zwracać uwagę na prośby, a jeśli zagrożenie jest wewnątrz urządzenia, zakończyć Verasto ransomware, w przypadku, gdy potrzebna jest pomoc, można użyć instrukcji, które dostarczamy poniżej, w tym raporcie. I spróbować zapoznać się z tym, jak te zagrożenia dotyczą, tak, że znów jesteś w tej sytuacji.

Sposobów, aby przerwać Verasto ransomware

Kątem ochrony przed złośliwym oprogramowaniem będą musieli dowiedzieć się, czy zagrożenie nadal jest obecny w komputerze, a w przypadku jego zakończenia. Bo pozwoliły zająć dużo czasu, aby zrobić, i dlatego, że czytasz to, to, być może, nie bardzo разбирающимся w komputerze, dlatego nie zaleca się ręcznie zakończyć Verasto ransomware. Zamiast ryzykując uszkodzenia komputera, należy użyć anty malware. Nie powinno być żadnych problemów z procesem, ponieważ tego rodzaju programów wymazać Verasto ransomware i podobnych infekcji. Wskazówki, które pomogą ci będzie podane poniżej, w przypadku, gdy proces likwidacji nie jest tak proste. Należy pamiętać, że program nie może pomóc odszyfrować swoje dane, wszystko to będzie zrobić, to upewnić się, zagrożenie zniknęła. Jednak czasami ransomware decryptable, w ten sposób, naukowcy złośliwego oprogramowania są w stanie tworzyć darmowe narzędzie do odszyfrowania, więc być na zwrócić uwagę na to.

Pobierz za darmo narzędzie do usuwaniaAby usunąć Verasto ransomware

Dowiedz się, jak usunąć Verasto ransomware z komputera

- Krok 1. Usunąć Verasto ransomware przy użyciu trybu awaryjnego z obsługą sieci.

- Krok 2. Usunąć Verasto ransomware za pomocą System Restore

- Krok 3. Odzyskać dane

Krok 1. Usunąć Verasto ransomware przy użyciu trybu awaryjnego z obsługą sieci.

a) Krok 1. Tryb awaryjny z obsługą sieci.

Dla Windows 7/Vista/XP

- Start → zamknij → uruchom ponownie → OK.

- Naciśnij i przytrzymaj klawisz F8, aż zaawansowane opcje rozruchu pojawia się.

- Wybierz opcję tryb awaryjny z obsługą sieci

Dla Windows 8/10 użytkownicy

- Naciśnij przycisk zasilania, który pojawia się na ekranie logowania Windows. Naciśnij i przytrzymaj klawisz Shift. Kliknij Przycisk Uruchom Ponownie.

- Diagnostyka → Dodatkowe ustawienia → ustawienia pobierania → załaduj ponownie.

- Wybierz opcję włącz tryb awaryjny z obsługą sieci.

b) Krok 2. Usunąć Verasto ransomware.

Teraz trzeba otworzyć przeglądarkę i pobrać jakiś ochrony przed złośliwym oprogramowaniem. Wybrać zaufanego, zainstalować go i sprawdzić swój komputer na obecność zagrożeniami. Kiedy ransomware zakładają, usuń go. Jeśli z jakiegoś powodu nie można uzyskać dostęp do trybu awaryjnego z obsługą sieci, wejdź z innej opcji.Krok 2. Usunąć Verasto ransomware za pomocą System Restore

a) Krok 1. Trybie awaryjnym dostęp z Command Prompt.

Dla Windows 7/Vista/XP

- Start → zamknij → uruchom ponownie → OK.

- Naciśnij i przytrzymaj klawisz F8, aż zaawansowane opcje rozruchu pojawia się.

- Wybierz opcję tryb awaryjny z Command Prompt.

Dla Windows 8/10 użytkownicy

- Naciśnij przycisk zasilania, który pojawia się na ekranie logowania Windows. Naciśnij i przytrzymaj klawisz Shift. Kliknij Przycisk Uruchom Ponownie.

- Diagnostyka → Dodatkowe ustawienia → ustawienia pobierania → załaduj ponownie.

- Wybierz opcję włącz tryb awaryjny z Command Prompt.

b) Krok 2. Przywracanie plików i ustawień.

- Trzeba wpisać CD przywrócić w oknie, które się pojawi. Następnie Naciśnij Klawisz Enter.

- Typ w rstrui.exe i ponownie naciśnij Enter.

- Okno pop-up okno, należy kliknąć Next. Wybrać następnym razem punkt przywracania i kliknij.

- Kliknij Przycisk "Tak".

Krok 3. Odzyskać dane

Natomiast tworzenie kopii zapasowych jest bardzo ważne, istnieje wiele użytkowników, którzy nie mają go. Jeśli jesteś jednym z nich, możesz spróbować poniżej podane metody i po prostu mogłyby odzyskać pliki.a) Za Odzyskiwanie danych Pro, aby odzyskać zaszyfrowane pliki.

- Pobierz Data Recovery Pro, najlepiej z zaufanego serwisu.

- Sprawdź urządzenie pod kątem odzyskania plików.

- Je przywrócić.

b) Odzyskać pliki przez Windows poprzednich wersji

Jeśli masz włączony system odzyskiwania, można przywrócić pliki przez Windows poprzednich wersji.- Znajdź plik, który chcesz odzyskać.

- Kliknij prawym przyciskiem myszy na nim.

- Wybierz właściwości i w poprzednich wersjach.

- Wybrać wersję pliku, który chcesz odzyskać, a następnie kliknij przycisk przywróć.

c) Za pomocą cień Explorer do odzyskiwania plików

Jeśli masz szczęście, koderzy nie usuwać kopie w tle. Produkowane są przez system automatycznie, gdy system się zawali.- Odwiedź oficjalną stronę (shadowexplorer.com) i kupować aplikacje cień Explorer.

- Zainstalować i otworzyć go.

- Kliknij menu rozwijane i wybierz dysk, który chcesz.

- Jeśli foldery zostaną przywrócone, będą tam. Kliknij na folder, a następnie wyeksportować.

* SpyHunter skanera, opublikowane na tej stronie, jest przeznaczony do użycia wyłącznie jako narzędzie do wykrywania. więcej na temat SpyHunter. Aby użyć funkcji usuwania, trzeba będzie kupić pełnej wersji SpyHunter. Jeśli ty życzyć wobec odinstalować SpyHunter, kliknij tutaj.