Co to jest ransomware

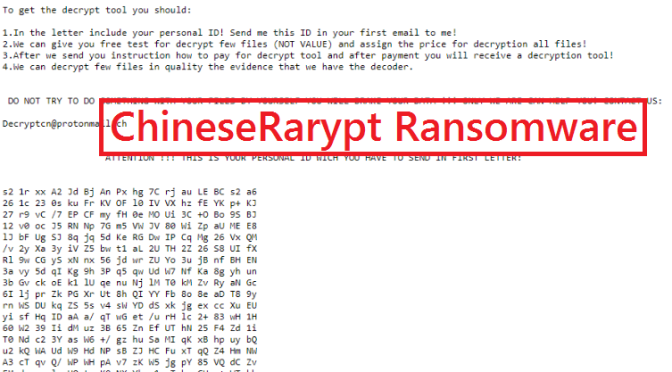

.tiger88818 szyfrowania plików złośliwego oprogramowania będzie blokować pliki i nie można ich otworzyć. W skrócie, jest znany jako szkodnika. Można zainfekować urządzenia na kilka sposobów, być może, albo poprzez spam załączników e-mail, złośliwe reklamy lub pobierania z wątpliwych źródeł. W przyszłości będziemy wyjaśniać to w późniejszym punkcie. Plik szyfrowania złośliwego oprogramowania może prowadzić do bardzo poważnych konsekwencji, dlatego należy pamiętać o tym, jak można zapobiec przed wypadnięciem w. Jeśli nie jesteś zaznajomiony z programów ransomware, to może być dość szokujące, aby dowiedzieć się, że pliki zostały zaszyfrowane. Wkrótce po tym, jak zdasz sobie sprawę, co się dzieje, widać notatkę, która ujawnia, że aby odzyskać pliki, trzeba zapłacić pieniądze. Jeśli zdecydujesz się przestrzegać, wziąć pod uwagę fakt, że masz do czynienia z cyberprzestępców, którzy raczej nie będą czuć się moralnie zobowiązany wysłać rozkodować po tym jak dostaną swoje pieniądze. Wątpimy, że hakerzy pomoże ci w odzyskaniu danych, jesteśmy bardziej skłonni wierzyć, że oni będą cię ignorować po dokonaniu płatności. Należy również pomyśleć o tym, gdzie te pieniądze zostaną wykorzystane, prawdopodobnie będzie wspierać inne złośliwe programy. Należy również patrzeć w free to program do deszyfrowania, być może, był specjalistą złośliwe programy, które mogą włamać się szkodnika i opracować расшифровщик. Aby poznać inne opcje, aby przywrócić pliki, takie jak bezpłatny расшифровщик, przed podjęciem decyzji, aby dać się w wymagania. Jeśli jesteś wystarczająco uważny, aby wykonać kopię zapasową swoich danych, po prostu wymazać .tiger88818 i przystąpić do odzyskiwania plików.

Pobierz za darmo narzędzie do usuwaniaAby usunąć .

Jak zapobiec infekcji ransomware

Istnieją różne sposoby, można złapać zagrożenia. Zazwyczaj ransomware trzymać dość prostych metod infekcji, ale jest to również prawdopodobnie do zakażenia doszło przez coś bardziej złożonego. Spam i złośliwe pliki do pobrania popularne wśród niskiego poziomu programów ransomware autorów/dystrybutorów nie wiele umiejętności niezbędnych do ich realizacji. Spam załączników e-mail są szczególnie powszechne. Oszuści prawdopodobnie uzyskać swój adres e-mail od innych hakerów, dodaj plik jest zainfekowany ransomware swoistym uzasadnione przeglądanie poczty e-mail i wysłać go do ciebie, mając nadzieję, że go otworzyć. Zazwyczaj, e-maile nie przekona ludzi, którzy mają do czynienia ze spamem, ale jeśli nigdy nie jeździło w niej do tego, to nie będzie zaskoczeniem, jeśli jesteś na to za nami. Tam mogą być oznaki, że to złośliwe oprogramowanie masz do czynienia z, coś w rodzaju bzdury, adresy e-mail i tekst, pełna błędów gramatycznych. Nie będzie zaskoczeniem, jeśli duże nazwy firm, takich jak Amazon czy eBay zostały wykorzystane, ponieważ użytkownicy będą bardziej ufać z nadawców, wiedzą. Tak więc, na przykład, jeśli Amazon wiadomości e-mail, należy jeszcze sprawdzić, czy adres e-mail jest prawidłowy, po prostu być pewni. Czerwona flaga musi być w powitaniu brakuje twojego imienia, lub gdzie indziej w wiadomości e-mail w tej sprawie. Jeśli otrzymasz e-mail od firmy/organizacji miał do czynienia wcześniej, to oni zawsze będą obejmować imię i nazwisko, a nie członek/użytkownik/klient. Na przykład, jeśli użytkownik Amazonka, twoje imię będzie automatycznie wstawiać w dowolnym list, który wysłałeś.

Jeśli po prostu brakowało całą sekcję, należy wziąć z tego jest to, że sprawdzanie tożsamości nadawcy do otwarcia załączonego pliku ma kluczowe znaczenie. I gdy odwiedzają podejrzane strony internetowe, należy uważać, aby nie robić reklamy. Jeśli nie jesteś ostrożny, ransomware może w końcu dostać się do swojego samochodu. Reklamy, które można znaleźć na stronach wątpliwych praktycznie nigdy nie są godne zaufania, więc uniknąć kontaktu z nimi. Nieuregulowanych źródła pobierania może być łatwo takich szkodliwych elementów, który jest, dlaczego należy przerwać ich stosowanie. Pliki do pobrania przez torrenty i podobne, mogą być niebezpieczne, więc trzeba przynajmniej przeczytać komentarze, aby upewnić się, że można pobrać pliki chronione. To nie było bardzo nietypowe dla wady oprogramowania, które będą wykorzystywane do zakażenia, aby móc dostać się do środka. Aby powstrzymać złośliwego oprogramowania, które wykorzystują te luki, oprogramowanie powinno być zaktualizowane. Kiedy producenci oprogramowania zdali sobie sprawę wadę, są to poprawione w patchu, i wszystko, co naprawdę musisz zrobić, to pozwolić, aby naprawić ustawić.

Co ona robi

Jeśli uruchamiasz plik ransomware złośliwe oprogramowanie, urządzenia będą sprawdzane na określone typy plików, i kiedy zostaną one wykryte, są one szyfrowane. Nie być w szoku, aby zobaczyć zdjęcia, dokumenty itp. są zablokowane, ponieważ te, najprawdopodobniej, posiadają pewną wartość dla ciebie. Plik-szyfrowanie złośliwe oprogramowanie wykorzystuje wydajny algorytm szyfrowania do szyfrowania plików, po tym, jak zostały one umieszczone. Te, które zostały zaszyfrowane zostanie dołączony dziwnym rozszerzeniem pliku. Żądanie wykupu powinno zostać, w której rogues będzie wyjaśniać, co się stało i wymagać, aby kupić je oferują расшифровщик. Użytkownik może zostać poproszony zapłacić od 50 dolarów do kilku tysięcy dolarów, w zależności od szkodnika. Czy trzeba płacić czy nie to twoja decyzja, ale nie jest zalecanym rozwiązaniem. Jest prawdopodobne, że można wykonać przywracanie danych za pomocą różnych środków, aby je badać, zanim cokolwiek innego. Jeśli to możliwe, aby ransomware, aby być coraz więcej, jest bardzo prawdopodobne, że jest bezpłatny расшифровщик jest dostępny, wydany badaczami złośliwego oprogramowania. Może, tworzenia kopii zapasowych jest dostępna, i po prostu nie pamiętam. Możliwe jest również, że ransomware nie usunąć kopie w tle plików, co oznacza, że są one odzyskane przez cień Explorer. Jeśli nie chcesz znaleźć się w podobnej sytuacji ponownie, naprawdę polecam zainwestować w kopii zapasowej, aby zachować swoje dane. Jeśli tworzenie kopii zapasowej plików przed ransomware przyjazdem, można odzyskać pliki po usunąć .tiger88818.

.tiger88818 likwidacji

Należy zauważyć, że nie jest to zalecane, aby spróbować ręcznego usuwania. Jeden błąd może przynieść nieodwracalne uszkodzenie urządzenia. Byłoby bezpieczniejsze w użyciu niebezpiecznego narzędzia do usuwania programów, bo infekcja będzie angażować się w program. Nie powinno być żadnych problemów, bo te narzędzia są wykonane, aby usunąć .tiger88818 i podobnych zagrożeń. Bo ten program nie pomoże w odzyskiwaniu plików, nie oczekiwać, aby znaleźć swoje pliki dekodowane po tym, jak infekcja została przerwana. Sam musisz zbadać, a nie metody odzyskiwania plików.

Pobierz za darmo narzędzie do usuwaniaAby usunąć .

Dowiedz się, jak usunąć .tiger88818 z komputera

- Krok 1. Usunąć .tiger88818 przy użyciu trybu awaryjnego z obsługą sieci.

- Krok 2. Usunąć .tiger88818 za pomocą System Restore

- Krok 3. Odzyskać dane

Usunąć .tiger88818 przy użyciu trybu awaryjnego z obsługą sieci.

a) Krok 1. Tryb awaryjny z obsługą sieci.

Dla Windows 7/Vista/XP

- Start → zamknij → uruchom ponownie → OK.

- Naciśnij i przytrzymaj klawisz F8, aż zaawansowane opcje rozruchu pojawia się.

- Wybierz opcję tryb awaryjny z obsługą sieci

Dla Windows 8/10 użytkownicy

- Naciśnij przycisk zasilania, który pojawia się na ekranie logowania Windows. Naciśnij i przytrzymaj klawisz Shift. Kliknij Przycisk Uruchom Ponownie.

- Diagnostyka → Dodatkowe ustawienia → ustawienia pobierania → załaduj ponownie.

- Wybierz opcję włącz tryb awaryjny z obsługą sieci.

Krok 2. Usunąć .tiger88818.

Teraz trzeba otworzyć przeglądarkę i pobrać jakiś ochrony przed złośliwym oprogramowaniem. Wybrać zaufanego, zainstalować go i sprawdzić swój komputer na obecność zagrożeniami. Kiedy ransomware zakładają, usuń go.

Jeśli z jakiegoś powodu nie można uzyskać dostęp do trybu awaryjnego z obsługą sieci, wejdź z innej opcji.

Usunąć .tiger88818 za pomocą System Restore

a) Krok 1. Trybie awaryjnym dostęp z Command Prompt.

Dla Windows 7/Vista/XP

- Start → zamknij → uruchom ponownie → OK.

- Naciśnij i przytrzymaj klawisz F8, aż zaawansowane opcje rozruchu pojawia się.

- Wybierz opcję tryb awaryjny z Command Prompt.

Dla Windows 8/10 użytkownicy

- Naciśnij przycisk zasilania, który pojawia się na ekranie logowania Windows. Naciśnij i przytrzymaj klawisz Shift. Kliknij Przycisk Uruchom Ponownie.

- Diagnostyka → Dodatkowe ustawienia → ustawienia pobierania → załaduj ponownie.

- Wybierz opcję włącz tryb awaryjny z Command Prompt.

b) Krok 2. Przywracanie plików i ustawień.

- Trzeba wpisać CD przywrócić w oknie, które się pojawi. Następnie Naciśnij Klawisz Enter.

- Typ w rstrui.exe i ponownie naciśnij Enter.

- Okno pop-up okno, należy kliknąć Next. Wybrać następnym razem punkt przywracania i kliknij.

- Kliknij Przycisk "Tak".

Krok 3. Odzyskać dane

Natomiast tworzenie kopii zapasowych jest bardzo ważne, istnieje wiele użytkowników, którzy nie mają go. Jeśli jesteś jednym z nich, możesz spróbować poniżej podane metody i po prostu mogłyby odzyskać pliki.a) Za Odzyskiwanie danych Pro, aby odzyskać zaszyfrowane pliki.

- Pobierz Data Recovery Pro, najlepiej z zaufanego serwisu.

- Sprawdź urządzenie pod kątem odzyskania plików.

- Je przywrócić.

b) Odzyskać pliki przez Windows poprzednich wersji

Jeśli masz włączony system odzyskiwania, można przywrócić pliki przez Windows poprzednich wersji.- Znajdź plik, który chcesz odzyskać.

- Kliknij prawym przyciskiem myszy na nim.

- Wybierz właściwości i w poprzednich wersjach.

- Wybrać wersję pliku, który chcesz odzyskać, a następnie kliknij przycisk przywróć.

c) Za pomocą cień Explorer do odzyskiwania plików

Jeśli masz szczęście, koderzy nie usuwać kopie w tle. Produkowane są przez system automatycznie, gdy system się zawali.- Odwiedź oficjalną stronę (shadowexplorer.com) i kupować aplikacje cień Explorer.

- Zainstalować i otworzyć go.

- Kliknij menu rozwijane i wybierz dysk, który chcesz.

- Jeśli foldery zostaną przywrócone, będą tam. Kliknij na folder, a następnie wyeksportować.

* SpyHunter skanera, opublikowane na tej stronie, jest przeznaczony do użycia wyłącznie jako narzędzie do wykrywania. więcej na temat SpyHunter. Aby użyć funkcji usuwania, trzeba będzie kupić pełnej wersji SpyHunter. Jeśli ty życzyć wobec odinstalować SpyHunter, kliknij tutaj.