Co to jest ransomware

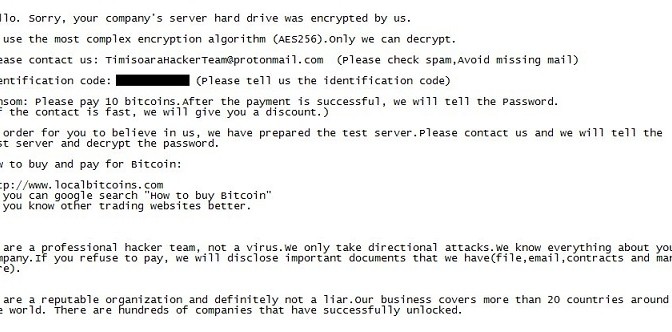

THT ransomware będzie kodować pliki, tak jak to jest głównym celem szkodnika. Masz bardzo silne zabrudzenia na rękach, a to może spowodować poważne problemy, takie jak: stała utrata danych. To bardzo łatwo się brudzi, co sprawia, że jest bardzo niebezpieczne złośliwe oprogramowanie. Szyfrowanie danych twórców złośliwego zadaniowego торопливых użytkowników, tak jak infekcja często zdarza się podczas otwierania zainfekowanych załączników e-mail, klikając na złośliwe reklamy lub spada na fałszywe „pobierz”. Po tym, jak proces kodowania zakończony, żądanie okupu, zostanie dostarczony do ciebie z prośbą o ciebie zapłacić za odszyfrowanie danych. Ile jest wymagane od ciebie, zależy od szkodnika, może domagał się, aby zapłacić 50 dolarów lub kilka tysięcy dolarów. Przemyśl wszystko dokładnie, zanim zgodzić się zapłacić, nawet jeśli prosi za niewielką kwotę. Ufając cyberprzestępców, aby dotrzymać swojego słowa i naprawić swoje pliki będą naiwny, ponieważ mogą one po prostu odebrać swoje pieniądze. Ty na pewno nie być pierwszą osobą, żeby nic nie dostać. Zamiast wykonywania wymagania, należy rozważyć inwestowanie części środków w kopii zapasowej. Można znaleźć wszystkie rodzaje opcji tworzenia kopii zapasowych, i jesteśmy pewni, że znajdziesz to, co ci odpowiada. Po prostu zaprzestać THT ransomware, i jeśli masz kopię zapasową do zakażenia, przywracanie pliku nie powinno być problemu. Można spotkać się z złośliwym oprogramowaniem, jak to wszystko się skończy, i zakażenia, prawdopodobnie stanie się to ponownie, tak, że można być na to przygotowani. W celu ochrony urządzenia, powinien być zawsze gotowy wystąpić potencjalne zagrożenia, po zapoznaniu się z ich metodami dystrybucji.

Pobierz za darmo narzędzie do usuwaniaAby usunąć THT ransomware

Plik szyfrowanie szkodliwych metod dystrybucji oprogramowania

Zazwyczaj, szyfrowania danych, malware, otrzymanych po otwarciu zainfekowanego maile, interakcji z zakażoną reklamy lub pobrać z niezaufanych źródeł. Może być jednak też jest używany, bardziej wyrafinowane metody.

Jeśli możesz sobie przypomnieć pobieranie dziwny plik z pozory legalnego e-mail do folderu „spam”, że może być tam, gdzie kupiłeś szyfrowania danych, malware program od. Zanieczyszczone plik jest dodawany do wiadomości e-mail, a następnie rozsyłali potencjalnych ofiar. Jest to dość powszechnie do tych listów, aby porozmawiać o pieniądzach, które ludzie sygnały na otwarcie go. Oprócz błędy w gramatyce, jeśli nadawcy, które koniecznie trzeba znać swoje imię i nazwisko, wykorzystuje pozdrowienia, jak szanowny użytkownik/klient/członek i wywiera znaczną presję na ciebie, aby otworzyć załącznik, musi być inna. Jeśli nadawcą jest firma, z którego usług korzystasz, twoje imię będzie automatycznie przeniesiony do e-mail, oni wysyłają do ciebie, zamiast zwykłego powitania. On także musi być zaznaczył, że oszuści lubią korzystać z wielkich nazwisk, takich jak Amazon, PayPal, itp., tak, że użytkownicy nie stają się podejrzane. Czy może kliknąłeś Usunąć ogłoszenie, kiedy na takiej stronie, lub coś pobrać ze źródła, które należy unikać. Należy być bardzo ostrożnym, jakie reklamy kliknięciu na, zwłaszcza podczas odwiedzania podejrzanych stron. I używać tylko oficjalne strony, kiedy przychodzi do pobrania. Uniknąć nic ściągać od reklamy, tak jak oni nie są dobrymi źródłami. Programy, aktualizacja, bez ciebie nawet nie zauważyli, a jeśli ręczne aktualizacje trzeba było, by ostrzegł przez program, a nie przeglądarka.

Co on robi?

Specjaliści zawsze ostrzegają o tym, jak niebezpieczna jest Kodowanie plików złośliwego oprogramowania może być, co najważniejsze, jego zdolność do ciągłego szyfrować pliki. I proces szyfrowania wystarczająco szybko, to tylko kwestia minut, jeśli nie sekund, aby wszystkie niezbędne dane są szyfrowane. Wszystkie pliki, które zostały zaszyfrowane, będą mieć dany dodane do nich. Silne algorytmy szyfrowania będzie używany do blokowania informacji, że może zrobić plików dekodowanie za darmo, chyba nie można. W przypadku, jeśli nie rozumiesz, co się stało, wszystko stanie się jasne, gdy pojawi się żądanie okupu. On powie ci kwotę, którą trzeba zapłacić za расшифровщик, ale kupić nie to, że radzimy robić. Masz do czynienia z hakerami, a może po prostu odebrać swoje pieniądze, nic nie dając w zamian. Pieniądze, które dostarczają im chyba też idą na finansowanie przyszłej działalności szkodnika. I coraz więcej ludzi będzie przyniósł już bardzo dochodowy biznes, który rzekomo zrobił dopiero w 2016 roku 1 miliard dolarów. Najlepszym wyborem będzie opcja tworzenia kopii zapasowej, która będzie przechowywać kopie plików, jeśli coś stało się z oryginałem. I jeśli takie zagrożenie deportacja systemie, nie ryzykujesz swoje pliki, jak można po prostu otworzyć go z kopii zapasowej. Zalecamy, aby zwrócić uwagę na wymagania i zakończyć THT ransomware. Jeśli nauczysz się sposobów rozprzestrzeniania się tej infekcji, trzeba nauczyć się uciekać od nich w przyszłości.

Likwidacji THT ransomware

Będziesz mieć, aby zrealizować malware program do usuwania oprogramowania, aby zatrzymać infekcję, jeśli ona nadal gdzieś na swoim komputerze. Jeśli wiesz dokładnie, co robisz, który jest chyba nie ten przypadek, jeśli czytasz ten artykuł, nie zaleca się przystąpić do usunięcia THT ransomware ręcznie. Najlepszym wyborem będzie w użyciu anty-malware, aby zrobić to dla ciebie. Złośliwego oprogramowania w celu usunięcia zagrożenia wykonane do usuwania THT ransomware i podobnych infekcji, tak, że nie będzie żadnych problemów. Damy wskazówki, które pomogą ci poniżej w tym artykule, w przypadku, jeśli nie Jesteś pewien, od czego zacząć. Należy pamiętać, że narzędzie nie pomoże z odszyfrowania danych, wszystko to będzie zrobić, to upewnić się, że zagrożenia nie ma. Jednak, darmowe расшифровщиков wydane naukowcy malware, jeśli kodowanie danych złośliwego oprogramowania decryptable.

Pobierz za darmo narzędzie do usuwaniaAby usunąć THT ransomware

Dowiedz się, jak usunąć THT ransomware z komputera

- Krok 1. Usunąć THT ransomware przy użyciu trybu awaryjnego z obsługą sieci.

- Krok 2. Usunąć THT ransomware za pomocą System Restore

- Krok 3. Odzyskać dane

Krok 1. Usunąć THT ransomware przy użyciu trybu awaryjnego z obsługą sieci.

a) Krok 1. Tryb awaryjny z obsługą sieci.

Dla Windows 7/Vista/XP

- Start → zamknij → uruchom ponownie → OK.

- Naciśnij i przytrzymaj klawisz F8, aż zaawansowane opcje rozruchu pojawia się.

- Wybierz opcję tryb awaryjny z obsługą sieci

Dla Windows 8/10 użytkownicy

- Naciśnij przycisk zasilania, który pojawia się na ekranie logowania Windows. Naciśnij i przytrzymaj klawisz Shift. Kliknij Przycisk Uruchom Ponownie.

- Diagnostyka → Dodatkowe ustawienia → ustawienia pobierania → załaduj ponownie.

- Wybierz opcję włącz tryb awaryjny z obsługą sieci.

b) Krok 2. Usunąć THT ransomware.

Teraz trzeba otworzyć przeglądarkę i pobrać jakiś ochrony przed złośliwym oprogramowaniem. Wybrać zaufanego, zainstalować go i sprawdzić swój komputer na obecność zagrożeniami. Kiedy ransomware zakładają, usuń go. Jeśli z jakiegoś powodu nie można uzyskać dostęp do trybu awaryjnego z obsługą sieci, wejdź z innej opcji.Krok 2. Usunąć THT ransomware za pomocą System Restore

a) Krok 1. Trybie awaryjnym dostęp z Command Prompt.

Dla Windows 7/Vista/XP

- Start → zamknij → uruchom ponownie → OK.

- Naciśnij i przytrzymaj klawisz F8, aż zaawansowane opcje rozruchu pojawia się.

- Wybierz opcję tryb awaryjny z Command Prompt.

Dla Windows 8/10 użytkownicy

- Naciśnij przycisk zasilania, który pojawia się na ekranie logowania Windows. Naciśnij i przytrzymaj klawisz Shift. Kliknij Przycisk Uruchom Ponownie.

- Diagnostyka → Dodatkowe ustawienia → ustawienia pobierania → załaduj ponownie.

- Wybierz opcję włącz tryb awaryjny z Command Prompt.

b) Krok 2. Przywracanie plików i ustawień.

- Trzeba wpisać CD przywrócić w oknie, które się pojawi. Następnie Naciśnij Klawisz Enter.

- Typ w rstrui.exe i ponownie naciśnij Enter.

- Okno pop-up okno, należy kliknąć Next. Wybrać następnym razem punkt przywracania i kliknij.

- Kliknij Przycisk "Tak".

Krok 3. Odzyskać dane

Natomiast tworzenie kopii zapasowych jest bardzo ważne, istnieje wiele użytkowników, którzy nie mają go. Jeśli jesteś jednym z nich, możesz spróbować poniżej podane metody i po prostu mogłyby odzyskać pliki.a) Za Odzyskiwanie danych Pro, aby odzyskać zaszyfrowane pliki.

- Pobierz Data Recovery Pro, najlepiej z zaufanego serwisu.

- Sprawdź urządzenie pod kątem odzyskania plików.

- Je przywrócić.

b) Odzyskać pliki przez Windows poprzednich wersji

Jeśli masz włączony system odzyskiwania, można przywrócić pliki przez Windows poprzednich wersji.- Znajdź plik, który chcesz odzyskać.

- Kliknij prawym przyciskiem myszy na nim.

- Wybierz właściwości i w poprzednich wersjach.

- Wybrać wersję pliku, który chcesz odzyskać, a następnie kliknij przycisk przywróć.

c) Za pomocą cień Explorer do odzyskiwania plików

Jeśli masz szczęście, koderzy nie usuwać kopie w tle. Produkowane są przez system automatycznie, gdy system się zawali.- Odwiedź oficjalną stronę (shadowexplorer.com) i kupować aplikacje cień Explorer.

- Zainstalować i otworzyć go.

- Kliknij menu rozwijane i wybierz dysk, który chcesz.

- Jeśli foldery zostaną przywrócone, będą tam. Kliknij na folder, a następnie wyeksportować.

* SpyHunter skanera, opublikowane na tej stronie, jest przeznaczony do użycia wyłącznie jako narzędzie do wykrywania. więcej na temat SpyHunter. Aby użyć funkcji usuwania, trzeba będzie kupić pełnej wersji SpyHunter. Jeśli ty życzyć wobec odinstalować SpyHunter, kliknij tutaj.