Co to jest ransomware

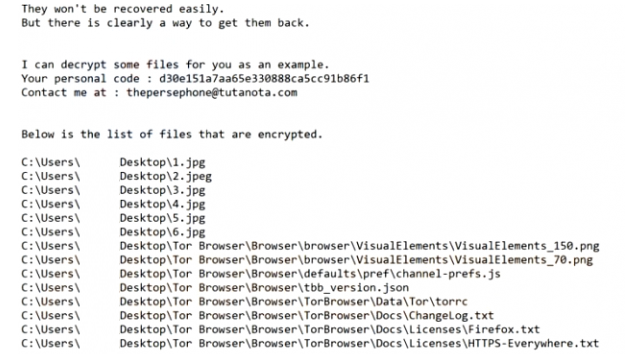

Persephone ransomware spróbują zablokować twoje dane, dlatego jest klasyfikowany jako plik-szyfrowanie złośliwego oprogramowania. Najczęściej jest on znany jako szkodnika. Istnieje wiele sposobów, które mogą zainfekować komputer, być może, albo poprzez spam załączników e-mail, złośliwe reklamy lub pobranych z niezaufanych źródeł. Omówimy, jak można chronić system przed tego typu infekcji później w raporcie. Jest powód ransomware jest tak niebezpieczne, jeśli chcesz ograć prawdopodobieństwo poważnych obrażeń, upewnij się, że wiesz, jak zapobiec infekcji. To może być szczególnie szokujące, aby znaleźć swoje pliki nie są zablokowane, jeśli nigdy nie natknąłem się na szkodnika, i nie masz pojęcia, co to jest. Gdy proces szyfrowania zostanie zakończona, pojawi się wiadomość, która wyjaśni, co trzeba kupić расшифровщик. Wątpimy, dekodowania oprogramowania zostanie wysłany do ciebie po tym jak płacisz, jak człowiek ma się do czynienia z przestępcami, których nie będzie czuć odpowiedzialność, aby pomóc. Jesteśmy bardziej skłonni wierzyć, że oni nie pomogą w odzyskiwanie danych. Ponadto, twoje pieniądze będą wspierać inne projekty złośliwego oprogramowania w przyszłości. Całkiem prawdopodobne, że darmowy program do odszyfrowania została wydana, jak ludzie, specjalizujące się w złośliwego oprogramowania, czasem może pękać szkodnika. Spróbuj znaleźć расшифровщик zanim pomyśleć o płatności. Jeśli jesteś zadbał, aby utworzyć kopię zapasową swoich danych, mogą być przywrócone po usunięciu Persephone ransomware.

Pobierz za darmo narzędzie do usuwaniaAby usunąć Persephone ransomware

Ransomware rozprzestrzeniają sposobów

Jeśli nie wiesz, w jaki sposób zagrożenie może być zeskoczyła na komputerze lub jak uniknąć zakażenia w przyszłości, należy uważnie przeczytać poniższe sekcje. Zazwyczaj ransomware używa dość proste metody do zakażenia, ale jest to również prawdopodobnie do zakażenia doszło poprzez bardziej wyrafinowane. Niskiego poziomu ransomware twórcy/dystrybutorzy podoba, aby trzymać się metod, które nie wymagają dodatkowej wiedzy, jak rozsyłanie spamu lub hosting-zakażenia na platformach pobierz. Szkodnika poprzez spam do tej pory prawie nie najczęstszym sposobem zarażenia. Zainfekowany plik jest dodawany kilka autentycznie napisał list i wysłał do wszystkich ewentualnym poszkodowanym, których adresy e-mail u nich w bazie danych. Jeśli wiesz, czego szukać, e-mail będzie dość oczywista, ale w przeciwnym razie jest to dość łatwe do zrozumienia, dlaczego niektórzy ludzie mogą go otworzyć. Można zauważyć pewne oznaki tego, że e-mail może być siedliskiem szkodliwych programów, takich jak tekst, pełna błędów gramatycznych, lub bzdety, adres e-mail. Można również spotkać się z nadawcą rzekomo od znanej firmy, bo co by doprowadzić do zmniejszenia ich ochrony. Tak więc, nawet jeśli znasz nadawcę, zawsze sprawdzić, czy adres e-mail jest zgodny z adresu rzeczywistego nadawcy. Czerwona flaga musi być również w powitaniu brakuje twojego imienia, lub gdzie indziej w wiadomości e-mail w tej sprawie. Nadawcy załączników, które są na tyle ważne, aby być otwarte, muszą być zaznajomieni z nazwą, więc będzie go włączyć w pozdrowieniu, zamiast zwykłego panie/pani lub klienta. Na przykład, Amazon automatycznie zawiera imiona i nazwiska klientów, ich zaopatrzylismy na wysyłane maile, więc jeśli to naprawdę Amazon, będziesz rozwiązywać swoje imię.

W przypadku, gdy chcesz krótszą wersję tej sekcji, należy zawsze upewnić się, że nadawca jest legalne, zanim otworzyć załącznik. Należy również być ostrożnym i nie klikaj na reklamy podczas odwiedzania stron internetowych o wątpliwej reputacji. Jeśli klikniesz na złośliwe reklamy, wszystkie typy złośliwego oprogramowania mogą pobrać. Reklama, zwłaszcza na wątpliwych stron internetowych, jest mało prawdopodobne, godne zaufania, więc uniknąć kontaktu z nimi. Pobierając z wątpliwych źródeł, można również być w niebezpieczeństwie. Jeśli często korzystasz z torrentów, jest najmniej można zrobić, to przeczytać opinie innych ludzi przed pobraniem jeden. On również nie będzie niczym niezwykłym, braki w oprogramowaniu powinny być wykorzystywane do zakażenia, aby być w stanie się wydostać. Musisz zachować swoje oprogramowanie na bieżąco z tego powodu. Wszystko, co musisz zrobić, to zainstalować poprawkę, że producenci oprogramowania będą dostępne dla ciebie.

Jak plik-szyfrowanie złośliwe programy zachowują się

Wkrótce po otwarciu pliku złośliwe oprogramowanie, komputer będzie skanowany za pomocą złośliwego oprogramowania, aby znaleźć pliki, które on stara się zaszyfrować. Plików, które zostaną zablokowane zostaną dokumenty, pliki multimedialne (zdjęcia, filmy, muzyka) i wszystko trzymać ważne. Ransomware wykorzystuje wydajny algorytm szyfrowania do szyfrowania plików, jak tylko zostały one odkryte. Można zauważyć, że te, które zostały zaszyfrowane będzie dziwnym rozszerzeniem pliku dodany. Jeśli jeszcze masz wątpliwości, co się stało, znajdziesz wiadomość o zakupie, który będzie wyjaśnić sytuację i zapytać, co można kupić narzędzie do odszyfrowania. Wniosek o płatność może być od kilkudziesięciu do tysiąca dolarów, wszystko zależy od szkodnika. Już wcześniej rozmawialiśmy o tym, dlaczego wykonując wymagania nie najlepszy wybór, to pliki, dlatego ty podejmujesz decyzję. Nie mogą być inne sposoby na dotarcie do odzyskiwania danych, więc spojrzeć z góry na nich. Narzędzie do odszyfrowania, która nic nie kosztuje, może być dostępny, jeżeli był specjalistą złośliwe oprogramowanie, które potrafią rozszyfrować szkodnika. Możliwe jest również kopie plików są przechowywane gdzieś może po prostu nie zdaje sobie z tego sprawy. Możesz również spróbować odzyskać pliki przez cień Explorer, ransomware, być może, nie zdjęli zapasowej swoich plików, zwane kopiami w tle. Jeśli nie chcesz, aby ta sytuacja się powtarzała, upewnij się, że robisz regularne kopie zapasowe. Jeśli wziąć czas, aby zrobić kopie zapasowe plików, należy tylko je odzyskać po usunięciu Persephone ransomware.

Jak rozwiązać Persephone ransomware

Należy zauważyć, że nie zachęcamy cię spróbować usunąć ręcznie. Można w końcu stale szkodę systemu, jeśli popełnisz błąd. Zalecamy kupować zamiast eliminacji złośliwego oprogramowania. Programy te są przeznaczone do rozwiązywania Persephone ransomware lub podobnymi zagrożeniami, więc nie powinno być problemów. Twoje dane nie zostaną odszyfrowane programu, tak jak on nie jest w stanie to robić. Trzeba spojrzeć na to, jak można przywrócić pliki samodzielnie.

Pobierz za darmo narzędzie do usuwaniaAby usunąć Persephone ransomware

Dowiedz się, jak usunąć Persephone ransomware z komputera

- Krok 1. Usunąć Persephone ransomware przy użyciu trybu awaryjnego z obsługą sieci.

- Krok 2. Usunąć Persephone ransomware za pomocą System Restore

- Krok 3. Odzyskać dane

Krok 1. Usunąć Persephone ransomware przy użyciu trybu awaryjnego z obsługą sieci.

a) Krok 1. Tryb awaryjny z obsługą sieci.

Dla Windows 7/Vista/XP

- Start → zamknij → uruchom ponownie → OK.

- Naciśnij i przytrzymaj klawisz F8, aż zaawansowane opcje rozruchu pojawia się.

- Wybierz opcję tryb awaryjny z obsługą sieci

Dla Windows 8/10 użytkownicy

- Naciśnij przycisk zasilania, który pojawia się na ekranie logowania Windows. Naciśnij i przytrzymaj klawisz Shift. Kliknij Przycisk Uruchom Ponownie.

- Diagnostyka → Dodatkowe ustawienia → ustawienia pobierania → załaduj ponownie.

- Wybierz opcję włącz tryb awaryjny z obsługą sieci.

b) Krok 2. Usunąć Persephone ransomware.

Teraz trzeba otworzyć przeglądarkę i pobrać jakiś ochrony przed złośliwym oprogramowaniem. Wybrać zaufanego, zainstalować go i sprawdzić swój komputer na obecność zagrożeniami. Kiedy ransomware zakładają, usuń go. Jeśli z jakiegoś powodu nie można uzyskać dostęp do trybu awaryjnego z obsługą sieci, wejdź z innej opcji.Krok 2. Usunąć Persephone ransomware za pomocą System Restore

a) Krok 1. Trybie awaryjnym dostęp z Command Prompt.

Dla Windows 7/Vista/XP

- Start → zamknij → uruchom ponownie → OK.

- Naciśnij i przytrzymaj klawisz F8, aż zaawansowane opcje rozruchu pojawia się.

- Wybierz opcję tryb awaryjny z Command Prompt.

Dla Windows 8/10 użytkownicy

- Naciśnij przycisk zasilania, który pojawia się na ekranie logowania Windows. Naciśnij i przytrzymaj klawisz Shift. Kliknij Przycisk Uruchom Ponownie.

- Diagnostyka → Dodatkowe ustawienia → ustawienia pobierania → załaduj ponownie.

- Wybierz opcję włącz tryb awaryjny z Command Prompt.

b) Krok 2. Przywracanie plików i ustawień.

- Trzeba wpisać CD przywrócić w oknie, które się pojawi. Następnie Naciśnij Klawisz Enter.

- Typ w rstrui.exe i ponownie naciśnij Enter.

- Okno pop-up okno, należy kliknąć Next. Wybrać następnym razem punkt przywracania i kliknij.

- Kliknij Przycisk "Tak".

Krok 3. Odzyskać dane

Natomiast tworzenie kopii zapasowych jest bardzo ważne, istnieje wiele użytkowników, którzy nie mają go. Jeśli jesteś jednym z nich, możesz spróbować poniżej podane metody i po prostu mogłyby odzyskać pliki.a) Za Odzyskiwanie danych Pro, aby odzyskać zaszyfrowane pliki.

- Pobierz Data Recovery Pro, najlepiej z zaufanego serwisu.

- Sprawdź urządzenie pod kątem odzyskania plików.

- Je przywrócić.

b) Odzyskać pliki przez Windows poprzednich wersji

Jeśli masz włączony system odzyskiwania, można przywrócić pliki przez Windows poprzednich wersji.- Znajdź plik, który chcesz odzyskać.

- Kliknij prawym przyciskiem myszy na nim.

- Wybierz właściwości i w poprzednich wersjach.

- Wybrać wersję pliku, który chcesz odzyskać, a następnie kliknij przycisk przywróć.

c) Za pomocą cień Explorer do odzyskiwania plików

Jeśli masz szczęście, koderzy nie usuwać kopie w tle. Produkowane są przez system automatycznie, gdy system się zawali.- Odwiedź oficjalną stronę (shadowexplorer.com) i kupować aplikacje cień Explorer.

- Zainstalować i otworzyć go.

- Kliknij menu rozwijane i wybierz dysk, który chcesz.

- Jeśli foldery zostaną przywrócone, będą tam. Kliknij na folder, a następnie wyeksportować.

* SpyHunter skanera, opublikowane na tej stronie, jest przeznaczony do użycia wyłącznie jako narzędzie do wykrywania. więcej na temat SpyHunter. Aby użyć funkcji usuwania, trzeba będzie kupić pełnej wersji SpyHunter. Jeśli ty życzyć wobec odinstalować SpyHunter, kliknij tutaj.