Co to jest ransomware

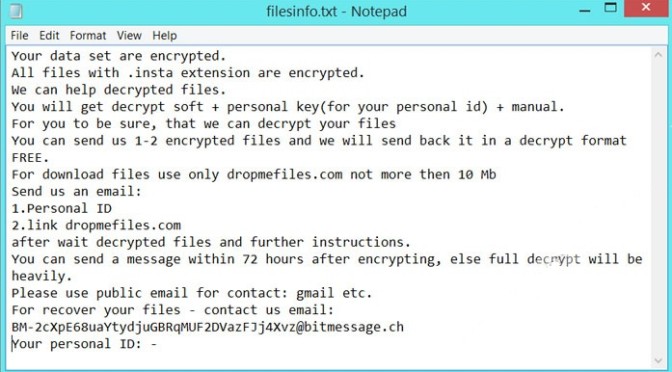

Insta ransomware sklasyfikowany jako ransomware, jakiś złośliwy program, który zaszyfruje twoje pliki. To nie jest lekkie infekcje, ponieważ może zostawić swoje dane, zakodowane na dobre. Jeszcze jeden powód, dlaczego jest on uważany za jeden z najbardziej niebezpiecznych szkodliwych programów tam, że zagrożenie jest bardzo łatwo uzyskać. Jeśli pamiętacie, otwierając dziwne załączników e-mail, klikając na zainfekowanych reklam lub pobrania programy, reklamowanych na niektórych wątpliwych stron internetowych, jak ty, być może, złapał infekcję. Po tym, jak się koduje pliki, on może zapytać co można zapłacić okup za расшифровщик. W zależności od szkodnika masz wnioskowanej kwoty będą się różnić. Przemyśl wszystko dokładnie, zanim zgadzasz się zapłacić, niezależnie od tego, jak mało pieniędzy prosi. Opierając się na cyberprzestępców, aby dotrzymać swojego słowa i naprawić swoje pliki będą naiwni, jak nic nie przeszkadza im po prostu chcę twoich pieniędzy. Jeśli nie trochę czasu, aby spojrzeć na to, na pewno znajdziesz konta ludzi nie przywracanie plików, nawet po dokonaniu płatności. Tego typu rzeczy mogą się powtarzać lub twoja maszyna może rozbić się w ten sposób, czy nie byłoby rozsądniej zainwestować domagali się pieniędzy w któreś Typ kopii opcje. Z pendrive w chmurze, jest wiele możliwości, trzeba tylko wybrać ten właściwy. I jeśli przypadkiem masz kopii zapasowej, wystarczy usunąć Insta ransomware do odzyskiwania danych. Ważne, że można przygotować dla wszystkich scenariuszy w takich sytuacjach, bo drugiej takiej infekcji jest prawdopodobnie nieuniknione. Aby chronić system, trzeba zawsze być czujnym, aby możliwych zagrożeń, informacje o tym, jak ich uniknąć.

Pobierz za darmo narzędzie do usuwaniaAby usunąć Insta ransomware

Jak rozprzestrzenianie się szkodnika

Chociaż można znaleźć wyjątki, większość szyfrowania danych złośliwe oprogramowanie, które zazwyczaj korzystają prymitywne sposoby zakażenia, takie jak spam, uszkodzone reklamy i popularność. Może być jednak też jest używany, bardziej wyrafinowane metody.

Staraj się zapamiętać, jeśli niedawno otworzyli załącznik z wiadomości e-mail, które znalazły się w folderze spam. Otwierasz wiadomość, pobierz i otwórz załącznik i kodowanie pliku złośliwym oprogramowaniem może teraz rozpocząć kodowanie. Te listy mogą być napisane w oryginalnej formie, często obejmujące pieniądze tym, czego użytkownicy chcą je otworzyć, nie myśląc o tym. Kiedy masz do czynienia z tajemniczym nadawcą listu, należy zwrócić uwagę na pewne oznaki, że może być szkodliwy, takich jak błędy gramatyczne, ciśnienie, aby otworzyć załącznik. Twoje imię zostanie wprowadzony w wiadomości e-mail automatycznie, jeśli był legit firmy, których wiadomości e-mail powinny być otwarte. To nie byłoby szokujące, aby zobaczyć takie nazwiska, jak Amazon lub korzystać z systemu PayPal, tak jak to powinno zmusić użytkowników do ufają e-mail i wiele innych. Jest również prawdopodobne, że podczas wizyty na podejrzane witryny kliknięto na reklamę, że to niebezpieczne, lub otrzymanych pliku lub oprogramowania z jakiego to wątpliwe źródło. Jeśli ktoś, kto współpracuje z reklamami podczas wizyty w dziwnych stron, to nie jest szokujące, że masz urządzenie infekuje. Zatrzymanie pobierania z niezaufanych stron i trzymać się zgodne z prawem. Źródeł, takich jak reklamy i wyskakujące okna są niesławny za to, że nie godnych zaufania źródeł, dlatego nigdy nie pobrać coś z nich. Aktualizacje aplikacji, jak zwykle, bez ciebie nawet nie wiedząc, ale jeśli wymagana jest ręczna aktualizacja, otrzymasz powiadomienie przez program, a nie przeglądarka.

Co się stało z twoimi plikami?

Jednym z powodów, dlaczego kodowanie danych programów jest tak szkodliwe, ponieważ może zaszyfrować swoje pliki na zawsze zablokować ci dostęp do nich. Szyfrowanie plików nie zajmie dużo czasu, ransomware i lista docelowych pliki i znalazł je dość szybko. Dziwne rozszerzeń plików pojawi się dodać wszystkie pliki, i prawdopodobnie wskazują na nazwę szyfrowanie plików złośliwego oprogramowania. Ransomware, jak zwykle używają silnych algorytmów szyfrowania, aby szyfrować pliki. Gdy kodowanie zostanie zakończone, żądanie okupu, który powinien wyjaśnić, jak należy działać. Oferowane narzędzie do odszyfrowania, ale płacić za to nie koniecznie będzie najlepszy pomysł. Oszuści mogą odebrać swoje pieniądze, nie dając расшифровщик. Pieniądze także będą finansować swoją przyszłość szyfrowania danych, malware program. Jak poinformowano, ransomware zrobiłem około 1 w 2016 miliardów dolarów, i takie duże kwoty pieniędzy będzie tylko przyciągnąć więcej ludzi, którzy chcą zarobić łatwe pieniądze. Zamiast płacić okup, inwestować w kopii zapasowej. I nie umieścić swoje pliki w niebezpieczeństwie, jeśli to zagrożenie ponownie wszedł w urządzenie. Usuń Insta ransomware jeśli jeszcze tutaj, zamiast dać w wymagania. Jeśli jesteś zaznajomiony ze sposobów rozprzestrzeniania się tej infekcji, powinieneś być w stanie, aby uniknąć ich w przyszłości.

Likwidacji Insta ransomware

Anty malware narzędzie, powinny być używane, aby pozbyć się infekcji, jeśli jeszcze gdzieś w systemie. Jeśli wiesz dokładnie, co robisz, którzy mogą nie być w tym przypadku, jeśli to czytasz, nie zaleca się przystąpić do skasować Insta ransomware ręcznie. Zamiast tego, aby stanowić zagrożenie dla systemu, wdrożenia skutecznego usuwania oprogramowania. Program wyszukuje i usuwa Insta ransomware. Jeśli napotkasz jakiś problem, lub nie masz pewności, jak to zrobić, można skorzystać z poniżej podanymi zaleceniami. W przypadku, jeśli to nie było jasne, anty-malware będzie po prostu pozbyć się infekcji, nie może pomóc z przywróceniem pliku. Ale musisz też wiedzieć, że niektóre kodowania pliku, złośliwe oprogramowanie może być odszyfrowane, i malware naukowcy mogą rozwijać temat odszyfrowywania narzędzia.

Pobierz za darmo narzędzie do usuwaniaAby usunąć Insta ransomware

Dowiedz się, jak usunąć Insta ransomware z komputera

- Krok 1. Usunąć Insta ransomware przy użyciu trybu awaryjnego z obsługą sieci.

- Krok 2. Usunąć Insta ransomware za pomocą System Restore

- Krok 3. Odzyskać dane

Krok 1. Usunąć Insta ransomware przy użyciu trybu awaryjnego z obsługą sieci.

a) Krok 1. Tryb awaryjny z obsługą sieci.

Dla Windows 7/Vista/XP

- Start → zamknij → uruchom ponownie → OK.

- Naciśnij i przytrzymaj klawisz F8, aż zaawansowane opcje rozruchu pojawia się.

- Wybierz opcję tryb awaryjny z obsługą sieci

Dla Windows 8/10 użytkownicy

- Naciśnij przycisk zasilania, który pojawia się na ekranie logowania Windows. Naciśnij i przytrzymaj klawisz Shift. Kliknij Przycisk Uruchom Ponownie.

- Diagnostyka → Dodatkowe ustawienia → ustawienia pobierania → załaduj ponownie.

- Wybierz opcję włącz tryb awaryjny z obsługą sieci.

b) Krok 2. Usunąć Insta ransomware.

Teraz trzeba otworzyć przeglądarkę i pobrać jakiś ochrony przed złośliwym oprogramowaniem. Wybrać zaufanego, zainstalować go i sprawdzić swój komputer na obecność zagrożeniami. Kiedy ransomware zakładają, usuń go. Jeśli z jakiegoś powodu nie można uzyskać dostęp do trybu awaryjnego z obsługą sieci, wejdź z innej opcji.Krok 2. Usunąć Insta ransomware za pomocą System Restore

a) Krok 1. Trybie awaryjnym dostęp z Command Prompt.

Dla Windows 7/Vista/XP

- Start → zamknij → uruchom ponownie → OK.

- Naciśnij i przytrzymaj klawisz F8, aż zaawansowane opcje rozruchu pojawia się.

- Wybierz opcję tryb awaryjny z Command Prompt.

Dla Windows 8/10 użytkownicy

- Naciśnij przycisk zasilania, który pojawia się na ekranie logowania Windows. Naciśnij i przytrzymaj klawisz Shift. Kliknij Przycisk Uruchom Ponownie.

- Diagnostyka → Dodatkowe ustawienia → ustawienia pobierania → załaduj ponownie.

- Wybierz opcję włącz tryb awaryjny z Command Prompt.

b) Krok 2. Przywracanie plików i ustawień.

- Trzeba wpisać CD przywrócić w oknie, które się pojawi. Następnie Naciśnij Klawisz Enter.

- Typ w rstrui.exe i ponownie naciśnij Enter.

- Okno pop-up okno, należy kliknąć Next. Wybrać następnym razem punkt przywracania i kliknij.

- Kliknij Przycisk "Tak".

Krok 3. Odzyskać dane

Natomiast tworzenie kopii zapasowych jest bardzo ważne, istnieje wiele użytkowników, którzy nie mają go. Jeśli jesteś jednym z nich, możesz spróbować poniżej podane metody i po prostu mogłyby odzyskać pliki.a) Za Odzyskiwanie danych Pro, aby odzyskać zaszyfrowane pliki.

- Pobierz Data Recovery Pro, najlepiej z zaufanego serwisu.

- Sprawdź urządzenie pod kątem odzyskania plików.

- Je przywrócić.

b) Odzyskać pliki przez Windows poprzednich wersji

Jeśli masz włączony system odzyskiwania, można przywrócić pliki przez Windows poprzednich wersji.- Znajdź plik, który chcesz odzyskać.

- Kliknij prawym przyciskiem myszy na nim.

- Wybierz właściwości i w poprzednich wersjach.

- Wybrać wersję pliku, który chcesz odzyskać, a następnie kliknij przycisk przywróć.

c) Za pomocą cień Explorer do odzyskiwania plików

Jeśli masz szczęście, koderzy nie usuwać kopie w tle. Produkowane są przez system automatycznie, gdy system się zawali.- Odwiedź oficjalną stronę (shadowexplorer.com) i kupować aplikacje cień Explorer.

- Zainstalować i otworzyć go.

- Kliknij menu rozwijane i wybierz dysk, który chcesz.

- Jeśli foldery zostaną przywrócone, będą tam. Kliknij na folder, a następnie wyeksportować.

* SpyHunter skanera, opublikowane na tej stronie, jest przeznaczony do użycia wyłącznie jako narzędzie do wykrywania. więcej na temat SpyHunter. Aby użyć funkcji usuwania, trzeba będzie kupić pełnej wersji SpyHunter. Jeśli ty życzyć wobec odinstalować SpyHunter, kliknij tutaj.