Co to jest plik szyfrowanie złośliwe oprogramowanie

Creeper ransomware będzie zamykać swoje pliki, jak to szkodnika. To naprawdę zależy od tego, jaki ransomware odpowiada, ale nie Można ponownie uzyskać dostęp do twoich plików. Jest to dość łatwo zepsuć urządzenie, co tylko dodaje dlaczego jest to tak niebezpieczne. Ogromny czynnik w udanych ataków ransomware jest nieuwagi użytkowników, tak jak zakażenie zwykle się dzieje, gdy użytkownicy otworzyć zainfekowanych załączników e-mail, kliknij niebezpiecznych reklam i spadek fałszywych „pobierz”. Po tym, jak się szyfruje pliki, on poprosi zapłacić pewną sumę pieniędzy za program расшифровщик. W zależności od tego, jakiego rodzaju szkodnika masz wymaganych pieniędzy będzie się różnić. Jeśli masz zamiar zapłacić, pomyśl o alternatywy pierwszy. Ufając cyberprzestępców, aby naprawić swoje pliki będą naiwny, ponieważ nic nie przeszkadza im po prostu wziąć swoje pieniądze. Istnieje wiele kont ludzi nic nie dostaniesz po spełnieniu wymagań. Tego typu rzeczy mogą się zdarzyć ponownie, lub urządzenie może zakończyć się niepowodzeniem, więc czy nie będzie lepiej zainwestować określoną kwotę w jaki typ kopii zapasowej. Gdy będzie wam dużo różnych opcji, to nie powinno być trudne, aby wybrać najlepszy wariant dla ciebie. Wypowiedzenia Creeper ransomware a potem przystąpić do odzyskiwania danych, jeśli była kopia do zanieczyszczenia układu. Będziesz złośliwym oprogramowaniem, jak to wszystko się skończy, i pewnie znowu się zarażą, więc jedyne, co możesz zrobić, to być przygotowanym do tego. Jeśli chcesz, aby twój samochód nie będzie stale zainfekowany, ważne jest, aby dowiedzieć się o złośliwym oprogramowaniu i jak ich zatrzymać.

Pobierz za darmo narzędzie do usuwaniaAby usunąć Creeper ransomware

Jak rozprzestrzenianie się szkodnika

Chociaż można znaleźć wyjątki, bardzo ransomware, które zazwyczaj korzystają z najbardziej podstawowa dystrybucja sposobów, takich jak spam załączników e-mail, zainfekowanych reklam i popularność. Tym nie mniej, bardziej utalentowani twórcy ransomware będą korzystać z metod, które wymagają więcej doświadczenia.

Po szyfrowania plik złośliwe oprogramowanie może być uzyskane poprzez załącznik e-mail, spróbuj sobie przypomnieć, jeśli niedawno otrzymał dziwny plik z wiadomości e-mail. W zasadzie, ta metoda jest po prostu dołączyć plik do e-maila i wysłać go do wielu użytkowników. To nie jest rzadkością w przypadku tych listów, aby porozmawiać o pieniądzach, które w temacie użytkownicy, najprawdopodobniej, co uważacie za ważne i w ten sposób, nie wahaj się, aby otworzyć ten list. Korzystanie z poważniejszych powitalny (Szanowny kliencie/członek), oferuje, aby otworzyć plik dodał, I wiele błędów gramatycznych, że należy być ostrożnym w kontaktach z e-maili od nieznanych nadawców, z dodaniem plików. Jeśli list od firmy, z których usług korzystasz, to oni automatycznie wstaw swoje imię i nazwisko w wiadomości e-mail, zamiast zwykłego powitania. Nie zdziw się, aby zobaczyć takie nazwiska, jak Amazon lub korzystać z systemu PayPal, ponieważ ludzie są bardziej prawdopodobne, aby osłabić ich czujność, jeśli zobaczą znajome imię. Jest również prawdopodobne, że kontaktowali się z niektórych niebezpiecznych reklam, gdy na wątpliwych stron internetowych, lub coś pobranych z niezaufanych stron. Jeśli często interakcji z reklamą, podczas gdy na wątpliwych stron internetowych, to nic dziwnego, że twój komputer jest zainfekowany. I korzystać tylko z legalnych stron internetowych do pobrania. Źródeł, takich jak reklamy i wyskakujące okna są znane nie zaufanych źródeł, więc nie pobrać coś z nich. Aplikacje są zwykle aktualizowane automatycznie, ale jeśli ręczna aktualizacja było konieczne, ostrzeżenie zostanie wysłany do ciebie przez samą aplikację.

Co się stało z twoimi plikami?

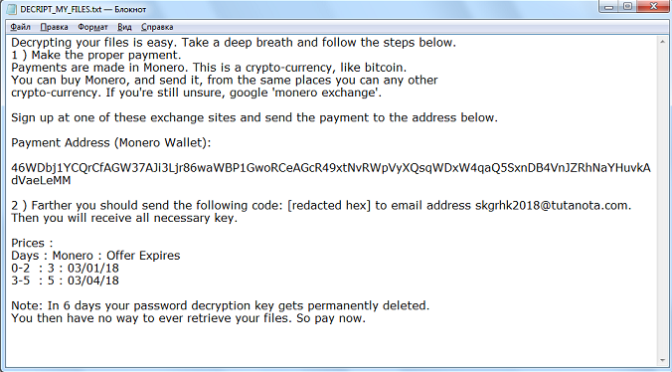

To nie jest niemożliwe do szyfrowania danych, malware program trwale szyfrowania danych, który jest dlaczego to jest takie niebezpieczne zakażenia. I to zajmie minut, jeśli nie sekund, do wszystkich ważnych plików, które mają być szyfrowane. Dziwne rozszerzenia plików zostaną dodane wszystkie pliki, z których można sądzić o tym, jakie ransomware zaraził urządzenie. Silne algorytmy szyfrowania są używane do szyfrowania danych, malware program do szyfrowania plików. Kiedy zakończy się proces szyfrowania, żądanie okupu, musi się pojawić, i to powinno wyjaśnić, jak należy działać. W notatce będzie wymagać, aby zakupie klucza odzyskiwania plików, ale ustępując wymagania nie jest to rozsądne rozwiązanie. Jeśli oczekujesz oszustów do odpowiedzialności za szyfrowanie plików, dotrzymywać słowa, możesz być w dużej frustracji, bo trochę przeszkadza im po prostu wziąć swoje pieniądze. Trzeba również będą finansować ich, oprócz prawdopodobieństwa stracić swoje pieniądze. I ludzie coraz bardziej zaczęli interesować się już bardzo udany biznes, który rzekomo dopiero w 2016 roku 1 miliard dolarów. Zaleca się rozważyć inwestowanie w kopii zapasowej z tymi pieniędzmi zamiast. I jeśli takie zagrożenie znowu się stało, nie ryzykujesz swoje dane, jak można po prostu otworzyć go z kopii zapasowej. Nasza rekomendacja będzie ignorować wymagania, a jeśli zagrożenie jest wciąż wewnątrz systemu, usunąć Creeper ransomware, które znajdziesz poniżej. Te rodzaje zakażeń można uniknąć, jeśli wiesz, jak się rozprzestrzeniają, dlatego staraj się poznać jego sposobów dystrybucji, w szczegółach.

Jak usunąć Creeper ransomware

Aby sprawdzić, czy jest zagrożenie nadal jest obecny i pozbyć się go, jeśli jest to, anty-malware programu będą potrzebne. Jeśli wiesz dokładnie, co robisz, że może nie być w przypadku, jeśli czytasz ten artykuł, nie radzimy rozpocząć usunąć Creeper ransomware ręcznie. Zamiast tego, aby stanowić zagrożenie dla systemu, wykorzystują niezawodne oprogramowanie likwidacji. On nie powinien mieć żadnych problemów z procesem, ponieważ tego rodzaju programy są przeznaczone do usuwania Creeper ransomware i podobnych infekcji. Jednak, w przypadku, jeśli nie Jesteś pewien, jak to zrobić, można użyć wytyczne, które podajemy poniżej, aby pomóc. Należy pamiętać, że program nie może pomóc odzyskać swoje dane, wszystko to będzie zrobić, to upewnić się, że infekcja poszła. Jednak w niektórych przypadkach, ransomware decryptable, w taki sposób, malware naukowcy mogą tworzyć darmowe narzędzie do odszyfrowania, więc być na widoku.

Pobierz za darmo narzędzie do usuwaniaAby usunąć Creeper ransomware

Dowiedz się, jak usunąć Creeper ransomware z komputera

- Krok 1. Usunąć Creeper ransomware przy użyciu trybu awaryjnego z obsługą sieci.

- Krok 2. Usunąć Creeper ransomware za pomocą System Restore

- Krok 3. Odzyskać dane

Krok 1. Usunąć Creeper ransomware przy użyciu trybu awaryjnego z obsługą sieci.

a) Krok 1. Tryb awaryjny z obsługą sieci.

Dla Windows 7/Vista/XP

- Start → zamknij → uruchom ponownie → OK.

- Naciśnij i przytrzymaj klawisz F8, aż zaawansowane opcje rozruchu pojawia się.

- Wybierz opcję tryb awaryjny z obsługą sieci

Dla Windows 8/10 użytkownicy

- Naciśnij przycisk zasilania, który pojawia się na ekranie logowania Windows. Naciśnij i przytrzymaj klawisz Shift. Kliknij Przycisk Uruchom Ponownie.

- Diagnostyka → Dodatkowe ustawienia → ustawienia pobierania → załaduj ponownie.

- Wybierz opcję włącz tryb awaryjny z obsługą sieci.

b) Krok 2. Usunąć Creeper ransomware.

Teraz trzeba otworzyć przeglądarkę i pobrać jakiś ochrony przed złośliwym oprogramowaniem. Wybrać zaufanego, zainstalować go i sprawdzić swój komputer na obecność zagrożeniami. Kiedy ransomware zakładają, usuń go. Jeśli z jakiegoś powodu nie można uzyskać dostęp do trybu awaryjnego z obsługą sieci, wejdź z innej opcji.Krok 2. Usunąć Creeper ransomware za pomocą System Restore

a) Krok 1. Trybie awaryjnym dostęp z Command Prompt.

Dla Windows 7/Vista/XP

- Start → zamknij → uruchom ponownie → OK.

- Naciśnij i przytrzymaj klawisz F8, aż zaawansowane opcje rozruchu pojawia się.

- Wybierz opcję tryb awaryjny z Command Prompt.

Dla Windows 8/10 użytkownicy

- Naciśnij przycisk zasilania, który pojawia się na ekranie logowania Windows. Naciśnij i przytrzymaj klawisz Shift. Kliknij Przycisk Uruchom Ponownie.

- Diagnostyka → Dodatkowe ustawienia → ustawienia pobierania → załaduj ponownie.

- Wybierz opcję włącz tryb awaryjny z Command Prompt.

b) Krok 2. Przywracanie plików i ustawień.

- Trzeba wpisać CD przywrócić w oknie, które się pojawi. Następnie Naciśnij Klawisz Enter.

- Typ w rstrui.exe i ponownie naciśnij Enter.

- Okno pop-up okno, należy kliknąć Next. Wybrać następnym razem punkt przywracania i kliknij.

- Kliknij Przycisk "Tak".

Krok 3. Odzyskać dane

Natomiast tworzenie kopii zapasowych jest bardzo ważne, istnieje wiele użytkowników, którzy nie mają go. Jeśli jesteś jednym z nich, możesz spróbować poniżej podane metody i po prostu mogłyby odzyskać pliki.a) Za Odzyskiwanie danych Pro, aby odzyskać zaszyfrowane pliki.

- Pobierz Data Recovery Pro, najlepiej z zaufanego serwisu.

- Sprawdź urządzenie pod kątem odzyskania plików.

- Je przywrócić.

b) Odzyskać pliki przez Windows poprzednich wersji

Jeśli masz włączony system odzyskiwania, można przywrócić pliki przez Windows poprzednich wersji.- Znajdź plik, który chcesz odzyskać.

- Kliknij prawym przyciskiem myszy na nim.

- Wybierz właściwości i w poprzednich wersjach.

- Wybrać wersję pliku, który chcesz odzyskać, a następnie kliknij przycisk przywróć.

c) Za pomocą cień Explorer do odzyskiwania plików

Jeśli masz szczęście, koderzy nie usuwać kopie w tle. Produkowane są przez system automatycznie, gdy system się zawali.- Odwiedź oficjalną stronę (shadowexplorer.com) i kupować aplikacje cień Explorer.

- Zainstalować i otworzyć go.

- Kliknij menu rozwijane i wybierz dysk, który chcesz.

- Jeśli foldery zostaną przywrócone, będą tam. Kliknij na folder, a następnie wyeksportować.

* SpyHunter skanera, opublikowane na tej stronie, jest przeznaczony do użycia wyłącznie jako narzędzie do wykrywania. więcej na temat SpyHunter. Aby użyć funkcji usuwania, trzeba będzie kupić pełnej wersji SpyHunter. Jeśli ty życzyć wobec odinstalować SpyHunter, kliknij tutaj.