Che cosa è ransomware

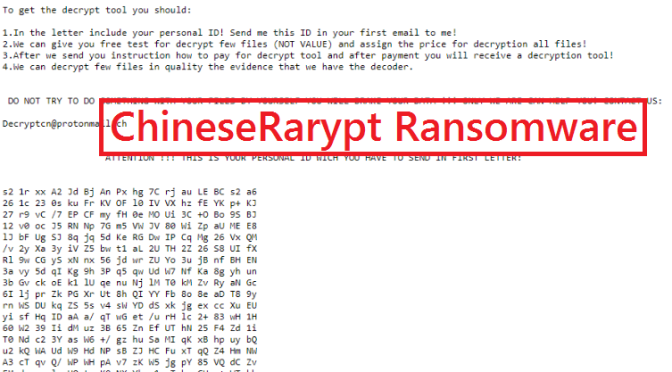

.tiger88818 file di crittografia malware si blocca il file e sarete in grado di aprirli. In breve, è noto come ransomware. Si potrebbe avere infettato il vostro dispositivo in un paio di modi, eventualmente attraverso lo spam allegati di posta elettronica, inserzioni dannose o download da fonti dubbie. Noi di spiegare ulteriormente questo in un successivo paragrafo. Un file con crittografia infezione da malware può portare a gravi esiti, quindi è necessario essere consapevoli di come si potrebbe evitare di scivolare in. Se non si ha familiarità con ransomware, potrebbe essere abbastanza scioccante scoprire che i file sono stati crittografati. Subito dopo ti rendi conto di quello che sta succedendo, si vedrà una nota di riscatto, che forniranno che, al fine di ottenere i file indietro, si deve pagare una somma di denaro. Se avete deciso di ottemperare alle richieste, si consideri il fatto che hai a che fare con criminali informatici che sono improbabile che si sente moralmente obbligato a inviare un software di decodifica, dopo aver ottenuto il vostro denaro. Siamo davvero dubbio hacker sarà di aiuto nel recupero di dati, siamo più propensi a credere che essi ignorano, dopo che il pagamento è fatto. Si dovrebbe anche pensare a dove il denaro sarebbe stato utilizzato, sarà probabilmente il supporto di altri malware. Si dovrebbe anche cercare in connessione decrittografia programma disponibile, forse un software dannoso specialista è in grado di rompere il ransomware e sviluppare un decryptor. La ricerca di altre opzioni per il ripristino di file, come ad esempio una connessione decryptor, prima di prendere qualsiasi decisione di dare le esigenze. Se siete stati abbastanza attento per il backup dei dati, basta cancellare .tiger88818 e procedere al recupero dei file.

Scarica lo strumento di rimozionerimuovere .

Come prevenire una infezione ransomware

Ci sono vari modi in cui si potrebbe avere raccolto la minaccia. In generale, ransomware bastone abbastanza semplici metodi per l’infezione, ma è anche probabile che la contaminazione è avvenuta attraverso qualcosa di più elaborato. E-mail di Spam e malware download sono popolari tra basso livello di ransomware autori/crocette di abilità è necessario per la loro attuazione. Spam allegati e-mail sono particolarmente comuni. Truffatori sarebbe probabilmente ottenere il vostro indirizzo e-mail da altri criminali informatici, aggiungere il file infetto con il ransomware per una sorta di legittima ricerca e-mail e inviarlo a voi, sperando che si sarebbe aperto. In generale, l’e-mail non sarebbe convincere la gente che hanno rilevato lo spam prima, ma se non hai mai eseguito prima, non sarebbe scioccante se sei caduto per esso. Ci potrebbero essere i segni che il malware si abbia a che fare con qualcosa di simile a una sciocchezza indirizzi e-mail, un testo pieno di errori di grammatica. Non saremmo imprevisto se i grandi nomi di società come Amazon o eBay sono stati utilizzati perché agli utenti di essere più fiducioso con mittenti sanno. Così, per esempio, se Amazon-mail, hai ancora bisogno di controllare se l’indirizzo email è corretto solo essere certi. Una bandiera rossa dovrebbe essere anche il saluto manca il tuo nome, o in qualsiasi altro luogo nell’email per quella materia. Se ricevete una email da una società/organizzazione che si aveva prima, faranno sempre di includere il vostro nome, invece di Socio/Utente/Cliente. Per esempio, se sei un utente di Amazon, il tuo nome verrà inserito automaticamente in qualsiasi e-mail che vengono inviati.

Se hai appena saltato l’intera sezione, ciò che si deve trarre da questa storia è che per verificare l’identità del mittente prima di aprire il file allegato è fondamentale. E quando si visita dubbia pagine web, fare attenzione a non impegnarsi con la pubblicità. Se non si sta attenti, ransomware potrebbe finire nella vostra macchina. La pubblicità si incontrano su siti di dubbia fama, non sono quasi mai affidabili, in modo da evitare di interagire con loro. Non regolamentata fonti per il download potrebbe facilmente ospitare elementi dannosi, che è il motivo per cui si dovrebbe smettere di usare loro. Download tramite torrent e simili, può essere dannoso, quindi, si dovrebbe almeno leggere i commenti per assicurarsi che si sta scaricando file in modo sicuro. Non sarebbe molto insolito per i difetti del software di essere utilizzati per le infezioni di essere in grado di ottenere. Al fine di fermare il malware di sfruttare le vulnerabilità, il software deve essere aggiornato. Quando i fornitori di software a conoscenza di un difetto, che si è risolto in una patch, e tutti si ha realmente bisogno di fare è permesso il fix da installare.

Che cosa fa

Se si avvia la ricerca di malware ransomware file, il dispositivo sarà analizzato per determinati tipi di file, e quando vengono scoperti, essi saranno criptati. Non essere sorpreso di vedere foto, documenti, ecc bloccato in quanto questi sono suscettibili di una certa importanza per voi. Il file con crittografia malware può utilizzare un potente algoritmo di crittografia per la crittografia dei file, una volta che sono stati individuati. Quelli che sono stati crittografati avrà una strana estensione del file allegato. Una nota di riscatto deve anche apparire, in cui i truffatori si spiega che cosa è accaduto e la domanda che si acquisiscono loro offerti decryptor. Si potrebbe essere richiesto di pagare da $50 per un paio di migliaia di dollari, a seconda del ransomware. Se pagare o non è la vostra decisione, ma il primo non è consigliato opzione. È probabile che si può realizzare il recupero di dati attraverso mezzi diversi, quindi ricerca, prima di tutto. Se è possibile per il ransomware per essere decifrato, è probabile che ci sia un libero decryptor disponibile, rilasciato da ricercatori di malware. Forse una copia di backup è disponibile, ma voi non lo ricordo. Potrebbe anche essere possibile che il ransomware non cancellare le copie Shadow del tuo file, il che significa che sono recuperabili tramite Shadow Explorer. Se non volete finire in questo tipo di situazione, di nuovo, abbiamo davvero suggerisco di investire il proprio denaro in backup per mantenere i vostri dati al sicuro. Se hai avuto dei file di backup prima di ransomware in arrivo, è possibile ripristinare i file dopo l’eliminare completamente .tiger88818.

.tiger88818 eliminazione

Dovrebbe essere menzionato che non è incoraggiato a cercare di rimozione manuale. Un errore che potrebbe fare danni irreversibili al vostro dispositivo. Sarebbe più sicuro per l’utilizzo di un software dannoso programma di utilità di rimozione, perché l’infezione si sarebbe preso cura di tutto il programma. Non ci dovrebbe essere alcun problema, perché di queste utility sono fatti per rimuovere .tiger88818 e minacce simili. Perché questo programma non è di aiuto nel ripristino di file, non aspettatevi di trovare i file decriptati dopo che l’infezione è stata terminata. Vi hanno la ricerca di recupero file di modi, invece.

Scarica lo strumento di rimozionerimuovere .

Imparare a rimuovere .tiger88818 dal computer

- Passo 1. Rimuovere .tiger88818 in Modalità Provvisoria con Rete.

- Passo 2. Rimuovere .tiger88818 utilizzando System Restore

- Passo 3. Recuperare i vostri dati

Rimuovere .tiger88818 in Modalità Provvisoria con Rete.

a) Passo 1. L'accesso in Modalità Provvisoria con Rete.

Per Windows 7/Vista/XP

- Start → Arresto → Riavvia → OK.

- Premere e tenere premuto il tasto F8 fino Avanzate Opzioni di Avvio viene visualizzata.

- Scegliere Modalità Provvisoria con Rete

Per Windows 8/10 utenti

- Premere il pulsante di accensione che appare in Windows schermata di login. Premere e tenere premuto il tasto Maiusc. Fare Clic Su Riavvia.

- Risolvere → Avanzate opzioni → Impostazioni di Avvio → Riavvia.

- Scegliere di Attivare la Modalità Provvisoria con Rete.

Passo 2. Rimuovere .tiger88818.

Ora è necessario aprire il browser e scaricare un qualche tipo di software anti-malware. Scegliere un affidabile, installarla e hanno una scansione del tuo computer alla ricerca di minacce. Quando il ransomware è trovato, rimuoverlo.

Se, per qualche motivo, non è possibile accedere in Modalità Provvisoria con Rete, andare con un'altra opzione.

Rimuovere .tiger88818 utilizzando System Restore

a) Passo 1. Accedere in Modalità Sicura con Command Prompt.

Per Windows 7/Vista/XP

- Start → Arresto → Riavvia → OK.

- Premere e tenere premuto il tasto F8 fino Avanzate Opzioni di Avvio viene visualizzata.

- Selezionare Modalità Provvisoria con Command Prompt.

Per Windows 8/10 utenti

- Premere il pulsante di accensione che appare in Windows schermata di login. Premere e tenere premuto il tasto Maiusc. Fare Clic Su Riavvia.

- Risolvere → Avanzate opzioni → Impostazioni di Avvio → Riavvia.

- Scegliere di Attivare la Modalità Provvisoria con Command Prompt.

b) Passo 2. Ripristino di file e impostazioni.

- È necessario digitare cd di ripristino nella finestra che appare. Premere Enter.

- Tipo di rstrui.exe e premere di nuovo Invio.

- Una finestra pop-up e premere Avanti. Scegliere un punto di ripristino e premere di nuovo Avanti.

- Premere Sì.

Passo 3. Recuperare i vostri dati

Mentre il backup è essenziale, c'è ancora molto pochi gli utenti che non l'hanno. Se siete uno di loro, si può provare il seguente fornito metodi e appena potreste essere in grado di recuperare i file.a) Utilizzo di Data Recovery Pro per recuperare i file crittografati.

- Scarica Data Recovery Pro, preferibilmente da un affidabile sito web.

- La scansione del dispositivo per i file recuperabili.

- Il loro recupero.

b) Ripristinare i file attraverso Windows Versioni Precedenti

Se hai avuto Ripristino configurazione di Sistema è abilitata, è possibile recuperare i file attraverso Windows Versioni Precedenti.- Trovare un file che si desidera recuperare.

- Fare clic destro su di esso.

- Selezionare Proprietà e quindi le versioni Precedenti.

- Scegli la versione del file che si desidera ripristinare e premere il tasto di Ripristino.

c) Utilizzando Shadow Explorer per recuperare i file

Se siete fortunati, il ransomware fatto di non cancellare le copie shadow. Essi sono costituiti dal sistema automaticamente quando il sistema si blocca.- Vai al sito ufficiale (shadowexplorer.com) e di acquisire l'Ombra di Explorer.

- Impostare e aprirlo.

- Premere il menu a discesa e scegliere il disco che si desidera.

- Se le cartelle sono recuperabili, che apparirà lì. Premere sulla cartella e poi Esportare.

* SpyHunter scanner, pubblicati su questo sito, è destinato a essere utilizzato solo come uno strumento di rilevamento. più informazioni su SpyHunter. Per utilizzare la funzionalità di rimozione, sarà necessario acquistare la versione completa di SpyHunter. Se si desidera disinstallare SpyHunter, Clicca qui.