Che cosa è ransomware

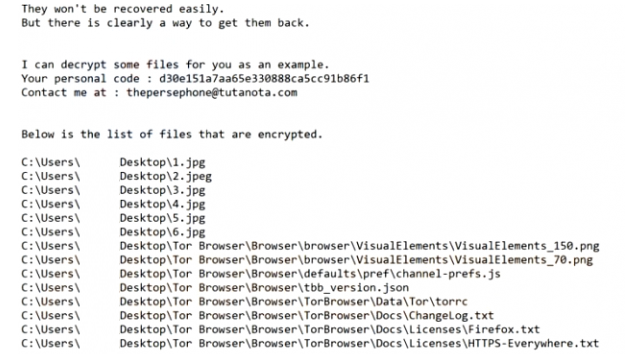

Persephone ransomware cercherà di bloccare i dati, che è il motivo per cui è classificato come file con crittografia malware. Più comunemente è conosciuto come ransomware. Ci sono molti modi si potrebbe avere infettato il computer, eventualmente, o tramite lo spam allegati di posta elettronica, annunci dannosi o download da fonti inaffidabili. Si discuterà di come si può proteggere il sistema da questo tipo di infezione in seguito nel report. C’è un motivo ransomware è creduto di essere così pericoloso, se si desidera evitare probabili danni gravi, assicurarsi che si sa come prevenire l’infezione. Può essere particolarmente scioccante per trovare il tuo file bloccato se non si è mai accaduto su ransomware prima, e non hai idea di cosa sia. Quando il processo di crittografia è completa, si noterà una nota di riscatto, che spiega che è necessario acquistare un decryptor. Abbiamo il dubbio di un software di decodifica sarà inviato a voi dopo che si paga, come le persone che hai a che fare con criminali, che non si sente responsabile per aiutarvi. Siamo più inclini a credere che non aiuterà nel recupero dei dati. Inoltre, il tuo denaro a sostegno di altri malware progetti per il futuro. È probabile che un libero di decrittografia programma è stato rilasciato, come persone specializzate in un malware potrebbe a volte rompere il ransomware. Prova a trovare un decryptor prima di pensare a pagare. Se avete fatto prendere la cura per il backup dei dati, possono essere recuperati dopo la disinstallazione di Persephone ransomware.

Scarica lo strumento di rimozionerimuovere Persephone ransomware

Diffusione Ransomware modi

Se non sai come la minaccia può avere scivolò nel tuo computer o come evitare l’infezione in futuro, leggere con attenzione le seguenti sezioni. In generale, ransomware utilizza abbastanza semplici metodi per l’infezione, ma è anche probabile infezione è accaduto via più sofisticate. Basso livello ransomware creatori/distributori attenerci a metodi che non richiedono una conoscenza avanzata, come l’invio di spam o di hosting l’infezione su piattaforme per il download. Ransomware via lo spam è ancora, forse, la più frequente infezione metodo. Un file infetto viene aggiunto un po ‘ autenticamente scritto e-mail, e inviato a tutti i possibili vittime, i cui indirizzi email che hanno nel loro database. Se si sa cosa cercare, l’e-mail sarà piuttosto evidente, ma al contrario, è abbastanza facile capire perché alcune persone sarebbe aprirlo. Si possono notare alcuni segni che una e-mail può essere harboring malware, come il testo completo di una gli errori di grammatica, o le sciocchezze indirizzo e-mail. Si potrebbe anche incontrare il mittente che finge di essere di una famosa azienda, poiché potrebbe causare agli utenti di abbassare la guardia. Quindi, anche se si conosce il mittente, sempre controllare se l’indirizzo e-mail corrisponde all’effettivo indirizzo del mittente. Una bandiera rossa dovrebbe essere anche il saluto manca il tuo nome, o in qualsiasi altro luogo nell’email per quella materia. Mittenti i cui allegati sono abbastanza importanti da essere aperto dovrebbe avere familiarità con il vostro nome, quindi includere nel messaggio di saluto, invece di un regolare Sir/Madam o Cliente. Per esempio, Amazon include automaticamente i nomi dei clienti che hanno fornito nell’e-mail che invio, quindi se si tratta realmente di Amazon, si sarà affrontato con il tuo nome.

Nel caso In cui si desidera che la versione più breve di questa sezione, verificare sempre che il mittente è legittimo prima di aprire un allegato. Si dovrebbe anche prestare attenzione a non premere sulla pubblicità quando si visitano siti web con una dubbia reputazione. Se si preme su di un dannoso annuncio, tutti i tipi di malware possono scaricare. La pubblicità, in particolare quelle sulla discutibile pagine web sono poco affidabili, in modo da evitare di interagire con loro. Scaricando da fonti dubbie, si può anche mettere il vostro dispositivo in pericolo. Se siete comunemente tramite torrent, il minimo che si può fare è leggere i commenti di altre persone prima di scaricare uno. Inoltre, non sarebbe insolito per i difetti del software di essere utilizzati per le infezioni di essere in grado di scivolare in. È necessario mantenere il vostro software up-to-data a causa di questo. Tutto quello che dovete fare è installare le correzioni che i produttori di software renderà disponibili per voi.

Come funziona il file con crittografia malware si comportano

Subito dopo si apre il file malware, il computer sarà acquisita dal malware per trovare i file che si propone per la crittografia. I file che vorresti essere bloccato sarà di documenti, file multimediali (foto, video, musica) e tutto è in possesso di importanti. Il ransomware utilizza un potente algoritmo di cifratura per la crittografia dei file, una volta che sono stati scoperti. Si noterà che quelli che sono stati crittografati avrà una strana estensione del file aggiunto. Se siete ancora incerti su ciò che è accaduto, troverete un messaggio di riscatto, in grado di spiegare la situazione e chiedere che si acquista uno strumento di decrittografia. La richiesta di pagamento può essere da un paio di decine di migliaia di dollari, dipende molto dal ransomware. Abbiamo discusso in precedenza, perché conforme alle esigenze non è la scelta migliore, è un tuo file, quindi a voi la scelta. Ci possono essere altri metodi per eseguire il recupero dei dati, in modo da guardare in loro in anticipo. Uno strumento di crittografia che non costa nulla potrebbe essere disponibile, in caso di un software dannoso specialista è in grado di decifrare il ransomware. È possibile anche copie dei file sono memorizzati da qualche parte da voi, si potrebbe non rendersene conto. Si dovrebbe anche provare a ripristinare i file via Shadow Explorer, il ransomware può non aver rimosso le copie dei file noto come le copie Shadow. Se non si desidera che questa situazione si ripresenta, assicuratevi di fare un backup regolari. Se hai avuto il tempo di fare le copie di backup per i file, è necessario ripristinarli dopo la rimozione di Persephone ransomware.

Come terminare Persephone ransomware

Dovrebbe essere menzionato che noi non consigliamo di provare la disinstallazione manuale. Si può finire per danneggiare permanentemente il sistema in caso di errori. Si consiglia l’acquisizione di un software dannoso eliminazione di software, invece. Questi programmi sono progettati per eliminare Persephone ransomware o simili minacce, quindi non ci dovrebbero essere problemi. I vostri dati non saranno decifrati dal programma, in quanto non è in grado di farlo. Si dovrà esaminare in che modo si potrebbe recuperare i file manualmente.

Scarica lo strumento di rimozionerimuovere Persephone ransomware

Imparare a rimuovere Persephone ransomware dal computer

- Passo 1. Rimuovere Persephone ransomware in Modalità Provvisoria con Rete.

- Passo 2. Rimuovere Persephone ransomware utilizzando System Restore

- Passo 3. Recuperare i vostri dati

Passo 1. Rimuovere Persephone ransomware in Modalità Provvisoria con Rete.

a) Passo 1. L'accesso in Modalità Provvisoria con Rete.

Per Windows 7/Vista/XP

- Start → Arresto → Riavvia → OK.

- Premere e tenere premuto il tasto F8 fino Avanzate Opzioni di Avvio viene visualizzata.

- Scegliere Modalità Provvisoria con Rete

Per Windows 8/10 utenti

- Premere il pulsante di accensione che appare in Windows schermata di login. Premere e tenere premuto il tasto Maiusc. Fare Clic Su Riavvia.

- Risolvere → Avanzate opzioni → Impostazioni di Avvio → Riavvia.

- Scegliere di Attivare la Modalità Provvisoria con Rete.

b) Passo 2. Rimuovere Persephone ransomware.

Ora è necessario aprire il browser e scaricare un qualche tipo di software anti-malware. Scegliere un affidabile, installarla e hanno una scansione del tuo computer alla ricerca di minacce. Quando il ransomware è trovato, rimuoverlo. Se, per qualche motivo, non è possibile accedere in Modalità Provvisoria con Rete, andare con un'altra opzione.Passo 2. Rimuovere Persephone ransomware utilizzando System Restore

a) Passo 1. Accedere in Modalità Sicura con Command Prompt.

Per Windows 7/Vista/XP

- Start → Arresto → Riavvia → OK.

- Premere e tenere premuto il tasto F8 fino Avanzate Opzioni di Avvio viene visualizzata.

- Selezionare Modalità Provvisoria con Command Prompt.

Per Windows 8/10 utenti

- Premere il pulsante di accensione che appare in Windows schermata di login. Premere e tenere premuto il tasto Maiusc. Fare Clic Su Riavvia.

- Risolvere → Avanzate opzioni → Impostazioni di Avvio → Riavvia.

- Scegliere di Attivare la Modalità Provvisoria con Command Prompt.

b) Passo 2. Ripristino di file e impostazioni.

- È necessario digitare cd di ripristino nella finestra che appare. Premere Enter.

- Tipo di rstrui.exe e premere di nuovo Invio.

- Una finestra pop-up e premere Avanti. Scegliere un punto di ripristino e premere di nuovo Avanti.

- Premere Sì.

Passo 3. Recuperare i vostri dati

Mentre il backup è essenziale, c'è ancora molto pochi gli utenti che non l'hanno. Se siete uno di loro, si può provare il seguente fornito metodi e appena potreste essere in grado di recuperare i file.a) Utilizzo di Data Recovery Pro per recuperare i file crittografati.

- Scarica Data Recovery Pro, preferibilmente da un affidabile sito web.

- La scansione del dispositivo per i file recuperabili.

- Il loro recupero.

b) Ripristinare i file attraverso Windows Versioni Precedenti

Se hai avuto Ripristino configurazione di Sistema è abilitata, è possibile recuperare i file attraverso Windows Versioni Precedenti.- Trovare un file che si desidera recuperare.

- Fare clic destro su di esso.

- Selezionare Proprietà e quindi le versioni Precedenti.

- Scegli la versione del file che si desidera ripristinare e premere il tasto di Ripristino.

c) Utilizzando Shadow Explorer per recuperare i file

Se siete fortunati, il ransomware fatto di non cancellare le copie shadow. Essi sono costituiti dal sistema automaticamente quando il sistema si blocca.- Vai al sito ufficiale (shadowexplorer.com) e di acquisire l'Ombra di Explorer.

- Impostare e aprirlo.

- Premere il menu a discesa e scegliere il disco che si desidera.

- Se le cartelle sono recuperabili, che apparirà lì. Premere sulla cartella e poi Esportare.

* SpyHunter scanner, pubblicati su questo sito, è destinato a essere utilizzato solo come uno strumento di rilevamento. più informazioni su SpyHunter. Per utilizzare la funzionalità di rimozione, sarà necessario acquistare la versione completa di SpyHunter. Se si desidera disinstallare SpyHunter, Clicca qui.