Le SyncCrypt Ransomware est un cheval de Troie qui est destiné aux utilisateurs de PC ordinaires et peut arriver sur l’ordinateur comme un fichier image de chiffrement. Des chercheurs en sécurité Cyber reconnu le SyncCrypt Ransomware dans la deuxième semaine d’août 2017 comme l’un des quelques variantes de crypto-menace d’employer la stéganographie lors de son attaque. La menace dispose d’une attaque de plusieurs étape, qui commence avec l’utilisateur ouvre un document autorisant les macros téléchargé à partir d’un pourriel. De nombreux outils de sécurité surveillent les scripts de macro pour s’assurer que les menaces comme les Ransomware Anubis n’obtiennent pas à exécuter sur le système.

Télécharger outil de suppressionpour supprimer SyncCrypt Ransomware

Télécharger outil de suppressionpour supprimer SyncCrypt Ransomware

Toutefois, les responsables de la SyncCrypt Ransomware a suivi l’exemple de la Cerber 4.0 Ransomware et les Troldesh Ransomware, qui a utilisé une technique appelée stéganographie. La méthode permet aux utilisateurs de cacher un message à l’intérieur d’un fichier image et constitue un outil de dissimulation quand ils ont besoin de transmettre des informations sans l’utilisation du chiffrement. Par conséquent, le script de macro télécharge une image depuis un emplacement distant et décode les données incorporées, qui permet l’invasion menace d’échapper à la détection dans certains cas.

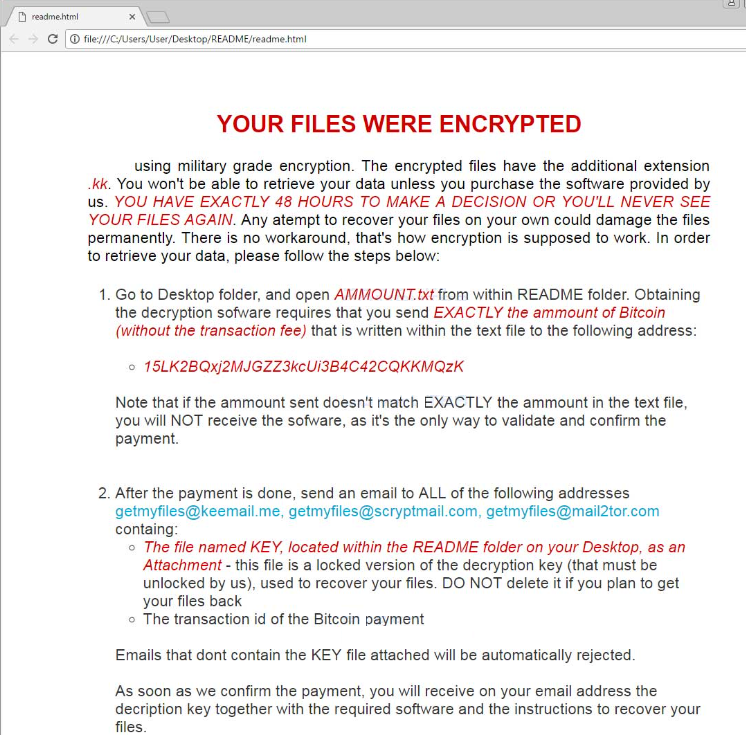

Les analystes de logiciels malveillants ont trouvé que la SyncCrypt Ransomware peut exécuter à partir ‘ [DRIVE]:WindowsTempBackupClientsync.exe’ et écrire des fichiers sur le bureau. La menace est observée à appliquer un algorithme de chiffrement AES personnalisé aux fichiers ciblés sur les disques locaux et faire un dossier sur le bureau nommé « README. » Le cheval de Troie SyncCrypt Ransomware est programmé pour chiffrer les fichiers tels que photos, bases de données, audio, vidéo, bases de données, documents liés au travail, notes personnelles, des listes de contacts et eBooks. Les analystes menace ajoutent que le SyncCrypt Ransomware utilise un autre algorithme de chiffrement pour brouiller la clé de déchiffrement avant de l’envoyer vers les serveurs de « Commandement et contrôle ». Les utilisateurs de PC infectés peuvent trouver que les fichiers chiffrés en vedette l’extension « .kk » et peuvent être représentées par une icône générique blanche. Par exemple, « Fields.png pavot » est renommé « Pavot fields.png.kk » et propose la même icône comme « Opium farms.pptx.kk » tandis que les deux fichiers restent illisible sauf si vous les déchiffrer tout d’abord. L’équipe derrière la SyncCrypt Ransomware propose une aide aux utilisateurs qui sont prêts à payer quelques centaines de dollars. Les utilisateurs ont rapporté que le dossier « README » contienne « readme.html, » « readme.png », « KEY » et « AMMOUNT.txt », qui suggère d’installer la TOR Browser et pour charger une page cachée sur le Web Dark. Le message livré par SyncCrypt Ransomware se lit comme suit :

‘YOUR FILES WERE ENCRYPTED

using military grade encryption. The encrypted files have the additional extension .kk. You won’t be able to retrieve your data unless you purchase the software provided by us. YOU HAVE EXACTLY 48 HOURS TO MAKE A DECISION OR YOU’LL NEVER SEE YOUR FILES AGAIN. Any attempt to recover your files on your own could damage the files permanently. There is no workaround, that’s how encryption is supposed to work. In order to retrieve your data, please follow the steps below:

Go to Desktop folder and open AMMOUNT.txt from within README folder. Obtaining the decryption software requires that you send EXACTLY the amount of Bitcoin (without the transaction fee) that is written within the text file to the following address:

15LK2BQxj2MJGZZ3kcUi3B4C42CQKKMQzK’

le fichier « readme.html » mentionne trois comptes de messagerie — « getmyfiles@keemail.me », « getmyfiles©scryptmail.com » et « getmyfiles@mail2tor.com » qui peut être utilisé pour les négociations. Les acteurs de la menace peuvent changer de compte comme le SyncCrypt Ransomware continue à se développer. Nous vous déconseillons de payer la rançon et suivant les instructions fournies par les cyber escrocs. Elle doit être offerte pour se remettre de l’attaque en utilisant des images de sauvegarde et des copies archivées de vos données. Vous devrez nettoyer toute trace de la SyncCrypt Ransomware à l’aide d’un instrument crédible anti-malware avant de charger les sauvegardes. Cloud services sauvegarde lik Dropbox et Google Drive peut vous aider à sécuriser un espace sécurisé pour vos sauvegardes.Télécharger outil de suppressionpour supprimer SyncCrypt Ransomware

Découvrez comment supprimer SyncCrypt Ransomware depuis votre ordinateur

- Étape 1. Supprimer SyncCrypt Ransomware utilisant le Mode sans échec avec Réseau.

- Étape 2. Supprimer SyncCrypt Ransomware à l'aide de System Restore

- Étape 3. Récupérer vos données

Étape 1. Supprimer SyncCrypt Ransomware utilisant le Mode sans échec avec Réseau.

a) Étape 1. Accès au Mode sans échec avec Réseau.

Pour Windows 7/Vista/XP

- Démarrer → Arrêt → Redémarrer → OK.

- Appuyez sur et maintenez la touche F8 jusqu'à ce que Options de Démarrage Avancées s'affiche.

- Sélectionnez Mode sans échec avec mise en Réseau

Pour Windows 8/10 utilisateurs

- Appuyez sur le bouton d'alimentation qui apparaît à la Windows écran de connexion. Appuyez sur et maintenez la touche Maj enfoncée. Cliquez Sur Redémarrer.

- Dépannage → options Avancées → Paramètres de Démarrage → Redémarrer.

- Choisissez Activer le Mode sans échec avec Réseau.

b) Étape 2. Supprimer SyncCrypt Ransomware.

À présent, vous devez ouvrir votre navigateur et télécharger un certain type de logiciel anti-malware. Choisissez la confiance, de l'installer et de l'avoir analyser votre ordinateur contre les menaces malveillantes. Lorsque le ransomware est trouvé, retirez-la. Si, pour une raison quelconque, vous ne pouvez pas accès au Mode sans échec avec Réseau, aller avec une autre option.Étape 2. Supprimer SyncCrypt Ransomware à l'aide de System Restore

a) Étape 1. Accès au Mode sans échec avec Command Prompt.

Pour Windows 7/Vista/XP

- Démarrer → Arrêt → Redémarrer → OK.

- Appuyez sur et maintenez la touche F8 jusqu'à ce que Options de Démarrage Avancées s'affiche.

- Sélectionnez Mode sans échec avec Command Prompt.

Pour Windows 8/10 utilisateurs

- Appuyez sur le bouton d'alimentation qui apparaît à la Windows écran de connexion. Appuyez sur et maintenez la touche Maj enfoncée. Cliquez Sur Redémarrer.

- Dépannage → options Avancées → Paramètres de Démarrage → Redémarrer.

- Choisissez Activer le Mode sans échec avec Command Prompt.

b) Étape 2. Restaurer les fichiers et paramètres.

- Vous devez tapez cd de restauration dans la fenêtre qui s'affiche. Appuyez Sur Entrée.

- Type de rstrui.exe et de nouveau, appuyez sur Entrée.

- Une fenêtre pop-up et appuyez sur Suivant. Choisissez un point de restauration, puis appuyez à nouveau sur Suivant.

- Appuyez Sur Oui.

Étape 3. Récupérer vos données

Alors que la sauvegarde est essentielle, il y a encore peu d'utilisateurs qui n'en ont pas. Si vous êtes l'un d'entre eux, vous pouvez essayer de le ci-dessous à condition méthodes et vous pourriez être en mesure de récupérer des fichiers.a) En utilisant les Données de Récupération de Pro pour récupérer des fichiers chiffrés.

- Télécharger Data Recovery Pro, de préférence à partir d'un site web digne de confiance.

- Scan de votre appareil pour les fichiers récupérables.

- Les récupérer.

b) Restaurer des fichiers à travers Windows les Versions Précédentes

Si vous aviez la Restauration du Système est activée, vous pouvez récupérer des fichiers à travers Windows les Versions Précédentes.- Trouver un fichier que vous souhaitez récupérer.

- Cliquez-droit sur elle.

- Sélectionnez Propriétés, puis les versions Précédentes.

- Choisir la version du fichier que vous souhaitez récupérer et cliquez sur Restaurer.

c) À l'aide de l'Ombre à Explorer pour récupérer des fichiers

Si vous avez de la chance, le ransomware n'a pas de suppression de vos clichés. Elles sont faites par votre système automatiquement lorsque le système se bloque.- Aller sur le site officiel (shadowexplorer.com) et d'acquérir de l'Ombre application de l'Explorateur.

- Mis en place et ouvert.

- Appuyez sur le menu déroulant et choisissez le disque que vous voulez.

- Si les dossiers sont récupérables, ils apparaissent il. Appuyez sur le dossier, puis à l'Exportation.

* SpyHunter scanner, publié sur ce site est destiné à être utilisé uniquement comme un outil de détection. plus d’informations sur SpyHunter. Pour utiliser la fonctionnalité de suppression, vous devrez acheter la version complète de SpyHunter. Si vous souhaitez désinstaller SpyHunter, cliquez ici.