Qu’est-ce que ransomware

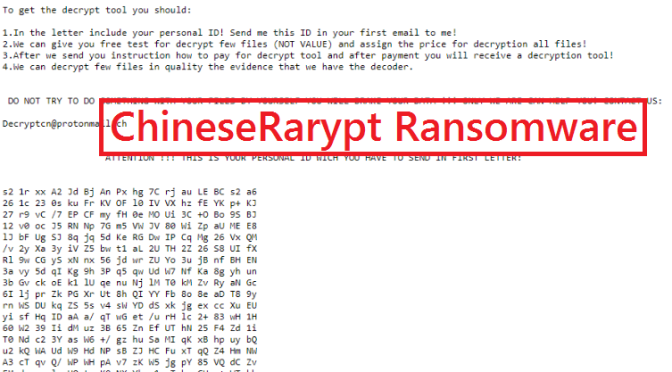

.tiger88818 fichier de cryptage, les logiciels malveillants de verrouiller vos fichiers, et vous serez incapable de les ouvrir. En bref, il est connu comme ransomware. Vous pourriez avoir infecté votre appareil en quelques manières, éventuellement, soit par le biais de pièces jointes de mails malveillants et les publicités ou les téléchargements à partir de sources douteuses. Nous allons expliquer plus en détail ce dans un paragraphe ultérieur. Un fichier chiffrement logiciel malveillant peut entraîner de très graves conséquences, de sorte que vous devez être au courant de comment vous pouvez l’empêcher de glisser dans. Si vous n’êtes pas familier avec ransomware, il peut être très choquant de savoir que vos fichiers ont été chiffrés. Peu de temps après vous rendre compte de ce qui se passe, vous verrez une demande de rançon, qui va divulguer que, pour obtenir les fichiers en arrière, vous devez payer de l’argent. Si vous avez décidé de respecter les exigences, considérez le fait que vous avez à traiter avec les cyber-criminels qui sont peu susceptibles de se sentir moralement obligé de vous envoyer un décryptage du logiciel après qu’ils obtiennent votre argent. Nous avons vraiment douter les pirates vont vous aider dans la récupération de données, nous sommes plus enclins à croire qu’ils vont vous ignorer après le paiement est effectué. Vous devez également réfléchir à l’endroit où l’argent serait utilisé, il sera probablement prendre en charge d’autres logiciels malveillants. Vous devriez également regarder dans gratuit programme de décryptage de disponible, peut-être un logiciel malveillant spécialiste a réussi à percer le ransomware et de développer un déchiffreur. Recherche d’autres options pour restaurer des fichiers, un déchiffreur, avant de prendre une décision à céder aux exigences. Si vous avez été assez prudent pour la sauvegarde de vos données, il suffit d’effacer .tiger88818 et de procéder à la récupération de fichier.

Télécharger outil de suppressionpour supprimer .

Comment prévenir une infection ransomware

Il ya plusieurs façons que vous pourriez avoir ramassé la menace. Généralement, ransomware bâton à bien des méthodes simples pour l’infection, mais il est également probable que la contamination a eu lieu par le biais de quelque chose de plus élaboré. Email de Spam et les logiciels malveillants les téléchargements sont très populaires parmi les bas-niveau ransomware auteurs/épandeurs de ne pas beaucoup de compétence est nécessaire pour les mettre en œuvre. Des pièces jointes de mails sont particulièrement fréquentes. Escrocs serait susceptible d’obtenir votre adresse de courriel à partir d’autres cyber-criminels, ajouter le fichier infecté par le ransomware à une sorte de légitime à la recherche e-mail et l’envoyer à vous, en espérant que vous auriez du ouvrir. Généralement, l’e-mail ne serait pas convaincre les gens qui ont rencontré le spam avant, mais si vous n’avez jamais couru en avant, il ne serait pas choquant si vous tombé pour elle. Il y a peut être des signes que c’est les logiciels malveillants que vous avez à traiter avec, quelque chose comme un non-sens adresses e-mail et un texte plein de fautes de grammaire. Nous ne serions pas inattendu si les grands noms de société comme Amazon ou eBay ont été utilisés parce que les utilisateurs seraient plus confiants avec des expéditeurs qu’ils connaissent. Ainsi, par exemple, si Amazon e-mails que vous, vous avez encore besoin de vérifier si l’adresse email est correcte juste être certain. Un drapeau rouge doit également être le salut défaut votre nom, ou n’importe où ailleurs dans l’e-mail pour cette question. Si vous recevez un courriel d’une entreprise ou de l’organisation vous avez eu affaire avec avant, ils vont toujours inclure votre nom, à la place de Membre/Utilisateur/Client. Par exemple, si vous êtes un utilisateur d’Amazon, votre nom sera automatiquement inséré dans n’importe quel e-mail qui vous sont envoyés.

Si vous venez de sauter l’ensemble de la section, ce que l’on doit prendre à partir de cela est que la vérification de l’identité de l’expéditeur avant d’ouvrir le fichier de l’attachement est crucial. Et lorsque vous visitez douteux pages web, attention à ne pas s’engager avec des publicités. Si vous n’êtes pas prudent, ransomware pourriez avoir dans votre machine. Annonces que vous rencontrez douteuse sur les sites web ne sont presque jamais digne de confiance, afin d’éviter d’interagir avec eux. Non réglementés sources de téléchargement peut être facilement hébergement d’éléments malveillants, c’est pourquoi vous devriez cesser de les utiliser. Téléchargements à travers les torrents et ce qui peut être dangereux, donc vous devriez au moins lire les commentaires pour s’assurer que vous téléchargez des fichiers sécurisés. Il ne serait pas inhabituel pour les défauts dans les logiciels qui seront utilisés pour l’infection à être en mesure d’obtenir. Afin d’arrêter les logiciels malveillants à partir de l’exploitation de ces vulnérabilités, votre logiciel doit être mis à jour. Lorsque les fournisseurs de logiciels de devenir conscient de ce défaut, il est réglé par un patch, et tous vous avez vraiment besoin de faire est de permettre le correctif à installer.

Que faut-il faire

Si vous lancez le ransomware malveillants fichier, votre appareil sera scanné pour certains types de fichier, et quand ils sont découverts, ils seront cryptées. Ne soyez pas surpris de voir des photos, des documents, etc verrouillé car ceux-ci sont susceptibles de détenir une certaine importance pour vous. Le fichier de chiffrement, les logiciels malveillants d’utiliser un puissant algorithme de cryptage de cryptage de fichiers une fois qu’ils ont été localisés. Ceux qui ont été chiffrés à l’aura étrange extension de fichier attaché. Une demande de rançon devrait également apparaître, dans lequel les escrocs vont expliquer ce qui s’est passé et de la demande que vous acquérir leur a offert decryptor. Vous pourriez être tenu de payer à partir de 50 $pour un couple de mille dollars, selon le ransomware. Payer ou pas, c’est votre décision à prendre, mais l’ancien n’est pas conseillé de l’option. Il est probable que vous pouvez effectuer la récupération de données par des moyens différents, de sorte que la recherche avant toute autre chose. Si c’est possible pour le ransomware pour être déchiffré, il est probable qu’il y ait une decryptor disponibles, publié par les logiciels malveillants les chercheurs. Peut-être une sauvegarde est disponible et vous simplement ne m’en souviens pas. Il est possible aussi que le ransomware n’a pas d’effacer l’Ombre des copies de vos fichiers, ce qui signifie qu’ils sont récupérables via Shadow Explorer. Si vous ne souhaitez pas vous retrouver dans ce genre de situation, nous vous suggérons d’investir de l’argent dans la sauvegarde pour protéger vos données. Si vous aviez sauvegardés les fichiers avant le ransomware arrivant, vous pouvez restaurer des fichiers après la supprimer entièrement .tiger88818.

.tiger88818 élimination

Il doit être mentionné qu’il n’est pas encouragé à essayer de suppression manuelle. Une seule erreur pourrait faire des dommages irréversibles à votre appareil. Il serait plus sûr d’utiliser un logiciel malveillant utilitaire de suppression parce que l’infection serait pris en charge par le programme. Il ne devrait pas y avoir de problèmes car ces services sont fait enlever .tiger88818 et les menaces similaires. Parce que ce programme ne sera pas vous aider dans la restauration de fichiers, ne vous attendez pas à trouver vos fichiers déchiffrés après que l’infection a été résilié. Vous aurez à la recherche de récupération de fichier façons à la place.

Télécharger outil de suppressionpour supprimer .

Découvrez comment supprimer .tiger88818 depuis votre ordinateur

- Étape 1. Supprimer .tiger88818 utilisant le Mode sans échec avec Réseau.

- Étape 2. Supprimer .tiger88818 à l'aide de System Restore

- Étape 3. Récupérer vos données

Supprimer .tiger88818 utilisant le Mode sans échec avec Réseau.

a) Étape 1. Accès au Mode sans échec avec Réseau.

Pour Windows 7/Vista/XP

- Démarrer → Arrêt → Redémarrer → OK.

- Appuyez sur et maintenez la touche F8 jusqu'à ce que Options de Démarrage Avancées s'affiche.

- Sélectionnez Mode sans échec avec mise en Réseau

Pour Windows 8/10 utilisateurs

- Appuyez sur le bouton d'alimentation qui apparaît à la Windows écran de connexion. Appuyez sur et maintenez la touche Maj enfoncée. Cliquez Sur Redémarrer.

- Dépannage → options Avancées → Paramètres de Démarrage → Redémarrer.

- Choisissez Activer le Mode sans échec avec Réseau.

Étape 2. Supprimer .tiger88818.

À présent, vous devez ouvrir votre navigateur et télécharger un certain type de logiciel anti-malware. Choisissez la confiance, de l'installer et de l'avoir analyser votre ordinateur contre les menaces malveillantes. Lorsque le ransomware est trouvé, retirez-la.

Si, pour une raison quelconque, vous ne pouvez pas accès au Mode sans échec avec Réseau, aller avec une autre option.

Supprimer .tiger88818 à l'aide de System Restore

a) Étape 1. Accès au Mode sans échec avec Command Prompt.

Pour Windows 7/Vista/XP

- Démarrer → Arrêt → Redémarrer → OK.

- Appuyez sur et maintenez la touche F8 jusqu'à ce que Options de Démarrage Avancées s'affiche.

- Sélectionnez Mode sans échec avec Command Prompt.

Pour Windows 8/10 utilisateurs

- Appuyez sur le bouton d'alimentation qui apparaît à la Windows écran de connexion. Appuyez sur et maintenez la touche Maj enfoncée. Cliquez Sur Redémarrer.

- Dépannage → options Avancées → Paramètres de Démarrage → Redémarrer.

- Choisissez Activer le Mode sans échec avec Command Prompt.

b) Étape 2. Restaurer les fichiers et paramètres.

- Vous devez tapez cd de restauration dans la fenêtre qui s'affiche. Appuyez Sur Entrée.

- Type de rstrui.exe et de nouveau, appuyez sur Entrée.

- Une fenêtre pop-up et appuyez sur Suivant. Choisissez un point de restauration, puis appuyez à nouveau sur Suivant.

- Appuyez Sur Oui.

Étape 3. Récupérer vos données

Alors que la sauvegarde est essentielle, il y a encore peu d'utilisateurs qui n'en ont pas. Si vous êtes l'un d'entre eux, vous pouvez essayer de le ci-dessous à condition méthodes et vous pourriez être en mesure de récupérer des fichiers.a) En utilisant les Données de Récupération de Pro pour récupérer des fichiers chiffrés.

- Télécharger Data Recovery Pro, de préférence à partir d'un site web digne de confiance.

- Scan de votre appareil pour les fichiers récupérables.

- Les récupérer.

b) Restaurer des fichiers à travers Windows les Versions Précédentes

Si vous aviez la Restauration du Système est activée, vous pouvez récupérer des fichiers à travers Windows les Versions Précédentes.- Trouver un fichier que vous souhaitez récupérer.

- Cliquez-droit sur elle.

- Sélectionnez Propriétés, puis les versions Précédentes.

- Choisir la version du fichier que vous souhaitez récupérer et cliquez sur Restaurer.

c) À l'aide de l'Ombre à Explorer pour récupérer des fichiers

Si vous avez de la chance, le ransomware n'a pas de suppression de vos clichés. Elles sont faites par votre système automatiquement lorsque le système se bloque.- Aller sur le site officiel (shadowexplorer.com) et d'acquérir de l'Ombre application de l'Explorateur.

- Mis en place et ouvert.

- Appuyez sur le menu déroulant et choisissez le disque que vous voulez.

- Si les dossiers sont récupérables, ils apparaissent il. Appuyez sur le dossier, puis à l'Exportation.

* SpyHunter scanner, publié sur ce site est destiné à être utilisé uniquement comme un outil de détection. plus d’informations sur SpyHunter. Pour utiliser la fonctionnalité de suppression, vous devrez acheter la version complète de SpyHunter. Si vous souhaitez désinstaller SpyHunter, cliquez ici.