Qu’est-ce que le codage de fichier programme malveillant

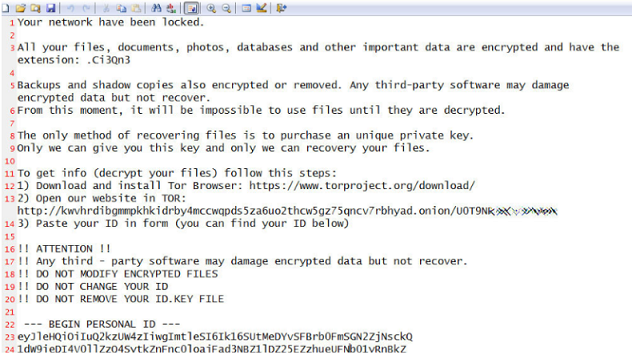

R44s ransomware est un fichier de cryptage de type de malware, qui est généralement appelé ransomware. Vous avez un très grave contamination sur vos mains, et elle pourrait conduire à des problèmes graves, comme la permanente de perte de fichiers. Pour cette raison, et le fait que l’infection est assez facile, le codage de données de logiciels malveillants est pensé pour être très dangereux. En général, les utilisateurs infectés par des moyens tels que le spam e-mails infectés, des publicités ou de faux téléchargements. Lorsque le chiffrement a été terminé, une demande de rançon apparaîtra et vous demandera de payer pour un déchiffreur. Vous aurez probablement être demandé de payer entre des dizaines et des milliers de dollars, cela dépend de ce que les données cryptage de programme malveillant que vous avez, et la valeur de vos données. Nous ne suggérons pas payer, peu importe comment petit la somme est. Récupération de fichier n’est pas nécessairement garanti, même après avoir payé, vu qu’il n’y rien d’arrêter les criminels de tout simplement prendre votre argent. Vous pouvez certainement rencontrer des comptes de gens de ne pas être en mesure de récupérer des fichiers après le paiement, et ce n’est pas vraiment surprenant. Au lieu de payer, vous devriez acheter sauvegarde. À partir de disques durs externes de stockage dans le cloud, vous avez beaucoup d’options, il vous suffit de sélectionner la bonne. Et si par chance vous avez de sauvegarde, il suffit de supprimer R44s ransomware et ensuite procéder à la restauration de fichiers. Les logiciels malveillants comme cela se cache partout, et vous obtiendrez probablement contaminés à nouveau, de sorte que vous devez être prêt pour cela. Si vous souhaitez rester en sécurité, vous devez vous familiariser avec le potentiel de contamination et les moyens de vous protéger.

Télécharger outil de suppressionpour supprimer R44s ransomware

Fichier de cryptage programme malveillant répartition des moyens

Bien que vous pouvez trouver des cas particuliers, la majorité de codage de fichier logiciels malveillants d’utiliser les plus de base de la propagation des méthodes, tels que le spam e-mail, corrompus publicités et les téléchargements. Dans de rares cas, cependant, des méthodes plus sophistiquées pourraient être utilisés.

Rappel, si vous avez récemment ouvert un inhabituel pièce jointe à un courriel. Vous ouvrez l’e-mail, de télécharger et d’ouvrir la pièce jointe et le fichier de cryptage de logiciels malveillants est maintenant en mesure de commencer l’encodage de vos fichiers. Nous ne sommes pas vraiment surpris que les utilisateurs de l’automne pour ces escroqueries, les voyant comme des criminels, parfois, mis dans une quantité décente de travail afin de rendre les e-mails authentique, parler d’argent liés à des questions ou d’autres sujets sensibles, que les utilisateurs sont susceptibles de réagir de toute urgence. L’utilisation de la base de cartes de vœux (Cher Client/Membre), fort encourageant pour ouvrir la pièce jointe, et de nombreuses fautes grammaticales sont ce que vous devriez regarder dehors pour lorsque vous traitez avec des e-mails qui contiennent des fichiers. Votre nom sera certainement utilisé dans le message d’accueil si l’expéditeur a été par une entreprise dont le courriel, vous devriez ouvrir. Ne vous étonnez pas si vous voyez de grands noms de société (Amazon, eBay, PayPal) être utilisé, parce que quand les gens voient un nom connu, ils baissent la garde. Il est également possible que lors de la visite d’un suspect page, vous avez cliqué sur quelques-annonce qui a été malveillant, ou obtenu, de quelque chose d’un peu fiables site. Si vous étiez sur une page web compromis et cliqué sur une infectées par la publicité, il aurait déclenché le codage des données les logiciels malveillants à télécharger. Et si vous avez télécharger quelque chose, seulement confiance des sites officiels. Gardez à l’esprit que vous devriez ne jamais télécharger quoi que ce soit, que ce soit logiciel ou une mise à jour, de pop-up ou tout autres types d’annonces. Si une application a besoin d’une mise à jour, il serait de vous informer par le biais du programme lui-même, et pas à travers votre navigateur, et en général ils la mise à jour sans intervention de votre part de toute façon.

Ce qui est arrivé à vos fichiers?

L’Infection permanente conduisant à la perte de fichiers n’est pas un scénario impossible, c’est pourquoi ransomware est classée comme dangereuse au niveau de la menace. Et c’est seulement une question de minutes avant que vos données sont codées. Vous remarquerez que vos fichiers ont une extension attaché à eux, ce qui va vous aider à comprendre quelles données cryptage de logiciels malveillants qui vous avez affaire. Bien que pas nécessairement dans tous les cas, certains d’encodage de données de logiciels malveillants utilisez de puissants algorithmes de cryptage des fichiers et des dossiers, qui est pourquoi il peut être impossible de récupérer les fichiers sans avoir à payer. Vous allez obtenir une demande de rançon, une fois le processus de chiffrement a été terminé, et la situation devrait devenir clair. La demande de rançon vous offre decryptor, mais de penser à tout, à fond avant de prendre la décision de faire comme les cyber-escrocs à la demande. N’oubliez pas que vous avez à traiter avec les pirates, et comment vous y prendriez-vous empêchant de tout simplement prendre votre argent et de ne pas vous donner un déchiffreur en échange. L’argent que vous leur fournissez serait aussi probablement financement des futures ransomware activités. Et, de plus en plus de personnes seront attirées par les entreprises qui estime avoir fait 1 milliard de dollars en 2016. Au lieu de payer des escrocs de l’argent, l’a encouragé l’utilisation de cet argent serait pour l’achat de sauvegarde. Si ce type de situation se répétait, vous pouvez simplement le supprimer sans craindre de perdre vos fichiers. Nous vous conseillons d’ignorer les demandes, et si l’infection est toujours à l’intérieur de votre système, effacer R44s ransomware, dans le cas où vous avez besoin d’aide, vous pouvez utiliser les instructions fournies ci-après du présent rapport. Et d’essayer de se familiariser avec la façon d’éviter ces sortes de menaces à l’avenir, de sorte que vous êtes mis dans cette situation à nouveau.

R44s ransomware élimination

Nous vous recommandons fortement d’obtenir le programme anti-malware pour s’assurer que l’infection est totalement éliminé. Si vous souhaitez désinstaller R44s ransomware manuellement, vous risquez de nuire à votre ordinateur, il n’est pas conseillé. La mise en œuvre de professionnels de l’élimination du logiciel serait une option plus sûre parce que vous ne seriez pas mettre en péril votre appareil. L’outil doit supprimer R44s ransomware, si il est toujours présent, comme l’objectif de ces services est de prendre soin de ces menaces. En dessous de ce rapport, vous trouverez les instructions pour vous aider, dans le cas où vous n’êtes pas sûr de savoir comment procéder. Malheureusement, ces services ne peuvent pas vous aider à décrypter vos fichiers, ils vont simplement se débarrasser de la menace. Bien que, dans certains cas, les logiciels malveillants spécialistes créer gratuitement decryptors, si le ransomware peut être déchiffré.

Télécharger outil de suppressionpour supprimer R44s ransomware

Découvrez comment supprimer R44s ransomware depuis votre ordinateur

- Étape 1. Supprimer R44s ransomware utilisant le Mode sans échec avec Réseau.

- Étape 2. Supprimer R44s ransomware à l'aide de System Restore

- Étape 3. Récupérer vos données

Étape 1. Supprimer R44s ransomware utilisant le Mode sans échec avec Réseau.

a) Étape 1. Accès au Mode sans échec avec Réseau.

Pour Windows 7/Vista/XP

- Démarrer → Arrêt → Redémarrer → OK.

- Appuyez sur et maintenez la touche F8 jusqu'à ce que Options de Démarrage Avancées s'affiche.

- Sélectionnez Mode sans échec avec mise en Réseau

Pour Windows 8/10 utilisateurs

- Appuyez sur le bouton d'alimentation qui apparaît à la Windows écran de connexion. Appuyez sur et maintenez la touche Maj enfoncée. Cliquez Sur Redémarrer.

- Dépannage → options Avancées → Paramètres de Démarrage → Redémarrer.

- Choisissez Activer le Mode sans échec avec Réseau.

b) Étape 2. Supprimer R44s ransomware.

À présent, vous devez ouvrir votre navigateur et télécharger un certain type de logiciel anti-malware. Choisissez la confiance, de l'installer et de l'avoir analyser votre ordinateur contre les menaces malveillantes. Lorsque le ransomware est trouvé, retirez-la. Si, pour une raison quelconque, vous ne pouvez pas accès au Mode sans échec avec Réseau, aller avec une autre option.Étape 2. Supprimer R44s ransomware à l'aide de System Restore

a) Étape 1. Accès au Mode sans échec avec Command Prompt.

Pour Windows 7/Vista/XP

- Démarrer → Arrêt → Redémarrer → OK.

- Appuyez sur et maintenez la touche F8 jusqu'à ce que Options de Démarrage Avancées s'affiche.

- Sélectionnez Mode sans échec avec Command Prompt.

Pour Windows 8/10 utilisateurs

- Appuyez sur le bouton d'alimentation qui apparaît à la Windows écran de connexion. Appuyez sur et maintenez la touche Maj enfoncée. Cliquez Sur Redémarrer.

- Dépannage → options Avancées → Paramètres de Démarrage → Redémarrer.

- Choisissez Activer le Mode sans échec avec Command Prompt.

b) Étape 2. Restaurer les fichiers et paramètres.

- Vous devez tapez cd de restauration dans la fenêtre qui s'affiche. Appuyez Sur Entrée.

- Type de rstrui.exe et de nouveau, appuyez sur Entrée.

- Une fenêtre pop-up et appuyez sur Suivant. Choisissez un point de restauration, puis appuyez à nouveau sur Suivant.

- Appuyez Sur Oui.

Étape 3. Récupérer vos données

Alors que la sauvegarde est essentielle, il y a encore peu d'utilisateurs qui n'en ont pas. Si vous êtes l'un d'entre eux, vous pouvez essayer de le ci-dessous à condition méthodes et vous pourriez être en mesure de récupérer des fichiers.a) En utilisant les Données de Récupération de Pro pour récupérer des fichiers chiffrés.

- Télécharger Data Recovery Pro, de préférence à partir d'un site web digne de confiance.

- Scan de votre appareil pour les fichiers récupérables.

- Les récupérer.

b) Restaurer des fichiers à travers Windows les Versions Précédentes

Si vous aviez la Restauration du Système est activée, vous pouvez récupérer des fichiers à travers Windows les Versions Précédentes.- Trouver un fichier que vous souhaitez récupérer.

- Cliquez-droit sur elle.

- Sélectionnez Propriétés, puis les versions Précédentes.

- Choisir la version du fichier que vous souhaitez récupérer et cliquez sur Restaurer.

c) À l'aide de l'Ombre à Explorer pour récupérer des fichiers

Si vous avez de la chance, le ransomware n'a pas de suppression de vos clichés. Elles sont faites par votre système automatiquement lorsque le système se bloque.- Aller sur le site officiel (shadowexplorer.com) et d'acquérir de l'Ombre application de l'Explorateur.

- Mis en place et ouvert.

- Appuyez sur le menu déroulant et choisissez le disque que vous voulez.

- Si les dossiers sont récupérables, ils apparaissent il. Appuyez sur le dossier, puis à l'Exportation.

* SpyHunter scanner, publié sur ce site est destiné à être utilisé uniquement comme un outil de détection. plus d’informations sur SpyHunter. Pour utiliser la fonctionnalité de suppression, vous devrez acheter la version complète de SpyHunter. Si vous souhaitez désinstaller SpyHunter, cliquez ici.