¿Qué se puede decir acerca de este Tongda2000 ransomware virus

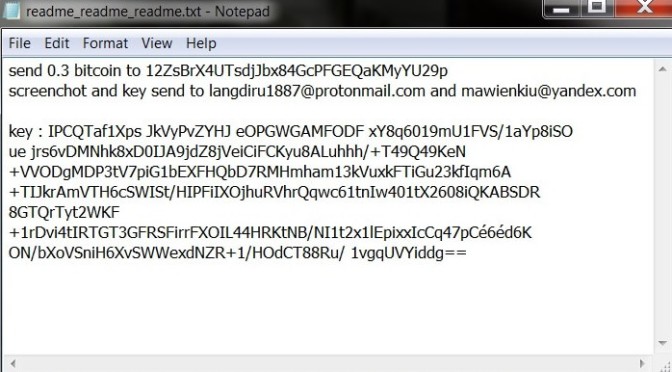

El ransomware conocido como Tongda2000 ransomware se clasifica como una infección muy perjudicial, debido a que el posible daño que puede hacer a su dispositivo. Usted Usted posiblemente nunca lo tuvieron en cuenta antes, y puede ser especialmente sorprendente para averiguar lo que hace. Codificación de archivos de malware que cifra los archivos usando algoritmos de cifrado fuertes, y una vez que se hace llevar a cabo el proceso, no podrás acceder a ellos. Debido a que los datos de codificación de malware podría resultar en la pérdida permanente de datos, ésta se clasifica como una infección muy peligrosa. Usted tendrá la opción de recuperar los archivos si usted paga el rescate, pero que no es una opción recomendada para un par de razones. Antes que cualquier otra cosa, el pago de no garantizar archivo descifrado. ¿Por qué la gente la culpa de tu cifrado de datos ayudará a restaurar ellos cuando no hay nada para evitar que se acaba de tomar su dinero. También considere la posibilidad de que el dinero va a ir a penales en el futuro de los proyectos. Codificación de datos de malware ya hace miles de millones de dólares en daños, lo que realmente quieres para apoyar eso. El pueblo más paga, más rentable resulta, por ello, el dibujo más personas que son atraídos por el dinero fácil. Considere la compra de copia de seguridad con que dinero en su lugar, porque podría terminar en una situación en la que la pérdida de archivos es una posibilidad de nuevo. Si usted tenía copia de seguridad disponible, puede simplemente borrar Tongda2000 ransomware y, a continuación, restaurar los archivos sin estar ansioso acerca de la pérdida de ellos. También puede que no sepa cómo los datos de cifrado de software malicioso se propaga, y vamos a explicar el más frecuente de los métodos en las siguientes párrafos.

Descargar herramienta de eliminación depara eliminar Tongda2000 ransomware

Cómo evitar una infección de ransomware

Infección de Ransomware que podría suceder con bastante facilidad, por lo general el uso de tales métodos básicos como la adición de archivos infectados a los correos electrónicos, aprovechando sin parches de software y de alojamiento de los archivos infectados, sospechosos de descarga de las plataformas. Debido a que los usuarios son bastante descuidado cuando se trata con el correo electrónico y la descarga de archivos, con frecuencia hay ninguna necesidad de ransomware esparcidores para el uso más elaboradas formas. Sin embargo, algunos de codificación de archivos de software malintencionado de hacer uso de métodos más sofisticados. Los delincuentes escribir una bastante persuasivo de correo electrónico, mientras que utilizando el nombre de una conocida empresa u organización, adjuntar el malware para el correo electrónico y lo envía fuera. Debido a que el tema es sensible, los usuarios son más propensos a la apertura de correos electrónicos discutiendo dinero, por lo que estos tipos de temas de los que se usan con frecuencia. Si los hackers utilizan el nombre de una empresa como Amazon, los usuarios pueden abrir el archivo adjunto sin pensar como los criminales cibernéticos se podría decir que ha habido alguna actividad sospechosa en la cuenta o de la compra fue hecha y la recepción está conectado. Debido a esto, usted necesita ser cauteloso acerca de la apertura de correos electrónicos, y mirar hacia fuera en busca de signos que pueden ser maliciosos. Verificar el remitente para asegurarse de que es alguien que usted conoce. Incluso si conoces a la persona, que no debe apresurarse, primero investigar la dirección de correo electrónico para asegurarse de que coincide con la dirección que ustedes saben que pertenecen a la persona/empresa. Los correos electrónicos también suelen contener errores de gramática, que tienden a ser bastante notable. Otro notable idea de que podría ser su nombre no se utiliza en cualquier lugar, si, digamos que usted es un usuario de Amazon y ellos fueron a un correo electrónico, que no usaría universal saludos como Estimado Cliente/Consumidor/Usuario, y en su lugar podría ingresar el nombre que les han proporcionado. La infección también es posible mediante el uso fuera de la fecha del programa de ordenador. Un programa tiene vulnerabilidades que podrían ser utilizados para infectar un sistema, pero normalmente, son fijos cuando el proveedor tenga conocimiento de la misma. Por desgracia, como se ha demostrado en el WannaCry ransomware, no todas las personas de instalar las actualizaciones, por una razón u otra. Debido a que una gran cantidad de malware puede usar esos puntos débiles es importante que actualice sus programas a menudo. Las actualizaciones se pueden instalar de forma automática, si no quieres que te molestes con ellos todo el tiempo.

¿Qué hacer

Si la codificación de los datos, el programa malicioso entra en su equipo, que va a escanear su ordenador para los tipos de archivo específicos y una vez que se han identificado, que se codifican. Incluso si la infección no era evidente desde el principio, usted sin duda sabe que algo está mal cuando no se puede abrir sus archivos. Consultar las extensiones añadido a los archivos cifrados, que les ayudará a reconocer que los datos de cifrado de software malicioso que tiene. Algunos de codificación de archivos de malware puede utilizar algoritmos de cifrado fuertes, lo que haría que el archivo de restauración muy difícil, si no imposible. Usted encontrará un rescate notificación de que va a describir lo que ha sucedido a sus datos. Se le ofrece un programa de decodificación, que no serán libres. Un claro precio deben ser visualizados en la nota, pero si no, tendrá a los delincuentes a través de correo electrónico a su dirección. Comprar el software de descifrado no es la opción que se sugiere, por las razones que ya hemos mencionado. Si estás decidido a pagar, debe ser un último recurso. Tal vez usted acaba de no recordar hacer copia de seguridad. Por cierto archivo cifrado de malware, libre decryptors podría ser encontrado. Si un investigador de malware puede romper la codificación de los datos, malware, él/ella puede liberar gratis el descifrado de los servicios públicos. Considere la posibilidad de que, incluso antes de pensar en pagar a los criminales. Sería una mejor idea comprar de copia de seguridad con parte de ese dinero. Si usted hubiera hecho copia de seguridad antes de la contaminación golpeado, usted puede recuperar archivos después de eliminar Tongda2000 ransomware completamente. Si usted ya está familiarizado con ransomware, usted debería ser capaz de proteger su sistema contra las amenazas de este tipo. Al menos, no abrir archivos adjuntos de correo electrónico de la izquierda y la derecha, mantener su software actualizado, y sólo la descarga de fuentes reales.

Formas de desinstalar Tongda2000 ransomware

Si el está todavía presente en su dispositivo, usted tendrá que obtener una herramienta de eliminación de malware para deshacerse de él. Cuando tratando de corregir manualmente Tongda2000 ransomware virus que podría traer más daño si usted no tiene cuidado o experiencia en lo que respecta a los equipos. Utilizando un software de eliminación de malware es una mejor decisión. Una utilidad de eliminación de malware se hace con el propósito de tomar el cuidado de estas infecciones, podría incluso detener la infección. Encontrar que el software anti-malware es el más adecuado para usted, lo instale y lo autoriza a ejecutar un análisis de su sistema para localizar la infección. Lamentablemente, una utilidad de este tipo no ayuda con el archivo descifrado. Después de la codificación de los datos de malware se ha ido, es seguro de utilizar su equipo de nuevo.

Descargar herramienta de eliminación depara eliminar Tongda2000 ransomware

Aprender a extraer Tongda2000 ransomware del ordenador

- Paso 1. Quitar Tongda2000 ransomware utilizando el Modo Seguro con funciones de Red.

- Paso 2. Quitar Tongda2000 ransomware utilizando System Restore

- Paso 3. Recuperar sus datos

Paso 1. Quitar Tongda2000 ransomware utilizando el Modo Seguro con funciones de Red.

a) Paso 1. El acceso en Modo Seguro con funciones de Red.

Para Windows 7/Vista/XP

- Inicio → Apagado → Reiniciar → ACEPTAR.

- Presione y mantenga presionado la tecla F8 hasta Opciones Avanzadas de Arranque aparece.

- Seleccione Modo Seguro con funciones de Red

Para Windows 8/10 usuarios

- Pulse el botón de alimentación que aparece en la Windows pantalla de inicio de sesión. Presione y mantenga la tecla Mayús. Haga Clic En Reiniciar.

- Solucionar → opciones Avanzadas → Configuración de Inicio → Reiniciar.

- Elija Habilitar Modo Seguro con funciones de Red.

b) Paso 2. Quitar Tongda2000 ransomware.

Ahora tendrá que abrir su navegador y descargar algún tipo de software anti-malware. Elegir un digno de confianza, instalarlo y tenerlo a escanear su ordenador de las amenazas maliciosas. Cuando el ransomware es encontrado, se retire. Si, por alguna razón, usted no puede acceder a Modo Seguro con funciones de Red, vaya con otra opción.Paso 2. Quitar Tongda2000 ransomware utilizando System Restore

a) Paso 1. Acceso a Modo Seguro con Command Prompt.

Para Windows 7/Vista/XP

- Inicio → Apagado → Reiniciar → ACEPTAR.

- Presione y mantenga presionado la tecla F8 hasta Opciones Avanzadas de Arranque aparece.

- Seleccione Modo Seguro con Command Prompt.

Para Windows 8/10 usuarios

- Pulse el botón de alimentación que aparece en la Windows pantalla de inicio de sesión. Presione y mantenga la tecla Mayús. Haga Clic En Reiniciar.

- Solucionar → opciones Avanzadas → Configuración de Inicio → Reiniciar.

- Elija Habilitar Modo Seguro con Command Prompt.

b) Paso 2. Restaurar archivos y configuraciones.

- Usted tendrá que escribir en el cd de restauración en la ventana que aparece. Presione Entrar.

- Tipo de rstrui.exe y de nuevo, presione Entrar.

- Una ventana pop-up y pulse Siguiente. Elegir un punto de restauración y haga clic en Siguiente de nuevo.

- Pulse Sí.

Paso 3. Recuperar sus datos

Mientras que la copia de seguridad es esencial, todavía hay unos cuantos usuarios que no lo tienen. Si usted es uno de ellos, usted puede intentar el siguiente proporciona los métodos y usted podría ser capaz de recuperar los archivos.a) El uso de la Recuperación de los Datos Pro para recuperar archivos cifrados.

- Descargar Data Recovery Pro, preferiblemente desde un sitio web de confianza.

- Escanear su dispositivo para recuperar los archivos.

- Recuperarse de ellos.

b) Restaurar archivos a través de Windows Versiones Anteriores

Si había habilitado Restaurar Sistema, usted puede recuperar archivos a través de Windows Versiones Anteriores.- Encontrar un archivo que se desea recuperar.

- Haga clic derecho sobre él.

- Seleccione Propiedades y, a continuación, las versiones Anteriores.

- Recoger la versión del archivo que desea recuperar y pulse Restaurar.

c) El uso de Sombra Explorer para recuperar archivos

Si tienes suerte, el ransomware no eliminar las instantáneas. Son realizados por el sistema automáticamente cuando el sistema se bloquea.- Ir a la página web oficial (shadowexplorer.com) y adquirir la Sombra de la aplicación Explorer.

- Configurar y abrir.

- Pulse en el menú desplegable y elegir el disco que desee.

- Si las carpetas son recuperables, que aparecerá allí. Pulse en la carpeta y, a continuación, Exportar.

* Escáner SpyHunter, publicado en este sitio, está diseñado para ser utilizado sólo como una herramienta de detección. más información en SpyHunter. Para utilizar la funcionalidad de eliminación, usted necesitará comprar la versión completa de SpyHunter. Si usted desea desinstalar el SpyHunter, haga clic aquí.