Acerca de ransomware

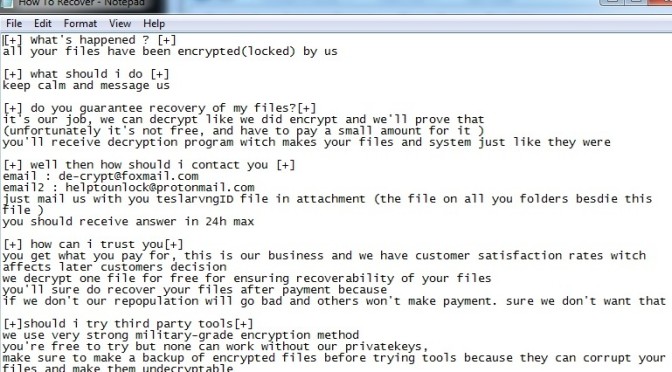

El ransomware conocido como Teslarvng ransomware está clasificado como altamente perjudiciales de la infección, debido a que el posible daño que podría hacer a su equipo. Usted Usted posiblemente nunca encontrado antes, y para averiguar lo que hace puede ser particularmente sorprendente. Codificación de los datos, software malicioso cifra los archivos usando algoritmos de cifrado fuertes, y una vez que se hace de ejecutar el proceso, no podrás acceder a ellos. Porque ransomware puede resultar en el archivo permanente de la pérdida, ésta se clasifica como altamente peligrosa amenaza. Usted tiene la opción de pagar el rescate para obtener un descifrado de utilidad, pero Que no es sugerido. Es posible que tus datos no consigue descifrar incluso después de pagar por lo que su dinero puede b gastados para nada. Tenga en cuenta que usted es la esperanza de que los criminales cibernéticos se sienten obligados a ayudar en la recuperación de archivos, cuando ellos no tienen que. Que el dinero también la financiación de las actividades futuras de estos delincuentes. ¿Realmente quieres ser un partidario de la actividad criminal que hace daños por valor de miles de millones de dólares. Y cuanta más gente a dar dinero, el más rentable de datos cifrado de software malicioso, y que tipo de dinero que es seguro para atraer a varios delincuentes. Considere la posibilidad de invertir ese dinero en la copia de seguridad en su lugar, porque podría terminar en una situación en la que la pérdida de datos es un riesgo. A continuación, puede proceder a la recuperación de datos después de desinstalar Teslarvng ransomware o infecciones similares. Si usted está confundido acerca de cómo la infección se las arregló para entrar en el equipo, los métodos más comunes que se analizan en el siguiente apartado.

Descargar herramienta de eliminación depara eliminar Teslarvng ransomware

Ransomware métodos de propagación

Algo maneras básicas se utilizan para la difusión de ransomware, tales como el spam de correo electrónico y descargas maliciosas. Ya que hay un montón de personas que son negligentes acerca de la apertura de archivos adjuntos de correo electrónico o la descarga de fuentes cuestionables, ransomware, los distribuidores no necesita venir para arriba con formas que son más elaborados. Sin embargo, algunos de ransomware puede propagarse a través de formas más sofisticadas, que requieren más esfuerzo. Los delincuentes sólo necesita dicen ser de una empresa real, escribe una plausible correo electrónico, agregar el malware plagados de archivo para el correo electrónico y enviarlo a futuras víctimas. Las personas son más propensos a abrir relacionada con el dinero de correos electrónicos, por lo tanto, los tipos de temas que normalmente puede ser encontrado. Muy a menudo va a ver grandes nombres de la compañía como Amazon usa, por ejemplo, si Amazon por correo electrónico a alguien un recibo de una compra que el usuario no hizo, él/ella habría de abrir el archivo adjunto a la vez. Estar en la búsqueda de ciertos signos antes de abrir los archivos agregados a los correos electrónicos. Primero de todo, si usted no conoce al remitente, verificar su identidad antes de abrir el archivo adjunto. Usted todavía tendrá que investigar la dirección de correo electrónico, incluso si el remitente es familiar para usted. Los correos electrónicos también comúnmente contienen errores de gramática, que tienden a ser bastante evidente. Usted debe también comprobar cómo las direcciones de remitente, si se trata de un remitente que sabe su nombre, que siempre se utilice su nombre en el saludo. Algunos de archivos el cifrado de software malintencionado puede utilizar también fuera de fecha, los programas en su sistema para infectar. Un programa tiene vulnerabilidades que pueden ser explotadas por codificación de archivo de malware, pero con frecuencia son revisados por los vendedores. Sin embargo, a juzgar por la cantidad de dispositivos infectados por WannaCry, obviamente no todo el mundo es que la rápida actualización de su software. Se recomienda actualizar el software, cada vez que una actualización es liberada. Los parches podrían instalar automáticamente, si no quieren molestarse con ellos todo el tiempo.

¿Qué se puede hacer acerca de los archivos

Cuando ransomware contaminados su dispositivo, usted pronto descubrirá que sus datos codificados. Incluso si la situación no estaba clara desde el principio, usted sin duda sabe que algo no está bien cuando los archivos no se puede acceder. Buscar extraño extensiones de archivo añadido a los archivos cifrados, que van a ayudar a identificar qué ransomware que usted tiene. Por desgracia, los archivos se cifran permanentemente si un potente algoritmo de cifrado se llevó a cabo. Una nota de rescate será aclarar que sus archivos han sido cifrados y para ir a recuperarlos. Lo que los hackers se animo hacer es comprar el pago de su herramienta de descifrado, y advierten que otros métodos podría dañar sus archivos. Si el monto del rescate no se especifica, usted tendría que usar la dirección de correo electrónico para contactar con los delincuentes para averiguar la cantidad, que podría depender de la importancia de sus archivos. Como ya hemos mencionado, el pago de un descifrado de la utilidad no es la mejor idea, por las razones que ya hemos mencionado. Intente todo lo que sea posible opción, antes siquiera de pensar en ceder a las demandas. Tal vez usted ha olvidado de que lo haya hecho una copia de seguridad de sus datos. O tal vez un libre descifrado utilidad está disponible. Si el archivo cifrado de malware es crackable, un malware especialista puede ser capaz de liberar un descifrado de software de forma gratuita. Antes de decidirse a pagar, mirar en el descifrado de utilidad. Si usted utilizar algo de ese dinero para comprar una copia de seguridad, no se pondría en una situación de este tipo de nuevo ya que tus datos serán guardados en un lugar seguro. Si has hecho copia de seguridad antes de que la infección invadido, se puede proceder a la recuperación de archivos después de borrar Teslarvng ransomware virus. En el futuro, evitar ransomware y usted puede hacer que al conocer sus métodos de propagación. Asegurarse de que su software se actualiza cada vez que hay una actualización disponible, no al azar no abrir archivos adjuntos de correo electrónico, y sólo la confianza de fuentes fiables, con sus descargas.

Maneras de eliminar Teslarvng ransomware virus

Emplear una utilidad de eliminación de malware para obtener los datos de cifrado de malware de descuento en tu dispositivo, si aún permanece. Para corregir manualmente Teslarvng ransomware virus no es un proceso sencillo y si usted no tiene cuidado, usted podría terminar perjudicando a su equipo por accidente. Si usted va con la opción automática, sería una elección más inteligente. También puede dejar de futuro codificación de los datos, software malintencionado de entrar, además de ayudar en la eliminación de esta. Una vez que el software anti-malware de su elección ha sido instalado, sólo tiene que escanear su ordenador y lo autorizo para deshacerse de la infección. Lamentablemente, dicho programa no ayuda a recuperar los datos. Si el ransomware ha sido eliminado totalmente, restaurar los archivos desde donde estás mantenerlos almacenados, y si no lo tiene, empezar a usarlo.

Descargar herramienta de eliminación depara eliminar Teslarvng ransomware

Aprender a extraer Teslarvng ransomware del ordenador

- Paso 1. Quitar Teslarvng ransomware utilizando el Modo Seguro con funciones de Red.

- Paso 2. Quitar Teslarvng ransomware utilizando System Restore

- Paso 3. Recuperar sus datos

Paso 1. Quitar Teslarvng ransomware utilizando el Modo Seguro con funciones de Red.

a) Paso 1. El acceso en Modo Seguro con funciones de Red.

Para Windows 7/Vista/XP

- Inicio → Apagado → Reiniciar → ACEPTAR.

- Presione y mantenga presionado la tecla F8 hasta Opciones Avanzadas de Arranque aparece.

- Seleccione Modo Seguro con funciones de Red

Para Windows 8/10 usuarios

- Pulse el botón de alimentación que aparece en la Windows pantalla de inicio de sesión. Presione y mantenga la tecla Mayús. Haga Clic En Reiniciar.

- Solucionar → opciones Avanzadas → Configuración de Inicio → Reiniciar.

- Elija Habilitar Modo Seguro con funciones de Red.

b) Paso 2. Quitar Teslarvng ransomware.

Ahora tendrá que abrir su navegador y descargar algún tipo de software anti-malware. Elegir un digno de confianza, instalarlo y tenerlo a escanear su ordenador de las amenazas maliciosas. Cuando el ransomware es encontrado, se retire. Si, por alguna razón, usted no puede acceder a Modo Seguro con funciones de Red, vaya con otra opción.Paso 2. Quitar Teslarvng ransomware utilizando System Restore

a) Paso 1. Acceso a Modo Seguro con Command Prompt.

Para Windows 7/Vista/XP

- Inicio → Apagado → Reiniciar → ACEPTAR.

- Presione y mantenga presionado la tecla F8 hasta Opciones Avanzadas de Arranque aparece.

- Seleccione Modo Seguro con Command Prompt.

Para Windows 8/10 usuarios

- Pulse el botón de alimentación que aparece en la Windows pantalla de inicio de sesión. Presione y mantenga la tecla Mayús. Haga Clic En Reiniciar.

- Solucionar → opciones Avanzadas → Configuración de Inicio → Reiniciar.

- Elija Habilitar Modo Seguro con Command Prompt.

b) Paso 2. Restaurar archivos y configuraciones.

- Usted tendrá que escribir en el cd de restauración en la ventana que aparece. Presione Entrar.

- Tipo de rstrui.exe y de nuevo, presione Entrar.

- Una ventana pop-up y pulse Siguiente. Elegir un punto de restauración y haga clic en Siguiente de nuevo.

- Pulse Sí.

Paso 3. Recuperar sus datos

Mientras que la copia de seguridad es esencial, todavía hay unos cuantos usuarios que no lo tienen. Si usted es uno de ellos, usted puede intentar el siguiente proporciona los métodos y usted podría ser capaz de recuperar los archivos.a) El uso de la Recuperación de los Datos Pro para recuperar archivos cifrados.

- Descargar Data Recovery Pro, preferiblemente desde un sitio web de confianza.

- Escanear su dispositivo para recuperar los archivos.

- Recuperarse de ellos.

b) Restaurar archivos a través de Windows Versiones Anteriores

Si había habilitado Restaurar Sistema, usted puede recuperar archivos a través de Windows Versiones Anteriores.- Encontrar un archivo que se desea recuperar.

- Haga clic derecho sobre él.

- Seleccione Propiedades y, a continuación, las versiones Anteriores.

- Recoger la versión del archivo que desea recuperar y pulse Restaurar.

c) El uso de Sombra Explorer para recuperar archivos

Si tienes suerte, el ransomware no eliminar las instantáneas. Son realizados por el sistema automáticamente cuando el sistema se bloquea.- Ir a la página web oficial (shadowexplorer.com) y adquirir la Sombra de la aplicación Explorer.

- Configurar y abrir.

- Pulse en el menú desplegable y elegir el disco que desee.

- Si las carpetas son recuperables, que aparecerá allí. Pulse en la carpeta y, a continuación, Exportar.

* Escáner SpyHunter, publicado en este sitio, está diseñado para ser utilizado sólo como una herramienta de detección. más información en SpyHunter. Para utilizar la funcionalidad de eliminación, usted necesitará comprar la versión completa de SpyHunter. Si usted desea desinstalar el SpyHunter, haga clic aquí.