Acerca de [restdoc@protonmail.com].ZOH Ransomware virus

[restdoc@protonmail.com].ZOH Ransomware es un archivo cifrado de malware, pero la categorización es probable que usted haya escuchado antes es el ransomware. Es posible que nunca corrió en ransomware antes, en cuyo caso, puede ser particularmente sorprendido. El cifrado de datos de malware tiende a utilizar potentes algoritmos de cifrado para el proceso de cifrado, lo que le impide acceder a ellos por más tiempo. Debido a que el archivo descifrado no es siempre posible, por no mencionar el esfuerzo que se necesita para tener todo en orden, ransomware, es considerado uno de los más peligrosos programa malicioso que se puede encontrar. Usted tiene la opción de pagar el rescate para obtener un descifrador, pero Que no es recomendable. Ceder a las peticiones no garantiza necesariamente que usted va a obtener los archivos de nuevo, así que es de esperar que sólo podría estar perdiendo su dinero. Nada impide que los criminales cibernéticos de sólo tomar su dinero, y no dar nada a cambio. Además, mediante el pago que sería la financiación de los ladrones’ proyectos de futuro. ¿Usted realmente quiere apoyar algo que hace muchos millones de dólares en daños. Las personas también se están convirtiendo cada vez más atraídos por la industria debido a la cantidad de personas que ceder a las demandas hacer de codificación de archivos de programa malicioso muy rentable. Considere la posibilidad de invertir que pidió dinero en la copia de seguridad en su lugar debido a que se podría poner en una situación en la que la pérdida de archivos es un riesgo. Entonces, usted puede restaurar los archivos de copia de seguridad después de eliminar [restdoc@protonmail.com].ZOH Ransomware o amenazas similares. Si no se ejecutó en ransomware antes, también es posible que no sé cómo se las arregló para entrar en el equipo, en cuyo caso usted debe con cautela leer el siguiente párrafo.

Descargar herramienta de eliminación depara eliminar [restdoc@protonmail.com].ZOH Ransomware

¿Cómo ransomware propagación

Archivos adjuntos de correo electrónico, kits de explotación y descargas maliciosas son los más comunes de codificación de los datos, el programa malicioso métodos de propagación. Un montón de ransomware dependen de usuario propia negligencia a la hora de abrir archivos adjuntos de correo electrónico y no es necesario utilizar métodos más elaborados. Eso no significa métodos más elaborados no son muy populares, sin embargo. Los Hackers agregar un archivo infectado a un correo electrónico, escribir algún tipo de texto, y declarar falsamente a ser de una forma creíble de la empresa/organización. Muchas veces te encuentro temas sobre el dinero en los correos electrónicos, ya que los usuarios son más propensos a caer en ese tipo de temas. Y si alguien como Amazon fue el correo electrónico de un usuario que sospechoso se observó actividad en su cuenta o en una compra, el titular de la cuenta puede pánico, gire a la apresurada como un resultado final de apertura del archivo añadido. Estar pendiente de ciertas cosas antes de abrir los archivos agregados a los correos electrónicos. Primero de todo, si usted no está familiarizado con el remitente, investigar ellos antes de abrir el archivo adjunto. No cometa el error de abrir el archivo adjunto sólo porque el remitente parece familiar, en primer lugar, se debe comprobar si la dirección de correo electrónico de los partidos. Los correos electrónicos maliciosos también son a menudo lleno de errores de gramática. Otro evidente indicio de que podría ser su nombre está ausente, si, digamos que eres una atención al cliente de Amazon y ellos fueron a un correo electrónico, que no usaría universal saludos como Estimado Cliente/Consumidor/Usuario, y en su lugar se podría utilizar el nombre que le has dado con ellos. El ransomware también podría infectar por el uso sin parches de software de computadora. Todos los programas tienen vulnerabilidades, pero cuando se encuentran, normalmente, están fijados por los proveedores para que el malware no se puede utilizar para entrar en un ordenador. Sin embargo, a juzgar por la cantidad de ordenadores infectados por WannaCry, claramente no todo el mundo es que quick para instalar las actualizaciones de sus programas. Es crucial que usted instale los parches porque si un punto débil es lo suficientemente grave, lo suficientemente Grave como puntos débiles podrían ser utilizados por el malware así que asegúrese de que el parche de todo su software. Regularmente tener que instalar actualizaciones pueden obtener molestos, por lo que puede configurar para que se instale automáticamente.

¿Qué se puede hacer acerca de los archivos

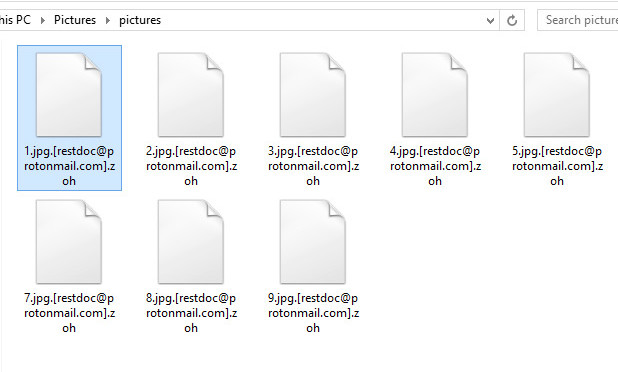

Sus datos serán cifrados tan pronto como el archivo cifrado de malware infecta el dispositivo. Sus archivos no serán accesibles, por lo que incluso si usted no ve lo que está pasando inicialmente, usted sabrá que algo no está bien con el tiempo. Buscar extraño extensiones de archivo añadido a los archivos, se debe mostrar el nombre de los datos de cifrado de malware. Si ransomware utiliza un algoritmo de cifrado seguro, puede hacer que los datos de la restauración es bastante difícil, si no imposible. En caso de que todavía no estás seguro de lo que está pasando, todo será aclarado en la nota de rescate. Lo que te propongo es utilizar su herramienta de descifrado, que tendrá un costo de usted. Si el monto del rescate no está especificado, se tendría que usar la dirección de correo electrónico proporcionada para contactar a los hackers para ver la cantidad, que podría depender de la importancia de sus datos. La compra de la herramienta de descifrado no es la opción recomendada, por las razones que ya hemos mencionado. Considerar cuidadosamente todas sus opciones a través de, incluso antes de considerar la compra de lo que ofrecen. Trate de recordar quizás de copia de seguridad está disponible, pero te has olvidado de él. También es posible un libre herramienta de descifrado se ha hecho disponible. Si la codificación de archivos de malware es decryptable, un malware especialista podría ser capaz de liberar un descifrado de utilidad de forma gratuita. Tenga esto en cuenta antes de pagar el rescate, incluso, se cruza en su mente. La compra de copia de seguridad con ese dinero podría ser más beneficioso. Si ha guardado los archivos en algún lugar, se puede ir a recuperarlos después de borrar [restdoc@protonmail.com].ZOH Ransomware virus. Trate de familiarizarse con la forma de una codificación de los datos, el malware se propaga de modo que usted haga su mejor esfuerzo para evitarlo. Que principalmente necesita para mantener su software actualizado, descargue sólo de seguro/fuentes legítimas y no al azar abrir archivos adjuntos de correo electrónico.

[restdoc@protonmail.com].ZOH Ransomware de eliminación

Si el archivo cifrado de malware está todavía en el sistema, un software de eliminación de malware será necesario para deshacerse de él. Cuando tratando de corregir manualmente [restdoc@protonmail.com].ZOH Ransomware virus puede traer daño adicional si usted no es cuidadoso o bien informado cuando se trata de equipos. El uso de una utilidad de eliminación de malware es una mejor decisión. Este tipo de herramientas están hechas con la intención de detectar o incluso detener estos tipos de infecciones. Encontrar software de eliminación de malware mejores partidos de lo que usted requiere, instalar y permitir que se realice un análisis de su sistema para localizar la infección. Debemos mencionar que una herramienta de eliminación de malware no es capaz de desbloquear [restdoc@protonmail.com].ZOH Ransomware archivos. Si estás seguro de que tu dispositivo es limpiar, ir de desbloqueo [restdoc@protonmail.com].ZOH Ransomware archivos de copia de seguridad.

Descargar herramienta de eliminación depara eliminar [restdoc@protonmail.com].ZOH Ransomware

Aprender a extraer [restdoc@protonmail.com].ZOH Ransomware del ordenador

- Paso 1. Quitar [restdoc@protonmail.com].ZOH Ransomware utilizando el Modo Seguro con funciones de Red.

- Paso 2. Quitar [restdoc@protonmail.com].ZOH Ransomware utilizando System Restore

- Paso 3. Recuperar sus datos

Paso 1. Quitar [restdoc@protonmail.com].ZOH Ransomware utilizando el Modo Seguro con funciones de Red.

a) Paso 1. El acceso en Modo Seguro con funciones de Red.

Para Windows 7/Vista/XP

- Inicio → Apagado → Reiniciar → ACEPTAR.

![win-xp-restart Como eliminar [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-xp-restart.jpg)

- Presione y mantenga presionado la tecla F8 hasta Opciones Avanzadas de Arranque aparece.

- Seleccione Modo Seguro con funciones de Red

![win-xp-safe-mode Como eliminar [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-xp-safe-mode.jpg)

Para Windows 8/10 usuarios

- Pulse el botón de alimentación que aparece en la Windows pantalla de inicio de sesión. Presione y mantenga la tecla Mayús. Haga Clic En Reiniciar.

![win-10-restart Como eliminar [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-10-restart.jpg)

- Solucionar → opciones Avanzadas → Configuración de Inicio → Reiniciar.

![win-10-options Como eliminar [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-10-options.jpg)

- Elija Habilitar Modo Seguro con funciones de Red.

![win-10-boot-menu Como eliminar [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-10-boot-menu.jpg)

b) Paso 2. Quitar [restdoc@protonmail.com].ZOH Ransomware.

Ahora tendrá que abrir su navegador y descargar algún tipo de software anti-malware. Elegir un digno de confianza, instalarlo y tenerlo a escanear su ordenador de las amenazas maliciosas. Cuando el ransomware es encontrado, se retire. Si, por alguna razón, usted no puede acceder a Modo Seguro con funciones de Red, vaya con otra opción.Paso 2. Quitar [restdoc@protonmail.com].ZOH Ransomware utilizando System Restore

a) Paso 1. Acceso a Modo Seguro con Command Prompt.

Para Windows 7/Vista/XP

- Inicio → Apagado → Reiniciar → ACEPTAR.

![win-xp-restart Como eliminar [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-xp-restart.jpg)

- Presione y mantenga presionado la tecla F8 hasta Opciones Avanzadas de Arranque aparece.

- Seleccione Modo Seguro con Command Prompt.

![win-xp-safe-mode Como eliminar [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-xp-safe-mode.jpg)

Para Windows 8/10 usuarios

- Pulse el botón de alimentación que aparece en la Windows pantalla de inicio de sesión. Presione y mantenga la tecla Mayús. Haga Clic En Reiniciar.

![win-10-restart Como eliminar [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-10-restart.jpg)

- Solucionar → opciones Avanzadas → Configuración de Inicio → Reiniciar.

![win-10-options Como eliminar [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-10-options.jpg)

- Elija Habilitar Modo Seguro con Command Prompt.

![win-10-boot-menu Como eliminar [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-10-boot-menu.jpg)

b) Paso 2. Restaurar archivos y configuraciones.

- Usted tendrá que escribir en el cd de restauración en la ventana que aparece. Presione Entrar.

- Tipo de rstrui.exe y de nuevo, presione Entrar.

![command-promt-restore Como eliminar [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/command-promt-restore.jpg)

- Una ventana pop-up y pulse Siguiente. Elegir un punto de restauración y haga clic en Siguiente de nuevo.

![windows-restore-point Como eliminar [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/windows-restore-point.jpg)

- Pulse Sí.

Paso 3. Recuperar sus datos

Mientras que la copia de seguridad es esencial, todavía hay unos cuantos usuarios que no lo tienen. Si usted es uno de ellos, usted puede intentar el siguiente proporciona los métodos y usted podría ser capaz de recuperar los archivos.a) El uso de la Recuperación de los Datos Pro para recuperar archivos cifrados.

- Descargar Data Recovery Pro, preferiblemente desde un sitio web de confianza.

- Escanear su dispositivo para recuperar los archivos.

![data-recovery-pro Como eliminar [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/data-recovery-pro.jpg)

- Recuperarse de ellos.

b) Restaurar archivos a través de Windows Versiones Anteriores

Si había habilitado Restaurar Sistema, usted puede recuperar archivos a través de Windows Versiones Anteriores.- Encontrar un archivo que se desea recuperar.

- Haga clic derecho sobre él.

- Seleccione Propiedades y, a continuación, las versiones Anteriores.

![windows-previous-version Como eliminar [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/windows-previous-version.jpg)

- Recoger la versión del archivo que desea recuperar y pulse Restaurar.

c) El uso de Sombra Explorer para recuperar archivos

Si tienes suerte, el ransomware no eliminar las instantáneas. Son realizados por el sistema automáticamente cuando el sistema se bloquea.- Ir a la página web oficial (shadowexplorer.com) y adquirir la Sombra de la aplicación Explorer.

- Configurar y abrir.

- Pulse en el menú desplegable y elegir el disco que desee.

![shadow-explorer Como eliminar [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/shadow-explorer.jpg)

- Si las carpetas son recuperables, que aparecerá allí. Pulse en la carpeta y, a continuación, Exportar.

* Escáner SpyHunter, publicado en este sitio, está diseñado para ser utilizado sólo como una herramienta de detección. más información en SpyHunter. Para utilizar la funcionalidad de eliminación, usted necesitará comprar la versión completa de SpyHunter. Si usted desea desinstalar el SpyHunter, haga clic aquí.