Es este un grave Osk ransomware virus

Osk ransomware es realmente una infección severa, conocida como ransomware o archivo cifrado de malware. Mientras que el ransomware ha sido ampliamente hablado, usted podría haber perdido, por lo tanto, pueden no ser conscientes de lo que la contaminación puede significar para su sistema. Algoritmos de cifrado fuertes podrían ser utilizados para la codificación de archivo, lo que no es capaz de acceder a ellos más. La razón por la que este malware está pensado para ser una seria amenaza es debido a que no siempre es posible restaurar los archivos. Un descifrador será ofrecida a usted por los delincuentes pero cumpliendo con las exigencias puede no ser la mejor idea. En primer lugar, usted puede gastar su dinero para nada, porque los criminales no siempre restaurar los datos después de que el pago. Tenga en cuenta que usted está anticipando que los delincuentes se sienten obligados a ayudar en la recuperación de archivos, cuando no tiene que hacerlo. En segundo lugar, el dinero iría también en apoyo de sus actividades futuras, tales como ransomware más. ¿Realmente quieres ser un partidario de la actividad criminal. Las víctimas más paga, más rentable resulta, por tanto, más y más personas se sienten atraídas a él. Invertir la cantidad que se exige de usted en copia de seguridad fiable sería lo mejor porque si alguna vez vienen a través de este tipo de situación, de nuevo, la pérdida de archivos no sería un problema porque usted puede restaurar la copia de seguridad. Si la copia de seguridad se hizo antes de la codificación de archivos de malware contaminados su sistema, sólo se puede eliminar Osk ransomware virus y recuperar los datos. Usted puede encontrar información sobre las más frecuentes métodos de propagación en el párrafo siguiente, en caso de que usted no está seguro acerca de cómo los datos de cifrado de software malicioso logrado infectar su ordenador.

Descargar herramienta de eliminación depara eliminar Osk ransomware

Cómo evitar una infección de ransomware

Infección de Ransomware puede ocurrir con bastante facilidad, comúnmente el uso de métodos tales como la adición de archivos contaminados a los correos electrónicos, tomar ventaja de las vulnerabilidades del software del equipo y de alojamiento de archivos contaminados sospechosas de descarga de las plataformas. Un montón de ransomware dependen de usuario falta de cuidado al abrir archivos adjuntos de correo electrónico y formas más sofisticadas no son necesariamente se necesita. Sin embargo, algunos de ransomware hacer uso de métodos más elaborados. Los criminales no tienen que poner mucho esfuerzo, acaba de escribir un simple mensaje de correo electrónico que parece algo auténtico, agregue el archivo infectado para el correo electrónico y enviarlo a cientos de usuarios, que creen que el remitente es alguien de confianza. A menudo vienen a través de los temas sobre el dinero en los correos electrónicos, porque las personas son más propensos a caer en ese tipo de temas. Si los delincuentes utilizaron un conocido nombre de la empresa como Amazon, los usuarios bajar la guardia y que podría abrir el archivo adjunto sin pensar si los delincuentes simplemente decir que hay actividad sospechosa en la cuenta o de la compra fue hecha y la recepción está conectado. Debido a esto, usted necesita ser cauteloso acerca de la apertura de correos electrónicos, y mirar hacia fuera en busca de signos que pueden ser maliciosos. Comprobar si el remitente es familiar para usted antes de abrir el archivo adjunto al correo electrónico, y si usted no los conoce, investigar quiénes son. Y si usted sabe de ellos, compruebe la dirección de correo electrónico para asegurarse de que coincide con el de la persona/empresa dirección real. Los correos electrónicos también suelen contener errores de gramática, que tienden a ser bastante obvio. El saludo que se usa también podría ser una pista de la legitimidad de las empresas cuyo correo electrónico es lo suficientemente importante como para abrir podría incluir su nombre, en lugar de saludos genéricos como Estimado Cliente/Miembro. Los puntos débiles de su equipo Fuera de la fecha del software también podría ser utilizado para infectar. Un programa que viene con ciertas vulnerabilidades que podrían ser explotadas para el software malicioso para conseguir en un dispositivo, pero no está fijado por los autores de pronto después de que se encontró. Por desgracia, como puede ser visto por el extendido de WannaCry ransomware, no todos los usuarios instalar las actualizaciones, por una razón u otra. Es crucial que usted regularmente actualización de su software, ya que si un punto débil es grave, todo tipo de malware. Los parches puede ser configurado para instalar automáticamente, si usted encuentra estas notificaciones molestas.

¿Cómo actuar

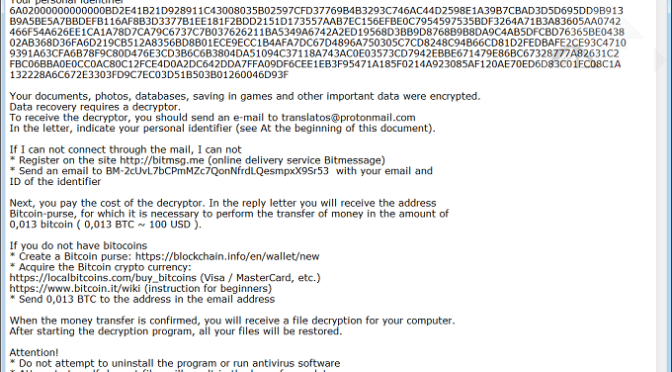

Tus archivos estarán codificados por ransomware tan pronto como se infecta el dispositivo. Si inicialmente no se dio cuenta de que algo pasa, usted sin duda sabe que cuando no se puede abrir sus archivos. Buscar extraño extensiones de archivo añadido a los archivos, se debe mostrar el nombre de los datos de cifrado de malware. Sus archivos se han codificado mediante el uso de potentes algoritmos de encriptación, lo cual podría significar que usted no puede descifrar. En una nota, los delincuentes le explicará que han cerrado sus datos, y ofrecer un método para restaurar. Usted será sugerido un descifrador a cambio de un pago. Si el monto del rescate no está expresamente, usted tendría que usar la dirección de correo electrónico para contactar con los ladrones para ver la cantidad, que podría depender de cuánto valor de sus datos. Por las razones que hemos discutido más arriba, no sugerimos pagar el rescate. Sólo pensar en pagar cuando todo lo demás no es un éxito. Trate de recordar si alguna vez has hecho copia de seguridad, tal vez algunos de sus datos se almacenan realmente en algún lugar. O tal vez un libre programa de decodificación es una opción. Si un malware especialista es capaz de romper la codificación de los datos, malware, él/ella puede liberar gratis el descifrado de los programas. Antes de tomar una decisión a pagar, ver en esa opción. Sería más sabio para la compra de copia de seguridad con parte de ese dinero. En caso de que usted había hecho copia de seguridad antes de la contaminación, simplemente quite Osk ransomware virus y, a continuación, desbloquear Osk ransomware archivos. En el futuro, evitar archivo cifrado de malware como tanto como sea posible a familiarizarse con su difusión métodos. Que principalmente tienen que actualizar su software, descargue sólo de seguro/fuentes legítimas y no al azar abrir archivos adjuntos de correo electrónico.

Métodos para eliminar Osk ransomware virus

Así que para deshacerse de la ransomware si todavía presentes en el sistema, tendrá que obtener un ransomware. Puede ser difícil de corregir manualmente Osk ransomware virus, ya que un error puede conducir a daño adicional. El uso de un anti-malware utilidad sería mucho menos problemático. Este tipo de utilidades son creados con la intención de retirar o incluso el bloqueo de estos tipos de amenazas. Así que elija un programa, instalarlo, ejecutar un análisis del dispositivo y permitir que el programa para deshacerse de la codificación de los datos, software malicioso. Lamentablemente, esas utilidades no va a ayudar con el descifrado de datos. Después de que el archivo cifrado de software malicioso está completamente terminado, usted puede utilizar de forma segura el equipo de nuevo, mientras que de forma rutinaria la creación de copia de seguridad de tus datos.

Descargar herramienta de eliminación depara eliminar Osk ransomware

Aprender a extraer Osk ransomware del ordenador

- Paso 1. Quitar Osk ransomware utilizando el Modo Seguro con funciones de Red.

- Paso 2. Quitar Osk ransomware utilizando System Restore

- Paso 3. Recuperar sus datos

Paso 1. Quitar Osk ransomware utilizando el Modo Seguro con funciones de Red.

a) Paso 1. El acceso en Modo Seguro con funciones de Red.

Para Windows 7/Vista/XP

- Inicio → Apagado → Reiniciar → ACEPTAR.

- Presione y mantenga presionado la tecla F8 hasta Opciones Avanzadas de Arranque aparece.

- Seleccione Modo Seguro con funciones de Red

Para Windows 8/10 usuarios

- Pulse el botón de alimentación que aparece en la Windows pantalla de inicio de sesión. Presione y mantenga la tecla Mayús. Haga Clic En Reiniciar.

- Solucionar → opciones Avanzadas → Configuración de Inicio → Reiniciar.

- Elija Habilitar Modo Seguro con funciones de Red.

b) Paso 2. Quitar Osk ransomware.

Ahora tendrá que abrir su navegador y descargar algún tipo de software anti-malware. Elegir un digno de confianza, instalarlo y tenerlo a escanear su ordenador de las amenazas maliciosas. Cuando el ransomware es encontrado, se retire. Si, por alguna razón, usted no puede acceder a Modo Seguro con funciones de Red, vaya con otra opción.Paso 2. Quitar Osk ransomware utilizando System Restore

a) Paso 1. Acceso a Modo Seguro con Command Prompt.

Para Windows 7/Vista/XP

- Inicio → Apagado → Reiniciar → ACEPTAR.

- Presione y mantenga presionado la tecla F8 hasta Opciones Avanzadas de Arranque aparece.

- Seleccione Modo Seguro con Command Prompt.

Para Windows 8/10 usuarios

- Pulse el botón de alimentación que aparece en la Windows pantalla de inicio de sesión. Presione y mantenga la tecla Mayús. Haga Clic En Reiniciar.

- Solucionar → opciones Avanzadas → Configuración de Inicio → Reiniciar.

- Elija Habilitar Modo Seguro con Command Prompt.

b) Paso 2. Restaurar archivos y configuraciones.

- Usted tendrá que escribir en el cd de restauración en la ventana que aparece. Presione Entrar.

- Tipo de rstrui.exe y de nuevo, presione Entrar.

- Una ventana pop-up y pulse Siguiente. Elegir un punto de restauración y haga clic en Siguiente de nuevo.

- Pulse Sí.

Paso 3. Recuperar sus datos

Mientras que la copia de seguridad es esencial, todavía hay unos cuantos usuarios que no lo tienen. Si usted es uno de ellos, usted puede intentar el siguiente proporciona los métodos y usted podría ser capaz de recuperar los archivos.a) El uso de la Recuperación de los Datos Pro para recuperar archivos cifrados.

- Descargar Data Recovery Pro, preferiblemente desde un sitio web de confianza.

- Escanear su dispositivo para recuperar los archivos.

- Recuperarse de ellos.

b) Restaurar archivos a través de Windows Versiones Anteriores

Si había habilitado Restaurar Sistema, usted puede recuperar archivos a través de Windows Versiones Anteriores.- Encontrar un archivo que se desea recuperar.

- Haga clic derecho sobre él.

- Seleccione Propiedades y, a continuación, las versiones Anteriores.

- Recoger la versión del archivo que desea recuperar y pulse Restaurar.

c) El uso de Sombra Explorer para recuperar archivos

Si tienes suerte, el ransomware no eliminar las instantáneas. Son realizados por el sistema automáticamente cuando el sistema se bloquea.- Ir a la página web oficial (shadowexplorer.com) y adquirir la Sombra de la aplicación Explorer.

- Configurar y abrir.

- Pulse en el menú desplegable y elegir el disco que desee.

- Si las carpetas son recuperables, que aparecerá allí. Pulse en la carpeta y, a continuación, Exportar.

* Escáner SpyHunter, publicado en este sitio, está diseñado para ser utilizado sólo como una herramienta de detección. más información en SpyHunter. Para utilizar la funcionalidad de eliminación, usted necesitará comprar la versión completa de SpyHunter. Si usted desea desinstalar el SpyHunter, haga clic aquí.