¿Qué es el ransomware

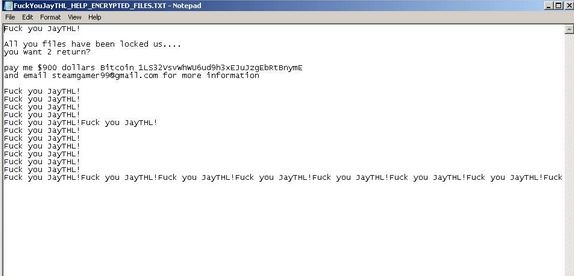

JayTHL ransomware archivo cifrado de malware para bloquear sus archivos y que van a ser unopenable. En definitiva, es conocido como ransomware. Usted puede haber contaminado su equipo en un par de maneras, posiblemente a través de spam adjuntos de correo electrónico infectados y anuncios de descargas. Vamos a examinar más a fondo en el procedimiento de la sección. El manejo de un archivo a cifrar la infección de malware puede tener graves consecuencias, por lo tanto, es crucial que usted está informado acerca de sus métodos de propagación. Si eso no es una infección que usted está familiarizado con, viendo los archivos bloqueados pueden ser especialmente sorprendente. Cuando el proceso de codificación es terminado, te darás cuenta de una nota de rescate, que le explique que usted tiene que pagar una cierta cantidad de dinero para conseguir una herramienta de descifrado. No se olvide que usted está tratando con si usted considerar la posibilidad de pagar el rescate, porque es dudoso que los delincuentes cibernéticos se tome la molestia de enviar un software de descifrado. Es más posible que usted va a ser ignorado después de que usted paga. También sería apoyar una industria que hace millones de dólares en daños cada año. Animamos a buscar en un descifrador, tal vez un malware investigador fue capaz de romper el ransomware y crear una herramienta de descifrado. La investigación libre decryptor antes de siquiera pensar en ceder a las peticiones. Para aquellos con copia de seguridad disponibles, simplemente terminar JayTHL ransomware y luego recuperar los datos de copia de seguridad.

Descargar herramienta de eliminación depara eliminar JayTHL ransomware

¿Cómo ransomware propagación

Usted podría haber llegado la infección en un par de maneras, que será discutido en una manera más detallada. Ransomware normalmente se pega a métodos básicos, pero eso no quiere decir que los más sofisticados no son empleados en todo. Spam de correo electrónico y descargas maliciosas son muy populares entre los de bajo nivel de ransomware creadores y distribuidores de como no se mucho de la habilidad que se necesita para ponerlas en práctica. Es probable que su máquina se contaminó al abrir un archivo adjunto de correo electrónico que se ha infectado. Los delincuentes adjuntar un archivo infectado a un poco auténtico que aparecen de correo electrónico, y enviar a las futuras víctimas, cuyas direcciones de correo electrónico que probablemente adquirió de otros delincuentes. En general, los correos electrónicos tienen toques de ser falso, pero para aquellos que nunca han visto antes, puede parecer bastante convincente. Usted puede notar en particular señales de que un correo electrónico puede ser portadores de ransomware, tales como la gramática errores en el texto o la dirección de correo remitente ser extrañamente al azar. También podría encontrar el remitente fingiendo ser de una compañía legítima, porque eso haría que la gente a bajar la guardia. Es mejor prevenir que curar, por lo tanto, siempre revise la dirección del remitente, incluso si usted está familiarizado con ellos. Si su nombre no es mencionado en el correo electrónico, por ejemplo, en el saludo, que debería levantar sospechas. Si una compañía con la que has tratado con los correos electrónicos de usted, que siempre se dirigen a usted por su nombre, en lugar de Miembro/Usuario/Cliente. Si eres una atención al cliente de Amazon, su nombre será inserta en el saludo, en cada correo electrónico que envíe, porque esto se hace automáticamente.

Para resumir, buscar en el remitente y asegurarse de que son quienes dicen que son antes de salir corriendo para abrir el archivo adjunto. También es necesario ser cauteloso y no de la prensa en los anuncios cuando en las páginas con una dudosa reputación. Con sólo hacer clic en un anuncio malicioso que pudiera permitir que el ransomware para descargar. No importa lo que el anuncio podría estar ofreciendo, sólo que no se presiona sobre ella. Su dispositivo también puede contaminarse si se descarga a partir de fuentes que no son dignos de confianza, tales como los Torrentes. Descargas a través de torrents y tal, puede ser perjudicial, así por lo menos leer los comentarios para asegurarse de que lo que estás descargando no es malicioso. Vulnerabilidades en el software también puede ser utilizado para software malintencionado de la infección. Es por eso que la actualización de los programas es tan importante. Proveedores de Software con frecuencia de liberación de parches para las vulnerabilidades, todo lo que tienes que hacer es instalar ellos.

¿Cómo ransomware ley

Tan pronto como usted abra el archivo infectado, el va a escanear su sistema y codificar ciertos archivos. Esperar a ver los documentos, fotos y videos de cifrado porque esos archivos son muy propensos a ser útiles para usted. Una vez que los archivos se descubren, van a ser cifrada con un potente algoritmo de cifrado. Si usted no está seguro de que los archivos han sido afectados, comprobar las extensiones de archivo, si usted nota desconocidos, que han sido afectados. Si usted todavía no está seguro acerca de lo que sucedió, una nota de rescate va a explicar la situación y pedir que pague una cierta cantidad de dinero para conseguir un descifrador. La suma pedido es diferente, dependiendo de la ransomware, pero será en algún lugar entre $50 y $1000, para ser pagado en la moneda digital. Ya hemos explicado por qué pagar no es la opción sugerida, pero al final, la decisión es tuya. No hay que olvidarse de considerar otras opciones de recuperación de archivos. Si el ransomware se crackable, es probable que los analistas de malware fueron capaces de hacer un descifrado de utilidad. Trate de recordar si usted tiene copia de seguridad de al menos algunos de sus archivos en un lugar. También podría ser posible que la Sombra de copias de sus archivos no se han eliminado, lo que significa que son recuperables a través de la Sombra Explorer. Y asegúrese de que usted compra de copia de seguridad de modo que la pérdida de datos no es una posibilidad. Si se hubieran tomado el tiempo de copia de seguridad de tus archivos, que deben ser recuperados después de borrar JayTHL ransomware.

JayTHL ransomware terminación

A menos que esté absolutamente seguro de lo que estás haciendo, no sugerimos que usted intento de eliminación manual. Su dispositivo podría sostener un daño irreversible si usted comete un error. Sería mucho más seguro emplear un software malicioso herramienta de eliminación en su lugar. No deberías tener problemas como los programas son creados para borrar JayTHL ransomware e infecciones similares. Como esta utilidad no va a ayudar a descifrar los datos, no esperes a encontrar tus archivos recuperados después de la infección ha sido eliminada. Archivo de la restauración será de ustedes para llevar a cabo.

Descargar herramienta de eliminación depara eliminar JayTHL ransomware

Aprender a extraer JayTHL ransomware del ordenador

- Paso 1. Quitar JayTHL ransomware utilizando el Modo Seguro con funciones de Red.

- Paso 2. Quitar JayTHL ransomware utilizando System Restore

- Paso 3. Recuperar sus datos

Paso 1. Quitar JayTHL ransomware utilizando el Modo Seguro con funciones de Red.

a) Paso 1. El acceso en Modo Seguro con funciones de Red.

Para Windows 7/Vista/XP

- Inicio → Apagado → Reiniciar → ACEPTAR.

- Presione y mantenga presionado la tecla F8 hasta Opciones Avanzadas de Arranque aparece.

- Seleccione Modo Seguro con funciones de Red

Para Windows 8/10 usuarios

- Pulse el botón de alimentación que aparece en la Windows pantalla de inicio de sesión. Presione y mantenga la tecla Mayús. Haga Clic En Reiniciar.

- Solucionar → opciones Avanzadas → Configuración de Inicio → Reiniciar.

- Elija Habilitar Modo Seguro con funciones de Red.

b) Paso 2. Quitar JayTHL ransomware.

Ahora tendrá que abrir su navegador y descargar algún tipo de software anti-malware. Elegir un digno de confianza, instalarlo y tenerlo a escanear su ordenador de las amenazas maliciosas. Cuando el ransomware es encontrado, se retire. Si, por alguna razón, usted no puede acceder a Modo Seguro con funciones de Red, vaya con otra opción.Paso 2. Quitar JayTHL ransomware utilizando System Restore

a) Paso 1. Acceso a Modo Seguro con Command Prompt.

Para Windows 7/Vista/XP

- Inicio → Apagado → Reiniciar → ACEPTAR.

- Presione y mantenga presionado la tecla F8 hasta Opciones Avanzadas de Arranque aparece.

- Seleccione Modo Seguro con Command Prompt.

Para Windows 8/10 usuarios

- Pulse el botón de alimentación que aparece en la Windows pantalla de inicio de sesión. Presione y mantenga la tecla Mayús. Haga Clic En Reiniciar.

- Solucionar → opciones Avanzadas → Configuración de Inicio → Reiniciar.

- Elija Habilitar Modo Seguro con Command Prompt.

b) Paso 2. Restaurar archivos y configuraciones.

- Usted tendrá que escribir en el cd de restauración en la ventana que aparece. Presione Entrar.

- Tipo de rstrui.exe y de nuevo, presione Entrar.

- Una ventana pop-up y pulse Siguiente. Elegir un punto de restauración y haga clic en Siguiente de nuevo.

- Pulse Sí.

Paso 3. Recuperar sus datos

Mientras que la copia de seguridad es esencial, todavía hay unos cuantos usuarios que no lo tienen. Si usted es uno de ellos, usted puede intentar el siguiente proporciona los métodos y usted podría ser capaz de recuperar los archivos.a) El uso de la Recuperación de los Datos Pro para recuperar archivos cifrados.

- Descargar Data Recovery Pro, preferiblemente desde un sitio web de confianza.

- Escanear su dispositivo para recuperar los archivos.

- Recuperarse de ellos.

b) Restaurar archivos a través de Windows Versiones Anteriores

Si había habilitado Restaurar Sistema, usted puede recuperar archivos a través de Windows Versiones Anteriores.- Encontrar un archivo que se desea recuperar.

- Haga clic derecho sobre él.

- Seleccione Propiedades y, a continuación, las versiones Anteriores.

- Recoger la versión del archivo que desea recuperar y pulse Restaurar.

c) El uso de Sombra Explorer para recuperar archivos

Si tienes suerte, el ransomware no eliminar las instantáneas. Son realizados por el sistema automáticamente cuando el sistema se bloquea.- Ir a la página web oficial (shadowexplorer.com) y adquirir la Sombra de la aplicación Explorer.

- Configurar y abrir.

- Pulse en el menú desplegable y elegir el disco que desee.

- Si las carpetas son recuperables, que aparecerá allí. Pulse en la carpeta y, a continuación, Exportar.

* Escáner SpyHunter, publicado en este sitio, está diseñado para ser utilizado sólo como una herramienta de detección. más información en SpyHunter. Para utilizar la funcionalidad de eliminación, usted necesitará comprar la versión completa de SpyHunter. Si usted desea desinstalar el SpyHunter, haga clic aquí.