O que pode ser dito sobre esta ameaça

Velar Ransomware ransomware é um arquivo de sistema de encriptação de tipo de programa mal-intencionado que pode ter consequências graves no que diz respeito aos seus dados. É provável que você nunca encontrou ransomware antes, e neste caso, você pode estar em um grande choque. Poderosos algoritmos de criptografia são usadas para criptografar arquivos, e se vocês são realmente bloqueado, não será possível acessá-los a qualquer tempo. Codificação de dados programa malicioso é classificado como altamente perigosa infecção devido a descriptografia do arquivo não é sempre provável. Você também vai ser oferecido para comprar um decryptor, para uma certa quantidade de dinheiro, mas há um par de razões por que não é a opção recomendada. Há uma série de casos onde pagar o resgate não significa descriptografia do arquivo. Tenha em mente que você está antecipando que os criminosos vão se sentir qualquer obrigação para ajudar você a recuperar os dados, quando eles não têm. Além disso, que o dinheiro do resgate vai financiar o futuro criptografia de dados programa malicioso ou algum outro software malicioso. Você realmente quer apoiar o tipo de atividade criminosa que faz bilhões de dólares de prejuízo. E a mais gente a dar-lhes dinheiro, o mais rentável ransomware fica, e que tipo de dinheiro é certo para atrair vários bandidos. A compra de cópia de segurança com o pedido que o dinheiro seria melhor, pois se você nunca colocou neste tipo de situação, novamente, você só pode desbloquear Velar Ransomware de dados a partir do backup e não se preocupar com a sua perda. Se você tivesse de backup disponível, você pode apenas remover Velar Ransomware e, em seguida, restaurar os arquivos sem estar ansioso sobre perdê-los. E se você está se perguntando como ransomware conseguiu danificar o seu computador, iremos explicar seus métodos de spread no parágrafo abaixo.

Download ferramenta de remoçãoremover Velar Ransomware

Ransomware métodos de distribuição

Você pode encontrar frequentemente arquivo de codificação de software mal-intencionado anexados a e-mails ou duvidosos sites de download. Ver como estes métodos ainda são utilizados, o que significa que as pessoas são um pouco negligente quando utilizar o e-mail e download de arquivos. Isso não significa que não mais elaborados métodos não são muito populares, no entanto. Cyber criminosos escrever um pouco credível e-mail, usando o nome de uma conhecida empresa ou organização, anexar o malware para o e-mail e enviá-lo para muitas pessoas. Esses e-mails costumam mencionar dinheiro, porque, devido à delicadeza do tema, os usuários são mais propensos a abri-los. E se alguém que finge ser o Amazon foi para o e-mail de uma pessoa que duvidosa atividade foi notado em sua conta ou uma compra, o proprietário da conta pode pânico, vire apressada como resultado e abrir o arquivo adicionado. Devido a isso, você deve ser cuidadoso ao abrir e-mails, e olhar para as dicas que podem ser maliciosos. Em primeiro lugar, se você não conhece o remetente, investigá-los antes de abrir o anexo. Se o remetente acaba por ser alguém que você conhece, não ter pressa para abrir o arquivo, primeiro verifique completamente o endereço de e-mail. Além disso, olhar para os erros de gramática, o que pode ser bastante evidente. Você deve também verificar como os endereços do remetente que você, se for um remetente que sabe o seu nome, eles vão sempre cumprimentá-lo pelo seu nome próprio, em vez de um universal Cliente ou um Membro. Também é possível para ransomware usar sem patch programas em seu sistema para infectar. Um programa tem certos pontos fracos que podem ser usados para software mal-intencionado para entrar em um sistema, mas eles são corrigidos por criadores de software assim que eles são descobertos. No entanto, a julgar pela quantidade de sistemas infectados pelo WannaCry, claramente, não é todo mundo corre para instalar essas atualizações. É fundamental que você instalar essas atualizações, pois se um ponto fraco é sério, todos os tipos de software mal-intencionado pode usá-lo. Atualizações pode ser configurado para instalar automaticamente, se você não quiser se preocupar com eles o tempo todo.

O que ele faz

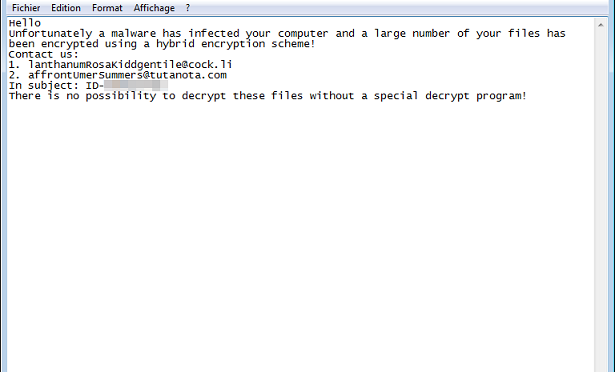

Seus arquivos serão criptografados assim que o ransomware infectar o seu sistema. Inicialmente, pode não ser óbvio para o que está acontecendo, mas quando você não consegue abrir os arquivos, você pelo menos sabe que algo não está certo. Todos os arquivos criptografados terá uma extensão adicionados a eles, que normalmente ajuda os usuários a identificar qual a codificação do arquivo de programa mal-intencionado que está lidando com. Infelizmente, os arquivos podem ser permanentemente criptografada se o ficheiro de encriptação de programa malicioso usado poderosos algoritmos de criptografia. Depois que todos os dados foram criptografados, uma nota de resgate será colocado em seu dispositivo, o que deve tornar claro, até certo ponto, o que aconteceu e como você deve proceder. A oferta de uma ferramenta de decriptação não vem de graça, obviamente. Se o valor do resgate não for especificado, seria necessário usar um determinado endereço de e-mail para contato com os criminosos para descobrir a quantidade, que pode depender de quão importante é o seu arquivo. Comprando o programa de descriptografia não é a opção sugerida, por razões que já mencionei. Considerar apenas dando para as demandas, quando você já tentou todas as outras opções. Tente lembrar o que talvez você não se lembre. Em alguns casos, free software de descriptografia poderia ser encontrado. Se um investigador de malware é capaz de quebrar o ransomware, ele/ela pode lançar um livre de descriptografia utilitários. Assumir essa opção em consideração e somente quando tiver certeza de que não há livre de descriptografia ferramenta, você deve mesmo pensar em pagar. Você não enfrentar a possível perda de dados se você nunca se acabam nessa situação novamente se você investiu alguns dos que soma em algum tipo de opção de cópia de segurança. No caso de que você tinha feito backup antes da infecção, você pode recuperar arquivos depois de desinstalar Velar Ransomware vírus completamente. Agora que você percebe o quanto de dano a este tipo de infecção pode fazer, é tentar evitá-lo o máximo possível. Stick para download seguro fontes, cuidado com anexos de e-mail que você abra e se mantenha o seu programa atualizado.

Velar Ransomware remoção

uma ferramenta de anti-malware vai ser um software necessário se você deseja que o arquivo de codificação de malware para ser removida totalmente. Pode ser complicado para corrigir manualmente Velar Ransomware vírus, porque você pode acabar acidentalmente danificar o seu computador. Optando por usar um utilitário anti-malware é uma decisão melhor. Ele também pode ajudar a prevenir estes tipos de ameaças no futuro, além de ajudar você a se livrar deste. Localizar o software de remoção de malware é o mais adequado para você, instalá-lo e permitir que ele execute uma varredura de seu sistema para localizar a ameaça. Não espere que o utilitário anti-malware para ajudar na restauração de ficheiros, porque ele não é capaz de fazer isso. Uma vez que o computador é limpo, você deve ser capaz de retornar ao uso normal do computador.

Download ferramenta de remoçãoremover Velar Ransomware

Aprenda a remover Velar Ransomware do seu computador

- Passo 1. Remover Velar Ransomware usando o Modo de Segurança com Rede.

- Passo 2. Remover Velar Ransomware usando System Restore

- Passo 3. Recuperar seus dados

Passo 1. Remover Velar Ransomware usando o Modo de Segurança com Rede.

a) Passo 1. Acessar o Modo de Segurança com Rede.

Para Windows 7/Vista/XP

- Iniciar → Encerramento → Reiniciar → OK.

- Pressione e mantenha a tecla F8 até Opções Avançadas de Inicialização é exibida.

- Escolher Modo Seguro com Rede

Para Windows 8/10 usuários

- Pressione o botão de energia que aparece na parte Windows tela de login. Pressione e mantenha pressionada a tecla Shift. Clique Em Reiniciar.

- Solucionar → opções Avançadas → Configurações de Inicialização → Reiniciar.

- Escolha a opção Activar o Modo de Segurança com Rede.

b) Passo 2. Remover Velar Ransomware.

Agora você vai precisar abrir o seu navegador e o download de algum tipo de software anti-malware. Escolha um confiável, instale-la para analisar o seu computador de ameaças maliciosas. Quando o ransomware é encontrado, remova-o. Se, por alguma razão, você não pode acessar o Modo de Segurança com Rede, vá com outra opção.Passo 2. Remover Velar Ransomware usando System Restore

a) Passo 1. Acessar o Modo de Segurança com Command Prompt.

Para Windows 7/Vista/XP

- Iniciar → Encerramento → Reiniciar → OK.

- Pressione e mantenha a tecla F8 até Opções Avançadas de Inicialização é exibida.

- Selecionar Modo Seguro com Command Prompt.

Para Windows 8/10 usuários

- Pressione o botão de energia que aparece na parte Windows tela de login. Pressione e mantenha pressionada a tecla Shift. Clique Em Reiniciar.

- Solucionar → opções Avançadas → Configurações de Inicialização → Reiniciar.

- Escolha a opção Activar o Modo de Segurança com Command Prompt.

b) Passo 2. Restaurar arquivos e configurações.

- Você vai precisar de escrever em cd de restauração na janela que aparece. Prima Enter.

- Digite rstrui.exe e novamente, pressione Enter.

- Uma janela pop-up e pressione Avançar. Escolher um ponto de restauro e pressione Avançar novamente.

- Prima Sim.

Passo 3. Recuperar seus dados

Enquanto o backup é essencial, ainda há muito poucos os usuários que não têm. Se você é um deles, você pode tentar o abaixo métodos fornecidos e você somente pode ser capaz de recuperar arquivos.a) Usando de Recuperação de Dados Pro para recuperar arquivos criptografados.

- Download Data Recovery Pro, de preferência a partir de um site confiável.

- Analisar o seu dispositivo para arquivos recuperáveis.

- Recuperá-los.

b) Restaurar arquivos através de Windows Versões Anteriores

Se você tivesse a Restauração do Sistema ativado, você pode recuperar arquivos através de Windows Versões Anteriores.- Encontrar um arquivo que você deseja recuperar.

- Clique com o botão direito do mouse sobre ele.

- Selecione Propriedades e, em seguida, versões Anteriores.

- Escolha a versão do arquivo que você deseja recuperar e prima de Restauração.

c) Usando Sombra Explorer para recuperar arquivos

Se você tiver sorte, o ransomware não excluir as cópias de sombra. Eles são feitos pelo sistema automaticamente quando o sistema falha.- Vá para o site oficial (shadowexplorer.com) e adquirir a Sombra da aplicação do Explorador.

- Configurar e abri-lo.

- Pressione no menu suspenso e escolha o disco que você deseja.

- Se as pastas forem recuperáveis, eles vão aparecer lá. Pressione sobre a pasta e, em seguida, Exportar.

* scanner de SpyHunter, publicado neste site destina-se a ser usado apenas como uma ferramenta de detecção. mais informação sobre SpyHunter. Para usar a funcionalidade de remoção, você precisará adquirir a versão completa do SpyHunter. Se você deseja desinstalar o SpyHunter, clique aqui.