O que é ransomware

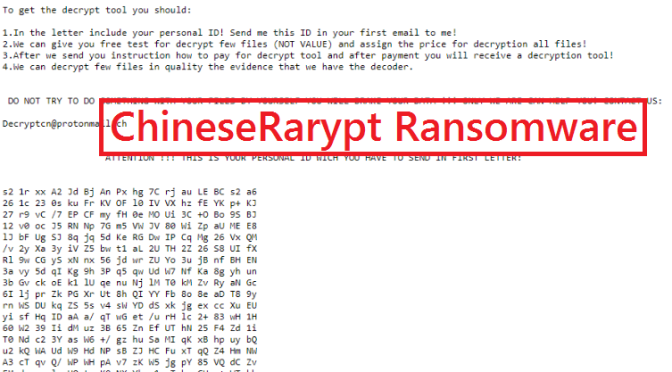

.tiger88818 de arquivos com criptografia de malware irá bloquear os seus arquivos e você não será capaz de abri-los. Em suma, é conhecido como ransomware. Você pode ter infectado o seu dispositivo em algumas maneiras, possivelmente através de e-mail de spam anexos mal-intencionados, publicidade ou downloads de fontes duvidosas. Vamos explicar isso em um próximo parágrafo. Um arquivo com criptografia de infecção por malware pode levar a graves resultados, por isso, você deve estar ciente de como você pode evitar que ele escorregue no. Se você não estiver familiarizado com ransomware, ele pode ser bastante chocante descobrir que seus arquivos foram criptografados. Logo depois de perceber o que está acontecendo, você verá uma nota de resgate, que irá revelar que, para obter os arquivos de volta, você tem que pagar em dinheiro. Se você tiver decidido a cumprir com as exigências, considerar o fato de que você está lidando com criminosos que são susceptíveis de se sentir moralmente obrigado a enviar-lhe um software de descriptografia depois que receber o seu dinheiro. Nós realmente dúvida de hackers irão ajuda-lo em recuperação de dados, estamos mais inclinados a acreditar que eles vão ignorar você após o pagamento. Você também deve pensar sobre onde o dinheiro seria usado, ele provavelmente irá dar suporte a outros tipos de malware. Você deve também olhar para livre programa de descriptografia disponível, talvez um software mal-intencionado do especialista foi capaz de quebrar o ransomware e desenvolver um decryptor. Pesquisar outras opções para restaurar os arquivos, tais como um decryptor, antes de tomar quaisquer decisões para dar para as demandas. Se você foi cuidadoso o suficiente para fazer backup de seus dados, basta apagar .tiger88818 e avance para o arquivo de recuperação.

Download ferramenta de remoçãoremover .

Como evitar uma infecção de ransomware

Existem várias maneiras que você pode ter pego a ameaça. Geralmente, ransomware stick bastante simples métodos para a infecção, mas também é provável que a contaminação ocorreu através de algo mais elaborado. E-mail de Spam e downloads de malware são populares entre baixo nível de ransomware autores/espalhadores como não muita habilidade é necessária para implementá-las. E-mail de Spam com anexos de são particularmente comuns. Bandidos seria, provavelmente, obter seu endereço de e-mail de outros criminosos, adicione o arquivo infectado com o ransomware para uma espécie de legítima procura de e-mail e enviá-lo para você, esperando que você deseja abrir. Geralmente, o e-mail não iria convencer as pessoas que encontraram o spam antes, mas se você nunca correu antes, não seria tão chocante se você se apaixonou por ele. Pode haver sinais de que é malware que você está lidando com algo como um absurdo endereços de e-mail e um texto cheio de erros de gramática. Nós não seria inesperado se as grandes nomes de empresas como a Amazon ou eBay foram usados, pois os usuários poderiam ser mais confiante com remetentes eles sabem. Assim, por exemplo, se o Amazon e-mails que você, você ainda precisa verificar se o endereço está correto apenas ser determinados. Uma bandeira vermelha deve ser, também, a saudação falta de seu nome, ou em qualquer outro lugar do e-mail para que o assunto. Se você receber um e-mail de uma empresa/organização que tinha negócios com antes, eles sempre incluem o seu nome, em vez de o Membro/Cliente/Usuário. Por exemplo, se você é um usuário do Amazon, seu nome será inserido automaticamente para qualquer e-mail que lhe é enviado.

Se você acabou de ignorados de toda a seção, o que você deveria levar disso tudo é que, ao verificar a identidade do remetente antes de abrir o arquivo anexo é crucial. E quando você visita duvidosa páginas da web, tenha cuidado para não se envolver com anúncios. Se você não for cuidadoso, ransomware pode acabar ficando em sua máquina. Os anúncios que você encontra em sites duvidosos, quase nunca são de confiança, de modo a evitar interagir com eles. Regulamentada fontes para download podem ser facilmente hospedagem itens maliciosos, que é por isso que você deve parar de usá-los. Os Downloads através de torrents e tal, pode ser prejudicial, portanto, você deve ler pelo menos os comentários para se assegurar de que você está baixando arquivos seguros. Não seria muito incomum para falhas no software a ser utilizado para a infecção para ser capaz de entrar. A fim de parar o malware explore as vulnerabilidades, o software tem de ser actualizado. Quando os fornecedores de software de tornar-se consciente de uma falha, que é corrigido em um patch, e tudo o que você realmente precisa fazer é permitir a correção para instalar.

O que ele faz

Se você iniciar o ransomware arquivo de malware, o dispositivo será digitalizado para determinados tipos de arquivo, e quando eles são descobertos, eles serão criptografados. Não ser chocado ao ver fotos, documentos, etc bloqueado desde aqueles que são susceptíveis de possuir alguma importância para você. O ficheiro de encriptação de malware irá usar um algoritmo de encriptação poderoso para criptografia de arquivo, uma vez que eles têm sido localizado. Aqueles que tenham sido encriptados terá um estranho a extensão de arquivo anexado. Uma nota de resgate deve também aparecem, em que bandidos vai explicar o que aconteceu e exigir que você adquirir o seu oferecidos decryptor. Você pode ser solicitado para pagar a partir de us $50 para um par de milhares de dólares, dependendo do ransomware. Se quer pagar ou não é uma decisão sua, mas o antigo não é o aconselhável opção. É provável que você possa realizar a recuperação de dados através de diferentes meios, pelo que a investigação-los antes de qualquer outra coisa. Se é possível para o ransomware de ser desencriptados, é provável que haja uma livre decryptor disponíveis, lançado por pesquisadores de malware. Talvez uma cópia de segurança está disponível e você simplesmente não me lembro. Também pode ser possível que o ransomware não apagar cópias de Sombra de seus arquivos, o que significa que eles são recuperáveis através Sombra Explorer. Se você não deseja acabar com este tipo de situação novamente, nós realmente sugiro que você invista o dinheiro em cópia de segurança para manter os seus dados seguros. Se você tivesse feito o backup de arquivos antes de ransomware que chegam, você pode restaurar os arquivos depois de excluir totalmente .tiger88818.

.tiger88818 eliminação

Deve ser mencionado que não é encorajado a tentar a remoção manual. Um erro pode fazer danos irreversíveis para o seu dispositivo. Seria mais seguro usar um utilitário de remoção de software mal-intencionado porque a infecção poderia ser feito por meio do programa. Não deve haver qualquer problema, porque esses utilitários são feitas para remover .tiger88818 e ameaças semelhantes. Porque este programa não ajuda você a restaurar arquivos, não espere encontrar seus arquivos descriptografados após a infecção tenha sido finalizado. Você mesmo vai ter de investigação de recuperação de arquivo formas em vez disso.

Download ferramenta de remoçãoremover .

Aprenda a remover .tiger88818 do seu computador

- Passo 1. Remover .tiger88818 usando o Modo de Segurança com Rede.

- Passo 2. Remover .tiger88818 usando System Restore

- Passo 3. Recuperar seus dados

Remover .tiger88818 usando o Modo de Segurança com Rede.

a) Passo 1. Acessar o Modo de Segurança com Rede.

Para Windows 7/Vista/XP

- Iniciar → Encerramento → Reiniciar → OK.

- Pressione e mantenha a tecla F8 até Opções Avançadas de Inicialização é exibida.

- Escolher Modo Seguro com Rede

Para Windows 8/10 usuários

- Pressione o botão de energia que aparece na parte Windows tela de login. Pressione e mantenha pressionada a tecla Shift. Clique Em Reiniciar.

- Solucionar → opções Avançadas → Configurações de Inicialização → Reiniciar.

- Escolha a opção Activar o Modo de Segurança com Rede.

Passo 2. Remover .tiger88818.

Agora você vai precisar abrir o seu navegador e o download de algum tipo de software anti-malware. Escolha um confiável, instale-la para analisar o seu computador de ameaças maliciosas. Quando o ransomware é encontrado, remova-o.

Se, por alguma razão, você não pode acessar o Modo de Segurança com Rede, vá com outra opção.

Remover .tiger88818 usando System Restore

a) Passo 1. Acessar o Modo de Segurança com Command Prompt.

Para Windows 7/Vista/XP

- Iniciar → Encerramento → Reiniciar → OK.

- Pressione e mantenha a tecla F8 até Opções Avançadas de Inicialização é exibida.

- Selecionar Modo Seguro com Command Prompt.

Para Windows 8/10 usuários

- Pressione o botão de energia que aparece na parte Windows tela de login. Pressione e mantenha pressionada a tecla Shift. Clique Em Reiniciar.

- Solucionar → opções Avançadas → Configurações de Inicialização → Reiniciar.

- Escolha a opção Activar o Modo de Segurança com Command Prompt.

b) Passo 2. Restaurar arquivos e configurações.

- Você vai precisar de escrever em cd de restauração na janela que aparece. Prima Enter.

- Digite rstrui.exe e novamente, pressione Enter.

- Uma janela pop-up e pressione Avançar. Escolher um ponto de restauro e pressione Avançar novamente.

- Prima Sim.

Passo 3. Recuperar seus dados

Enquanto o backup é essencial, ainda há muito poucos os usuários que não têm. Se você é um deles, você pode tentar o abaixo métodos fornecidos e você somente pode ser capaz de recuperar arquivos.a) Usando de Recuperação de Dados Pro para recuperar arquivos criptografados.

- Download Data Recovery Pro, de preferência a partir de um site confiável.

- Analisar o seu dispositivo para arquivos recuperáveis.

- Recuperá-los.

b) Restaurar arquivos através de Windows Versões Anteriores

Se você tivesse a Restauração do Sistema ativado, você pode recuperar arquivos através de Windows Versões Anteriores.- Encontrar um arquivo que você deseja recuperar.

- Clique com o botão direito do mouse sobre ele.

- Selecione Propriedades e, em seguida, versões Anteriores.

- Escolha a versão do arquivo que você deseja recuperar e prima de Restauração.

c) Usando Sombra Explorer para recuperar arquivos

Se você tiver sorte, o ransomware não excluir as cópias de sombra. Eles são feitos pelo sistema automaticamente quando o sistema falha.- Vá para o site oficial (shadowexplorer.com) e adquirir a Sombra da aplicação do Explorador.

- Configurar e abri-lo.

- Pressione no menu suspenso e escolha o disco que você deseja.

- Se as pastas forem recuperáveis, eles vão aparecer lá. Pressione sobre a pasta e, em seguida, Exportar.

* scanner de SpyHunter, publicado neste site destina-se a ser usado apenas como uma ferramenta de detecção. mais informação sobre SpyHunter. Para usar a funcionalidade de remoção, você precisará adquirir a versão completa do SpyHunter. Se você deseja desinstalar o SpyHunter, clique aqui.