Sobre [restdoc@protonmail.com].ZOH Ransomware vírus

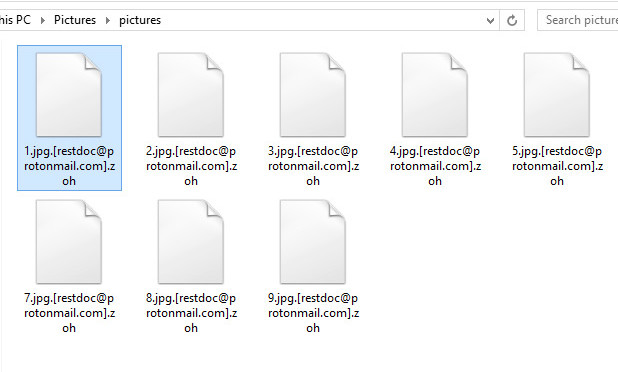

[restdoc@protonmail.com].ZOH Ransomware é um arquivo de sistema de encriptação de malware, mas a categorização é provável que você tenha ouvido antes, é ransomware. É possível que você nunca correu em ransomware antes, caso em que, poderá ser particularmente surpreso. Criptografia de dados de malware tende a usar poderosos algoritmos de criptografia para o processo de criptografia, o que impede que você acessá-los a qualquer tempo. Porque descriptografia do arquivo não é sempre possível, para não mencionar o esforço que é preciso para conseguir tudo de volta em ordem, ransomware é pensado para ser uma das mais perigosas programa malicioso que você pode encontrar. Você tem a opção de pagar o resgate para obter uma decryptor, mas Que não é recomendado. Dando para os pedidos não necessariamente irá garantir que você vai ter seus arquivos de volta, então, esperamos que você pode ser apenas desperdiçando seu dinheiro. Não há nada impedindo criminosos virtuais a partir de apenas tomar o seu dinheiro, e não dar nada em troca. Além disso, o pagamento seria de financiamento bandidos’ projetos para o futuro. Você realmente quer apoiar algo que faz muitos milhões de dólares em danos. As pessoas também estão se tornando cada vez mais atraído para a indústria, porque a quantidade de pessoas que dão as demandas fazer a codificação do arquivo de programa mal-intencionado muito rentável. Considere a possibilidade de investir que pediu dinheiro para backup em vez disso, porque você pode ser colocado em uma situação onde a perda de arquivos é um risco novamente. Em seguida, você pode restaurar arquivos de backup depois de eliminar [restdoc@protonmail.com].ZOH Ransomware ou ameaças semelhantes. Se você ainda não correu para ransomware antes, também é possível que você não sabe como ele conseguiu entrar no seu computador, caso em que você deve cautelosamente leia o parágrafo a seguir.

Download ferramenta de remoçãoremover [restdoc@protonmail.com].ZOH Ransomware

Como ransomware espalhar

Anexos de e-mail, kits de exploração e de downloads maliciosos são os mais comuns de codificação de dados programa malicioso se espalhou métodos. Um monte de ransomware dependem de usuário negligência ao abrir anexos de e-mail e não precisa usar mais elaborados métodos. Isso não significa mais elaborados métodos não são muito populares, no entanto. Hackers adicionar um arquivo infectado para um e-mail, escrever qualquer tipo de texto, e falsamente estado de ser de uma relação de credibilidade da empresa/organização. Muitas vezes você vai encontrar tópicos sobre dinheiro nesses e-mails, porque os usuários estão mais propensos a cair para esses tipos de tópicos. E se alguém, como o Amazon foi para o e-mail de um usuário que a atividade suspeita foi observado em sua conta ou uma compra, o proprietário da conta pode pânico, vire apressada como resultado e abrir o arquivo adicionado. Esteja no lookout para certas coisas antes de abrir arquivos adicionados aos e-mails. Primeiro de tudo, se você não está familiarizado com o remetente, investigá-los antes de abrir o anexo. Não cometa o erro de abrir o arquivo anexado só porque o remetente parece familiar para você, primeiro você precisa verificar se o endereço de e-mail partidas. Os e-mails maliciosos são também, muitas vezes, cheia de erros de gramática. Outra evidente pista pode ser o seu nome, estando ausente, se, vamos dizer que você é uma Amazona de clientes e eles foram para o e-mail que você, que não iria usar a universal, de saudações como Caro Cliente/Membro/Usuário, e, em vez disso, teria de usar o nome que você deu a eles. O ransomware pode também infectar usando o computador sem patch de software. Todos os programas têm de vulnerabilidades, mas quando eles são encontrados, eles normalmente são fixos por vendedores de modo a que o malware não pode usá-lo para entrar em um computador. No entanto, a julgar pela quantidade de computadores infectados por WannaCry, claramente, não todos é que rápido para instalar essas atualizações para seus programas. É crucial que você instale os patches porque se um ponto fraco é suficientemente grave, Grave o suficiente fracos pontos podem ser utilizados por malware, por isso certifique-se de que você o patch de todos os seus softwares. Regularmente a ter para instalar as atualizações podem ficar incômodo, então eles poderiam ser configurado para instalar automaticamente.

O que você pode fazer sobre os ficheiros

Seus dados serão criptografados logo após o arquivo com criptografia de malware infecta seu dispositivo. Seus arquivos não serão acessíveis, por isso mesmo, se você não ver o que está acontecendo inicialmente, você saberá que algo não está certo no final. Olhe para o estranho extensões de arquivo adicionado a arquivos, eles devem mostrar o nome da criptografia de dados de malware. Se ransomware utilizado um algoritmo de encriptação forte, pode fazer com que a restauração é bastante difícil, se não impossível. No caso de você ainda não tem certeza do que está acontecendo, tudo será esclarecido na nota de resgate. O que vou propor para você é usar sua ferramenta de decriptação, que vai custar. Se o valor do resgate não for especificado, você teria que usar o fornecido endereço de e-mail para contato hackers para ver a quantidade, que pode depender da importância que os seus dados. Comprar estas ferramentas não é a opção recomendada, por razões que já mencionei. Considerar cuidadosamente todas as suas opções, antes mesmo que você considere a possibilidade de comprar o que eles oferecem. Tente lembrar, talvez, de cópia de segurança está disponível, mas você esqueceu sobre ele. Também é possível que um livre de descriptografia ferramenta foi disponibilizada. Se a codificação do arquivo é um malware desencriptado, um malware especialista poderia ser capaz de lançar um utilitário de descriptografia de graça. Tenha isso em mente antes de pagar o resgate, mesmo atravessa a sua mente. A compra de backup com que o dinheiro pode ser mais benéfico. Se você tiver armazenado os arquivos em algum lugar, você pode ir recuperá-los depois de apagar [restdoc@protonmail.com].ZOH Ransomware vírus. Tente se familiarizar com a forma como uma codificação de dados de malware se espalha para que você faça o seu melhor para evitá-lo. Você, principalmente, precisa manter seu software atualizado, faça download apenas de seguro/fontes legítimas e não de forma aleatória abrir anexos de e-mail.

[restdoc@protonmail.com].ZOH Ransomware remoção

Se o ficheiro de encriptação de malware ainda está no sistema, um software de remoção de malware será necessário para livrar-se dele. Ao tentar corrigir manualmente [restdoc@protonmail.com].ZOH Ransomware vírus, você pode trazer o adicional de danos se você não for cuidadoso ou experiente quando se trata de computadores. Usando um utilitário de remoção de malwares é a melhor decisão. Estes tipos de ferramentas são feitas com a intenção de detectar ou até mesmo a interrupção desses tipos de infecções. Localizar o software de remoção de malware melhor corresponde ao que você precisar, instalá-lo e permitir que ele execute uma varredura de seu sistema para localizar a infecção. Devemos mencionar que a ferramenta de remoção de malware não é capaz de desbloquear [restdoc@protonmail.com].ZOH Ransomware arquivos. Se você tiver certeza de que o seu dispositivo está limpo, vá desbloquear [restdoc@protonmail.com].ZOH Ransomware ficheiros da cópia de segurança.

Download ferramenta de remoçãoremover [restdoc@protonmail.com].ZOH Ransomware

Aprenda a remover [restdoc@protonmail.com].ZOH Ransomware do seu computador

- Passo 1. Remover [restdoc@protonmail.com].ZOH Ransomware usando o Modo de Segurança com Rede.

- Passo 2. Remover [restdoc@protonmail.com].ZOH Ransomware usando System Restore

- Passo 3. Recuperar seus dados

Passo 1. Remover [restdoc@protonmail.com].ZOH Ransomware usando o Modo de Segurança com Rede.

a) Passo 1. Acessar o Modo de Segurança com Rede.

Para Windows 7/Vista/XP

- Iniciar → Encerramento → Reiniciar → OK.

![win-xp-restart Como remover [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-xp-restart.jpg)

- Pressione e mantenha a tecla F8 até Opções Avançadas de Inicialização é exibida.

- Escolher Modo Seguro com Rede

![win-xp-safe-mode Como remover [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-xp-safe-mode.jpg)

Para Windows 8/10 usuários

- Pressione o botão de energia que aparece na parte Windows tela de login. Pressione e mantenha pressionada a tecla Shift. Clique Em Reiniciar.

![win-10-restart Como remover [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-10-restart.jpg)

- Solucionar → opções Avançadas → Configurações de Inicialização → Reiniciar.

![win-10-options Como remover [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-10-options.jpg)

- Escolha a opção Activar o Modo de Segurança com Rede.

![win-10-boot-menu Como remover [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-10-boot-menu.jpg)

b) Passo 2. Remover [restdoc@protonmail.com].ZOH Ransomware.

Agora você vai precisar abrir o seu navegador e o download de algum tipo de software anti-malware. Escolha um confiável, instale-la para analisar o seu computador de ameaças maliciosas. Quando o ransomware é encontrado, remova-o. Se, por alguma razão, você não pode acessar o Modo de Segurança com Rede, vá com outra opção.Passo 2. Remover [restdoc@protonmail.com].ZOH Ransomware usando System Restore

a) Passo 1. Acessar o Modo de Segurança com Command Prompt.

Para Windows 7/Vista/XP

- Iniciar → Encerramento → Reiniciar → OK.

![win-xp-restart Como remover [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-xp-restart.jpg)

- Pressione e mantenha a tecla F8 até Opções Avançadas de Inicialização é exibida.

- Selecionar Modo Seguro com Command Prompt.

![win-xp-safe-mode Como remover [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-xp-safe-mode.jpg)

Para Windows 8/10 usuários

- Pressione o botão de energia que aparece na parte Windows tela de login. Pressione e mantenha pressionada a tecla Shift. Clique Em Reiniciar.

![win-10-restart Como remover [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-10-restart.jpg)

- Solucionar → opções Avançadas → Configurações de Inicialização → Reiniciar.

![win-10-options Como remover [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-10-options.jpg)

- Escolha a opção Activar o Modo de Segurança com Command Prompt.

![win-10-boot-menu Como remover [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/win-10-boot-menu.jpg)

b) Passo 2. Restaurar arquivos e configurações.

- Você vai precisar de escrever em cd de restauração na janela que aparece. Prima Enter.

- Digite rstrui.exe e novamente, pressione Enter.

![command-promt-restore Como remover [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/command-promt-restore.jpg)

- Uma janela pop-up e pressione Avançar. Escolher um ponto de restauro e pressione Avançar novamente.

![windows-restore-point Como remover [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/windows-restore-point.jpg)

- Prima Sim.

Passo 3. Recuperar seus dados

Enquanto o backup é essencial, ainda há muito poucos os usuários que não têm. Se você é um deles, você pode tentar o abaixo métodos fornecidos e você somente pode ser capaz de recuperar arquivos.a) Usando de Recuperação de Dados Pro para recuperar arquivos criptografados.

- Download Data Recovery Pro, de preferência a partir de um site confiável.

- Analisar o seu dispositivo para arquivos recuperáveis.

![data-recovery-pro Como remover [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/data-recovery-pro.jpg)

- Recuperá-los.

b) Restaurar arquivos através de Windows Versões Anteriores

Se você tivesse a Restauração do Sistema ativado, você pode recuperar arquivos através de Windows Versões Anteriores.- Encontrar um arquivo que você deseja recuperar.

- Clique com o botão direito do mouse sobre ele.

- Selecione Propriedades e, em seguida, versões Anteriores.

![windows-previous-version Como remover [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/windows-previous-version.jpg)

- Escolha a versão do arquivo que você deseja recuperar e prima de Restauração.

c) Usando Sombra Explorer para recuperar arquivos

Se você tiver sorte, o ransomware não excluir as cópias de sombra. Eles são feitos pelo sistema automaticamente quando o sistema falha.- Vá para o site oficial (shadowexplorer.com) e adquirir a Sombra da aplicação do Explorador.

- Configurar e abri-lo.

- Pressione no menu suspenso e escolha o disco que você deseja.

![shadow-explorer Como remover [restdoc@protonmail.com].ZOH Ransomware](http://www.pulsetheworld.com/wp-content/uploads/2017/09/shadow-explorer.jpg)

- Se as pastas forem recuperáveis, eles vão aparecer lá. Pressione sobre a pasta e, em seguida, Exportar.

* scanner de SpyHunter, publicado neste site destina-se a ser usado apenas como uma ferramenta de detecção. mais informação sobre SpyHunter. Para usar a funcionalidade de remoção, você precisará adquirir a versão completa do SpyHunter. Se você deseja desinstalar o SpyHunter, clique aqui.