Esta é uma grave ameaça

Mimicry ransomware arquivo-codificação de malware, mais comumente conhecido como ransomware, irá codificar os dados. Não se trata de uma infecção com moderação, pois pode deixá-lo com nenhuma maneira de recuperar seus dados. Além disso, a contaminação pode acontecer muito rapidamente, portanto, tornando a criptografia de dados de malware muito prejudicial a contaminação. E-mail de Spam anexos infectados anúncios e falso downloads são os mais típicos razões ransomware pode infectar. E uma vez que ele é aberto, ele irá lançar o seu processo de codificação de dados, e uma vez concluído o processo, ele irá solicitar que você pague um valor específico para obter uma maneira para descriptografar os dados, que supostamente irá recuperar seus arquivos. Você provavelmente será solicitado a pagar um mínimo de um par de cem dólares, isso depende do que de arquivos com criptografia de software mal-intencionado que você tem, e o quanto você valoriza seus arquivos. Nós não recomendamos que pagar, não importa quão pequena soma. Não se esqueça de que você está lidando com bandidos que pode apenas levar o seu dinheiro oferecendo nada em troca. Há uma série de relatos de pessoas recebendo nada após o cumprimento das exigências. Olhar para algumas opções de backup, de modo que, se esta situação estava para acontecer novamente, você não estaria a comprometer seus dados. Há uma abundância de opções, e você vai certamente ser capaz de encontrar um que melhor combinam com você. Para quem fez o backup de arquivos antes de a infecção ocorreu, simplesmente desinstalar Mimicry ransomware e, em seguida, avance para restaurar dados a partir de onde você está mantendo. É crucial para se preparar para todos os cenários em que estes tipos de situações, porque outro tipo de infecção é provavelmente próxima. Em ordem à guarda de um dispositivo, deve-se estar sempre atento para possíveis ameaças, tornando-se familiarizado com a maneira de evitá-los.

Download ferramenta de remoçãoremover Mimicry ransomware

Ransomware métodos de spread

Embora você possa encontrar exceções, um monte de ransomware uso mais básico de distribuição de formas, como o e-mail de spam, infectado anúncios e falso downloads. No entanto, é possível que ransomware mais o uso de métodos elaborados.

Se você é capaz de se lembrar de abrir um arquivo que você obteve a partir de um aparentemente real de e-mail na pasta de spam, que pode ser por isso que agora, seus arquivos são codificados. Uma vez que o arquivo corrompido é aberto, o ransomware será capaz de começar o processo de codificação. Não estamos realmente chocado que as pessoas se apaixonar por esses golpes, vendo como esses e-mails podem, por vezes, aparecem bastante realista, às vezes, mencionando dinheiro ou outros temas sensíveis, o que os usuários estão preocupados com. Você pode esperar a codificação do ficheiro de malware e-mail para conter uma base de saudação (Caro Cliente/Membro/Usuário etc.), erros gramaticais, o incentivo forte para abrir o anexo, e o uso de uma estabelecido nome do escritório. Se o remetente era uma empresa cujos serviços que você usa, o seu nome seria colocado automaticamente para o e-mail que você enviar, e uma saudação comum não seria utilizado. Cibercriminosos também gostam de usar grandes nomes como Amazon, de modo a que os usuários estão menos desconfiada. Através de infectados anúncios/downloads pode também ter sido como você adquiriu o ransomware. Certos anúncios, pode ser infectado, por isso é melhor se você não pressionar sobre eles quando no duvidosa reputação de sites. E tentar furar a legítima fontes para download, tão freqüentemente quanto possível, porque, caso contrário, você pode estar colocando em risco o seu sistema. Evitar o download de qualquer coisa a partir de anúncios, como eles não são boas fontes. Se um programa precisa de uma atualização, você será alertado através do próprio programa, e não através de seu navegador, e a maioria de atualização sem a sua interferência, de qualquer maneira.

O que aconteceu com seus arquivos?

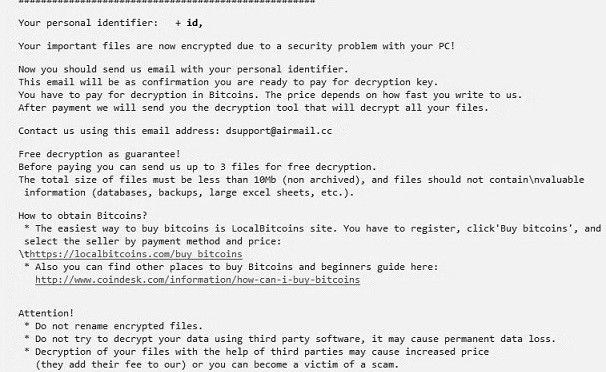

Se você infectar sua máquina, você poderá perder permanentemente o acesso aos seus arquivos e que faz uma codificação de dados de malware muito prejudicial ameaça de ter. E o processo de codificação é bastante rápido, é só uma questão de minutos, se não segundos, para todos os seus dados importantes para tornar-se encriptados. Se seus arquivos foram criptografados, você vai ver que eles têm uma extensão de arquivo. Seus dados serão bloqueados usando fortes algoritmos de criptografia, o que pode ser impossível de quebrar. Quando todos os arquivos de destino tiver sido bloqueado, uma nota de resgate será descartado, com instruções sobre como proceder. Ele vai dizer a você o quanto você deve pagar por um decryptor, mas qualquer que seja o preço, que não sugerem a cumprir. Ao pagar, você iria colocar muita fé em bandidos, as pessoas que são responsáveis por sua criptografia de arquivos em primeiro lugar. Além disso, você seria o financiamento, os criminosos cibernéticos futuros projetos. E, as pessoas vão se tornar cada vez mais atraídos para o já de negócio muito bem sucedido, que, supostamente, fez us $1 bilhão em 2016 sozinho. Melhor investimento do que seria uma opção de cópia de segurança, que seria armazenar cópias de seus arquivos, se algo aconteceu com o original. Situações onde os arquivos são prejudicadas pode ocorrer o tempo todo, mas se o backup foi disponível, o arquivo de perda não seria uma possibilidade. Basta pagar a mente para as solicitações e eliminar Mimicry ransomware. Se você se familiarizar com os métodos de propagação da infecção, você deve ser capaz de evitá-los no futuro.

Mimicry ransomware eliminação

A presença de anti-malware programa será necessária para verificar a presença deste malware, e sua eliminação. Se você tentar eliminar manualmente Mimicry ransomware, você pode involuntariamente acabam por prejudicar seu computador, para fazer tudo sozinho não é sugerido. Se você empregados confiável de software de remoção, tudo seria feito para você, e você não acidentalmente acabam fazendo mais dano. Se o ficheiro de encriptação de programa malicioso ainda está no seu sistema, o programa de segurança irá eliminar Mimicry ransomware, como os utilitários são feitas com o objetivo de cuidar de tais infecções. Para que você saiba por onde começar, orientações abaixo deste artigo foram colocados para ajudar com o processo. Infelizmente, o programa de remoção de malware irá apenas apagar o ameaça, ele não irá recuperar seus dados. No entanto, livres decryptors são liberados por malware especialistas, se os dados de codificação de programa malicioso é desencriptado.

Download ferramenta de remoçãoremover Mimicry ransomware

Aprenda a remover Mimicry ransomware do seu computador

- Passo 1. Remover Mimicry ransomware usando o Modo de Segurança com Rede.

- Passo 2. Remover Mimicry ransomware usando System Restore

- Passo 3. Recuperar seus dados

Passo 1. Remover Mimicry ransomware usando o Modo de Segurança com Rede.

a) Passo 1. Acessar o Modo de Segurança com Rede.

Para Windows 7/Vista/XP

- Iniciar → Encerramento → Reiniciar → OK.

- Pressione e mantenha a tecla F8 até Opções Avançadas de Inicialização é exibida.

- Escolher Modo Seguro com Rede

Para Windows 8/10 usuários

- Pressione o botão de energia que aparece na parte Windows tela de login. Pressione e mantenha pressionada a tecla Shift. Clique Em Reiniciar.

- Solucionar → opções Avançadas → Configurações de Inicialização → Reiniciar.

- Escolha a opção Activar o Modo de Segurança com Rede.

b) Passo 2. Remover Mimicry ransomware.

Agora você vai precisar abrir o seu navegador e o download de algum tipo de software anti-malware. Escolha um confiável, instale-la para analisar o seu computador de ameaças maliciosas. Quando o ransomware é encontrado, remova-o. Se, por alguma razão, você não pode acessar o Modo de Segurança com Rede, vá com outra opção.Passo 2. Remover Mimicry ransomware usando System Restore

a) Passo 1. Acessar o Modo de Segurança com Command Prompt.

Para Windows 7/Vista/XP

- Iniciar → Encerramento → Reiniciar → OK.

- Pressione e mantenha a tecla F8 até Opções Avançadas de Inicialização é exibida.

- Selecionar Modo Seguro com Command Prompt.

Para Windows 8/10 usuários

- Pressione o botão de energia que aparece na parte Windows tela de login. Pressione e mantenha pressionada a tecla Shift. Clique Em Reiniciar.

- Solucionar → opções Avançadas → Configurações de Inicialização → Reiniciar.

- Escolha a opção Activar o Modo de Segurança com Command Prompt.

b) Passo 2. Restaurar arquivos e configurações.

- Você vai precisar de escrever em cd de restauração na janela que aparece. Prima Enter.

- Digite rstrui.exe e novamente, pressione Enter.

- Uma janela pop-up e pressione Avançar. Escolher um ponto de restauro e pressione Avançar novamente.

- Prima Sim.

Passo 3. Recuperar seus dados

Enquanto o backup é essencial, ainda há muito poucos os usuários que não têm. Se você é um deles, você pode tentar o abaixo métodos fornecidos e você somente pode ser capaz de recuperar arquivos.a) Usando de Recuperação de Dados Pro para recuperar arquivos criptografados.

- Download Data Recovery Pro, de preferência a partir de um site confiável.

- Analisar o seu dispositivo para arquivos recuperáveis.

- Recuperá-los.

b) Restaurar arquivos através de Windows Versões Anteriores

Se você tivesse a Restauração do Sistema ativado, você pode recuperar arquivos através de Windows Versões Anteriores.- Encontrar um arquivo que você deseja recuperar.

- Clique com o botão direito do mouse sobre ele.

- Selecione Propriedades e, em seguida, versões Anteriores.

- Escolha a versão do arquivo que você deseja recuperar e prima de Restauração.

c) Usando Sombra Explorer para recuperar arquivos

Se você tiver sorte, o ransomware não excluir as cópias de sombra. Eles são feitos pelo sistema automaticamente quando o sistema falha.- Vá para o site oficial (shadowexplorer.com) e adquirir a Sombra da aplicação do Explorador.

- Configurar e abri-lo.

- Pressione no menu suspenso e escolha o disco que você deseja.

- Se as pastas forem recuperáveis, eles vão aparecer lá. Pressione sobre a pasta e, em seguida, Exportar.

* scanner de SpyHunter, publicado neste site destina-se a ser usado apenas como uma ferramenta de detecção. mais informação sobre SpyHunter. Para usar a funcionalidade de remoção, você precisará adquirir a versão completa do SpyHunter. Se você deseja desinstalar o SpyHunter, clique aqui.