Esta é uma grave ameaça

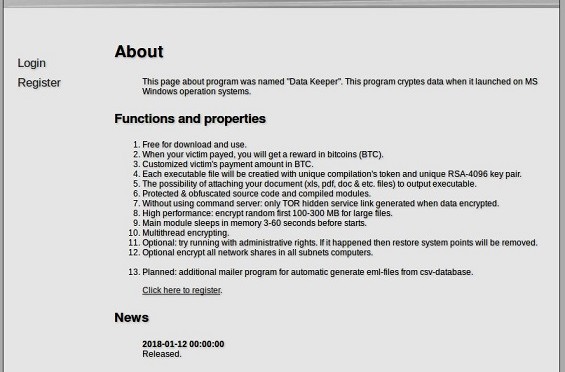

DataKeeper ransomware irá imediatamente iniciar a codificação de arquivos, como é ransomware. Ransomware é classificado como muito grave contaminação e podem levar você a permanentemente arquivos criptografados. Devido a isso, e o fato de que a infecção acontece muito facilmente, ransomware é pensado para ser muito perigoso. Uma grande parte no sucesso de um ataque ransomware é usuário negligência, como a contaminação acontece frequentemente quando os usuários abrem anexos infectados e-mail, clique no perigoso anúncios e cair para falso ‘downloads’. Assim que um sistema está contaminado, o processo de encriptação será realizada e, em seguida, você será solicitado a pagar um resgate para a descriptografia do arquivo. Entre us $100 e us $1000 é, provavelmente, o que você vai ser solicitado a pagar. Dar não é sugerido, não importa o quão pouco você será solicitado a pagar. Considerando-se os criminosos não se sinta na obrigação de ajudar na recuperação de arquivos, o que está impedindo-os de apenas tomar o seu dinheiro. Há muitos relatos de usuários que recebem nada após o cumprimento das solicitações. Este tipo de coisa não pode acontecer de novo, ou algo que pode acontecer com o seu dispositivo, assim seria melhor investir o dinheiro em algum tipo de cópia de segurança. Existem muitas opções para escolher, e você está certo de encontrar o mais adequado. Remover DataKeeper ransomware e, em seguida, acessar a sua cópia de segurança, se ela foi feita antes da contaminação, para recuperar os dados. Malware como este é escondidos em todos os lugares, e a infecção é provável que volte a acontecer, então o mínimo que você pode fazer é estar preparado para isso. A fim de manter um dispositivo de segurança, deve-se estar sempre pronto para correr para ameaças em potencial, tornando-se familiarizado com os seus métodos de spread.

Download ferramenta de remoçãoremover DataKeeper ransomware

Como ransomware espalhar

não use sofisticados métodos de infiltração e gosta de pau para envio de e-mails com anexos infectados, comprometida anúncios e infectar downloads. Só raramente a codificação do arquivo de programas maliciosos utilizar métodos que são mais sofisticados.

Você possivelmente tem a infecção através de anexo de e-mail, que pode ter vindo de um legítimo aparecendo e-mail. Todos os criminosos distribuição de ransomware que tem a fazer é adicionar um arquivo corrompido para um e-mail, envie-o para centenas de pessoas, que infectam seus dispositivos assim que abrir o arquivo. Como os e-mails normalmente usa temas como dinheiro, muitos usuários abri-los, sem nem mesmo pensar sobre os resultados. Além dos erros de gramática, se o remetente, que certamente sabe o seu nome, utiliza saudações como o Prezado Usuário/Cliente/Membro e coloca uma forte pressão sobre você abrir o anexo, pode ser um sinal de que o e-mail contém um arquivo com criptografia de malware. Para esclarecer, se importante que alguém poderia enviar-lhe um arquivo, eles teriam de saber o seu nome e não uso geral saudações, e ele não iria acabar na pasta de spam. Você pode encontrar nomes de empresas como a Amazon ou PayPal os e-mails, como um nome familiar seria fazer com que as pessoas de confiança do e-mail mais. Se você acha que é o caso, você poderia ter obtido a ameaça através de outras formas, tais como anúncios maliciosos ou falso downloads. Sites comprometidos poderia ser de hospedagem infectado anúncios, que se envolvido com um poderia provocar mal-intencionado do programa para download. E a tentativa de furar válido fontes para download tanto quanto possível, porque, caso contrário, você está colocando o seu dispositivo em perigo. Uma coisa a levar em consideração é nunca baixar qualquer coisa, seja de software ou uma atualização, a partir de fontes estranhas, tais como anúncios. Se uma aplicação foi na necessidade de uma atualização, você será notificado através do próprio programa, e não através de seu navegador, e mais atualizar-se, de qualquer maneira.

O que aconteceu com seus arquivos?

Especialistas, muitas vezes a atenção sobre os perigos de codificação do ficheiro de malware, essencialmente devido a infecção poderia levar à perda permanente de dados. Criptografia de arquivo não leva muito tempo, ransomware tem uma lista de metas e encontrar todos eles muito rapidamente. Estranho extensões de arquivo aparecerá adicionado para todos os arquivos afetados, e eles provavelmente vão indicar o nome de encriptação de dados de malware. Alguns ransomware fazer uso de criptografia forte algoritmos para criptografia de arquivos, o que torna difícil para recuperar arquivos sem ter que pagar. Quando o processo de encriptação estiver concluído, uma nota de resgate irá aparecer, com informações sobre o que aconteceu. Os criadores/espalhadores de codificação de dados de software mal-intencionado será pedido que você use seu utilitário de descriptografia, o que, obviamente, você tem que pagar, e que não é recomendado. Os bandidos não sentem obrigação de descriptografar os dados, então, o que está impedindo-os de apenas tomar o seu dinheiro. Ao pagar, você não estaria apenas se arriscar a perder o seu dinheiro, você também seria o financiamento de seus projetos de futuro. E, mais e mais pessoas vão se interessar, já negócio muito bem sucedido, que teria sido feita de us $1 bilhão em 2016 sozinho. Investir em backup, em vez de cumprir com os pedidos seria muito mais sábio idéia. E se uma ameaça similar ocorreu novamente, seus dados não seria comprometida como você poderia acessá-los a partir da cópia de segurança. Se você decidiu não colocar-se com os pedidos, vá para excluir DataKeeper ransomware se ele ainda está presente no sistema. Se você se familiarize com a distribuição de formas a esta ameaça, você deve ser capaz de evitá-los no futuro.

Maneiras para remover DataKeeper ransomware

A presença de ameaças de remoção de software será necessário para verificar a presença deste software mal-intencionado, e o seu término. Se você tentar apagar manualmente DataKeeper ransomware, você pode involuntariamente acabam por danificar o seu sistema, assim fazendo tudo sozinho não é aconselhável. Seria muito mais sensato usar confiável eliminação software, porque você não estaria prejudicando seu computador. Não deve haver quaisquer problemas com o processo, como esses tipos de programas são projetados para eliminar DataKeeper ransomware e infecções semelhantes. Abaixo deste artigo, você vai encontrar instruções para ajudar você, caso você se depare com algum tipo de problema. Apenas para ser claro, anti-malware irá apenas livrar-se da infecção, ele não vai restaurar seus dados. Embora, em certos casos, o programa malicioso especialistas em criar gratuito decryptors, se o ransomware pode ser descriptografada.

Download ferramenta de remoçãoremover DataKeeper ransomware

Aprenda a remover DataKeeper ransomware do seu computador

- Passo 1. Remover DataKeeper ransomware usando o Modo de Segurança com Rede.

- Passo 2. Remover DataKeeper ransomware usando System Restore

- Passo 3. Recuperar seus dados

Passo 1. Remover DataKeeper ransomware usando o Modo de Segurança com Rede.

a) Passo 1. Acessar o Modo de Segurança com Rede.

Para Windows 7/Vista/XP

- Iniciar → Encerramento → Reiniciar → OK.

- Pressione e mantenha a tecla F8 até Opções Avançadas de Inicialização é exibida.

- Escolher Modo Seguro com Rede

Para Windows 8/10 usuários

- Pressione o botão de energia que aparece na parte Windows tela de login. Pressione e mantenha pressionada a tecla Shift. Clique Em Reiniciar.

- Solucionar → opções Avançadas → Configurações de Inicialização → Reiniciar.

- Escolha a opção Activar o Modo de Segurança com Rede.

b) Passo 2. Remover DataKeeper ransomware.

Agora você vai precisar abrir o seu navegador e o download de algum tipo de software anti-malware. Escolha um confiável, instale-la para analisar o seu computador de ameaças maliciosas. Quando o ransomware é encontrado, remova-o. Se, por alguma razão, você não pode acessar o Modo de Segurança com Rede, vá com outra opção.Passo 2. Remover DataKeeper ransomware usando System Restore

a) Passo 1. Acessar o Modo de Segurança com Command Prompt.

Para Windows 7/Vista/XP

- Iniciar → Encerramento → Reiniciar → OK.

- Pressione e mantenha a tecla F8 até Opções Avançadas de Inicialização é exibida.

- Selecionar Modo Seguro com Command Prompt.

Para Windows 8/10 usuários

- Pressione o botão de energia que aparece na parte Windows tela de login. Pressione e mantenha pressionada a tecla Shift. Clique Em Reiniciar.

- Solucionar → opções Avançadas → Configurações de Inicialização → Reiniciar.

- Escolha a opção Activar o Modo de Segurança com Command Prompt.

b) Passo 2. Restaurar arquivos e configurações.

- Você vai precisar de escrever em cd de restauração na janela que aparece. Prima Enter.

- Digite rstrui.exe e novamente, pressione Enter.

- Uma janela pop-up e pressione Avançar. Escolher um ponto de restauro e pressione Avançar novamente.

- Prima Sim.

Passo 3. Recuperar seus dados

Enquanto o backup é essencial, ainda há muito poucos os usuários que não têm. Se você é um deles, você pode tentar o abaixo métodos fornecidos e você somente pode ser capaz de recuperar arquivos.a) Usando de Recuperação de Dados Pro para recuperar arquivos criptografados.

- Download Data Recovery Pro, de preferência a partir de um site confiável.

- Analisar o seu dispositivo para arquivos recuperáveis.

- Recuperá-los.

b) Restaurar arquivos através de Windows Versões Anteriores

Se você tivesse a Restauração do Sistema ativado, você pode recuperar arquivos através de Windows Versões Anteriores.- Encontrar um arquivo que você deseja recuperar.

- Clique com o botão direito do mouse sobre ele.

- Selecione Propriedades e, em seguida, versões Anteriores.

- Escolha a versão do arquivo que você deseja recuperar e prima de Restauração.

c) Usando Sombra Explorer para recuperar arquivos

Se você tiver sorte, o ransomware não excluir as cópias de sombra. Eles são feitos pelo sistema automaticamente quando o sistema falha.- Vá para o site oficial (shadowexplorer.com) e adquirir a Sombra da aplicação do Explorador.

- Configurar e abri-lo.

- Pressione no menu suspenso e escolha o disco que você deseja.

- Se as pastas forem recuperáveis, eles vão aparecer lá. Pressione sobre a pasta e, em seguida, Exportar.

* scanner de SpyHunter, publicado neste site destina-se a ser usado apenas como uma ferramenta de detecção. mais informação sobre SpyHunter. Para usar a funcionalidade de remoção, você precisará adquirir a versão completa do SpyHunter. Se você deseja desinstalar o SpyHunter, clique aqui.