ماذا يمكن أن يقال عن الفدية

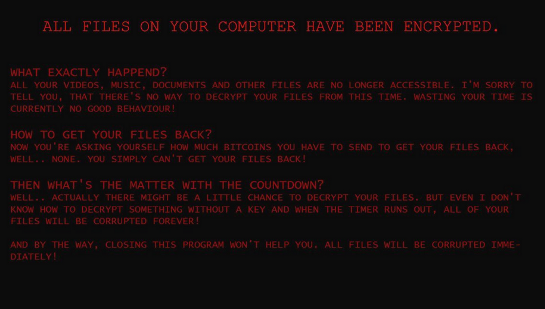

Velso ransomware يمكن أن يكون ملف تشفير البرامج الضارة المسؤولة عن ترميز الملف. عادة, انتزاع الفدية يستخدم رسائل البريد الإلكتروني غير المرغوبة والخطيرة شعبية لنشر نفسها ، وهو كيف قد تسللوا إلى جهاز الكمبيوتر الخاص بك. Ransomware هو يعتقد أن تكون ضارة جدا الخبيثة منذ ذلك بترميز البيانات ، ويسأل عن المال في مقابل فك تشفير لهم. في بعض الحالات الباحثين البرمجيات الخبيثة هي قادرة على خلق الحرة مفتاح فك التشفير أو إذا كان لديك النسخ الاحتياطي يمكنك الحصول على الملفات الخاصة بك مرة أخرى من هناك. بخلاف ذلك, فإنه لا يمكن أن يكون من الممكن استعادة البيانات الخاصة بك. دفع قدمت فك لن يؤدي بالضرورة إلى ملف فك التشفير حتى تأخذ ذلك في الاعتبار إذا كنت تفكر في دفع. تذكر من أنت التعامل مع مجرمي الإنترنت قد لا تشعر بأنها ملزمة تساعدك مع أي شيء. اختيار ما إذا كان لدفع أم لا متروك لكم ولكن نحن ننصح القضاء على Velso ransomware بدلا من ذلك.

تنزيل أداة إزالةلإزالة Velso ransomware

كيف ملف ترميز البرمجيات الخبيثة التصرف

أن تكون أكثر حذرا حول فتح الملفات المرفقة برسائل البريد الإلكتروني لأن ذلك هو وسيلة ممكنة قد تكون حصلت عليها من التلوث. الحاقدة برنامج الكتاب إضافة الملوثة الملفات إلى البريد الإلكتروني وإرسالها إلى أن المئات أو حتى الآلاف من المستخدمين. الفدية سوف تكون قادرة على تحميل على الجهاز لحظة فتح مرفق البريد الإلكتروني. إذا كنت الشخص الذي يفتح جميع رسائل البريد الإلكتروني والمرفقات تحصل ، قد يكون وضع جهاز الكمبيوتر الخاص بك في خطر. تعلم علامات البريد الإلكتروني المصابة ، مثل الأخطاء النحوية و عزيزي العميل ، تستخدم بدلا من اسمك. علامة حمراء كبيرة هو المرسل يضغط عليك فتح الملفات المرفقة إلى البريد الإلكتروني. فقط كن حذرا من مرفقات البريد الإلكتروني وضمان فهي غير خطيرة قبل فتحها. يجب أيضا الحذر منك التوقف عن الحصول على البرنامج من غير المواقع المشروعة. إذا كنت تريد آمنة-تشفير ملف البرامج الضارة-برامج مجانية, تحميل كل شيء من الاعتماد على البوابات.

فور دخول ، ransomware سوف تبدأ ترميز البيانات الإجراء. الصور والوثائق وأشرطة الفيديو سوف تصبح الأهداف ، لذلك نتوقع أن لا يكون قادرا على فتحها. ملاحظة فدية ثم توضع ، وينبغي أن أبلغكم عن ما حدث. في مقابل ملف الاسترداد, أنت طلبت المال. ومع ذلك ، يتم التعامل مع المحتالين, لا تنسى ذلك. وذلك بإعطاء في مطالب انك تخاطر فقدان المال الخاص بك. يمكنك الحصول على برنامج فك التشفير التي لديك لدفع قد لا يحدث بالضرورة. لا تعتمد على المحتالين أن أعطيك برنامج فك التشفير ، فإنها قد تأخذ أموالك. حالات مثل هذه هي السبب في وجود النسخ الاحتياطي حيوي الشيء ، يمكنك فقط القضاء على Velso ransomware و لا تكون حريصة حول استعادة البيانات. إذا لم يكن لديك نسخة احتياطية ، فإنه سيكون من الحكمة لشراء احتياطية يمكن الاعتماد عليها بعد إلغاء Velso ransomware.

Velso ransomware إلغاء

نحن دائما نحذر المستخدمين عديمي الخبرة فقط طريقة آمنة لإزالة تثبيت Velso ransomware باستخدام المهنية إزالة البرامج الضارة البرامج. من جهة Velso ransomware الإنهاء من الصعب جدا حتى إذا كنت عديم الخبرة المستخدم ، قد ينتهي تهدد نظام التشغيل الخاص بك كذلك. يجب علينا أن نلاحظ أن أداة لا فك تشفير الملفات الخاصة بك ، فإنه سيتم فقط القضاء على Velso ransomware

تنزيل أداة إزالةلإزالة Velso ransomware

تعلم كيفية إزالة Velso ransomware من جهاز الكمبيوتر الخاص بك

- الخطوة 1. إزالة Velso ransomware باستخدام الوضع الآمن مع الشبكات.

- الخطوة 2. إزالة Velso ransomware باستخدام System Restore

- الخطوة 3. استرداد البيانات الخاصة بك

الخطوة 1. إزالة Velso ransomware باستخدام الوضع الآمن مع الشبكات.

a) الخطوة 1. الوصول إلى الوضع الآمن مع الشبكات.

بالنسبة Windows 7/Vista/XP

- ابدأ → اغلاق → إعادة تشغيل → OK.

- اضغط و استمر في الضغط على المفتاح F8 حتى خيارات التمهيد المتقدمة يظهر.

- اختر الوضع الآمن مع الشبكات

بالنسبة Windows 8/10 المستخدمين

- اضغط على زر الطاقة التي تظهر في Windows شاشة تسجيل الدخول. اضغط مع الاستمرار على المفتاح Shift. انقر فوق إعادة التشغيل.

- استكشاف → خيارات متقدمة → إعدادات بدء التشغيل → إعادة تشغيل.

- اختر تمكين الوضع الآمن مع الشبكات.

b) الخطوة 2. إزالة Velso ransomware.

الآن سوف تحتاج إلى فتح المستعرض الخاص بك وتحميل نوع من برامج مكافحة البرمجيات الخبيثة. اختيار واحد موثوق به ، تثبيته ويكون ذلك تفحص جهاز الكمبيوتر الخاص بك من التهديدات الخبيثة. عندما ransomware يتم العثور على إزالته. إذا لسبب ما لم تتمكن من الوصول إلى الوضع الآمن مع الشبكات الذهاب مع خيار آخر.الخطوة 2. إزالة Velso ransomware باستخدام System Restore

a) الخطوة 1. الوصول إلى الوضع الآمن مع Command Prompt.

بالنسبة Windows 7/Vista/XP

- ابدأ → اغلاق → إعادة تشغيل → OK.

- اضغط و استمر في الضغط على المفتاح F8 حتى خيارات التمهيد المتقدمة يظهر.

- حدد الوضع الآمن مع Command Prompt.

بالنسبة Windows 8/10 المستخدمين

- اضغط على زر الطاقة التي تظهر في Windows شاشة تسجيل الدخول. اضغط مع الاستمرار على المفتاح Shift. انقر فوق إعادة التشغيل.

- استكشاف → خيارات متقدمة → إعدادات بدء التشغيل → إعادة تشغيل.

- اختر تمكين الوضع الآمن مع Command Prompt.

b) الخطوة 2. استعادة الملفات والإعدادات.

- سوف تحتاج إلى كتابة cd استعادة النافذة التي تظهر. اضغط Enter.

- اكتب في rstrui.exe و مرة أخرى ، اضغط Enter.

- وهناك نافذة منبثقة و يجب أن تضغط التالي. اختيار نقطة استعادة ثم اضغط على التالي مرة أخرى.

- اضغط نعم.

الخطوة 3. استرداد البيانات الخاصة بك

بينما النسخ الاحتياطي ضروري, لا يزال هناك عدد غير قليل من المستخدمين الذين ليس لديهم ذلك. إذا كنت واحدا منهم, يمكنك محاولة أدناه توفير أساليب كنت قد تكون قادرة على استرداد الملفات.a) باستخدام Data Recovery Pro استرداد الملفات المشفرة.

- تحميل Data Recovery Pro ، ويفضل أن يكون من الثقات الموقع.

- تفحص جهازك عن الملفات القابلة للاسترداد.

- استعادتها.

b) استعادة الملفات من خلال Windows الإصدارات السابقة

إذا كان لديك تمكين استعادة النظام ، يمكنك استعادة الملفات من خلال Windows الإصدارات السابقة.- العثور على الملف الذي تريد استرداد.

- انقر بزر الماوس الأيمن على ذلك.

- حدد خصائص ثم الإصدارات السابقة.

- اختيار نسخة من الملف الذي تريد استرداد واضغط على Restore.

c) باستخدام الظل Explorer لاستعادة الملفات

إذا كنت محظوظا, انتزاع الفدية لا حذف النسخ الاحتياطية. أنها مصنوعة من قبل النظام الخاص بك تلقائيا عندما تعطل النظام.- انتقل إلى الموقع الرسمي (shadowexplorer.com) واكتساب ظل تطبيق مستكشف.

- إعداد و فتحه.

- اضغط على القائمة المنسدلة ثم اختيار القرص الذي تريد.

- إذا المجلدات استردادها ، وسوف تظهر هناك. اضغط على المجلد ثم التصدير.

* SpyHunter scanner, published on this site, is intended to be used only as a detection tool. More info on SpyHunter. To use the removal functionality, you will need to purchase the full version of SpyHunter. If you wish to uninstall SpyHunter, click here.