نصائح على Dilmalocker Ransomware إزالة (إلغاء تثبيت Dilmalocker Ransomware)

Dilmalocker Ransomware هو برنامج الخبيثة التي يمكن أن تظهر على جهاز الكمبيوتر الخاص بك وراء ظهرك و تشفير جميع الملفات المطلوبة في بضع دقائق على الأكثر. هذا الفدية يولد مفتاح فريد التي يتم تخزينها على ملقم بعيد. من دون هذا المفتاح لك أنه من المستحيل عمليا استعادة الملفات الخاصة بك إلا إذا خبراء البرمجيات الخبيثة يمكن أن تأتي مع الكراك و الافراج عن أداة مجانية على شبكة الإنترنت.

هذا قد يحدث في هذه الحالة أيضا ولكن ليس لدينا أي معلومات عن هذه الأداة حتى الآن. على الرغم من أن هذه مجرمي الإنترنت تدعي أنك يمكن شراء هذا المفتاح لبعض فدية رسوم, نحن لا نشجع أحدا على الدفع. وتبين التجربة أنه من النادر جدا أن مثل هذه المحتالين في الواقع نرسل لك أي شيء آخر من أكثر التهديدات خطورة على ابتزاز المزيد من المال من أنت. لدينا الباحثين يعتقدون أنه من الأفضل لإزالة Dilmalocker Ransomware من جهاز الكمبيوتر الخاص بك على الفور دون تردد حتى لو كان هذا قد يأتي مع السعر. يرجى ملاحظة أن هذا سوف لا استرداد الملفات الخاصة بك. هل يمكن أن يكون فقط الملفات الخاصة بك مرة أخرى في هذه الحالة إذا كان لديك نسخة احتياطية المحفوظة في سحابة التخزين أو على القرص الصلب قابل للإزالة من نوع ما.

تنزيل أداة إزالةلإزالة Dilmalocker Ransomware

إذا كان هذا برنامج خطير تمكنت من ضرب جهاز الكمبيوتر الخاص بك, فمن الممكن جدا أن كنت فتحت بريد إلكتروني خاطئ وينظر تمسكه. هذه العدوى الخبيثة أساسا ينتشر في البريد المزعج رسائل البريد الإلكتروني كما المقنعة الملف المرفق. هذا الملف قد تبدو مثل صورة أو نص الوثيقة ولكن ، في الواقع ، هو ملف قابل للتنفيذ الذي يبدأ هذا الهجوم الخبيثة من وراء ظهرك. في حين قد يكون مشغولا في معرفة ما هو هذا الملف يحاول تظهر لك أو أقول لك الملفات الخاصة بك سوف تكون عديمة الفائدة في الخلفية. هذا هو السبب في أن هناك فقط لا يكفي الإطار الزمني بالنسبة لك أن تكون قادرة على القبض على هذا الوحش و توقف قبل الضرر. لا عجب إذن لماذا لا يمكنك حذف Dilmalocker Ransomware دون هذه الخسارة الكبيرة. مثل البريد المزعج قد تجعلك تعتقد أن هناك ضرورة ملحة بالنسبة لك فتحه. ويتم ذلك أساسا عن طريق اختيار الحق في سطر الموضوع من شأنها أن تلفت انتباه أي شخص في الأساس ، مثل خطأ إجراء حجز الطيران, استخدام خاطئ التفاصيل المصرفية في عملية شراء عبر الإنترنت. ننصحك دائما نقرا مزدوجا التحقق من رسائل البريد الإلكتروني التي تبدو مشكوك فيها مع المرسل للتأكد من أنها كان من المفترض أن تحصل على جنبا إلى جنب مع الملف المرفق.

ومن الممكن أيضا أن جهاز الكمبيوتر الخاص بك عن بعد برامج سطح المكتب (على سبيل المثال ، برنامج TeamViewer) مثبتة ولكنها تكوين ضعيفة وهذا يمكن استغلالها من قبل متطورة المحتالين عبر الإنترنت لكسر في النظام الخاص بك ومن ثم الشروع في هذا هجوم خطير على الملفات الخاصة بك. كنت قد تكون قادرة على منع مثل هذا الهجوم من الحدوث عن طريق اختيار كلمات مرور قوية و تكوين البرامج الخاصة بك بشكل صحيح.

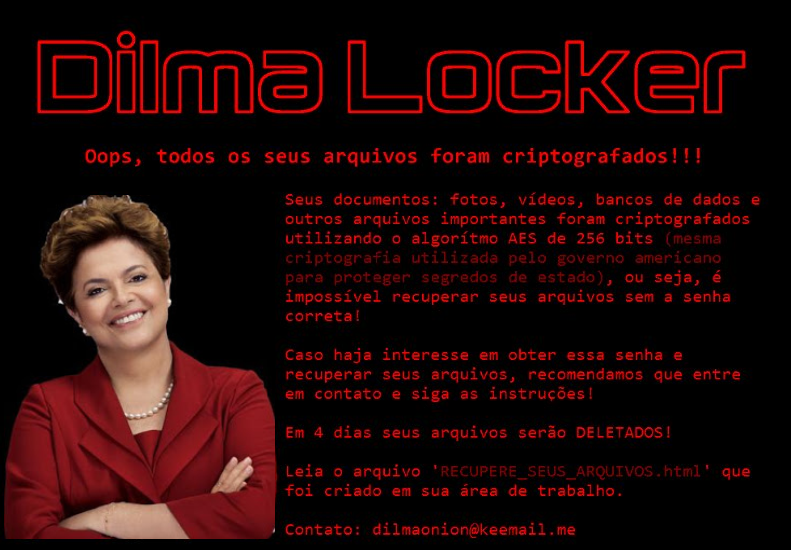

يبدو أن هذه العدوى الخبيثة يستخدم نفس AES-256 أن معظم من سابقاتها قد استخدمت في الماضي. فإنه يهدف أساسا إلى الملفات التي يمكن أن تكون مهمة بالنسبة لك, مثل الصور, أشرطة الفيديو, نص الوثائق والمحفوظات ، وقواعد البيانات. بدون هذه الملفات من جهاز الكمبيوتر الخاص بك سوف تصبح بلا معنى أن معظم الناس هذه المحتالين يدركون تماما من هذا. الملفات المصابة لا تغيير أسمائهم; ومع ذلك ، فإنها تحصل على تمديد جديد, “.__dilmaV1” التي يمكن أن تساعدك على التعرف على هذا التهديد. هذا الفدية البرنامج أيضا يخلق اثنين من الملفات على النظام الخاص بك. على سبيل المثال, فإنه يسقط “RECUPERE_SEUS_ARQUIVOS.html” ، و “الخلفية.bmp و “dilminha.دات” على سطح المكتب الخاص بك وكذلك “DILMA_LOCKER_v1.hta” في “%APPDATA%MicrosoftWindowsقائمة ابدأالبرامجبدء التشغيل” الدليل.

عند الانتهاء هذا المرض يغير خلفية سطح المكتب الخاص بك و الصور الخاصة به (“الخلفية.bmp”) يظهر على الشاشة ، والذي يحتوي على الجزء الأول من الفدية و صورة الرئيس 36 البرازيل الذي هو هذا المرض هو اسمه بعد ، ديلما روسيف. في الأساس هذه رسالة تحذير يخبرك عن حقيقة أن تم تشفير الملفات الخاصة بك و لا توجد وسيلة أخرى بالنسبة لك للحصول عليها مرة أخرى إلا إذا كنت تدفع للحصول على مفتاح فك التشفير. من أجل التفاصيل ، يجب أن تفتح .ملف html التي تبقى على سطح المكتب الخاص بك.

لديك لنقل 3000 ريال برازيلي (حوالي 947 دولار أمريكي) في Bitcoins إلى عنوان بيتكوين و إرسال رسالة على البريد الإلكتروني “dilmaonion@keemail.me” والذي يمكنك أيضا إرفاق ملف واحد ليتم فك تشفيرها مجانا. نحن لا نوصي أن يمكنك إرسال بريد إلكتروني أو المال إلى هؤلاء المجرمين لأنه نادرا ما ينتهي لأكون صريحة جدا. في هذه الحالة فقط ملف النسخ الاحتياطي حقا يمكن أن يخلصك من فقدان الملفات الخاصة بك أو أداة مجانية إذا كان قد السطح في المستقبل القريب. ونحن نوصي بشدة أن يمكنك لا تتردد في إزالة Dilmalocker Ransomware من جهاز الكمبيوتر الخاص بك.

كيفية حذف Dilmalocker Ransomware?

لحسن الحظ, أنها ليست معقدة للغاية لإنهاء هذه الفدية البرنامج بمجرد الانتهاء من أعماله القذرة. يمكنك ببساطة تحديد موقع كافة الملفات ذات الصلة وحذفها من جهاز الكمبيوتر الخاص بك. إذا كنت بحاجة إلى مساعدة مع هذا ، يمكنك استخدام لدينا الدليل أدناه هذه المقالة. إذا كنت الرعاية حول الملفات و نظام التشغيل الخاص بك, من المهم أن تحاول حماية لهم مع أقصى قدر من الرعاية. إذا كنت لا يبدو أن تكون قادرة على تصفح الإنترنت بشكل آمن بما فيه الكفاية ، نوصي بتثبيت موثوقة مكافحة البرامج الضارة مثل SpyHunter تلقائيا حماية جهاز الكمبيوتر الخاص بك.

تعلم كيفية إزالة Dilmalocker Ransomware من جهاز الكمبيوتر الخاص بك

- الخطوة 1. إزالة Dilmalocker Ransomware باستخدام الوضع الآمن مع الشبكات.

- الخطوة 2. إزالة Dilmalocker Ransomware باستخدام System Restore

- الخطوة 3. استرداد البيانات الخاصة بك

الخطوة 1. إزالة Dilmalocker Ransomware باستخدام الوضع الآمن مع الشبكات.

a) الخطوة 1. الوصول إلى الوضع الآمن مع الشبكات.

بالنسبة Windows 7/Vista/XP

- ابدأ → اغلاق → إعادة تشغيل → OK.

- اضغط و استمر في الضغط على المفتاح F8 حتى خيارات التمهيد المتقدمة يظهر.

- اختر الوضع الآمن مع الشبكات

بالنسبة Windows 8/10 المستخدمين

- اضغط على زر الطاقة التي تظهر في Windows شاشة تسجيل الدخول. اضغط مع الاستمرار على المفتاح Shift. انقر فوق إعادة التشغيل.

- استكشاف → خيارات متقدمة → إعدادات بدء التشغيل → إعادة تشغيل.

- اختر تمكين الوضع الآمن مع الشبكات.

b) الخطوة 2. إزالة Dilmalocker Ransomware.

الآن سوف تحتاج إلى فتح المستعرض الخاص بك وتحميل نوع من برامج مكافحة البرمجيات الخبيثة. اختيار واحد موثوق به ، تثبيته ويكون ذلك تفحص جهاز الكمبيوتر الخاص بك من التهديدات الخبيثة. عندما ransomware يتم العثور على إزالته. إذا لسبب ما لم تتمكن من الوصول إلى الوضع الآمن مع الشبكات الذهاب مع خيار آخر.الخطوة 2. إزالة Dilmalocker Ransomware باستخدام System Restore

a) الخطوة 1. الوصول إلى الوضع الآمن مع Command Prompt.

بالنسبة Windows 7/Vista/XP

- ابدأ → اغلاق → إعادة تشغيل → OK.

- اضغط و استمر في الضغط على المفتاح F8 حتى خيارات التمهيد المتقدمة يظهر.

- حدد الوضع الآمن مع Command Prompt.

بالنسبة Windows 8/10 المستخدمين

- اضغط على زر الطاقة التي تظهر في Windows شاشة تسجيل الدخول. اضغط مع الاستمرار على المفتاح Shift. انقر فوق إعادة التشغيل.

- استكشاف → خيارات متقدمة → إعدادات بدء التشغيل → إعادة تشغيل.

- اختر تمكين الوضع الآمن مع Command Prompt.

b) الخطوة 2. استعادة الملفات والإعدادات.

- سوف تحتاج إلى كتابة cd استعادة النافذة التي تظهر. اضغط Enter.

- اكتب في rstrui.exe و مرة أخرى ، اضغط Enter.

- وهناك نافذة منبثقة و يجب أن تضغط التالي. اختيار نقطة استعادة ثم اضغط على التالي مرة أخرى.

- اضغط نعم.

الخطوة 3. استرداد البيانات الخاصة بك

بينما النسخ الاحتياطي ضروري, لا يزال هناك عدد غير قليل من المستخدمين الذين ليس لديهم ذلك. إذا كنت واحدا منهم, يمكنك محاولة أدناه توفير أساليب كنت قد تكون قادرة على استرداد الملفات.a) باستخدام Data Recovery Pro استرداد الملفات المشفرة.

- تحميل Data Recovery Pro ، ويفضل أن يكون من الثقات الموقع.

- تفحص جهازك عن الملفات القابلة للاسترداد.

- استعادتها.

b) استعادة الملفات من خلال Windows الإصدارات السابقة

إذا كان لديك تمكين استعادة النظام ، يمكنك استعادة الملفات من خلال Windows الإصدارات السابقة.- العثور على الملف الذي تريد استرداد.

- انقر بزر الماوس الأيمن على ذلك.

- حدد خصائص ثم الإصدارات السابقة.

- اختيار نسخة من الملف الذي تريد استرداد واضغط على Restore.

c) باستخدام الظل Explorer لاستعادة الملفات

إذا كنت محظوظا, انتزاع الفدية لا حذف النسخ الاحتياطية. أنها مصنوعة من قبل النظام الخاص بك تلقائيا عندما تعطل النظام.- انتقل إلى الموقع الرسمي (shadowexplorer.com) واكتساب ظل تطبيق مستكشف.

- إعداد و فتحه.

- اضغط على القائمة المنسدلة ثم اختيار القرص الذي تريد.

- إذا المجلدات استردادها ، وسوف تظهر هناك. اضغط على المجلد ثم التصدير.

* SpyHunter scanner, published on this site, is intended to be used only as a detection tool. More info on SpyHunter. To use the removal functionality, you will need to purchase the full version of SpyHunter. If you wish to uninstall SpyHunter, click here.