ما هو ترميز البيانات من البرامج الضارة

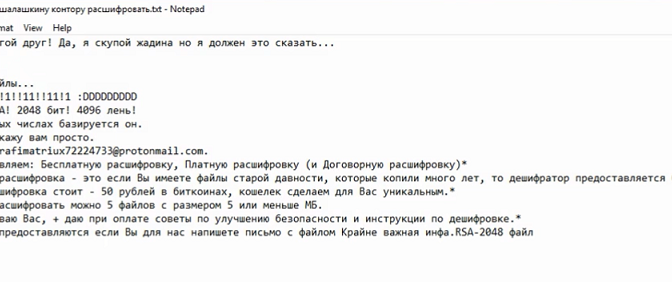

Cossy Ransomware ransomware هو-تشفير ملف عدوى البرامج الضارة التي من شأنها أن تفعل الكثير من الضرر. بل هو تهديد خطير جدا ، ويمكن أن تؤدي إلى مشاكل خطيرة مثل فقدان البيانات الدائمة. وعلاوة على ذلك, تلويث جهاز الكمبيوتر الخاص بك من السهل جدا ، والتي هي واحدة من الأسباب لماذا هو انتزاع الفدية خطير جدا. مرفقات البريد الإلكتروني أو الإعلانات الخبيثة وهمية شعبية هي الأكثر شيوعا الأسباب ملف تشفير البرامج الضارة قد تكون قادرة على نقل العدوى. وبمجرد أن البيانات ترميز البرمجيات الخبيثة الانتهاء من ترميز الملفات الخاصة بك, سوف تحصل على فدية ، مطالبين المال أداة من شأنها أن يفترض فك تشفير البيانات الخاصة بك. المال يطلب منك أن تدفع من المرجح أن تختلف اعتمادا على نوع من ملفات تشفير البرامج الضارة لديك ، ولكن يجب أن تتراوح من 50 دولارا وربما الآلاف من الدولارات. نحن لا نقترح دفع مهما صغر المبلغ. الثقة المجرمين للحفاظ على كلمة واستعادة الملفات الخاصة بك السذاجة ، لأنها ببساطة قد تأخذ أموالك. فإنه لن يكون صادما إذا كنت تركت مع تأمين الملفات و أنت بالتأكيد لن تكون واحدة فقط. هذا النوع من الحالة يمكن أن تتكرر ، وذلك بدلا من إعطاء في الطلبات ، النظر في إمكانية الاستثمار في النسخ الاحتياطي. ونحن على يقين من أنك سوف تجد الخيار الذي يناسب الاحتياجات الخاصة بك كما أن هناك العديد من اختيار. إذا تم إجراء النسخ الاحتياطي قبل الجهاز أصبحت ملوثة ، سوف تكون قادرة على استعادة الملفات بعد القضاء على Cossy Ransomware. ليست هذه هي المرة الأخيرة التي سوف تحصل الملوثة مع بعض نوع من البرمجيات الخبيثة, لذلك يجب عليك أن تكون على استعداد. إذا كنت ترغب في أن تظل آمنة ، يجب أن تصبح مألوفة مع الأخطار المحتملة وكيفية حماية النظام الخاص بك من.

تنزيل أداة إزالةلإزالة Cossy Ransomware

كيف يمكن تشفير البيانات البرمجيات الخبيثة تنتشر

لا تستخدم الطرق المعقدة إلى انتشار يميل إلى التمسك إرسال رسائل البريد الإلكتروني مع المرفقات المصابة, اختراق الإعلانات و إفساد شعبية. أكثر تفصيلا أساليب يمكن استخدامها أيضا, ومع ذلك.

هل من المحتمل الحصول على العدوى من خلال مرفق البريد الإلكتروني الذي قد جاء من رسالة البريد الإلكتروني التي تبدو مشروعة تماما في البداية. فتح البريد الإلكتروني, تحميل و فتح المرفق و ransomware هو الآن قادرة على البدء في ترميز البيانات الخاصة بك. وليس غريبا على هذه الرسائل لتغطية المال المواضيع ذات الصلة ، وهو الموضوع المستخدمين من المرجح أن يفكر وبالتالي أن فتح مثل هذا البريد الإلكتروني من دون تردد. استخدام الأساسية تحيات (عزيزي العميل/الأعضاء) ، يطالب لفتح مرفق ، والعديد من الأخطاء النحوية هي ما تحتاج إلى توخي الحذر عند التعامل مع رسائل البريد الإلكتروني التي تحتوي على الملفات. إلى توضيح ما إذا كان شخص مهم سوف يرسل لك ملف مرفق ، فإنها تعرف اسمك و لن تستخدم العامة تحيات, و هذا لن ينتهي في البريد المزعج. ستلاحظ أيضا أن المجرمين مثل استخدام أسماء كبيرة مثل Amazon, PayPal, الخ حتى أن الناس أصبحت أكثر ثقة. يسمح التهديد لدخول جهاز الكمبيوتر الخاص بك. اختراق صفحات يمكن أن المضيفة المصابة الإعلانات لذا توقف عن طريق الضغط عليها. و عندما يتعلق الأمر إلى تنزيل, فقط ثق المواقع المشروعة. لم تحصل على أي شيء ، سواء كانت برامج أو تحديثات من مصادر مثل الإعلانات أو النوافذ المنبثقة. إذا كان التطبيق يحتاج إلى تحديث في حد ذاته ، فإنه يفعل ذلك نفسه أو يخطر لك ، ولكن لم عبر المتصفح.

ماذا يفعل ؟

البرامج الضارة والمتخصصين دائما تحذير حول مخاطر الفدية ، والأهم من ذلك قدرتها على بشكل دائم ترميز الملفات. أنه يحتوي على قائمة من الملفات المستهدفة ، التشفير سوف يستغرق وقت قصير جدا. غريب امتداد الملف سوف تظهر إرفاق جميع الملفات المتأثرة ، والتي قد حكم على البيانات تشفير البرامج الضارة كنت تتعامل مع. البيانات ترميز البرمجيات الخبيثة يميل إلى استخدام خوارزميات تشفير قوية لتشفير الملفات. إذا كنت لا تفهم ما يجري ، انخفض الفدية يجب أن يفسر كل شيء. الفدية سوف يطلب منك شراء decryptor, ولكن التفكير في كل الخيارات قبل أن تختار أن تفعل كما المحتالين عبر الإنترنت تسأل. تذكر أنك تتعامل مع المحتالين ، وأنها يمكن أن تأخذ أموالك ببساطة لا أعطيك decryptor في المقابل. أموال الفدية من المرجح أيضا أن تذهب نحو تمويل المستقبل الفدية أو غيرها من البرامج الضارة المشاريع. و المزيد والمزيد من الناس سوف تصبح مهتمة في الأعمال التي يعتقد أنها جعلت 1 مليار دولار في عام 2016. الاستثمار في النسخ الاحتياطي بدلا من إعطاء في مطالب سيكون أكثر حكمة بكثير الفكرة. و البيانات الخاصة بك لن تكون في خطر إذا كان هذا النوع من الحالة حدثت مرة أخرى. فقط لا تدفع العقل إلى مطالب وإزالة Cossy Ransomware. و محاولة تجنب هذه العدوى في المستقبل.

طرق حذف Cossy Ransomware

من أجل التأكد من الإصابة ذهب تماما, سوف تحتاج إلى الحصول على البرامج الضارة إزالة البرامج. إذا حاولت حذف يدويا Cossy Ransomware قد بطريق الخطأ في نهاية المطاف يضر جهاز الكمبيوتر الخاص بك, لذلك نحن لا نشجع الدعوى من قبل نفسك. سيكون أكثر حكمة فكرة استخدام برامج مكافحة البرامج الضارة لأنك لن تكون المخاطرة الإضرار النظام الخاص بك. التهديد الخبيثة إزالة وضع برامج لمحو Cossy Ransomware وغيرها من التهابات مماثلة ، حتى المسائل لا ينبغي أن تحدث. بحيث لا تترك لك على الخاص, تعليمات أدناه هذه المقالة وضعت لمساعدتك. للأسف, anti-malware غير قادر على فك تشفير الملفات الخاصة بك ، محو التهديد. ولكن يجب أن نعلم أيضا أن بعض ransomware هو decryptable و البرمجيات الخبيثة المتخصصين يمكن أن الإصدار المجاني فك المرافق.

تنزيل أداة إزالةلإزالة Cossy Ransomware

تعلم كيفية إزالة Cossy Ransomware من جهاز الكمبيوتر الخاص بك

- الخطوة 1. إزالة Cossy Ransomware باستخدام الوضع الآمن مع الشبكات.

- الخطوة 2. إزالة Cossy Ransomware باستخدام System Restore

- الخطوة 3. استرداد البيانات الخاصة بك

الخطوة 1. إزالة Cossy Ransomware باستخدام الوضع الآمن مع الشبكات.

a) الخطوة 1. الوصول إلى الوضع الآمن مع الشبكات.

بالنسبة Windows 7/Vista/XP

- ابدأ → اغلاق → إعادة تشغيل → OK.

- اضغط و استمر في الضغط على المفتاح F8 حتى خيارات التمهيد المتقدمة يظهر.

- اختر الوضع الآمن مع الشبكات

بالنسبة Windows 8/10 المستخدمين

- اضغط على زر الطاقة التي تظهر في Windows شاشة تسجيل الدخول. اضغط مع الاستمرار على المفتاح Shift. انقر فوق إعادة التشغيل.

- استكشاف → خيارات متقدمة → إعدادات بدء التشغيل → إعادة تشغيل.

- اختر تمكين الوضع الآمن مع الشبكات.

b) الخطوة 2. إزالة Cossy Ransomware.

الآن سوف تحتاج إلى فتح المستعرض الخاص بك وتحميل نوع من برامج مكافحة البرمجيات الخبيثة. اختيار واحد موثوق به ، تثبيته ويكون ذلك تفحص جهاز الكمبيوتر الخاص بك من التهديدات الخبيثة. عندما ransomware يتم العثور على إزالته. إذا لسبب ما لم تتمكن من الوصول إلى الوضع الآمن مع الشبكات الذهاب مع خيار آخر.الخطوة 2. إزالة Cossy Ransomware باستخدام System Restore

a) الخطوة 1. الوصول إلى الوضع الآمن مع Command Prompt.

بالنسبة Windows 7/Vista/XP

- ابدأ → اغلاق → إعادة تشغيل → OK.

- اضغط و استمر في الضغط على المفتاح F8 حتى خيارات التمهيد المتقدمة يظهر.

- حدد الوضع الآمن مع Command Prompt.

بالنسبة Windows 8/10 المستخدمين

- اضغط على زر الطاقة التي تظهر في Windows شاشة تسجيل الدخول. اضغط مع الاستمرار على المفتاح Shift. انقر فوق إعادة التشغيل.

- استكشاف → خيارات متقدمة → إعدادات بدء التشغيل → إعادة تشغيل.

- اختر تمكين الوضع الآمن مع Command Prompt.

b) الخطوة 2. استعادة الملفات والإعدادات.

- سوف تحتاج إلى كتابة cd استعادة النافذة التي تظهر. اضغط Enter.

- اكتب في rstrui.exe و مرة أخرى ، اضغط Enter.

- وهناك نافذة منبثقة و يجب أن تضغط التالي. اختيار نقطة استعادة ثم اضغط على التالي مرة أخرى.

- اضغط نعم.

الخطوة 3. استرداد البيانات الخاصة بك

بينما النسخ الاحتياطي ضروري, لا يزال هناك عدد غير قليل من المستخدمين الذين ليس لديهم ذلك. إذا كنت واحدا منهم, يمكنك محاولة أدناه توفير أساليب كنت قد تكون قادرة على استرداد الملفات.a) باستخدام Data Recovery Pro استرداد الملفات المشفرة.

- تحميل Data Recovery Pro ، ويفضل أن يكون من الثقات الموقع.

- تفحص جهازك عن الملفات القابلة للاسترداد.

- استعادتها.

b) استعادة الملفات من خلال Windows الإصدارات السابقة

إذا كان لديك تمكين استعادة النظام ، يمكنك استعادة الملفات من خلال Windows الإصدارات السابقة.- العثور على الملف الذي تريد استرداد.

- انقر بزر الماوس الأيمن على ذلك.

- حدد خصائص ثم الإصدارات السابقة.

- اختيار نسخة من الملف الذي تريد استرداد واضغط على Restore.

c) باستخدام الظل Explorer لاستعادة الملفات

إذا كنت محظوظا, انتزاع الفدية لا حذف النسخ الاحتياطية. أنها مصنوعة من قبل النظام الخاص بك تلقائيا عندما تعطل النظام.- انتقل إلى الموقع الرسمي (shadowexplorer.com) واكتساب ظل تطبيق مستكشف.

- إعداد و فتحه.

- اضغط على القائمة المنسدلة ثم اختيار القرص الذي تريد.

- إذا المجلدات استردادها ، وسوف تظهر هناك. اضغط على المجلد ثم التصدير.

* SpyHunter scanner, published on this site, is intended to be used only as a detection tool. More info on SpyHunter. To use the removal functionality, you will need to purchase the full version of SpyHunter. If you wish to uninstall SpyHunter, click here.